Apple предложила крупнейшую награду за взлом iPhone

Apple существенно увеличила сумму, предлагаемую хакерам за поиск уязвимостей в iPhone и Mac, — с $200 000 до $1 млн. Об этом объявил глава службы безопасности Apple Айван Крстич на конференции Black Hat в Лас-Вегасе. Как пишет Forbes USA, это самая высокая награда за выявленные ошибки из всех, что предлагают крупные технологические компании.

На $1 млн смогут рассчитывать хакеры, которые найдут способ взломать ядро iOS автономно — так, чтобы не пришлось ждать, пока пользователь нажмет на что-то или запустит какую-то программу. Награду $500 000 предложат тем, кто сможет произвести «сетевую атаку, не требующую взаимодействия с пользователем». Apple также предусмотрела бонус для хакеров, которые смогут найти слабые места в новом программном обеспечении перед его выходом.

Кроме того, если ранее рассчитывать на вознаграждение могли только хакеры, которых Apple сама позвала в программу поиска уязвимостей, то теперь принять участие в этом может любой желающий.

С момента запуска программы поиска ошибок за деньги в 2016 году хакерам удалось выявить 50 серьезных уязвимостей, сообщил Крстич.

Как пишет Forbes USA, Apple увеличивает награды для хакеров в свете того, что все более прибыльным становится закрытый рынок, где хакеры продают информацию властям за огромные суммы.

Стоимость одного эксплойта (программы, использующей уязвимости, как правило, для управления компьютером или телефоном) может достигать $1,5 млн, сказал изданию Маор Шварц — «брокер», помогающий хакерам продавать выявленные уязвимости. По его словам, за такую цену можно продать, например, эксплойт, позволяющий взломать WhatsApp без взаимодействия с пользователем, — хотя сейчас такие сделки совершаются редко.

В мае журнал PCMag публиковал рейтинг самых «дорогих» уязвимостей, выявленных хакерами. Из него следовало, что самая большая награда, которую когда-либо выдавала Microsoft, составила $200 000. Крупнейшее из вознаграждений Google — $41 000. Facebook оценил самую «дорогую» ошибку в $50 000.

что дает взлом айфону? если взломать айфон, что изменится ?

Распечатка СМС (WhatsApp,Viber) от 300р.

Детализация звонков 300р.

Пробить номер 300р.

Гарантия!

Реальные доказательства!

Оплата по факту.

Посвящается всем тем, кто хочет сделать заказ на взлом, по тем или иным причинам.

У меня были проблемы с сыном, нужно было прочесть его переписку в популярной социальной сети.

С дуру написала первому попавшемуся «хакеру»,не разобравшись перевела ему довольно крупную сумму после чего тот не выслал

ни логина ни пароля, более того стал угрожать что мол если не вышлите мне еще денег, то он расскажет моему сыну и перешлет переписку!

В итоге послала ему еще денег что бы тот отстал и забыла про него.

Но проблема так и осталась, нужна была переписка.

В итоге долгих поисков вышла на человека с почтой lav.stanis@inbox.ru

Обратилась туда, ответили мне через минут 15,я всё рассказала, объяснила ситуацию.

Мне ответили, мол это не мои проблемы, я делаю заказы, а что и почему вам надо, меня не волнует.

Короче говоря оформила заказ, по завершению его получила логин и пароль, а так же мне показали как заходить на аккаунт,

что бы было не заметно! Осталась очень довольная результатом работы, а так же что стоило это все для меня даже дешево, что еще больше удивило.

По работе мне все сделали за три с половиной часа, что тоже удивило, так как я всегда думала что это делается на несколько дней.

В итоге всё разрешилось, переписка не помогла принять верное решение, что в конечном счете пошло на пользу. Но это уже личное, я лишь поделилась историей, у кого тоже проблемы

и что есть в сети те что реально делает данные заказы.

Всем добра!

Как понять, что телефон взломали

Краткое содержание:

В наши дни смартфон является неотъемлемой частью любого человека. С его помощью люди не только общаются, играют и читают новости, но и совершают покупки. Для осуществления большинства операция с мобильным устройством пользователь указывает личные данные, которые включают в себя пароли от банковских карт. Именно поэтому смартфоны становятся одной из главных мишеней для мошенников. Получив доступ к мобильному устройству постороннего человека, злоумышленник может украсть платежные реквизиты, логины и пароли, личную переписку, фотографии и видео.

Все это нанесет как финансовый, так и репутационный урон. Но как мошенники получают доступ к смартфону

Для начала нужно определить такое понятие, как взлом. Это незаконный метод получения доступа к личной информации пользователя. И как бы производители смартфонов не уверяли покупателей в том, что их устройства самые безопасные, риск столкнуться со злоумышленниками есть у каждого. В 2014 году произошла массовая утечка данных пользователей онлайн-хранилища iCloud. Хотя компания Apple уверяла, что облачные сервисы намного безопаснее, чем карты памяти MicroSD. Теперь необходимо понять, как злоумышленник получает доступ к данным другого пользователя. И здесь у мошенника есть 3 варианта: физическая кража; удаленный доступ посредством интернет-сетей и софта; вирусы. Первый способ похищения личных данных с каждым годом теряет свою популярность. Из-за относительно благоприятной обстановки в мире, кражи смартфонов происходят очень редко. Кроме того, заполучить мобильное устройство в свои руки не одно и тоже, что получение доступа к личным данным. Ведь пользователи защищают телефоны паролями, графическими ключами и отпечатками пальцев. В подобной ситуации только опытный хакер сможет украсть фотографии или пароли от банковских карт. Однако, нередко кража личных данных происходит в ситуации, когда человек об этом даже не подозревает. Например, после сдачи девайса в ремонт. Недобросовестный мастер без труда разберет телефон и при необходимости похитит персональную информацию. Тем не менее, в настоящий момент самым распространенным способом взлома является удаленный доступ. Когда человек посещает сайты в интернете, всегда есть определенный риск наткнуться на подозрительный ресурс. Он при помощи инструментов шифрования взламывает устройство. А иногда пользователь сам по неопытности указывает личную информацию во время регистрации на таких сайтах. Заражение смартфона вирусом можно отнести к подвидам удаленного доступа.

В память устройство закачивается вредоносный файл, который сложно обнаружить встроенными средствами девайса

А он, в свою очередь, отслеживает действия пользователя с экрана телефона или через фронтальную камеру. Потом злоумышленник довольно легко подберет пароль от банковской карты или аккаунта в социальной сети. Признаки взлома телефона Зная о том, какая опасность поджидает пользователей мобильных устройств, владелец смартфона наверняка захочет сам проверить, а не взломан ли его девайс. Для ответа на этот вопрос нужно проанализировать все признаки, по которым можно понять, что к телефону получил доступ злоумышленник. Кстати, также прочитайте Как синхронизировать часы с телефоном Андроид Операционная система Android является самой популярной, поскольку предоставляет разработчикам массу возможностей кастомизации. У владельца смартфона на Андроид нет проблем с загрузкой файлов, но в то же время устройства на этой ОС чаще всего подвергаются хакерским атакам. Нужно понимать, что взлом может быть разовым или постоянным. В первом случае злоумышленник, забрав нужные ему данные пользователя, перестает получать доступ к устройству. Понять, что произошел взлом, можно будет только по сомнительным списаниям с банковской карты. Если мошенник получил доступ к аккаунту, то на почту владельца смартфона наверняка придет сообщение о попытке смены пароля. Это и будет свидетельством того, что доступ к устройству получил посторонний человек. Также злоумышленник может постоянно взаимодействовать с телефоном. Тогда на гаджете будут без видимых причин включаться/выключаться сервисы Wi-Fi, Bluetooth и GPS. А еще взломанный Андроид-смартфон работает с периодическими лагами и вылетами из приложений. Учтите, что со временем все смартфоны начинают работать медленнее. Возможно, ваш аппарат не взломан, а нестабильность функционирования объясняется устаревшим железом. Помимо указанных способов проверки наличия следов взлома рекомендуется посмотреть: нет ли на телефоне посторонних приложений, которые не удаляются; не появилась ли странная реклама вне браузера или программ; не совершались ли звонки с или на неизвестные номера; нет ли в памяти смартфона посторонних файлов, занимающих много места. Все это позволит сделать изначальный вывод о том, получил ли злоумышленник доступ к мобильному устройству. Айфон Главный недостаток смартфонов Apple – закрытость операционной системы. Но в то же время данный фактор играет в плюс, поскольку устройства американской компании реже подвергаются воздействию вирусов и вредоносных программ. Тем не менее, даже пользователи Айфонов иногда замечают странные действия, происходящие с девайсом. Бывают даже случае, когда на кране появляется уведомление о взломе и требовании перевести деньги на определенный счет. Подобные уведомления появляются редко. Значительно чаще владельцы iPhone получают сообщения о том, что в аккаунт на iCloud был совершен вход с другого устройства. И здесь не нужно иметь особых знаний для понимания ситуации. Вывод один – телефон взломан.

Как и на Андроиде, пользователи Айфонов могут замечать странные включения/отключения функций, пропажу денежных средств с карты или вылеты из отдельных приложений

Как проверить телефон на взлом Указанные ранее признаки доступа к устройству со стороны злоумышленника не являются серьезным доказательством. Поэтому требуется 100 процентное подтверждение факта взлома. Одним из способов, позволяющих ответить на вопрос, не взломали ли ваш телефон, представляется программа iVerify. Она доступна для смартфонов на iOS. После прохождения проверки приложение выдает свой вердикт по факту взлома

Как взломать iPhone. Это возможно

Хотите ли вы знать, насколько действительно защищён ваш iPhone? Да, он дороже среднего Android-смартфона. И именно это заставляет многих думать, что с безопасностью у iOS всё на высшем уровне. К тому же обновления прилетают регулярно и баги фиксят быстро.

Но в реальности проблем хватает. Сегодня будет разговор начистоту. Расскажем всю правду о том, как в iOS на самом деле обеспечивается безопасность.

Статистика обнаружения уязвимостей

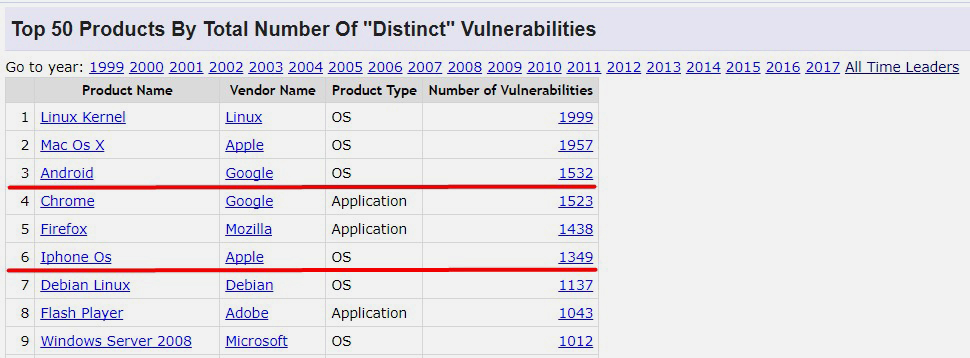

Сайт CVE Details приводит такие данные о найденных уязвимостях в Android и iOS за всю историю существования систем:

Поводов для радости мало.

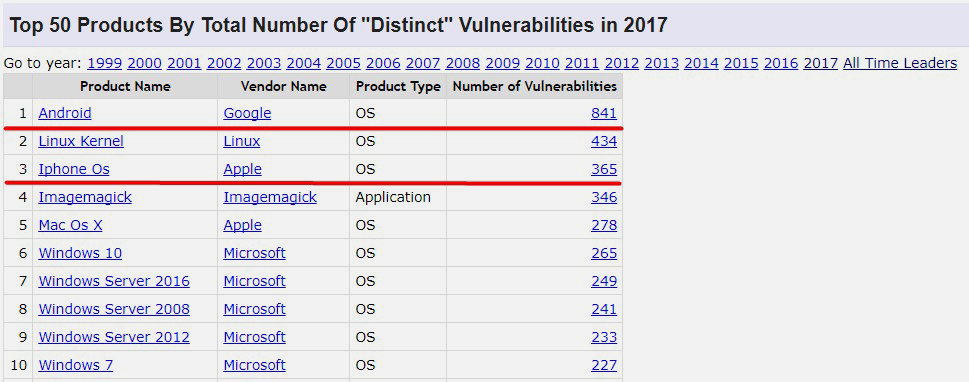

В 2017 году дела iOS пошли на лад: 365 найденных уязвимостей против 841 в Android. Но это скорее камень в огород Android. Ведь спать спокойно, зная, что каждый день в iOS находят новую дыру, как-то не получается…

А если учесть, что в список уязвимостей Android попадают баги в драйверах Qualcomm, Mediatek, Broadcom, Nvidia и в прошивках производителей, а в списке для iOS значатся в основном дыры непосредственно в самой системе (и лишь малая часть – баги драйверов того же iOS), картина становится ещё печальнее.

Джейлбрейк как доказательство уязвимостей

Можно до хрипоты спорить о том, нужен ли джейлбрейк iOS или он уже мёртв. Но факт остаётся фактом: пока специалисты способны найти способ создания джейлбрейков новых версий iOS, в системе полно уязвимостей.

Джейлбрейк даёт доступ к файловой системе и технически обеспечивает пользователю root-права. Вы получаете полный контроль над гаджетом, потому что обходите защитные механизмы iOS.

Самая первая iPhone OS 1.0 была взломана спустя 11 дней после выхода. Дальше раз на раз не приходился: так, версия 2.0 продержалась 35 дней, а 6.0 взломали в день выхода. Возьмём более свежие примеры: от выхода iOS 9.0 до выпуска джейлбрейка прошло 28 дней, iOS 9.1 – 142 дня, iOS 10 – 106 дней.

За взлом iOS 11.1 на хакатоне Pwn2Own хакеры получили 195 тыс. долларов. Актуальную версию iOS 11.2.1, которая вышла 13 декабря, спустя два дня взломали специалисты Ali Secure Pandora Lab. Правда, общедоступную утилиту для джейлбрейка они пока не выпустили.

Инструкции из архива Vault 7

Массив документов Vault 7 в марте 2017 года опубликовал проект Wikileaks. В нём содержались инструкции по взлому смартфонов и других устройств, которые предположительно использует ЦРУ.

Известно, что в архиве было не менее 14 эксплоитов для iOS, а также инструменты для взлома других систем. Значительная часть эксплоитов использовала уязвимости нулевого дня, которые были известны только хакерам и ещё не были устранены.

После публикации Apple заявила, что закрыла все дыры, которые эксплуатировали спецслужбы. Правда, не уточнила, когда.

Показательный случай со смартфоном стрелка из Сан-Бернандино

В руках ФБР в 2016 году оказался iPhone 5c, принадлежавший стрелку из Сан-Бернардино. 21 декабря 2015 года двое нападавших расстреляли 14 человек, ещё 24 получили ранения.

Террористов застрелили. Но чтобы установить обстоятельства атаки, необходимы были данные со смартфона.

Напомним: в iPhone 5c нет сканера отпечатка пальца. Взломать нужно было лишь пароль.

Apple официально отказалась разблокировать iPhone 5c и долго препиралась с ФБР. В итоге бюро обратилось к специалистам израильской компании Cellebrite. Те взломали смартфон и передали Apple отчёт об уязвимости, которая позволила им это сделать.

Но в то же время и случай со стрелком, и публикация документов из архива Vault 7 показали, к примеру, что ЦРУ, АНБ, ФБР и другие ведомства не имеют доступа к базе паролей всех владельцев смартфонов Apple. Так что здесь палка о двух концах – вангуем, что Android-смартфон взломали бы быстрее и без лишнего шума.

Face ID, который слишком часто ошибается

Конечно, Face ID – это скорее часть iPhone X, а не iOS. Но так как система биометрической идентификации имеет непосредственное отношение к безопасности, не рассказать о ней не можем.

До старта продаж iPhone X пользователи выдали новой системе огромный кредит доверия. Но ошиблись. Ещё бы: Apple заявила, что Face ID как минимум будет различать близнецов, а первые тесты показали обратное.

Face ID нередко не отличает детей и родителей. А одной жительнице Китая и вовсе пришлось дважды возвращать iPhone X в магазин, потому что смартфон постоянно путал её с коллегой. Упорная девушка.

Более того: из-за особенностей iOS разработчики имеют неограниченный доступ к цифровым слепкам лиц, созданных Face ID. Apple практически не регулирует работу третьих лиц с этими данными.

Разработчик приложения MeasureKit Ринат Ханов показал, какие сведения о микродвижениях лица доступны приложениям для iOS благодаря Face ID:

Кажется, доктор Лайтман из «Теории лжи» уже остался без работы.

Да и вообще с Face ID проблем не оберешься. Вот здесь всё, о чём стоит знать до покупки.

Зачем джейлбрейк, если есть DFU

iOS не защищена от банального брутфорса. Даже без джейлбрейка она крайне уязвима. Это доказали китайские хакеры, которые придумали, как подобрать код-пароль к системе простым перебром.

В норме у iOS есть ограничение на количество попыток ввода пароля. Но не в режиме DFU, который позволяет восстановить прошивку.

Чтобы активировать режим, нужно ввести код-пароль. Можно подбирать его вручную, но это долго и сложно.

Разработчики собрали гаджет, который перебирает пароли автоматически. Обошелся он в 500 долларов.

Четырёхзначный пароль подбирается 20 часов. Шестизначный – гораздо дольше. Но нет ничего невозможного.

Что будет, если кто-то узнает ваш код-пароль в iOS 11?

Если кто-то подберёт или подсмотрит комбинацию, то пиши пропало. К примеру, раньше пароль от резервной копии хранился в iTunes и принадлежал непосредственно устройству. Он позволял восстановить данные на любом компьютере.

Теперь вы можете сбросить пароль от резервной копии, если знаете код-пароль устройства. Удалить код-пароль можно в несколько свайпов: в разделе «Настройки» – «Основные» – «Сброс». После установки нового пароля получите и резервную копию.

Ввод кода-пароля в iOS 11 подтверждает и сброс Apple ID. А значит, он даёт возможность удалённо заблокировать устройство или обойти блокировку iCloud, получить доступ ко всем данным и сменить верифицированный номер телефона.

С кодом-паролем можно даже отключить функцию «Найти мой iPhone». Также он даёт доступ к связке паролей, журналам вызовов, фотографиям, геолокации, данным о местоположении, истории браузера, исходному паролю смартфона.

А хотели, как лучше.

Как бороться с несовершенствами iOS

Создатель защищённого мессенджера Telegram и сооснователь «ВКонтакте» Павел Дуров дал пять простых рекомендаций, которые помогут каждому пользователю:

1. Не пользуйтесь джейлбрейком и другими инструментами для установки нелегальных программ, если вы на 100% не уверены в своих действиях.

2. Не устанавливайте приложения из подозрительных источников.

3. Оперативно обновляйте ОС, не пренебрегайте обновлениями безопасности.

4. Выбирайте производителей, которые поддерживают устройства на протяжении длительного времени.

5. Помните, что старые устройства, которые не поддерживаются производителями, более уязвимы.

Выводы

Свежие версии iOS – действительно самые безопасные и защищённые коммерческие мобильные ОС. Но багов в «яблочной оси» хватает.

Радует, что Apple и формально, и фактически пресекает все попытки получить личные данные пользователей без их на то согласия. Взломать и продать краденный iPhone сложнее, чем смартфон на Android. Да и скачать файлы, просто подключив смартфон к компьютеру, не получится.

Также достойно реализовано многоуровневое шифрование данных. Шифруется и информация об отпечатке пальца, к тому же на диске она не хранится. Свои данные можно удалённо или автоматически (после нескольких неудачных попыток входа) стереть с устройства с iOS. Есть и встроенные механизмы предотвращения слежки.

Однако iOS взламывали, взламывают и будут взламывать. К примеру, подобрать четырёхзначный пароль в iOS можно за 20 часов и 500 долларов. Наверное, это всё, что вам нужно знать.