Как перемещать файлы на Mac

Всем любителям “Control + X” на заметку.

Пользователи Mac, особенно перешедшие с Windows, рано или поздно сталкиваются с необходимостью перемещения файлов. Многие, по незнанию, копируют файл, а потом удаляют оригинал. Клавиатурное сочетание ⌘ + X, по аналогии с Control + X из мира Windows, не работает. Давайте рассмотрим несколько способов решить данную проблему.

Если Вы используете любую достойную альтернативу Finder, то, скорее всего, в приложении добавлена функция вырезания файла. Так же эту опцию можно добавить при помощи расширений Total Finder и Extra Finder.

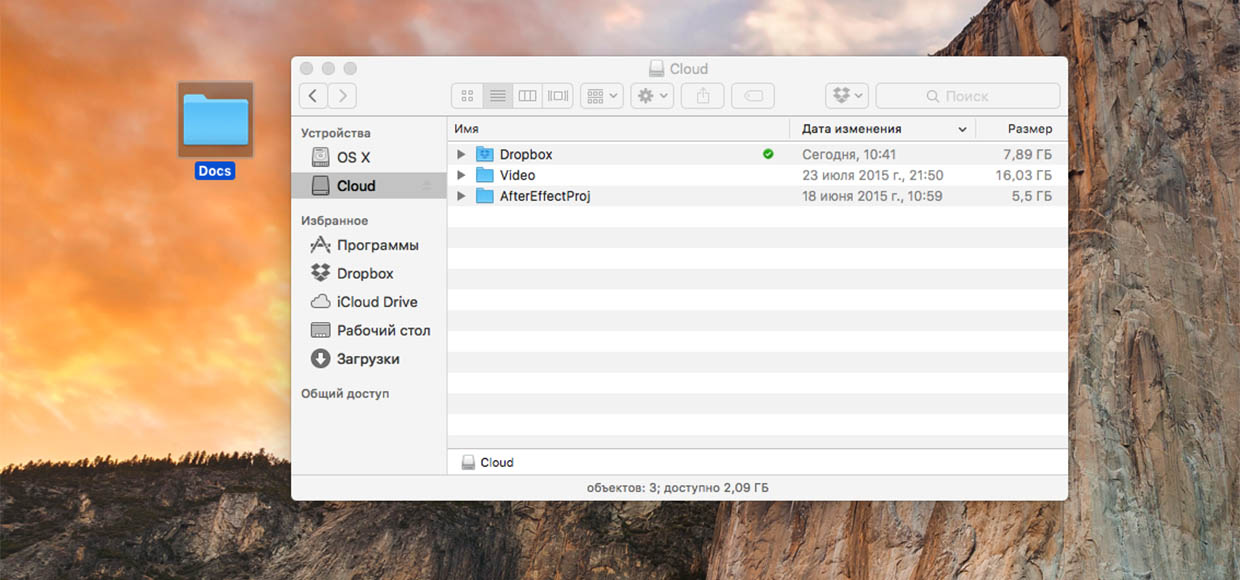

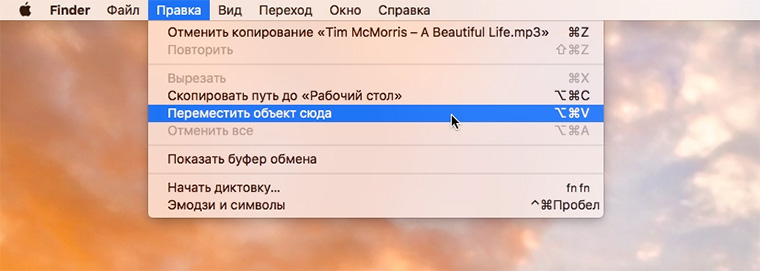

Если обходные пути не для Вас – разбираемся со стандартными возможностями OS X. Оказывается, функция перемещения файла на Mac есть, но работает она несколько иначе. Для начала копируем нужный для перемещения файл привычным клавиатурным сочетанием ⌘ + С или через контекстное меню. Открываем нужную папку и нажимаем ⌥ + ⌘ + V. Файл будет перемещен в указанное место. При использовании Drag & Drop следует удерживать клавишу ⌘.

Как видите, возможность перемещения файла в OS X есть, причем, реализована она даже удобнее, чем в Windows. Вы просто копируете файл, а уже потом решаете вставить его или переместить.

Использование двухфакторной аутентификации для повышения безопасности на Mac и устройствах iOS и iPadOS

Двухфакторная аутентификация является дополнительным уровнем защиты Apple ID, который гарантирует, что посторонний человек не сможет получить доступ к Вашей учетной записи, даже зная пароль.

Включение двухфакторной аутентификации для Apple ID

При входе в свою учетную запись Вы увидите, что двухфакторная аутентификация уже включена, если в прошлом Вы включили ее. Если двухфакторная аутентификация не включена, ее можно включить при настройке нового Mac, а также в любой момент, выполнив описанные ниже действия в настройках «Пароль и безопасность».

На Mac выберите меню Apple

Нажмите «Настроить двухфакторную аутентификацию», затем нажмите «Продолжить».

Ответьте на контрольные вопросы, нажмите «Проверка».

Введите свой номер телефона, выберите метод проверки и нажмите «Продолжить».

При появлении запроса подтвердите свою личность, введя шестизначный проверочный код, отправленный на Ваше доверенное устройство. Вам больше не нужно будет вводить проверочный код на своем Mac, кроме случаев, когда Вы полностью вышли из своего Apple ID, стираете все данные с Mac или меняете пароль из соображений безопасности.

Вход на новом устройстве или в новом браузере с использованием двухфакторной аутентификации

Проверочный код — это временный код, который отправляется на доверенное устройство или отправляется Вам по номеру телефона, когда Вы выполняете вход на новом устройстве или в браузере, используя Apple ID.

Когда Вас попросят ввести проверочный код, найдите уведомление на доверенном телефоне или на любом другом доверенном устройстве.

Чтобы получить код на доверенный телефонный номер, нажмите «Не получили проверочный код?» в уведомлении и выберите номер телефона.

На доверенном устройстве коснитесь или нажмите «Разрешить», чтобы просмотреть код на этом устройстве.

Введите код на компьютере Mac.

Получение проверочного кода на Mac при отсутствии подключения

Если Вам не удается получить проверочный код на своих доверенных устройствах или если все эти устройства недоступны, Вы можете получить проверочный код в панели настроек «Пароль и безопасность», даже если Mac не подключен к Интернету.

На Mac выберите меню Apple

Нажмите «Получить проверочный код».

Запишите проверочный код или введите его в уведомлении и нажмите «OK».

Добавление доверенного устройства

Чтобы сделать Mac (с macOS 10.11 или новее), устройство iOS (с iOS 9) или устройство iPadOS доверенным устройством, Вам нужно войти в свой Apple ID на этом Mac или устройстве.

Добавление Mac (macOS Catalina). Выберите меню Apple

Добавление Mac (macOS Mojave или более ранней версии). Выберите меню Apple

Добавление устройства iOS или iPadOS. Коснитесь «Настройки» > Ваше имя вверху экрана. (Если у Вас устройство с iOS 10.2 или более ранней версии, коснитесь «Настройки» > «iCloud».) Подтвердите свою личность при помощи шестизначного проверочного кода.

Если Вы уже вошли в систему Mac, устройства iOS или iPadOS с другим Apple ID, выйдите из системы, а затем войдите снова.

Вам больше не нужно будет вводить проверочный код на этом устройстве, кроме случаев, когда Вы вышли из своего Apple ID, стираете все данные с устройства или меняете пароль из соображений безопасности.

Добавление и удаление доверенного номера телефона

При включении двухфакторной аутентификации необходимо подтвердить хотя бы один доверенный номер телефона.

На Mac выберите меню Apple

Нажмите «Изменить», затем выполните любое из следующих действий.

Чтобы добавить номер телефона, нажмите кнопку добавления

Чтобы удалить адрес электронной почты или номер телефона, выберите его, нажмите кнопку удаления

Просмотр и удаление доверенных устройств

На Mac выберите меню Apple

Внизу боковой панели отобразится список Ваших доверенных устройств.

Выполните одно из следующих действий.

Просмотр сведений о доверенном устройстве. Выберите устройство в списке, чтобы просмотреть сведения о нем.

Удаление доверенного устройства. Выберите устройство в списке, нажмите «Удалить из учетной записи», затем нажмите «Удалить».

Если двухфакторная аутентификация уже используется, Вы не сможете ее отключить. Этот дополнительный уровень безопасности необходим для некоторых функций в новейших версиях iOS, iPadOS и macOS. Если Вы недавно включили для своей учетной записи двухфакторную аутентификацию, а затем решили ее не использовать, у Вас есть 2 недели на то, чтобы прекратить использование. Откройте электронное письмо с подтверждением регистрации и нажмите ссылку в нем, чтобы вернуться к предыдущим настройкам безопасности.

Вы также можете управлять своими доверенными устройствами и номерами телефонов, войдя на страницу своей учетной записи Apple ID.

Что значит «Для перемещения «название файла» нажмите «Аутентификация» в MAC?

утентификация — это незаменимая процедура для каждого пользователя, компьютера и служебной учетной записи Windows, но ее механизм не изучается системными администраторами досконально. Каждый знает, что для регистрации в компьютере необходимо указать верный пароль, но многим ли известно, что происходит потом? Аутентификация Windows и связанные с ней протоколы активизируются каждый раз, когда пользователь, компьютер или служба регистрируются локально или на контроллере домена (DC). В данной статье речь пойдет сначала об основных принципах аутентификации Windows, а затем о связанных с ней протоколах. В заключение приводятся краткие рекомендации по повышению надежности процедуры аутентификации в сети Windows.

Аутентификация: общие принципы

Аутентификация представляет собой один из компонентов любой компьютерной системы управления доступом. Как системы управления доступом обеспечивают идентификацию, аутентификацию, авторизацию и отчетность.

Механизмы управления доступом и аутентификация Windows

Идентификация (identification). В процессе идентификации используется набор данных, который уникально идентифицирует объект безопасности (например, пользователя, группу, компьютер, учетную запись службы) в общей службе каталогов. Служба каталогов, такая как Active Directory (AD), позволяет уникально идентифицировать объекты, подобно тому как DNS удостоверяет, что два человека не могут иметь одинаковые адреса электронной почты. Во внутренних механизмах Windows используются SID, глобально уникальные идентификаторы (globally unique identifier, GUID) и другие уникальные тэги. В большинстве случаев для идентификации достаточно ввести уникальное имя учетной записи, такое как Rgrimes. В большом лесу AD приходится применять полные имена пользователей (user principal name, UPN), например rgrimes@banneretcs.com. При использовании смарт-карт субъект безопасности может представить свой цифровой сертификат или ключ.

Аутентификация или проверка подлинности (authentication). После того как субъект безопасности вводит с клавиатуры или иным способом предоставляет необходимую для идентификации информацию (например, имя пользователя, маркер безопасности) , он должен ввести с клавиатуры или представить частную информацию для аутентификации (например, пароль и PIN-код) . В Windows субъект безопасности вводит эту информацию на экране регистрации с помощью программ Microsoft Graphical Identification and Authentication DLL (msgina.dll) и Winlogon.exe. Протокол аутентификации и механизм системы кодируют представленную информацию на настольном компьютере и передают запрос аутентификации. Служба аутентификации Windows может быть базой данных SAM или AD. База данных SAM обслуживает локальные процедуры регистрации и регистрацию на контроллерах домена Windows NT 4.0. AD аутентифицирует запросы в Windows 2000 или доменах более поздних версий этой операционной системы. Протокол аутентификации (например, LAN Manager, NT LAN Manager, NTLM, NTLMv2, Kerberos) используется для транспортировки запросов аутентификации и последующих транзакций между экраном регистрации и службой аутентификации. Чуть ниже каждый протокол аутентификации будет рассмотрен отдельно.

Авторизация (authorization). Если служба аутентификации удостоверяет комбинацию идентификатора и «секретных» данных аутентификации, то подлинность субъекта безопасности считается успешно подтвержденной. Затем система собирает информацию о членстве субъекта безопасности (т. е. пользователя) в группах. Нередко пользователь принадлежит к нескольким точно определенным группам — локальным (local), доменным (domain local), глобальным (global) и универсальным (universal) — в результате обычных процедур назначения членства. Система сверяет локальные группы с локальной базой данных SAM и проверяет локальные и глобальные группы на к