Anikeev’s blog

Проблема известна довольно давно, но компания-производитель не спешит «латать дыры»! Для многих роутеров существует возможность получить доступ к админ-панели, отправив специальный запрос!

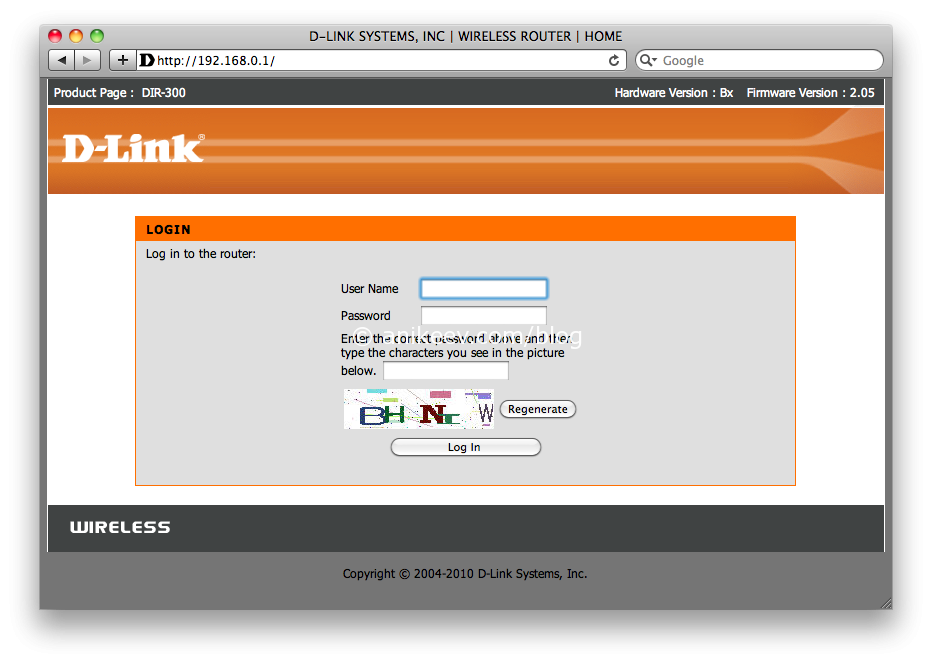

Я проверил эту уязвимость на двух своих устройствах: более старом D-link DIR-320 и новом DIR-300NRU. Они оба оказались под угрозой!

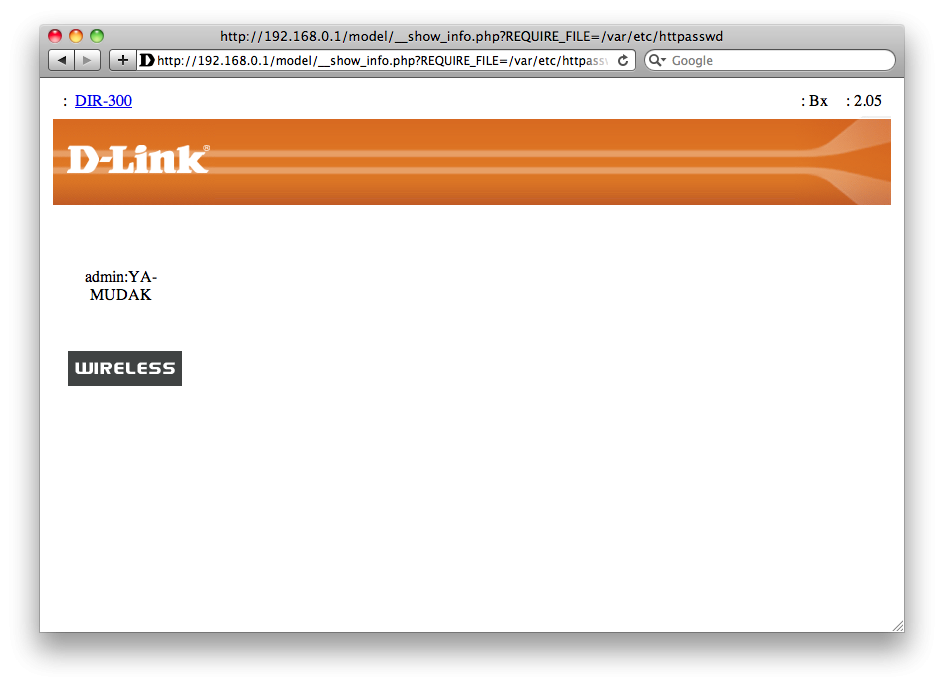

Суть заключается в том, что многие пользователи включают возможность удалённого администрирования роутера, чтобы иметь возможность подключаться к нему из любой точки земного шара. Разумеется, что панель администратора защищена паролем, однако этот пароль можно узнать, выполнив запрос вида «/model/__show_info.php?REQUIRE_FILE=/var/etc/httpasswd».

А вот и наш пароль на роутер в открытом виде!

Подставив это заклинание в адресную строку браузера сразу же после адреса роутера (как локального: 192.168.0.1, так и «внешнего»), вы получите логин и пароль в открытом виде. Если ваш роутер расположен по стандартному адресу (192.168.0.1), то вы можете проверить его уязвимость по этой ссылке!

В этом нет ничего страшного, пока ваш роутер настроен на игнорирование «внешних» подключений, то есть пока вы можете конфигурировать его только при подключении через сеть Wi-Fi или с помощью Ethernet-кабеля. Но если вы разрешаете любому пользователю получать доступ к роутеру, то у вас могут быть проблемы!

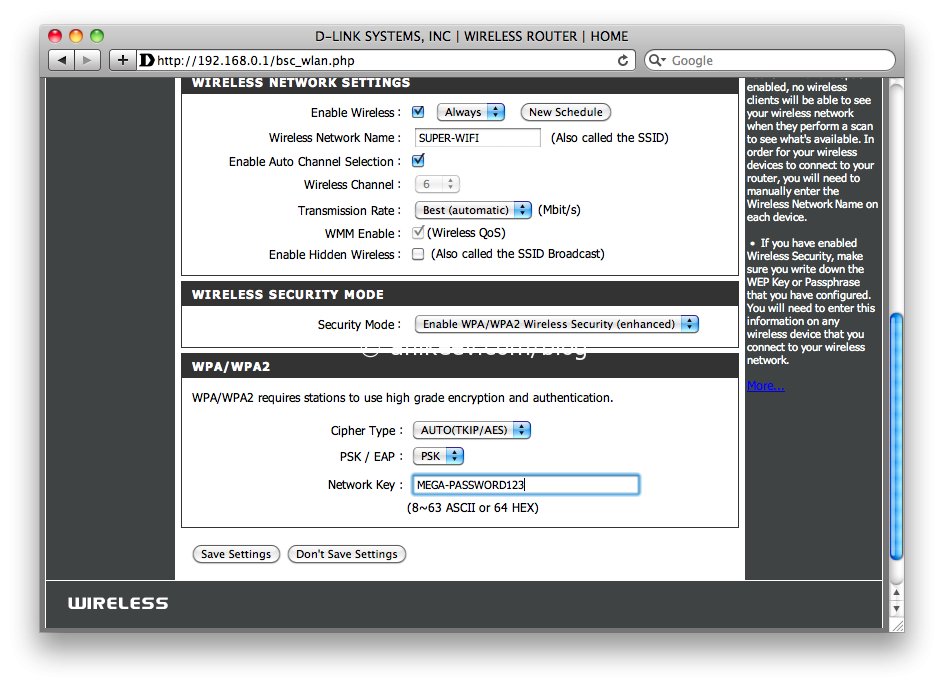

Во-первых, он получает доступ к настройкам Wi-Fi точки и может узнать пароль от конкретной точки Wi-Fi:

Мы можем увидеть пароль от точки Wi-Fi

После получения данных для доступа, злоумышленник, проживающий в вашем же городе, может использовать эти данные для подключения к локальной сети и получения доступа к локальным ресурсам, то есть всем «расшаренным» папкам и общим документам!

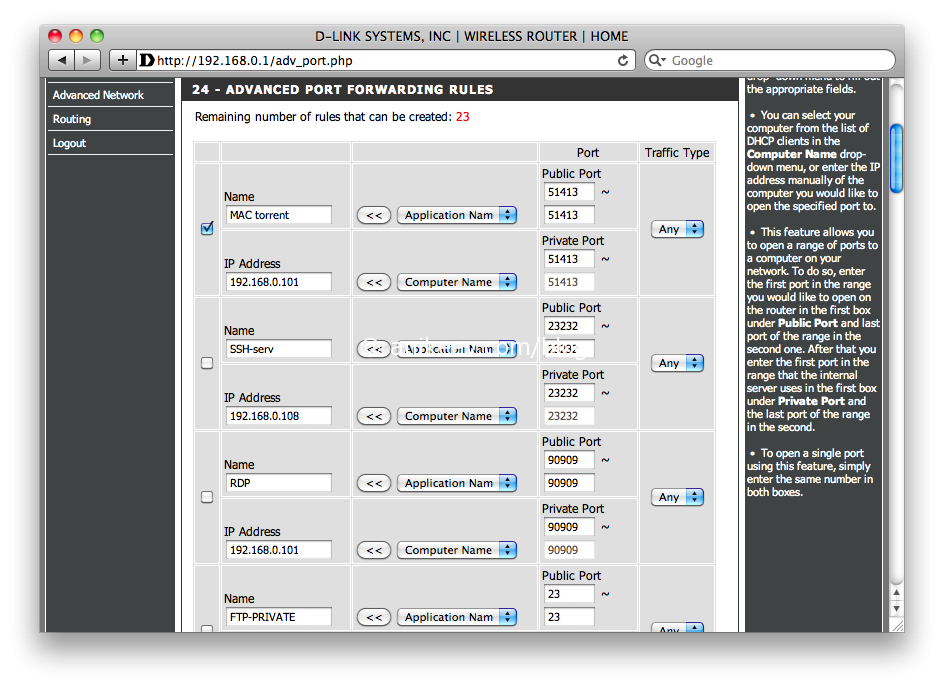

Во-вторых, он может выяснить внутреннюю инфраструктуру сети и, при необходимости, включить неиспользуемые (но давным-давно заданные) правила перенаправления портов, чтобы получить доступ к FTP, RDP, SSH и другим протоколам и портам.

Отключённые для безопасности пробросы портов можно снова включить!

Существует так же особая модель роутера, которая позволяет подключить внешний жесткий диск и использовать его для загрузки торрентов, раздачи iTunes-библиотеки и прочего. Эта модель также подвержена подобной уязвимости и если злоумышленник обнаружит такой роутер, то сможет получить не только личный «анонимный FTP-сервер», но и получить доступ ко всей информации, хранящейся на этом диске.

Проблема отягчается тем, что роутер очень часто остаётся без присмотра. Это вещь, к которой применимо выражение «работает — не трогай!», поэтому мне мало известно людей, которые проверяют свой роутер хотя бы раз в день. Таким образом, злоумышленник может свободно менять настройки роутера не вызывая подозрений достаточно долгое время, пока хозяин не обнаружит, что его пароль не подходит!

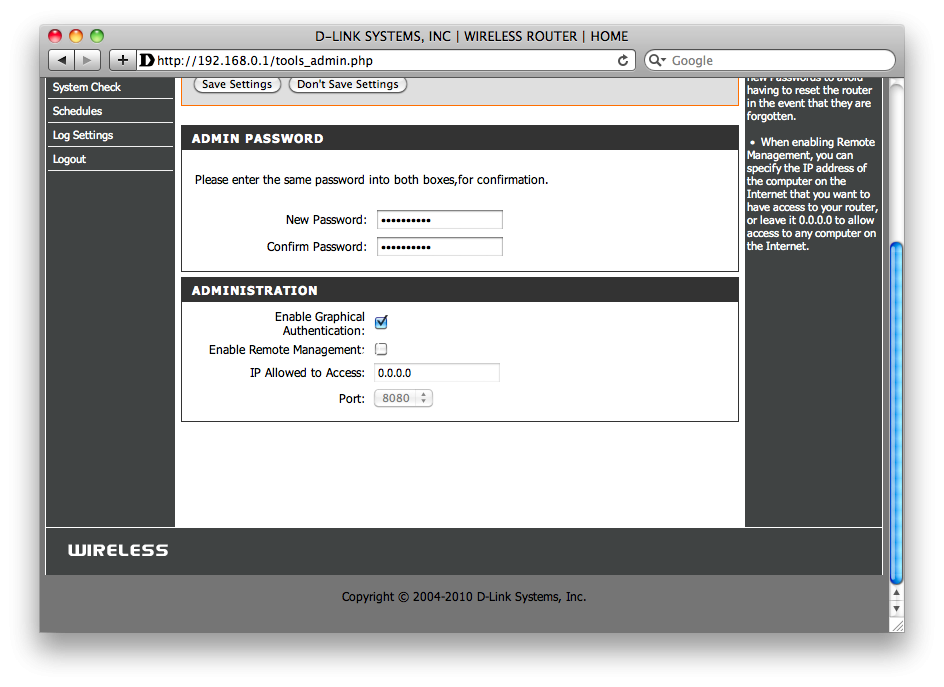

Проверьте свой роутер! Если он выдаёт логин и пароль в чистом виде по приведённой мной выше ссылке, то отключите возможность удалённого администрирования! Снимите галку с «Enable remote management»! Вы всё так же сможете управлять своим роутером, подключаясь к домашней Wi-Fi сети или с помощью кабеля, но злоумышленники не смогут получить доступ!

Снимите галку с enable remote management!

Как ещё можно испортить настроение хозяину роутера?

- Сменить пароль на подключение к интернет, не изменяя Wi-Fi-пароль

- Сменить пароль на Wi-Fi

- Сменить пароль от админ панели

- Отформатировать подключённый к роутеру жесткий диск

- Пробросить внутренний порт принтера (DIR-320 и другие) во внешнюю сеть и отправить на печать увлекательные книги Дарьи Донцовой

- Поднять FTP-сервер, загрузить на подключенный диск нелегальный контент, вызвать представителей закона и натурально упрятать ни в чём неповинного человека на внушительный срок!

Всё ограничивается только фантазией злоумышленника, поэтому:

Если ваш роутер уязвим, немедленно выключите и ни в коем случае не включайте функцию удалённого администрирования.

Вся информация представлена в образовательных целях. Автор не несёт ответственности за использование этой информации во вред кому-либо! Берегите свою приватность!

Смотрите также

Что такое брутфорс и как от него защититься

Взлом соседского вай-фая через WPS с мобильного

Горячая линия Сбербанка — 2 клика, которые ускорят обслуживание

Программа iRoot: получи рут на Android и кучу проблем в подарок

BeTwinServiceXP или подключаемся к старушке WinXP как к серверу терминалов

Что можно сделать с wifi имея доступ кличному кабинету .

thunder

Well-known member

id2746

Ondrik8

prodigy

ghostphisher

гарант codeby

Статья есть интересная на этот счет

Ко всему прочему есть шанс перепрошить роутер своей сборкой (при верных обстоятельствах), в сборку можно зашить все что нужно.

Underwood

thunder

Well-known member

id2746

thunder

Well-known member

Вложения

ghostphisher

гарант codeby

DusikOff

id2746

В выпадающем списке выбери своё подключение:

Далее сканируешь эфир Smart scan (желательно запустить сканирование 2-3 раза), оно вызывается из контекстного меню (левый клик):

Добавляешь тачку в список атакуемых целей «Add as Target»:

И переходишь на вкладку:

Как видишь, слева добавленные тобой в качестве атакуемых ЦЕЛИ (targets). Там же можешь добавить цели вручную. В качестве стеллс ip набери любой никем не используемый ip адрес из сети (если он сам там не определился):

На targets на этом скрине не смотри, у меня в сети сейчас никого, поэтому я добавил туде тебе для примера адрес ТД.

В качестве гейтвей он был должен быть забыл сказать я.

Дальше можешь запускать перехват вверху справа и в меню NAT.

Потом бегаешь по вкладкам и собираешь ягоды.

Если надо напишу очередную для интернетов статью как базово пользовать intercepter под виндой.

П.С. Общался удаленно с разработчиком, очень интересный и юморной человек. К сожалению из-за загруженности в работе отказался Открывать и вести свою ветку на codeby.. Но кто знает, кто знает. ))

thunder

Well-known member

Интерцептер именно по твоей теме.

Смотри.

Вот тут переключение режимов wifi\lan (поставь wifi):

Посмотреть вложение 10705

В выпадающем списке выбери своё подключение:

Посмотреть вложение 10708

Далее сканируешь эфир Smart scan (желательно запустить сканирование 2-3 раза), оно вызывается из контекстного меню (левый клик):

Посмотреть вложение 10706

Добавляешь тачку в список атакуемых целей «Add as Target»:

Посмотреть вложение 10707

Как видишь, слева добавленные тобой в качестве атакуемых ЦЕЛИ (targets). Там же можешь добавить цели вручную. В качестве стеллс ip набери любой никем не используемый ip адрес из сети (если он сам там не определился):

Посмотреть вложение 10710

На targets на этом скрине не смотри, у меня в сети сейчас никого, поэтому я добавил туде тебе для примера адрес ТД.

В качестве гейтвей он был должен быть забыл сказать я.

Потом бегаешь по вкладкам и собираешь ягоды.

Если надо напишу очередную для интернетов статью как базово пользовать intercepter под виндой.

П.С. Общался удаленно с разработчиком, очень интересный и юморной человек. К сожалению из-за загруженности в работе отказался Открывать и вести свою ветку на codeby.. Но кто знает, кто знает. ))

DusikOff

id2746

Underwood

thunder

Well-known member

И так начну по порядку ,что и как я делаю (хочется разобраться в чем проблема ) .

В данном примере весь трафик(интернет) прогонял через cyberghost vpn-раздел-зашита сети -подключение сетевым проводом.

Как я и писал ранее , имеется доступ к веб морде роутера

1. В intercepter выбираю режим «сетевое подключение» (адаптер cyberghost TAP-Windows Adapter V9) .

2. В intercepter запускаю » Smart Scan» ,далее выбираю появившийся «Stealth IP» и добавляю в Add as Target

3. В раздел MiTM Mode удаляю машину (ip) в разделе Targets ,в Gateway прописываю интересующий меня айпишник веб морды роутера .Далее , в ручную прописываю(добавляю) ip веб морды роутера в Target и нажимаю Add Target .

4. Жму плэй в вернем правом углу ,потом жму на плэй в поле » MiTM Options » и нажимаю на иконку радиации

5. Перехожу в раздел » Password Mode » выбираю Show Cookies . и ничего не происходит (ничего не прилетает )

Собственно вопрос . что я делаю не так ?

DusikOff

И так начну по порядку ,что и как я делаю (хочется разобраться в чем проблема ) .

В данном примере весь трафик(интернет) прогонял через cyberghost vpn-раздел-зашита сети -подключение сетевым проводом.

Как я и писал ранее , имеется доступ к веб морде роутера

Посмотреть вложение 10719

Посмотреть вложение 10720

1. В intercepter выбираю режим «сетевое подключение» (адаптер cyberghost TAP-Windows Adapter V9) .

Посмотреть вложение 10721

2. В intercepter запускаю » Smart Scan» ,далее выбираю появившийся «Stealth IP» и добавляю в Add as Target

3. В раздел MiTM Mode удаляю машину (ip) в разделе Targets ,в Gateway прописываю интересующий меня айпишник веб морды роутера .Далее , в ручную прописываю(добавляю) ip веб морды роутера в Target и нажимаю Add Target .

Посмотреть вложение 10722

4. Жму плэй в вернем правом углу ,потом жму на плэй в поле » MiTM Options » и нажимаю на иконку радиации

Посмотреть вложение 10723

5. Перехожу в раздел » Password Mode » выбираю Show Cookies . и ничего не происходит (ничего не прилетает )

Посмотреть вложение 10724

Собственно вопрос . что я делаю не так ?

И так начну по порядку ,что и как я делаю (хочется разобраться в чем проблема ) .

В данном примере весь трафик(интернет) прогонял через cyberghost vpn-раздел-зашита сети -подключение сетевым проводом.

Как я и писал ранее , имеется доступ к веб морде роутера

Посмотреть вложение 10719

Посмотреть вложение 10720

1. В intercepter выбираю режим «сетевое подключение» (адаптер cyberghost TAP-Windows Adapter V9) .

Посмотреть вложение 10721

2. В intercepter запускаю » Smart Scan» ,далее выбираю появившийся «Stealth IP» и добавляю в Add as Target

3. В раздел MiTM Mode удаляю машину (ip) в разделе Targets ,в Gateway прописываю интересующий меня айпишник веб морды роутера .Далее , в ручную прописываю(добавляю) ip веб морды роутера в Target и нажимаю Add Target .

Посмотреть вложение 10722

4. Жму плэй в вернем правом углу ,потом жму на плэй в поле » MiTM Options » и нажимаю на иконку радиации

Посмотреть вложение 10723

5. Перехожу в раздел » Password Mode » выбираю Show Cookies . и ничего не происходит (ничего не прилетает )

Посмотреть вложение 10724

Собственно вопрос . что я делаю не так ?