Где на компьютере хранятся пароли и как их просмотреть в случае необходимости?

То, что пользователи достаточно часто забывают пароли от всевозможных программ, интернет-сайтов или даже те комбинации, которые используются для входа в систему, знают все. Поэтому и возникает проблема их быстрого восстановления. Но где хранятся все вводимые на компьютере пароли? Как их найти и посмотреть в случае необходимости? Увы, все далеко не так просто. В самом простом случае можно узнать пароли для интернет-ресурсов, а вот с локальными или сетевыми паролями возникает множество проблем, тем более что средствами Windows просмотреть их не представляется возможным, а использование специализированного программного обеспечения освоить могут далеко не все рядовые пользователи. Но для понимания общей картины некоторую ясность внесет представленный ниже материал.

Где на компьютере хранятся пароли: общая информация

Для начала следует отметить тот факт, что какого-то единого и универсального места сохранения парольных комбинаций нет. Основная проблема состоит в том, что операционная система использует собственные хранилища в виде недоступных пользователю и защищенных от просмотра зашифрованных файлов. Некоторые программы могут сохранять пользовательские данные в собственных файлах настроек. А вот если разбираться в том, где на компьютере хранятся пароли браузеров, тут знание местонахождения не нужно, поскольку просмотреть все сохраненные комбинации можно прямо в них самих. Но об этом чуть позже.

В каком виде и где хранятся сохраненные на компьютере пароли, относящиеся ко входу в систему и сетевым настройкам?

Но давайте отталкиваться от того, что нам для начала нужно узнать именно локацию, в которой сохраняется файл с паролями пользователей, а не просмотреть исходную комбинацию. Локальные пользовательские комбинации, относящиеся ко входу в систему или для возможности использования сетевых подключений, сохраняются непосредственно в каталоге каждого пользователя, условно обозначаемого как User SID. В версии ХР в качестве локации используется папка Credentials, а в «Висте» и выше таким местом выбран подкаталог Random ID.

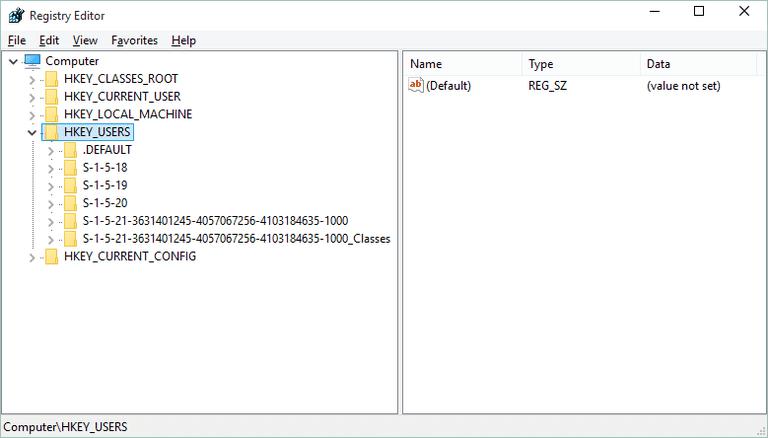

В ветке реестра HKU локациям файлов паролей соответствуют ключи в виде длинных комбинаций, начинающиеся со значений «S-1-5-21». Но это в большинстве случаев только указание на сами файлы, поскольку просмотреть сохраненные комбинации невозможно ни в самих файлах, ни даже в реестре, хотя изменить исходные хранящиеся на компьютере пароли можно совершенно элементарно через соответствующие настройки управления сетевыми подключениями или учетными записями пользователей, которые доступны в графическом интерфейсе.

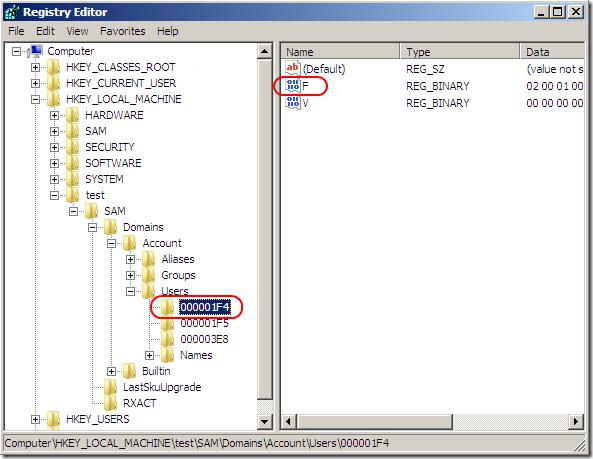

Для администраторских паролей входа в систему можно обратить внимание на раздел реестра SAM.

Для VPN- и Dial-Up-подключений в ветке реестра HKLM имеются разделы Secrets и SECURITY с ключами вроде RasDialParams, но и они ровным счетом никакой особой информации обычному юзеру не дают. Другое дело, что просмотреть и изменить пароль сетевого доступа можно либо в настройках Windows, либо прямо на маршрутизаторе. Кстати сказать, по схожему принципу сохраняются и парольные комбинации для большинства встроенных в систему почтовых клиентов или утилит от сторонних разработчиков, если они представлены именно в виде отдельных приложений, что не относится к интернет-сервисам вроде почты Mail.Ru или чего-то подобного.

Место сохранения паролей для программы Skype и проблемы просмотра искомых комбинаций

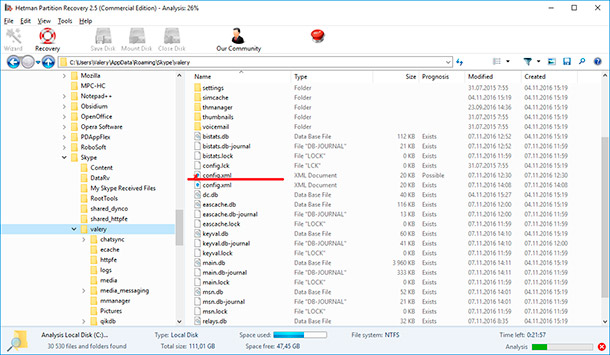

Достаточно часто приходится выяснять, где на компьютере хранятся пароли от установленных программ. В частности, это касается популярного приложения Skype, с которым в последнее время у многих пользователей наблюдаются проблемы входа в собственные аккаунты.

Установленное приложение хранит пользовательскую комбинаций в специальном XML-файле, где паролю соответствует значение хэша ( ). Да, но здесь пароль представлен в 16-ричном виде и просто так просмотреть его не получится. Поэтому для таких целей необходимо использовать HEX-редактор. Но и применение таких утилит без соответствующих знаний результата может не дать.

Просмотр паролей в браузерах

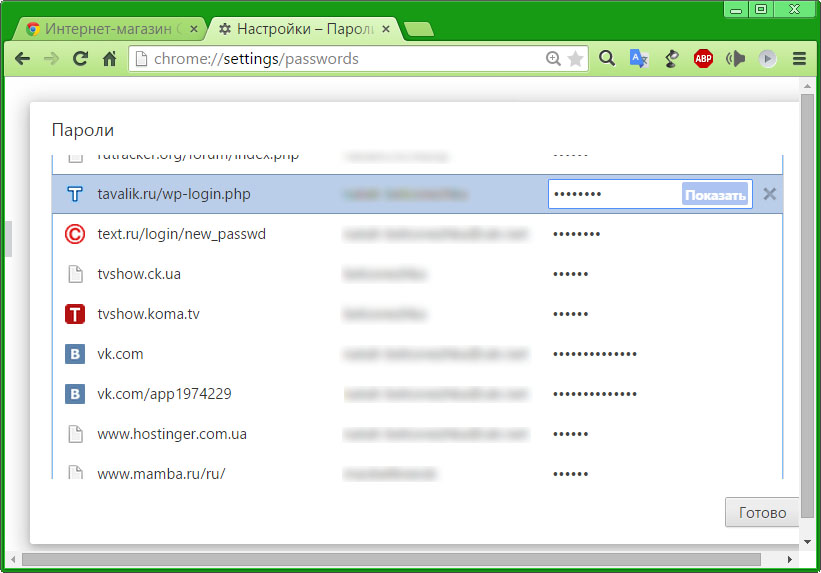

Теперь посмотрим, где на компьютере хранятся пароли, сохраняемые непосредственно в веб-обозревателях, которые используются для работы в интернете. Собственно, как уже было сказано выше, само местоположение файлов нас не интересует.

А вот просмотреть пароли можно прямо в браузере, если в разделе основных настроек перейти к пункту управления сохраненными паролями, где в списке будут представлены все ресурсы, для которых такие комбинации были сохранены. Далее нужно всего нажать на кнопку или ссылку показа пароля, после чего забытую комбинацию можно перенести в текстовый файл или просто записать.

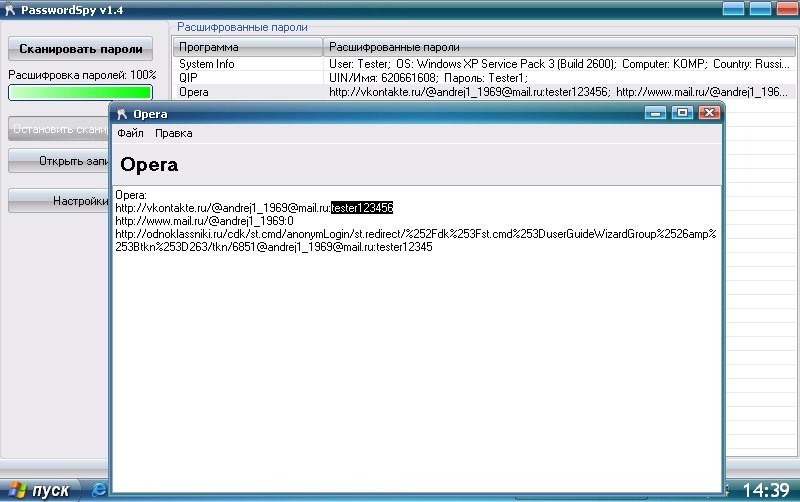

Специализированные программы для «вытаскивания» всех вводимых паролей

Но можно предположить, что пользователю мало знать, где на компьютере хранятся пароли, а нужно еще их как-то «вытащить» из системы для просмотра. Для выполнения таких операций в самих Windows-системах средств нет, зато без проблем можно воспользоваться всевозможным и сторонними программами наподобие Password Recovery Tool, PSexec, входящей в состав пакета PSTools, PasswordSpy или аналогичными.

В них необходимо всего лишь активировать сканирование системных компонентов на предмет обнаружения сохраненных паролей, а затем задать их извлечение и преобразование в читабельный вид.

Послесловие

Как видим, все, что касается места и формы сохранения парольных комбинаций, даже многим опытным пользователям может показаться достаточно сложным. Но вот в случае их изменения или просмотра особых трудностей возникнуть не должно, поскольку для этого сгодятся и некоторые стандартные средства системы, и сторонние приложения, которые очень просты в использовании. Впрочем, знать именно место хранения в виде конкретного каталога или зашифрованного файла в этом случае совершенно необязательно.

Как узнать пароль Windows XP

Если забыли пароль от старенького компьютера под управлением Windows XP, в первую очередь не предавайтесь панике. Узнать пароль от любой учетной записи можно, и сделать это совсем несложно благодаря наличию многообразия специализированных утилит, загрузившись со съемного накопителя. В общем это можно сделать несколькими методами:

- подбор пассворда методом перебора;

- подбор пароля посредством подстановки из словаря;

- программный сброс или обнуление.

Первый способ требует немалых аппаратных мощностей компьютера и далеко не всегда эффективен, особенно при использовании длинных и сложных комбинаций символов. Второй — потребует ненамного меньших вычислительных мощностей, но позволит подобрать пароль на компьютере c Windows, только если он несложный и находится в словаре для подстановки. Используется, когда нужно быстро получить доступ к компьютеру. Последний способ – самый эффективный и простой, но воспользоваться им сможете только на собственном компьютере, ведь таким образом пароль от учетной записи будет удален.

Хранилище паролей

Пароли ото всех учетных записей Windows XP хранит в специальном многоуровнево зашифрованном файле SAM, расположенном в каталоге «system32\config». Заполучить их обычным методом не получится, так как в документе хранятся только их хэши. Хэш-суммы не подлежат обратному преобразованию, потому зная их можно вычислить пароль, которому хэш принадлежит, используя несложные алгоритмы преобразования, основанные на переборе. Несложные и короткие до 6-8 комбинации даже маломощный компьютер с Windows XP подберет за несколько минут, а сложные и длинные методом перебора вычислить чрезвычайно непросто.

Лучшими программами, позволяющими узнать пароль от аккаунта, являются: Ophcrack, LCP и ей подобная SAMInside.

Ophcrack

Утилита позволит не просто сбросить пароль на Windows XP, а подобрать его, используя один из двух алгоритмов:

- вычисление LM-хэшей – используется для определения паролей, длина которых не превышает 15 символов;

- радужные таблицы – применяется в случае шифрования пассворда посредством сложных механизмов относительно обратного преобразования.

Скачиваем и устанавливаем Ophcrack, обязательно отметив флажком опцию «Download & install WinXP Tables».

В процессе установки инсталлятор загрузит радужную таблицу (рекомендуется выбирать стандартную). Ее объем составляет порядка 750 Мб.

- Запускаем исполняемый файл и проводим установку скачанных таблиц, позволяющих узнать пароль.

Это делается следующим образом: жмем по пиктограмме «Tables» в панели инструментов, затем выбираем вариант скачанного файла (например, Windows XP special) и жмем по кнопке «Install».

- После окончания установки радужных таблиц на компьютер жмем «Load».

- Выбираем «Load SAM with…samdump 2» для запуска экспорта информации об учетных записях.

- Выделяем нужный аккаунт и кликаем «Crack».

На подбор несложного пароля уходит не более нескольких минут.

Свободно распространяемая программа с русскоязычной локализацией интерфейса. Умеет работать с локальными и удаленными БД. Узнать пароль в LCP можно несколькими методами:

- подбор;

- атака, используя словарь, в том числе сторонний – вычисляет хэши каждого элемента из словаря и сравнивает с извлеченным хэшем пароля;

- гибридная атака – вычисление хэшей всех слов из словаря с добавлением других символов, заданных пользователем).

Дабы узнать пассворд, запускаем приложение и через меню «Импорт» вызываем пункт импорта SAM-файла.

- Указываем путь к хранилищу хэшей, расположенному в директории «system32\config», и жмем «Ок».

- Задаем параметры подбора и стартуем процесс.

- После обнаружения пассворда останавливаем процедуру перебора.

Схожим образом работает и программа SAMinside, преобладающая LCP по функционалу.

Не имея доступа к компьютеру с иного аккаунта и возможности создать загрузочную флешку WinPE, дабы запустить одну из предложенных утилит, воспользуйтесь рекомендациями, приведенными далее.

Сброс посредством командной строки

Сбросить пароль на компьютере позволит и функционал стандартного командного интерпретатора, запущенного до загрузки Windows. В этом случае необходимо иметь загрузочный носитель с портативной Виндовс – WinPE или установленную иную операционную систему.

- Загружаемся с флешки или иной ОС и запускаем редактор реестра при помощи команды «regedit».

- Выделяем раздел HKLM и вызываем команду «Загрузить куст» из меню «Файл».

- Указываем путь к файлу system, расположенному в директории «system32\config».

- Задаем имя куста и открываем его.

- Переходим в раздел «Setup», изменяем значения следующих ключей:

- CmdLine устанавливаем как cmd.exe;

- Задаем значение SetupType равное 2.

- Выгрузите новый куст через «Файл» и запускайте Windows.

- В окне командного интерпретатора вводим команду вида «net имя_аккаунта пароль».

- Загрузив компьютер, возвращаем параметры ключей реестра.

Вот мы и закончили рассмотрение основных способов узнать пароль для любого аккаунта в Windows XP.

Где в реестре лежит пароль от учётной записи?

Где на компьютере хранится пароль от сетевой учетной записи?

Как известно, пароли от локальных учетных записей хранятся в файлах SAM и SYSTEM в папке.

Где взять пароль учетной записи system.

Пытаюсь создать у.з. system говорит что есть, а как получить пароль непонятно, мне это нужно для.

Добрый день! подскажите кто знает и возможно ли, сменить тип учетной записи пользователя в.

Замена путей учетной записи с кирилицы на латиницу в реестре

Вопрос касаемый путей в реестре, а то уже надоело мучится с некоторыми редакторами и программами. В.

Немного пустоватенько у меня там, видимо не к добру

«В нем видим параметр V, в котором в зашифрованном виде и хранится пароль пользователя.»

Ну допустим нашёл ТС хэш пароля, и что? Брутить ему его до старости?

Правая кнопка мыши на разделе => разрешения => добавить для своей учетной записи права на чтение (при необходимости снять наследование прав с последующим копированием)

Был задан вопрос от него, где конкретно хранится в реестре — даю конкретный ответ.

Я не знаю, что он дальше будет делать с этим параметром — брутить, или заменять.

Но смысла брутить нет. Можно ведь просто запретить пользователю самому менять пароль.

Ну и может пока папы и мамы нет сесть за комп

Кстати насчёт биоса вычитал

Если будет пароль на вход в виндоус то ты не подправишь реестр, сможешь лишь подправить в тот момент когда тебя пустят в виндоус, но смысла нет его менять, хотя если заменишь на свой, то уже ты будешь пускать папу к компу по расписанию.

Для тебя оптимальный вариант, грузится по тихому с лайв сиди.

Ну почему же нет. Есть же кусты hive или как их там.

Добавлено через 12 минут

Или можно просто пробный пароль сейчас создать

1. Да, здесь не все так просто.

Пароль можно сбросить многими способами. Объясняю на пальцах, как через реестр:

В параметре V находим смещение 00А0 и правим число 14 на 04 в двух местах от него, как показано на рисунке. Если там вообще не 04 и не 14 — лучше не трогать, т.к. ОС у всех разные, могут быть другие смещения, которые нужно еще высчитывать.

Таким образом, мы обнулили длину пароля. Но сами хеши пароля хранятся по другим смещениям, причем они могут отличаться на разных компьютерах. Прошу прощения, но рассказывать и показывать подробно обо всех подпараметрах параметра «V» не могу — у меня цейтнот!

Помните, что бездумно править реестр в этом месте небезопасно, не зря разрешения на эту ветку реестра по умолчанию отсутствуют.

2. Не всегда есть возможность вскрыть системный блок. Поэтому для BIOS существуют универсальные пароли.

3. Реестр можно подправить и под другой системой, загрузившись со сменного носителя на ней.

4. Все это конечно хорошо, но учебе тоже нужно уделять внимание, а не только развлечениям. И Вас, brifing, можно понять, и папу. Если не справляться со школьными предметами, как потом человек будет справляться с нагрузкой в институте, а затем и на работе, а также заниматься постижением и исследованием хакерских премудростей?