GRE-туннель между CISCO и Linux Ubuntu

Я уже несколько раз поднимал тему быстрых не зашифрованных туннелей между оборудованием Cisco. О преимуществах и недостатках данного вида связи я писать не буду, так как о причинах его создания я писал в теме с примерами туннелей на Cisco. На текущий момент встал вопрос о создании простого не зашифрованного туннеля между роутером Cisco и сервером на Linux Ubuntu Server. Сначала хотел поискать примеры в сети, но в примерах создавались сложные туннели с шифрованием на IKEv2 или L2TP+IPSec. Мне ничего подобного не нужно, так как передаваемые данные и так публичные. Собственно по этому я только покажу как поднять туннель между двумя точками. Если вас интересует роутинг между локальными сетями предприятия, то я могу в дальнейшем накидать примеры. Но для корпаративного объединения сетей необходмио смотреть в сторону шифрованных туннелей.

Автор: Chris McKenna (Thryduulf)

Легенда подключения Cisco:

- Белый IP-адрес: 172.16.0.100

- Адрес туннельного интерфейса: 192.168.255.6

- Маска подсети: 255.255.255.252

Легенда подключения Linux:

- Белый IP-адрес: 172.16.0.200

- Адрес туннельного интерфейса: 192.168.255.5

- Маска подсети: 255.255.255.252

Для начала создаим туннель со стороны Cisco. Это обычный GRE-туннель без шифрования.

Далее создадим ответный туннель со стороны Linux Ubuntu.

Не забываем о том, что созданные таким образом туннели в Линуксе исчезают после перезагрузки системы. Это я так, на всякий случай, чтобы не оказалось для вас неожиданностью. Чтобы сохранить эту настройку можно по старинке разместить эти комманды в файле: /etc/rc.local.

Если с Cisco всё предельно ясно, то в Убунте надо дать команду на пропуск GRE данных от нужного нам узла. Без этой комманды трафик будет просто уничтожаться на подходе к серверу. На большинстве VPS стоят правила всем-всё и по этому нет необходимости в этой комманде.

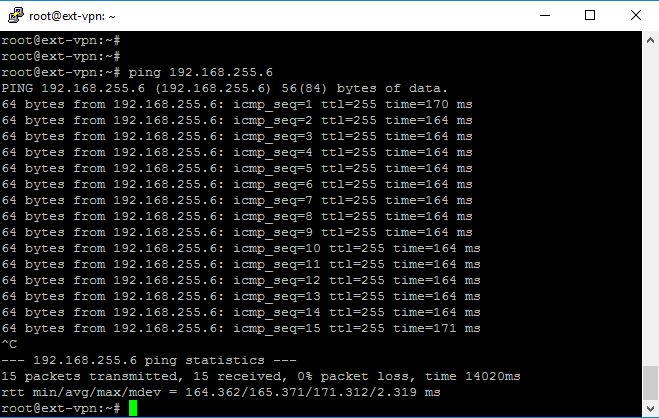

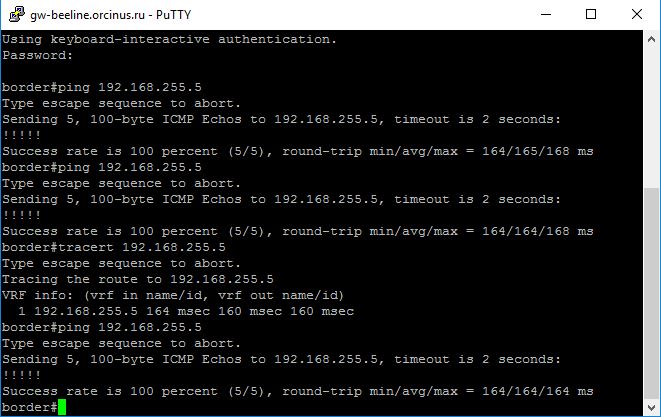

Если всё сделано правильно, то туннель поднимется и будет функционировать. Чтобы проверить работу туннеля надо пингануть адрес с противоположной стороны. Проверяем со стороны Linux Ubuntu.

И проверяем со стороны Cisco.

Таким образом мы убедились в том, что туннель доступен в обе стороны и функционирует.

Желаю вам успешного поднятия туннелей. И не забывайте, что данный туннель не имеет защиты от подмены и не зашифрован. Его следует применять для передачи публичных данных.

Комментарии

Включите JavaScript для комментирования.

Этот сайт использует файлы cookies, чтобы упростить вашу навигацию по сайту, предлагать только интересную информацию и упростить заполнение форм. Я предполагаю, что, если вы продолжаете использовать мой сайт, то вы согласны с использованием мной файлов cookies. Вы в любое время можете удалить и/или запретить их использование изменив настройки своего интернет-браузера.

ИТ База знаний

Полезно

— Узнать IP — адрес компьютера в интернете

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Калькулятор инсталляции IP — АТС Asterisk

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Популярное и похожее

Настройка Site-To-Site IPSec VPN на Cisco

Настройка Cisco Port-Security

Настройка Router-on-a-Stick на Cisco

Настройка PPTP на маршрутизаторах Cisco

Траблшутинг BGP

5 лайфхаков в консоли Cisco

Разбираемся с DTE/DCE интерфейсами

Atcom R4

Еженедельный дайджест

Настройка GRE туннеля на Cisco

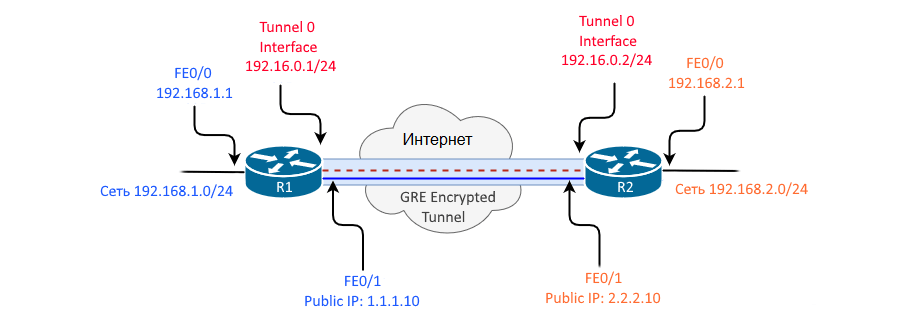

Всем привет! Сегодня в статье мы расскажем про настройку Point-to-Point GRE VPN туннелей на оборудовании Cisco и о том, как сделать их защищенными при помощи IPsec. Generic Routing Encapsulation (GRE) — это протокол туннелирования, разработанный компанией Cisco, который позволяет инкапсулировать широкий спектр протоколов сетевого уровня в point-to-point каналах.

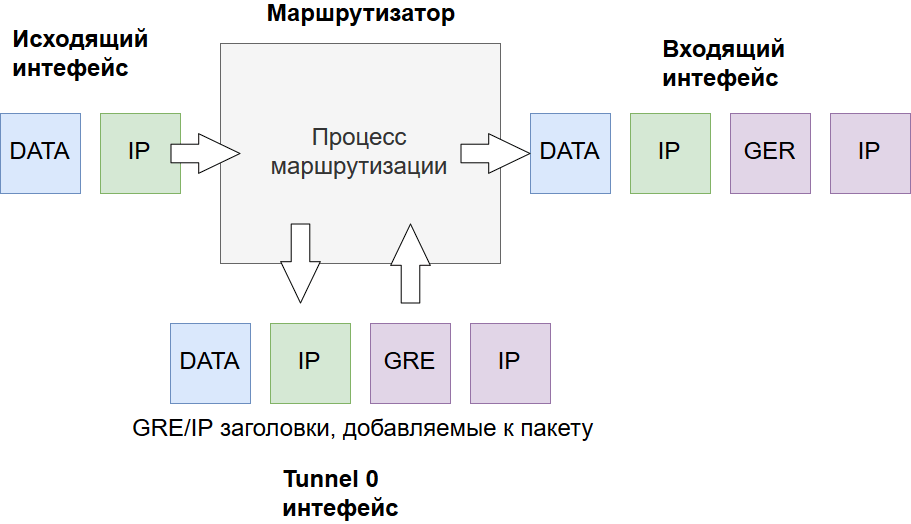

Туннель GRE используется, когда пакеты должны быть отправлены из одной сети в другую через Интернет или незащищенную сеть. В GRE виртуальный туннель создается между двумя конечными точками (маршрутизаторами Cisco), а пакеты отправляются через туннель GRE.

Важно отметить, что пакеты, проходящие внутри туннеля GRE, не шифруются, поскольку GRE не шифрует туннель, а инкапсулирует его с заголовком GRE. Если требуется защита данных, IPSec должен быть настроен для обеспечения конфиденциальности данных — тогда GRE-туннель преобразуется в безопасный VPN-туннель GRE.

На приведенной ниже схеме показана процедура инкапсуляции простого незащищенного пакета GRE, проходящего через маршрутизатор и входящего в туннельный интерфейс:

Хотя многие могут подумать, что туннель GRE IPSec между двумя маршрутизаторами похож на VPN-соединение IPSec между сайтами, это не так. Основное отличие состоит в том, что туннели GRE позволяют multicast пакетам проходить через туннель, тогда как IPSec VPN не поддерживает multicast пакеты.

В больших сетях, где необходимы протоколы маршрутизации, такие как OSPF, EIGRP, туннели GRE — ваш лучший выбор. По этой причине, а также из-за того, что туннели GRE гораздо проще в настройке, инженеры предпочитают использовать GRE, а не IPSec VPN.

В этой статье объясняется, как создавать простые незащищенные (unprotected) и безопасные (IPSec encrypted) туннели GRE между конечными точками. Мы объясним все необходимые шаги для создания и проверки туннеля GRE (незащищенного и защищенного) и настройки маршрутизации между двумя сетями.

Создание Cisco GRE туннеля

Туннель GRE использует интерфейс «туннель» — логический интерфейс, настроенный на маршрутизаторе с IP-адресом, где пакеты инкапсулируются и декапсулируются при входе или выходе из туннеля GRE.

Первым шагом является создание нашего туннельного интерфейса на R1:

Все туннельные интерфейсы участвующих маршрутизаторов всегда должны быть настроены с IP-адресом, который не используется где-либо еще в сети. Каждому туннельному интерфейсу назначается IP-адрес в той же сети, что и другим туннельным интерфейсам.

В нашем примере оба туннельных интерфейса являются частью сети 172.16.0.0/24.

Поскольку GRE является протоколом инкапсуляции, мы устанавливаем максимальную единицу передачи (MTU — Maximum Transfer Unit) до 1400 байт, а максимальный размер сегмента (MSS — Maximum Segment Size) — до 1360 байт. Поскольку большинство транспортных MTU имеют размер 1500 байт и у нас есть дополнительные издержки из-за GRE, мы должны уменьшить MTU для учета дополнительных служебных данных. Установка 1400 является обычной практикой и гарантирует, что ненужная фрагментация пакетов будет сведена к минимуму.

В заключение мы определяем туннельный источник, который является публичным IP-адресом R1, и пункт назначения — публичный IP-адрес R2.

Как только мы завершим настройку R1, маршрутизатор подтвердит создание туннеля и сообщит о его состоянии:

Поскольку интерфейс Tunnel 0 является логическим интерфейсом, он останется включенным, даже если туннель GRE не настроен или не подключен на другом конце.

Далее мы должны создать интерфейс Tunnel 0 на R2:

Интерфейс туннеля R2 настроен с соответствующим IP-адресом источника и назначения туннеля. Как и в случае с R1, маршрутизатор R2 сообщит нам, что интерфейс Tunnel0 работает:

Маршрутизация сетей через туннель GRE

На этом этапе обе конечные точки туннеля готовы и могут «видеть» друг друга. Echo icmp от одного конца подтвердит это:

Опять же, этот результат означает, что две конечные точки туннеля могут видеть друг друга. Рабочие станции в любой сети по-прежнему не смогут достичь другой стороны, если на каждой конечной точке не установлен статический маршрут:

На R1 мы добавляем статический маршрут к удаленной сети 192.168.2.0/24 через 172.16.0.2, который является другим концом нашего туннеля GRE. Когда R1 получает пакет для сети 192.168.2.0, он теперь знает, что следующим переходом является 172.16.0.2, и поэтому отправит его через туннель.

Та же конфигурация должна быть повторена для R2:

Теперь обе сети могут свободно общаться друг с другом через туннель GRE.

Защита туннеля GRE с помощью IPSec

Как упоминалось ранее, GRE является протоколом инкапсуляции и не выполняет шифрование. Создание туннеля GRE точка-точка без какого-либо шифрования чрезвычайно рискованно, поскольку конфиденциальные данные могут быть легко извлечены из туннеля и просмотрены другими.

Для этого мы используем IPSec для добавления уровня шифрования и защиты туннеля GRE. Это обеспечивает нам необходимое шифрование военного уровня и спокойствие. Наш пример ниже охватывает режим туннеля GRE IPSec.

Настройка шифрования IPSec для туннеля GRE (GRE over IPSec)

Шифрование IPSec включает в себя два этапа для каждого маршрутизатора. Эти шаги:

- Настройка ISAKMP (ISAKMP Phase 1)

- Настройка IPSec (ISAKMP Phase 2)

Настройка ISAKMP (ISAKMP Phase 1)

IKE существует только для установления SA (Security Association) для IPsec. Прежде чем он сможет это сделать, IKE должен согласовать отношения SA (ISAKMP SA) с партнером.

Для начала, мы начнем работать над R1.

Первым шагом является настройка политики ISAKMP Phase 1:

Приведенные выше команды определяют следующее (в указанном порядке):

- 3DES — метод шифрования, который будет использоваться на этапе 1 Phase 1

- MD5 — алгоритм хеширования

- Authentication pre-share — использование предварительного общего ключа в качестве метода проверки подлинности

- Group 2 — группа Диффи-Хеллмана, которая будет использоваться

- 86400 — время жизни ключа сеанса. Выражается в килобайтах или в секундах. Значение установлено по умолчанию.

Далее мы собираемся определить Pre Shared Key (PSK) для аутентификации с партнером R1, 2.2.2.10:

PSK ключ партнера установлен на merionet. Этот ключ будет использоваться для всех переговоров ISAKMP с партнером 2.2.2.10 (R2).

Создание IPSec Transform (ISAKMP Phase 2 policy)

Теперь нам нужно создать набор преобразований, используемый для защиты наших данных. Мы назвали это TS:

Вышеуказанные команды определяют следующее:

- SP-3DES — метод шифрования

- MD5 — алгоритм хеширования

- Установите IPSec в транспортный режим.

Наконец, мы создаем профиль IPSec для соединения ранее определенной конфигурации ISAKMP и IPSec. Мы назвали наш профиль IPSec protect-gre:

Теперь мы готовы применить шифрование IPSec к интерфейсу туннеля:

Ну и наконец пришло время применить ту же конфигурацию на R2:

Проверка GRE over IPSec туннеля

Наконец, наш туннель был зашифрован с помощью IPSec, предоставляя нам столь необходимый уровень безопасности. Чтобы проверить и проверить это, все, что требуется, это попинговать другой конец и заставить туннель VPN IPSec подойти и начать шифрование/дешифрование наших данных:

Используя команду show crypto session, мы можем быстро убедиться, что шифрование установлено и выполняет свою работу:

Поздравляю! Мы только что успешно создали Point-to-point GRE over IPSec VPN туннель между двумя маршрутизаторами Cisco.

Было полезно?

Почему?

😪 Мы тщательно прорабатываем каждый фидбек и отвечаем по итогам анализа. Напишите, пожалуйста, как мы сможем улучшить эту статью.

😍 Полезные IT – статьи от экспертов раз в неделю у вас в почте. Укажите свою дату рождения и мы не забудем поздравить вас.