Information Security Squad

stay tune stay secure

👔 Как стать пентестером

Если вы относитесь к тому типу людей, которым нравится испытывать трудности и преодолевать преграды, подумайте о том, чтобы стать тестеровщиком на проникновение.

Учитывая, что в России пентестеры среднюю зарплату в размере почти 190 000 Р , эта работа является одновременно интересной и прибыльной.

Так что же делает пентестер и как им стать?

Что такое тестирование на проникновение?

Многие аспекты кибербезопасности требуют участия человека.

В конце концов, кибербезопасность — это проблема, ориентированная на человека, и она зависит от наличия людских ресурсов, которые могут понять, как думают плохие парни.

В мире кибербезопасности тестер на проникновение иногда приравнивают к этичному хакеру, потому что определенные аспекты работы требуют репликации того, что сделал бы реальный хакер.

Тестирование на проникновение, как дисциплина, чрезвычайно важная в общей стратегии безопасности организации.

Она используется для выявления проблем и уязвимостей в ИТ-системах, включая веб-приложения.

Как правило, используются автоматизированные инструменты, чтобы помочь в процессе поиска пробелов в безопасности ИТ-инфраструктуры организации.

Тем не менее, многие пентестеры (особенно опытные) используют ручные методы для расширения возможностей автоматизированных тестов.

Тестирование по существу имитирует, как киберпреступник будет использовать недостатки безопасности для атаки на инфраструктуру, чтобы получить доступ к данным и активам.

Как стать тестировщиком на проникновение

Роль пентестера требует большой ответственности.

На вас будут полагаться за широкие знания методов кибербезопасности, типов угроз и векторов атак.

Поскольку ландшафт кибербезопасности является одной из самых изменчивых и постоянно меняющихся отраслей на планете, вы должны быть готовы постоянно обновлять свои знания в этой области.

Это означает, что вы должны быть очень заинтересованы в кибербезопасности и готовы постоянно учиться.

Вам также необходимо уметь понимать ИТ-системы и сети на глубоком уровне.

Понимание протоколов связи также важно, поскольку именно это и может быть слабым местом в системе.

Это означает, что и возможность писать программный код также очень полезна.

Это может не быть абсолютно необходимым, и вам может не понадобиться быть очень продвинутым в этом вопросе, но иметь практическое знание языка скриптов, такого как Python, будет полезно.

С чего начать?

Если вы новичок или опытный ИТ-специалист, думающий о переходе на пентестинг, вам следует начать с прочтения этой темы.

Используйте статьи, учебники и руководства, и найдите видео по этой теме — не только о тестировании, но и об общих проблемах кибербезопасности по всем направлениям.

Есть также отличные блоги от гуру кибербезопасности, таких как Брюс Шнайер, и такие ресурсы, как блог Hacking Articles.

Таким образом, вы должны понимать:

- Кибербезопасность: методы, приемы, векторы, профили угроз и анатомия кибератак. Посетите сайт OWASP, чтобы узнать о кибербезопасности

- Оборудование и сети

- Операционные системы, базы данных

- Приложения, включая веб-приложения и API

- Анализ данных: по крайней мере, с точки зрения анализа проблем безопасности и представления решений

Получение большего количества практического опыта

В конечном счете, пентестинг является практическим предметом.

Все книги в мире и все видео YouTube о этичном хакерстве не подготовят вас к реальному пентесту.

Вы должны практиковаться.

Если вы зашли так далеко, очень высока вероятность того, что вы станете одним из тех людей, которые смогут легко внедрить вашу собственную систему мини-тестирования.

Используйте наборы инструментов для пентестирования, такие как Security Onion или Kali Linux, чтобы начать проводить свои собственные пентест практики.

Они предлагают инкапсулированный набор инструментов для пентеста, которые вы можете использовать, чтобы ощутить практический смысл пентеста.

Также ознакомьтесь со стандартом выполнения тестирования на проникновение (PTES), который является основой для тестирования на взлом.

Это может помочь вам работать в соответствии со стандартами работы и является хорошим общим советом в этой области.

Для выполнения многих работ вам необходимо полностью ознакомиться с этим стандартом, а также с OWASP.

Получение сертификата

Когда вы будете готовы, вы можете пройти курс для получения сертификата этичного хакинга, такого как Certified Ethical Hacker (CEH).

Это даст любому потенциальному работодателю доказательство того, что вы обладаете необходимыми знаниями в этой области и знаете, как его применять практически.

Также может быть полезно пройти сертификационные курсы по сетям и безопасности.

Пентест + сертификация является еще одним вариантом.

Идеально, чтобы предоставить вам ноу-хау в проведении тестирования на проникновение.

Роль и обязанности пентестера

Тестеры на проникновение, как правило, работают внутри организации или работают в группе безопасности.

Тестирование на проникновение — это не просто поиск недостатков в сетях и веб-приложениях.

Речь также идет о сообщении ваших выводов, как членам команды, так и руководству других отделов.

Могут быть различия в роли пентестера в разных секторах промышленности, но есть фундаментальные задачи, которые вы будете выполнять.

Они включают в себя:

- Тестирование сети и приложений для проверки общих уязвимостей в сети. Пентестер будет участвовать в разработке этих тестов или обновлении существующих. Вы должны будете знать, как внедрять и применять инструменты пентеста.

- Тесты физической безопасности, такие как проверка защиты серверов от не кибер-угроз (вандализм, климатические воздействия и т. д.)

- Аудит безопасности: это фундаментальный и постоянный аспект роли тестировщика на проникновение. От вас ожидают, что вы оцените безопасность данного процесса, протокола или системы. Вам также нужно будет составлять отчеты о проверках.

- Написание общих отчетов по безопасности и использование метрик из тестов для разработки стратегий безопасности

- Участие в проверке команды безопасности и политики безопасности: вам нужно будет иметь возможность общаться с вашей более широкой командой и помогать с проверкой политики безопасности.

Вероятно, по мере продвижения в вашей карьере вы обнаружите, что вас привлекут наставлять новых участников и тех, кто входит в группу безопасности.

Формирование хороших навыков общения определенно поможет вашей карьере.

Встаньте на путь тестов на проникновение

Когда вы будете готовы стать платным пентестером, вы должны начать подавать заявку на работу.

Объявления о тестировании на проникновение можно найти на обычных онлайн-порталах вакансий.

Более крупные организации иногда предлагают стажировки для тех, кто находится на ранних этапах своей карьеры.

Они могут быть не столь хорошо оплачиваемыми, но дают вам необходимый опыт, чтобы получить постоянную должность, часто в этой же компании.

Если вы посмотрите на один из крупных порталов вакансий, вы увидите множество доступных вакансий пентестеров.

Это карьера не для слабонервных, так как для того, чтобы делать это хорошо, требуется самоотдача.

Но если вы склонны охотиться за киберугрозами, это может быть исключительной карьерой именно для вас.

Где учиться пентесту. Обзор площадок для практики навыков этичного хакера

Содержание статьи

Сфера ИТ развивается семимильными шагами, компьютеры проникают в жизнь все глубже, цифровые системы становятся более комплексными, а соответственно, растет и поверхность атак. Это в свою очередь рождает спрос на специалистов по безопасности, в том числе — этичных хакеров.

Подробнее о профессии (или даже профессиях) этичного хакера читай в колонках Юрия Гольцева и Дениса Макрушина. Начать можешь с материала «Этичный взлом по шагам» — он дает неплохое представление о том, чем и как занимается пентестер в белой шляпе.

Этичный хакер должен отлично разбираться во всей специфике темной стороны: если ты знаешь, как сломать, и поддерживаешь эти знания в актуальном состоянии, то сможешь давать и рекомендации по защите. В общем, главное здесь — практика, но как ей заниматься, не нарушая закон?

На заре нулевых многие энтузиасты кибербезопасности становились преступниками, хотя часто преступление заключалось лишь в любопытстве. Собственно, в «Хакере» то и дело можно было встретить рассказы о взломах реальных систем, написанные от первого лица.

Альтернатив тогда не было, зато любопытства было хоть отбавляй. Но так не могло продолжаться долго. Времена изменились, и хакерам пришлось найти способы совершенствовать навыки наступательной безопасности легально. Сегодня существует ряд платформ, где всем желающим дают возможность практиковаться без риска попасть под тяжелую руку закона.

В этой статье внимание сосредоточено на относительно бесплатных лабораториях, которые не требуют в обязательном порядке купить подписку для доступа к своей инфраструктуре. Из платных аналогов, предоставляющих своим клиентам, помимо всего прочего, расширенные методические материалы, можно выделить Virtual Hacking Labs и PentesterLab Pro, схожие с курсом PWK.

Структура ресурсов

Есть несколько направлений, которых может придерживаться тот или иной ресурс, предлагающий практику пентеста. Обычно все их можно отнести к одному из трех больших разделов.

- CTF-таски — всем хорошо известный Capture the Flag, который представляет собой отдельные задачи по определенной тематике. Обычно присутствуют такие категории, как Reverse, Exploit (или PWN), Web, Crypto, Stego, Forensics, OSINT и Misc. Чуть реже к ним добавляется PPC (спортивное программирование). Процесс выполнения такой задачи достаточно прямолинеен: загружаешь файлы, входящие в состав таска, к себе на машину, находишь флаг, вводишь его на ресурсе и получаешь свою награду.

- Уязвимые виртуальные машины — более приближенное к реальной жизни испытание, которое заключается во взломе заведомо уязвимого хоста. Конечная цель — получение контроля над привилегированным аккаунтом системы. Доказательством окончательного захвата машины обычно служит демонстрация возможности чтения файлов (также содержащих своеобразный «флаг»), доступных пользователям с соответствующими привилегиями. Процесс прохождения разнится в зависимости от устройства площадки, на которой обитает уязвимый хост: это могут быть как «живые» хосты, которые в текущий момент непосредственно находятся в сети на серверах площадки (онлайн-лаборатории), так и загружаемые образы для самостоятельного запуска в виртуальной среде.

- Виртуальные локальные сети — как правило, виртуальные леса Active Directory, где от участников требуется захватить контроллер и закрепиться в сети. В ходе прохождения могут использоваться самые разные способы для продвижения по инфраструктуре: от конкурентной разведки и фишинга до эксплуатации зиродеев. Сложность выполнения таких задач сопоставима с реальными кейсами, а зачастую даже превосходит их. Доступ к лабораториям такого типа обычно платный, а их услуги могут быть максимально полезны людям, готовящимся к профессиональным сертификациям типа OSCP.

Для поддержания энтузиазма безопасников, которые пришли на такие ресурсы, владельцы часто предлагают им бонусы за прохождение каждого вида заданий — они могут выражаться в «плюсиках к карме», которая видна в профиле игрока и в «Зале славы». Место в таком топе потом может стать хорошим подспорьем на собеседовании.

Посмотрим поближе на наиболее крупные и известные площадки, где ты сможешь побаловать своего внутреннего хакера.

Hack The Box

Hack The Box (или HTB) — мой любимый ресурс, который позволяет оттачивать искусство тестирования на проникновение. По совместительству это, пожалуй, одна из самый масштабных платформ, где на текущий момент доступно 127 уязвимых машин, 65 CTF-задач и несколько видов хардкорных виртуальных лесов AD. То есть, как ты уже понял, здесь есть все описанные выше области.

За несколько прошлых лет Hack The Box стал максимально популярен среди исследователей безопасности всех мастей: он отличается удобным веб-интерфейсом для управления активными инстансами виртуалок, отзывчивой техподдержкой и, что важнее всего, постоянно обновляющимся списком уязвимых хостов.

График выхода новой машины «в онлайн» очень прост: каждую неделю релизится новая тачка и становится доступной для взлома всем зарегистрированным на ресурсе игрокам; в то же время одна из машин, которая «висела» в онлайне до этого момента, уходит в пул отозванных машин. Одновременно в онлайне находится 20 машин. но это только на бесплатном сервере. При оформлении VIP-подписки (£10 в месяц или £100 в год) ты сможешь самостоятельно вытягивать любой «устаревший» хост из пула в онлайн на выделенном сервере и проводить свои тесты. Вместе с этой суперспособностью тебе откроется доступ к официальным прохождениям в формате PDF, которые составляют сами сотрудники ресурса.

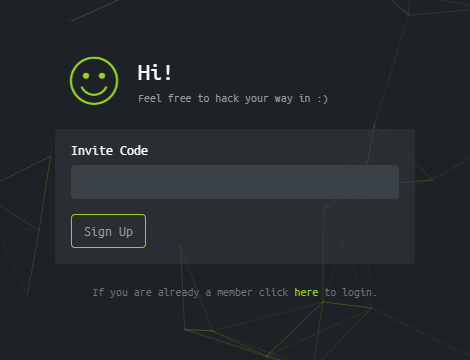

Регистрация на Hack The Box предполагает решение тривиального веб-таска для получения кода на приглашение, поэтому я всегда условно считал этот ресурс полузакрытым. Почему условно? Потому что таск и правда элементарный, и в свое время я даже писал однострочник для генерации очередного инвайта. Разбирать сам процесс в рамках этой статьи не будем, поскольку невежливо раскрывать все подробности решения и обесценивать работу команды HTB. Тем не менее гайдов в сети предостаточно.

Несмотря на то, что возможен прямой доступ к странице регистрации (где тебя даже встретят воодушевляющим «Congratulations!»), попытка создать аккаунт без предварительно сгенерированного инвайт-кода не увенчается успехом. Хотя, как мне казалось, изначально даже переход на hackthebox.eu/register был недоступен просто так.

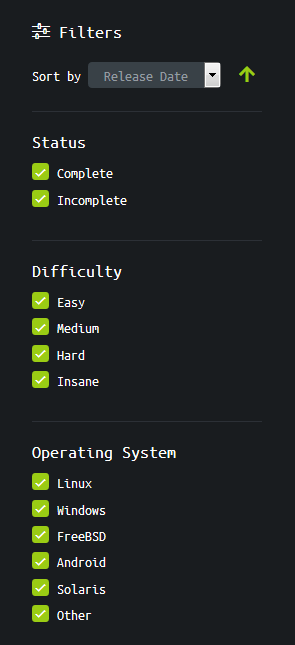

Порог вхождения на эту платформу я бы оценил как средний: несмотря на то, что большую часть активных инстансов составляют виртуальные машины высокой сложности, на сайте можно найти и простые машины, рекомендуемые для прохождения начинающим свой путь специалистам. Гибкая система фильтров позволит тебе подобрать машину на свой вкус.

«Хакер» уже публиковал несколько прохождений виртуалок с Hack The Box:

Стоит заметить, что Hack The Box пользуется услугами DigitalOcean для развертывания своей облачной инфраструктуры, а так как РКН блокирует многие IP-адреса DigitalOcean, то доступ к некоторым ресурсам HTB может быть затруднен из нашей страны. Однако в данном случае в основном речь идет о веб-тасках раздела CTF, где уязвимые серверы «смотрят» напрямую в интернет, а не спрятаны за VPN, как основная лаборатория с виртуальными машинами.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее