Конкурс Взлом роутеров утилитой RouterScan с последующем поднятием VPN

Valkiria

Не долго думая, я решила воспринять рекомендацию буквально.

Знакомство и запуск программы.

Атака роутеров будет осуществляться не с моей локальной машины, а со специально взятого в аренду удалённого VDS под управлением Windows. Двойной щелчок левой кнопкой мыши перебросил меня в Нидерланды.

Как сказано в заголовке, роль инструмента для атаки будет выполнять программа RouterScan. Для скачивания программы отправимся на форум «Античат». По заверению автора скачивать программу нужно только оттуда.

Программа портабельна, её установка заключается в распаковке скачанного архива в заданную папку.

и совместно с атакой на роутеры, «прощупать» все IP в заданном диапазоне .

Но такая загруженность программы существенно замедлит её работу, поэтому в этом окне ничего трогать не будем. ведь целью атаки является доступ к WEB-интерфейсу одного случайного роутера для написания статьи.

Осталось только выбрать диапазон IP для атаки и можно запускать программу.

Переходим на сайт, предоставляющий диапазоны IP по странам и в роли жертвы случайным образом выбираем Польшу (выбор страны — случаен).

После того, как желаемые диапазоны вставлены в соответствующее окно программы, можно запускать программу в работу.

Время, затраченное на процесс взлома роутеров зависит от количества IP в выбранном диапазоне и может занимать довольно продолжительное время.

Но для написания статьи мне достаточно всего одного взломанного роутера, на котором имеется возможность поднять VPN-сервер. Этими моделями могут быть роутеры ASUS, Mikrotik либо любая другая модель с прошивкой DD-WRT. Пробежав быстрым взглядом по списку роутеров, появившихся во вкладке «Good Results» нетрудно обнаружить, что модели указанных роутеров имеются в списке.

Поднимаем VPN-сервер на роутере.

На роль жертвы в рамках данной статьи я выбрала роутер под управлением DD-WRT.

Мой выбор объясняется тем, что упомянутая прошивка предоставляет возможность использовать роутер в роли VPN-сервера по протоколу PPTP, а совсем недавно я посвятила этому протоколу свою предыдущую статью.

Копируем URL желаемого роутера в адресную строку браузера и после загрузки страницы оказываемся в его WEB-интерфейсе с правами админа.

Для того, чтобы роутер исполнял роль VPN-сервера, необходимо перейти на вкладку Службы — PPTP.

Внутренний адрес IP: 192.168.1.155 необходимо выбрать из соображений того, чтобы он не совпал ни с одним из имеющихся клиентов на роутере.

Нажимаем кнопки: «Сохранить», «Применить».

Для того, чтобы подключаться к роутеру извне, необходимо настроить NAT.

Для этого переходим на соответствующую вкладку и делаем проброс портов 1723 и 1729.

Заполняем следующим образом:

Аналогично заполняем для порта 1792.

Готово, можно подключаться к серверу.

Подключение к серверу.

Для подключения к VPN-серверу по протоколу PPTP я использую не помню откуда взявшуюся утилиту.

Если Вы сделали всё правильно, то после нажатия кнопки «Подключить» произойдёт подключение к серверу VPN.

Проверяем внешний IP.

ghost

YW1uZXNpYQo=

crestfo

Member

Valkiria

ghost

YW1uZXNpYQo=

r0hack

80% пользователям определенного провайдера )

Mustalaiva

Member

OBLIVIONNN

Well-known member

Valkiria

ghost

YW1uZXNpYQo=

Только обратил внимание, что запущенный RouterScan создает в Etherape прикольные узоры.

Remir

Well-known member

Valkiria

Атакующий правит балом, но в пределах разумного )

Мы злоумышленники, но не стоит бездумно разбрасываться злом )

Выбор портов обусловлен из следующих соображений:

Все свои статьи я пишу в режиме реального времени, поэтому ещё перед её написанием план атаки уже был составлен в моей голове: сознание первично.

Ещё перед написанием я знала, что после того, как сервер на роутере будет включен, мне необходимо будет пройти самопроверку: подключиться к серверу со своей машины. Протокол PPTP создан компанией Майкрософт, но при этом он — кроссплатформенный. В данный момент мой комп управляется Windows и меня это только радовало — VPN PPTP клиент встроен в систему по умолчанию и мне не нужно было предпринимать лишних действий для написания статьи.

Проброс портов 1723 и 1792 обусловлен предварительным опытом поднятия аналогичного сервера в ОС Windows и открытием портов во встроенном брандмауере, здравым смыслом и документацией к данной прошивке роутера:

Если мне не изменяет память, то

1723 порт — это порт, на котором проходит трафик TCP PPTP (

Взлом «админки» роутера

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если вы пингвин у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам).

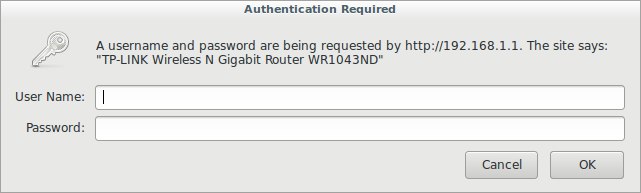

Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессию

-S выполнить SSL соединение

-s ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

-l ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

-p ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

-x МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите «-x -h» для помощи

-e nsr «n» — пробовать с пустым паролем, «s» — логин в качестве пароля и/или «r» — реверс учётных данных

-u зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

-C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

-M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ‘:’ можно задать порт

-o ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

-f / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

-t ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

-w / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адреса

-v / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

-q не печатать сообщения об ошибках соединения

-U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

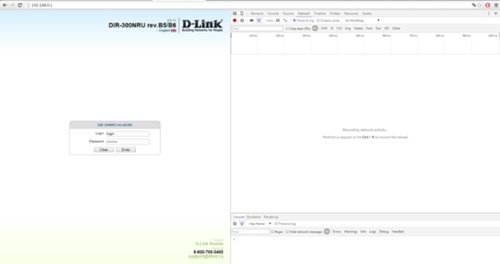

Нас встречает форма на сайте:

Такой метод авторизации — http-post-form, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log.

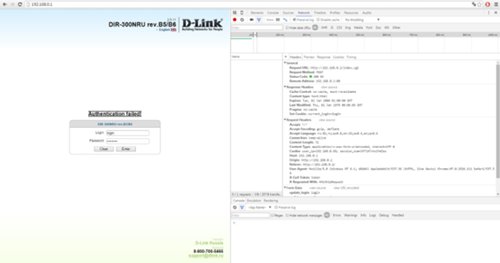

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

Переходим во вкладочку HEADERS ищем строку:

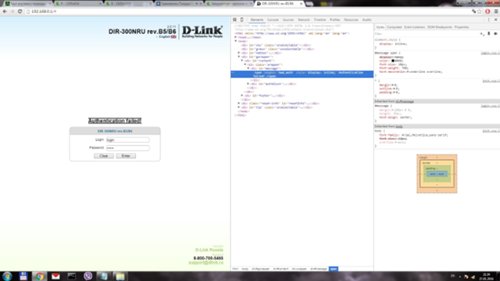

Отрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA и изменяем режим отображения на VIEV SOURCE.

Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата — D-link300NRU.