Kali linux forensic mode

Kali Linux “Live” provides a “forensic mode”, a feature first introduced in BackTrack Linux. The “Forensic mode live boot” option has proven to be very popular for several reasons:

- Kali Linux is widely and easily available, many potential users already have Kali ISOs or bootable USB drives.

- When a forensic need comes up, Kali Linux “Live” makes it quick and easy to put Kali Linux on the job.

- Kali Linux comes pre-loaded with the most popular open source forensic software, a handy toolkit when you need to do forensic work.

When booted into the forensic boot mode, there are a few very important changes to the regular operation of the system:

First, the internal hard disk is never touched. If there is a swap partition it will not be used and no internal disk will be auto mounted. We verified this by first taking a standard system and removing the hard drive. A hash was taken of the drive using a commercial forensic package. We then reattached the drive to the computer and booted Kali Linux “Live” in forensic mode. After using Kali for a period of time, we then shut the system down, removed the hard drive, and took the hash again. These hashes matched, indicating that at no point was anything changed on the drive in any way.

The other, equally important, change is that auto-mounting of removable media is disabled. USB thumb drives, CDs, and the like will not be auto-mounted when inserted. The idea behind this is simple: in forensic mode, nothing should happen to any media without direct user action. Anything that you do as a user is on you.

If you plan on using Kali for real world forensics of any type, we recommend that you don’t just take our word for any of this. All forensic tools should always be validated to ensure that you know how they will behave in any circumstance in which you are going to be using them. Finally, while Kali continues to focus on providing the best collection of open source penetration testing tools available, it is always possible that we may have missed your favorite open source forensic tool. If so, let us know! We are always on the lookout of high quality open source tools that we can add to Kali to make it even better.

Updated on: 2019-Nov-25

Author: g0tmi1k

Kali linux forensic mode

Сегодня мы продолжаем знакомится с операционной системой, созданной для пентестеров. Backtrack, а теперь и Kali linux интересует многих, но не все имеют опыт работы с Linux системами. В данной статье я постараюсь рассказать, что делать после загрузки Kali Linux и как её использовать.

Но перед тем как перейти к сути вопроса, ознакомьтесь с установкой Kali (backtrack) Linux на флешку и с кратким обзором Linux систем.

Запуск Kali linux

Для начала разберём запуск этого дистрибутива. Тут возможны варианты в зависимости от того, запускаете вы Kali с DVD, флешки или она установленна на жёсткий диск. Запуск с DVD может понадобится только в ознакомительных целях, так как после перезагрузки изменения не сохраняются, поэтому я не буду останавливаться на этом варианте. Устанавливать Kali в качестве основной системы я не советую, так как это очень узконаправленный дистрибутив и нет смысла в его повседневном использовании. Вот запуск с флешки является оптимальным, так как в случае модификации (например установки обновлений) все изменения сохраняются и запускать Kali можно на любом компьютере.

Запуск с флешки не сильно отличается от запуска с DVD. Нужно перейти в BIOS компьютера/ноутбука и поставить флешку как первое устройство в списке приоритета загрузки. На разных компьютеров этот список выводится поразному, поэтому Вам придётся найти его самостоятельно. Второй вариант при запуске компьютера вызвать список устройств для загрузки. Обычно это делается клавишами F8, F11 или F12. Но в любом случае флешка должна быть вставленна до того, как вы включите компьютер/ноутбук.

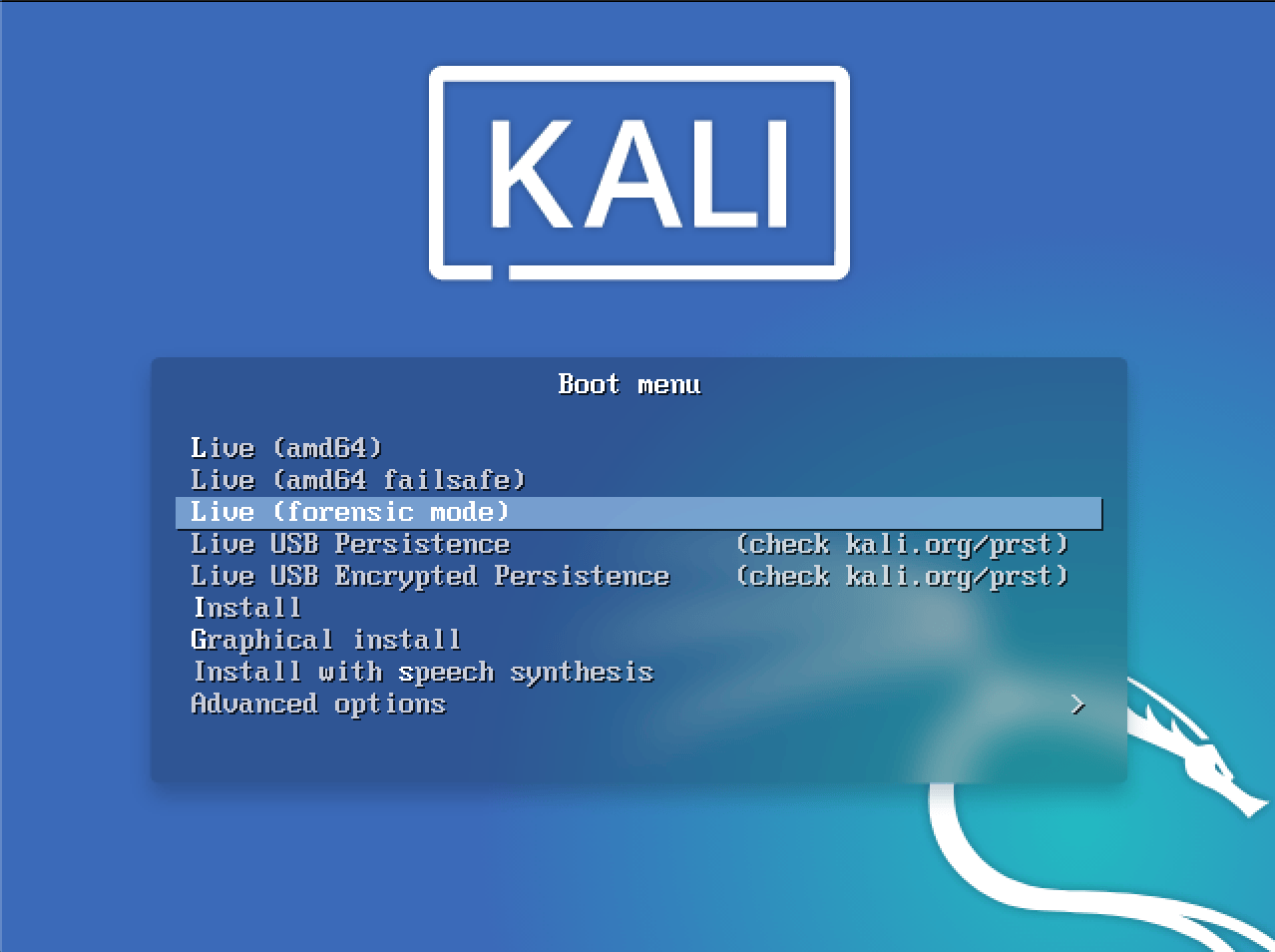

Варианты загрузки

Предусмотрено 3 варианта загрузки Kali linux. Первым идёт обычная загрузка, её мы используем чаше всего. Следующая — это безопасный режим (Failsafe), его используем когда не получается загрузиться обычным способом. Самый интересный режим загрузки — Forensic mode. Это режим для криминалистической экспертизы, суть режима в том, что операционная система не оставляет следов на запущенном компьютере(пример: не монтирует автоматом диски, не использует разделы с подкачкой и т.п.). Если вы не понимаете зачем это нужно — не лезьте туда.

После загрузки

Kali linux по умолчанию загружается в графический интерфейс, но иногда перед вами может появиться консоль и компьютер будет ждать команды. Ничего страшного, просто запустите графическое окружение командой «startx».

Если потребуется ввести пароль, то в Kali linux по умолчанию установленн пользователь root и пароль toor

Очень важно работать в обновлённой системе, поэтому первое, что Вы должны сделать — обновить ПО. Для этого заходим в терминал (программа Terminal) и выполняем по очереди 2 команды:

apt-get update

apt-get upgrade

Периодически нас будут спрашивать, действительно ли мы хотим установить тот или иной пакет — соглашаемся, нажимая кноппу Y.

Чтобы программы работали

Многие программы, описанные мной в обзоре Kali Linux, требуют для своей работы запущенных демонов (в Windows это называется сервисами), так вот в Kali они по умолчанию остановленны и запустить их можно из меню Kali Linux → System Service

Не забудте подключиться к сети, благо в Kali это делается при помощи Network manager, который привычно расположен на панели задач.

Дополнительные программы можно установить используя «Add/Remove Software», она находится в меню System Tools.

Как работать в терминале (консоли)

Несмотря на то, что в Kali графическое окружение сделано на пять с плюсом, нам всё равно придутся довольно часто работать с командной строкой. Для этого у нас есть программа «Terminal» (хотя вы можете установить и другую программу для этих целей).

Для начала установите «MC» – это отличный файловый менеджер для командной строки.

Установить его можно командой:

Отлично, теперь давайте поговорим об особенностях работы в командной строке Linux. Для начала запоминаем следующее:

- Регистр символов имеет значение, Folder и folder не одно и то же!

- Графическое окружение считает папки и файлы начинающиеся с точки (пример: .folder) скрытыми файлами.

- Если начать вводить команду и нажать Tab — компьютер допишет её если вариант один или предложит список вариантов, если таковые возможны.

- Терминал сохраняет историю ваших команд, вы можете листать ранее набранные команды стрелками вверх и вниз.

- Для прерывания выполнения команды можно использовать сочетание клавишь Ctrl-C, Ctrl-D и Ctrl-Z.

- Для получения подробного мануала практически по любой программе можно использовать команду «man», например man ls покажет мануал по команде ls

Эта та информация, которая может помочь новичку в Linux, но при этом я полагаю, что Вы умеете работать в консоле Windows

Настоятельно советую почитать более подробно про работу в консоли Linux.

Собственно это всё, данной информации достаточно, чтобы начать работать с Kali linux, а остальное читайте в следующих статьях.

Статья Kali Linux. Forensic Tools

n01n02h

Приветствую всех пользователей и гостей Сodeby)

Специально пропустил слово форум в приветствии, ибо Codeby это уже давно больше чем просто форум, у нас есть уже мобильный клиент на андроид, на подходе МК для iOS, и скоро выйдет свой дистрибутив для пентеста, а самое главное дружное сообщество людей которым интересна тема ИБ, это я все к тому что хватит наверное тролить друг друга (камень в этот огород ) и выяснять какая операционная система лучше (камень в этот огород ), везде есть свои плюсы и минусы.

Ребята, давайте жить дружно)))

Дело было вечером, делать было нечего, и вот что из этого получилось)))

Пока CodebyOS готовится, пишем про Kali

Во многих случаях Kali Linux считается одним из самых популярных дистрибутивов в области безопасности. Kali содержит множество программ, которые могут использоваться для ведения целого ряда операций на основе безопасности. Один из разделов инструментария является вкладка Forensic, этот раздел содержит набор инструментов, которые сделаны с явной целью проведения цифровой криминалистики.

Форензика становится все более важной в нынешнее время, когда многие преступления совершаются с использованием цифровых технологий, и понимание цифровой криминалистики будет ни для кого не лишним

Эта статья, обзор нескольких програм для криминалистики, которыми обладает Kali Linux. Итак, давайте начнем:

Autopsy

Этим инструментом пользуются военные и правоохранительные органы когда приходит время для проведения криминалистической экспертизы. Этот пакет, вероятно, является одним из самых надежных, доступных, с открытым исходным кодом, он сочетает в себе функции многих других небольших пакетов, здесь они все сфокусированы в одном аккуратном приложении с пользовательским интерфейсом на основе веб-браузера.

Autopsy используется для исследования образов дисков. Когда вы нажимаете на ярлык в меню он запускает службу, и ее пользовательский интерфейс становится доступен в веб-браузере по адресу

Надежность — вот что делает Autopsy таким отличным инструментом.

Binwalk

Этот инструмент используется при работе с бинарными образами, он имеет возможность находить встроенный файл и исполняемый код, исследуя файл образа. Это очень мощный инструмент для тех, кто знает, что они делают, его можно использовать для поиска конфиденциальной информации которая может быть использована для обнаружения взлома.

Утилита написана на python и использует библиотеку libmagic, что делает его годным к использованию с magic-сигнатурами. Работает с сжатыми или заархивированные файлами, заголовками, файловыми системами, ядром Linux и т.д. Для облегчения работы в нем имеется файл подписей, который содержит наиболее часто встречающиеся подписи.

Bulk Extractor

Это очень интересный инструмент, когда специалист пытается извлечь данные из файла, этот инструмент может вырезать адреса электронной почты, URL-адреса, номера платежных карт и т.д. Утилита работает с каталогами, файлами и образами диска. Данные могут быть частично повреждены или сжаты, Bulk Extractor все равно найдет.

Инструмент содержит функции, которые помогают создавать шаблон поиска данных, которые находятся неоднократно, например, URL-адреса, идентификаторы электронной почты и т.д. Есть функция, с помощью которой он создает список слов из найденных данных, это может помочь взломать пароли зашифрованных файлов.

Chkrootkit

Данная утилита используется в основном с live режима ОС, она выполняет локальную проверку хоста на наличие руткитов.

Состоит из модулей, где каждый предназначен для разных методов проверки. Сhkrootkit по умолчанию проводит полную проверку всеми модулями.

Руткиты определяемые программой

Foremost

Есть удаленные файлы, которые могут помочь в решении инцидентa? Нет проблем, Foremost — это простой в использовании пакет с открытым исходным кодом, который может достать данные из отформатированных дисков. Само имя файла не может быть восстановлено, но данные могут быть вырезаны.

Galleta.

Про эту утилиту много не скажешь, анализ куки файлов IE

Hashdeep

По названию понятно что эта программа предназначена для работы с хешами, а именно с вычислением. Может выполнить поиск файлов по известным хешам, или отображать файлы не совпадающие с задаными хешами. Одной из сильных сторон является выполнение рекурсивных хеш-вычислений с использованием множества алгоритмов, которые являются неотъемлемой частью времени.

Volafox

Это инструмент анализа памяти, который был написан на Python, он ориентирован на криптографию памяти для MAC OS X. Он работает с инфраструктурой Intel x86 и IA-32e. Если вы пытаетесь найти вредоносное ПО или любую другую вредоносную программу, которая была или находится в системной памяти, эта утилита подойдет.

Volatility

Это отличнейший инструмент, про него есть отдельная тема на нашем форуме))

Всем спасибо за прочтение и хорошего настроения)))

Приветствую всех пользователей и гостей Сodeby)

Специально пропустил слово форум в приветствии, ибо Codeby это уже давно больше чем просто форум, у нас есть уже мобильный клиент на андроид, на подходе МК для iOS, и скоро выйдет свой дистрибутив для пентеста, а самое главное дружное сообщество людей которым интересна тема ИБ, это я все к тому что хватит наверное тролить друг друга (камень в этот огород ) и выяснять какая операционная система лучше (камень в этот огород ), везде есть свои плюсы и минусы.

Ребята, давайте жить дружно))) Посмотреть вложение 17333

Дело было вечером, делать было нечего, и вот что из этого получилось)))

Пока CodebyOS готовится, пишем про Kali

Во многих случаях Kali Linux считается одним из самых популярных дистрибутивов в области безопасности. Kali содержит множество программ, которые могут использоваться для ведения целого ряда операций на основе безопасности. Один из разделов инструментария является вкладка Forensic, этот раздел содержит набор инструментов, которые сделаны с явной целью проведения цифровой криминалистики.

Форензика становится все более важной в нынешнее время, когда многие преступления совершаются с использованием цифровых технологий, и понимание цифровой криминалистики будет ни для кого не лишним

Эта статья, обзор нескольких програм для криминалистики, которыми обладает Kali Linux. Итак, давайте начнем:

Autopsy

Этим инструментом пользуются военные и правоохранительные органы когда приходит время для проведения криминалистической экспертизы. Этот пакет, вероятно, является одним из самых надежных, доступных, с открытым исходным кодом, он сочетает в себе функции многих других небольших пакетов, здесь они все сфокусированы в одном аккуратном приложении с пользовательским интерфейсом на основе веб-браузера.

Autopsy используется для исследования образов дисков. Когда вы нажимаете на ярлык в меню он запускает службу, и ее пользовательский интерфейс становится доступен в веб-браузере по адресу

. Программа предоставляет пользователю полный набор параметров, необходимых для создания нового файла дела: имя случая, описание, имя следователя, имя хоста, часовой пояс и т. Д.

Посмотреть вложение 17334

Функциональность включает в себя: анализ временной шкалы, поиск по ключевым словам, веб-артефакты, фильтрацию хэшей, мультимедиа, индикаторы компромитации и еще множество возможностей. Программа принимает образы дисков в форматах RAW или E01 и генерирует отчеты в формате HTML, XLS, Body, в зависимости от того, что требуется для конкретного случая.

Посмотреть вложение 17335

Надежность — вот что делает Autopsy таким отличным инструментом.

Binwalk

Этот инструмент используется при работе с бинарными образами, он имеет возможность находить встроенный файл и исполняемый код, исследуя файл образа. Это очень мощный инструмент для тех, кто знает, что они делают, его можно использовать для поиска конфиденциальной информации которая может быть использована для обнаружения взлома.

Утилита написана на python и использует библиотеку libmagic, что делает его годным к использованию с magic-сигнатурами. Работает с сжатыми или заархивированные файлами, заголовками, файловыми системами, ядром Linux и т.д. Для облегчения работы в нем имеется файл подписей, который содержит наиболее часто встречающиеся подписи.

Посмотреть вложение 17336

Bulk Extractor

Это очень интересный инструмент, когда специалист пытается извлечь данные из файла, этот инструмент может вырезать адреса электронной почты, URL-адреса, номера платежных карт и т.д. Утилита работает с каталогами, файлами и образами диска. Данные могут быть частично повреждены или сжаты, Bulk Extractor все равно найдет.

Инструмент содержит функции, которые помогают создавать шаблон поиска данных, которые находятся неоднократно, например, URL-адреса, идентификаторы электронной почты и т.д. Есть функция, с помощью которой он создает список слов из найденных данных, это может помочь взломать пароли зашифрованных файлов.

Chkrootkit

Данная утилита используется в основном с live режима ОС, она выполняет локальную проверку хоста на наличие руткитов.

Состоит из модулей, где каждый предназначен для разных методов проверки. Сhkrootkit по умолчанию проводит полную проверку всеми модулями.

Руткиты определяемые программой

Посмотреть вложение 17337

Foremost

Есть удаленные файлы, которые могут помочь в решении инцидентa? Нет проблем, Foremost — это простой в использовании пакет с открытым исходным кодом, который может достать данные из отформатированных дисков. Само имя файла не может быть восстановлено, но данные могут быть вырезаны.

Galleta.

Про эту утилиту много не скажешь, анализ куки файлов IE

Hashdeep

По названию понятно что эта программа предназначена для работы с хешами, а именно с вычислением. Может выполнить поиск файлов по известным хешам, или отображать файлы не совпадающие с задаными хешами. Одной из сильных сторон является выполнение рекурсивных хеш-вычислений с использованием множества алгоритмов, которые являются неотъемлемой частью времени.

Volafox

Это инструмент анализа памяти, который был написан на Python, он ориентирован на криптографию памяти для MAC OS X. Он работает с инфраструктурой Intel x86 и IA-32e. Если вы пытаетесь найти вредоносное ПО или любую другую вредоносную программу, которая была или находится в системной памяти, эта утилита подойдет.

Volatility

Это отличнейший инструмент, про него есть отдельная тема на нашем форуме))

Всем спасибо за прочтение и хорошего настроения)))