Kernel debugging windows xp

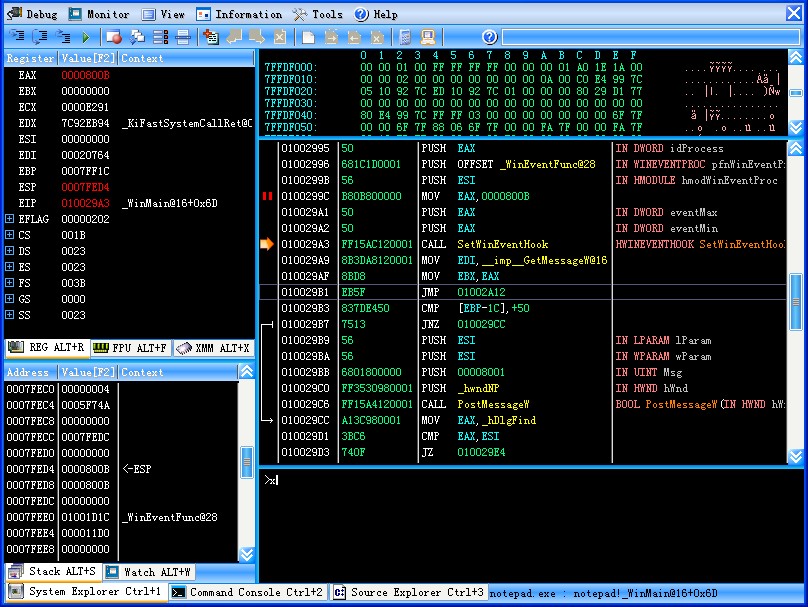

Syser Kernel Debugger — отладчик уровня ядра с графическим оконным интерфейсом от китайского разработчика. Позволяет отлаживать как приложения, так и драйвера. Сочетает в себе функции IDA Pro, SoftIce и OllyDbg. Отладчик — это необходимый инструмент разработчика программ. Однако многие из тех, кто пишет компьютерные программы и пользуется отладчиком, не в курсе того, каковы принципы и механизмы его работы. Syser Kernel Debugger имеет возможность подсветки листинга дизассеблера, динамическую загрузку и выгрузку, поддержку работы с клавиатурой и мышью, поддержку юникода и многое другое.

Основные возможности:

• подсветка листинга дизассеблера

• динамическая загрузка и выгрузка

• поддержка работы с клавиатурой и мышью

• поддержка всех команд отладчика Softice

• поддержка юникода, многоязычный интерфейс

• поддержка плагинов

• поддержка многопроцессорных систем с Intel Hyper-Threaded процессоров

• поддержка скриптов

• поддержка буфера обмена, позволяющего копировать данные из уровня Ring 3 в уровень Ring 0

• корректная совместная работа с Softice

• автоматическая загрузка драйверов для отладки

• добавление комментариев в отладку

• закладки

• поддержка cross-reference и data reference

• многооконный интерфейс

• и многое другое

Syser Kernel Debugger is designed for Windows NT Family based on X86 platform. It is a kernel debugger with full-graphical interfaces and supports assembly debugging and source code debugging. Softice is left. Syser will continue. Syser Debugger is able to debug Windows applications and Windows drivers. Syser Debugger perfectly combines the functions of IDA Pro, Softice and Ollydbg, which makes operations easier and faster and provides powerful functions. It supports multi-CPU and Intel Hyper-Threaded processors.

Features:

— Supports color disassembly.

— Source code debugging supports syntax coloring.

— Source code debugging supports collapsing mapping between source code and assembly instructions.

— Supports dynamic loading and unloading.

— entire keyboards operations support. (If is doing not have mouse equipment situation all operations all to be allowed to use keyboard to operate)

— Full mouse action support (if no keyboard is available, all operations can be performed through mouse commands).

— Commands are Softice-compatible

— Multi-language support, fully implemented unicode at low level.

— Supports plug-ins.

— Supports multi-CPU and Intel Hyper-Threaded processors.

— Supports startup scripts (similar to batch files).

— Supports clipboard function, able to copy data from Ring 3 debugger to Ring 0 debugger.

— Fully supports PDB debugging symbol files.

— Automatically load drivers to debug.

— Supports comments adding when debugging.

— Supports bookmark function.

— Address navigation is supported in disassembly windows and users can browse different functions quickly by double-clicking.

— Source code debugging supports quick view of variables and users can view variable types and values by moving cursor over variable names.

— Syser is the perfect combination of IDA and Softice functions.

— Supports address cross-reference lists.

— Supports data reference lists.

— Supports the advanced processing modes of pointing devices, such as TouchPad, TrackPoint.

— Supports multiple data windows.

— Supports multiple code windows to facilitate the browsing of assembly code.

— Supports run trace mode for ollydbg.

What`s new in 1220:

— Solved problem [Edit Code: unable to change an instruction with a «nop»].

Версия: 1.99.1900.1220

Год выхода: 2011

Разработчик: Syser Software Inc

Язык интерфейса: English

OC: Windows 2000/XP/2003/Vista/7

Скачать: SSKDEE.v1.99.1900.1220

Скачать: Syser Win32 Debugger v1.99.1900.1220

Скачать: Syser Kernel Debugger v1.99.1900.1220 DVT (pass: Unpack)

Скачать: Syser Kernel Debugger v1.99.1900.1220 LCG (pass: Unpack)

Local Kernel-Mode Debugging

Debugging Tools for Windows supports local kernel debugging. This is kernel-mode debugging on a single computer. In other words, the debugger runs on the same computer that is being debugged.

Setting Up Local Kernel-Mode Debugging

Starting the Debugging Session

Using WinDbg

Open WinDbg as Administrator. On the File menu, choose Kernel Debug. In the Kernel Debugging dialog box, open the Local tab. Select OK.

You can also start a session with WinDbg by opening a Command Prompt window as Administrator and entering the following command:

windbg -kl

Using KD

Open a Command Prompt window as Administrator, and enter the following command:

kd -kl

Commands That Are Not Available

Not all commands are available in a local kernel debugging session. Typically, you cannot use any command that causes the target computer to stop, even momentarily, because you cannot resume operation.

In particular, you cannot use the following commands:

Execution commands, such as g (Go), p (Step), t (Trace), wt (Trace and Watch Data), tb (Trace to Next Branch), gh (Go with Exception Handled), and gn (Go with Exception Not Handled)

Shutdown and dump file commands, such as .crash, .dump, and .reboot

Breakpoint commands, such as bp, bu, ba, bc, bd, be, and bl

Register display commands, such as r and variations

Stack trace commands, such as k and variations

If you are performing local kernel debugging with WinDbg, all of the equivalent menu commands and buttons are also unavailable.

Commands That Are Available

All memory input and output commands are available. You can freely read from user memory and kernel memory. You can also write to memory. Make sure that you do not write to the wrong part of kernel memory, because it can corrupt data structures and frequently causes the computer to stop responding (that is, crash).

Difficulties in Performing Local Kernel Debugging

Local kernel debugging is a very delicate operation. Be careful that you do not corrupt or crash the system.

One of the most difficult aspects of local kernel debugging is that the machine state is constantly changing. Memory is paged in and out, the active process constantly changes, and virtual address contexts do not remain constant. However, under these conditions, you can effectively analyze things that change slowly, such as certain device states.

Kernel-mode drivers and the Windows operating system frequently send messages to the kernel debugger by using DbgPrint and related functions. These messages are not automatically displayed during local kernel debugging. You can display them by using the !dbgprint extension.

LiveKD

The LiveKD tool simulates local kernel debugging. This tool creates a «snapshot» dump file of the kernel memory, without actually stopping the kernel while this snapshot is made. (Therefore, the snapshot might not actually show a single instant state of the computer.)

LiveKD is not part of the Debugging Tools for Windows package. You can download LiveKd from the Windows Sysinternals site.

Лучшие инструменты пентестера: отладчики и дизассемблеры

Содержание статьи

У каждого из команды ][ — свои предпочтения по части софта и утилит для

пентеста. Посовещавшись, выяснилось, что выбор так разнится, что можно составить

настоящий джентльменский набор из проверенных программ. На том и решили. Чтобы

не делать сборную солянку, весь список мы разбили на темы. Сегодня мы разберем

отладчики и дизасемблеры — все, что понадобится для реверсинга приложений.

OllyDbg

Если ты хоть раз читал статьи о крякинге или, например, смотрел видеоуроки от

нашего реверсера Cr@wler’а, то имя «Ольки» тебе должны быть знакомо. Это

32-битный отладчик работающий на ring-3 с продуманным интерфейсом и полезными

функциями, которые существенным образом облегчают процесс отладки. В OllyDBG

встроен специальный анализатор, которые распознает и визуально обозначает

процедуры, циклы, константы и строки, внедренные в код, обращение к функциям API,

параметры этих функции и т.п. Для новичка (и не только) — это именно то, что

надо! В ходу до сих пор находится версия 1.10, а бета-версия второй ветки еще с

марта не претерпела изменений, однако уже сейчас можно оценить многочисленные

нововведения дебаггера. Работа ведется уже давно, и поэтому разработчику уже

есть что показать (прежде всего новый движок). Бету едва ли можно рассматривать

как основной инструмент для серьезных дел, поэтому спешу предупредить: о

стабильности нового движка пока приходится только мечтать, поэтому используй «бетку»

на свой страх и риск.

Тут надо сказать, что стал OllyDbg стандартным user-land отладчиком, взятым

на вооружение хакерами и они тут же захотели его улучшить. Появилось множество

нестандартных сборок: одни фиксят ошибки Ольги, другие расширяют функционал,

третьи – скрывают ее от протекторов. Недостаток — «движок» отладчика работает

через MS Debugging API, страдающий кучей врожденных ограничений, оставляющий за

собой множество трудноудаляемых следов и представляющий легкую мишень для

антиотладочных технологий.

Immunity Debugger

Известный мод одноименной фирмы, специализирующейся на безопасности и

скрестившей Ольгу 1.10 с Питоном – интерпретируемым языком, на котором очень

легко и быстро писать скрипты. Конечно, писать их можно прямо в Ольге, но это не

слишком удобно, все приходится делать вручную и решать типовые задачи (типа

поиска в памяти), которые уже давно решены.

В Immunity Debugger входит множество библиотек, написанных на Питоне и

заточенных под хакерские нужды. Библиотеки вызываются из Питоновых программ,

среди которых значится и searchcrypt.py – отличное средство идентификации

следующих криптографических алгоритмов: AES, BLOWFISH, CAMELLIA, CAST, MD5, RC2,

RC5, RIPEMD160, SHA1, SHA256, SHA512.

Immunity Debugger используют многие специалисты по безопасности,

выкладывающие proof-of-concept expolit’ы, написанные на Питоне и предназначенные

для работы исключительно в среде данного отладчика. И хотя хакер с головой

разберется в алгоритме работы exploit’а и без Immunity Debugger’а, портируя

exploit на любой другой язык, рано или поздно отладчик оказывается на

компьютере, зачастую становясь основным инструментом, вытесняющим Ольгу.

Популярный и очень мощный мод, основанный на Ольге 1.10 и собравший в своем

дистрибутиве огромное количество плагинов, скриптов, а также кучу других

полезных инструментов. В отличие от Immunity Debugger’а, ориентированного на

специалистов по безопасности, YDbg писался хакерами и для хакеров, ломающих

защиты с протекторами (те активно сопротивляются такому положению дел и

напичканы анти-отладочными приемами, распознающими присутствие Ольги по главному

окну с ее именем и пунктам меню). Поэтому первое, что бросается в глаза при

запуске YDbg (исполняемый файл которого переименован из OLLYDBG.EXE в SND.exe),

это «покореженные» пункты меню. В частности, «Memory» превратилось в «M3m0ry», «SEH

chain» в «S3H chain», «Breakpoints» в «Br3akp01nts» и т. д. Словом, все

«хакерские» пункты изменены – попробуй их найти (естественно, в новых версиях

протекторов наверняка появится детекция YDbg, но пока он успешно скрывается от

кучи защит, палящих Ольгу). В состав дистрибутива YDbg входит 36 популярных

плагинов (и не нужно теперь рыскать по Сети в их поисках). Среди них затесался

настоящий бриллиант – IDA Sigs, название которого говорит само за себя. Да-да!

Это плагин, поддерживающий IDA-сигнатуры и отображающий их в виде комментариев к

вызываемым функциям в Ольге или в YDbg. Другой полезный плагин – red-hawk

(«красный ястреб») представляет собой панельку инструментов, позволяющую, в

частности, одним движением мыши установить точки останова на нужные функции

(например, в Visual Basic’е это что-то типа __vbaStrCmp или __vbaStrCopy,

используемые для сравнения и копирования строк, соответственно). Начинающие

хакеры просто визжат от восторга, поскольку красный ястреб фактически является

учебником по взлому, а так попробуй догадаться, что нужно делать! Каталог \SCRIPT

содержит 637 скриптов, главным образом предназначенных для снятия различных

протекторов/упаковщиков исполняемых файлов и автоматизации всяких рутинных дел.

SoftICE

Всем известный (даже тем, кто к крякингу даже близко не подходил) отладчик

для Windows, работающий дна уровне ядра. В отличие от прикладного отладчика, как

например OllyDbg, SoftICE способен приостановить все операции в Windows, что

очень важно для отладки драйверов. Работает в обход MS Debugging API, что

значительно усложняет антиотладку, однако, учитывая, что для разработчиков защит

soft-ice – враг номер один, практически все протекторы легко распознают его

присутствие в системе. Поэтому никак не обойтись без специальных расширений

(которые упомянем дальше). SoftICE был первоначально разработан компанией NuMega,

которая включала его в пакет программ для быстрой разработки

высокопроизводительных драйверов под названием Driver Studio, который

впоследствии был приобретён Compuware. Помнишь, сколько всевозможных мануалов

было по поводу установки Soft-Ice’а под Windows XP? Увы, начиная с висты,

отладчик не работает. Разработчики приостановили разработку в апреле 2006 года.

На официальном сайте его не найти и доступен только на торрентах.

Microsoft Debugger

Входит в состав WDK (Windows Driver Kit — бывший Driver Development Kit или

DDK), а также в комплект Debugging Tools. Оба они бесплатны, но WDK намного

больше по объему и требует предварительной регистрации для получения Windows

Live ID, в то время как Debugging Tools раздается без регистрации вместе с SDK,

в которую входит документация, заголовочные файлы, библиотеки и несколько

примеров, как надо писать плагины.

Microsoft Debugger может работать как на прикладном уровне (ring-3), так и на

уровне ядра. Вплоть до XP ядерная отладка требовала, как минимум, двух машин,

соединенных COM-шнурком, но теперь достаточно и одной.

Поставляется в двух редакциях: windbg.exe – графический интерфейс и cdb.exe —

интерфейс командой строки. И та и другая являются лишь тонкими обертками вокруг

dbgeng.dll, в которой, собственно, и реализован основной отладочный «движок»,

документированный протокол обмена. Поэтому, чтобы в очередной раз не писать

трассер с нуля, dbgeng.dll можно использовать в качестве «фундамента» при

написании универсальных распаковщиков исполняемых файлов.

Syser Kernel Debugger

Достойных отладчиков ядра всего три: SoftICE, Syser и Microsoft Kernel

Debugger, но SoftICE не работает на Висте и Server 2008, а Microsoft Kernel

Debugger – для хакерских целей не самый лучший вариант. Остается Syser, который

хакеры взяли на вооружение и весьма активно используют. Написан он двумя

предприимчивыми китайскими реверсерами Wu YanFeng и Chen JunHao. По сути, Syser

— отладчик уровня ядра с графическим оконным интерфейсом. Позволяет отлаживать

как приложения, так и драйвера. Сочетает в себе функции IDA Pro, Softice и

Ollydbg. Поддерживает подсветку листинга дизассеблера, динамическую загрузку и

выгрузку, все команды отладчика SoftICE, полноценную работу с юникодом и

многопроцессорными системами. Проработаны многие мелочи: например корректно

работает буфер обмена, позволяющий копировать данные из уровня Ring 3 в уровень

Ring 0. Многие из операций можно автоматизировать с помощью скриптов. Надо

сказать, что Syser — преемник SoftICE, из которого, как говорят, были дернуты

целые модули. У него масса преимуществ, как, впрочем, масса недостатков, поэтому

реально его приходится юзать совместно с Microsoft Kernel Debugger.

GNU Debugger – основной отладчик под UNIX, ориентированный на совершенно иной

тип мышления, чем все вышеперечисленные отладчики. Это не просто интерактивный

отладчик, скорее это станок с программным управлением, гибким и мощным

интерфейсом. Отлаживать с его помощью «честные» программы — одно удовольствие,

но в плане антиотладки дела обстоят плохо. GDB даже не пытается сопротивляться и

работает через библиотеку ptrace (которая на самом деле никакая не библиотека, а

системный вызов). GDB принципиально неспособен отлаживать программы, которые не

хотят, чтобы их отлаживали. А такие программы мало-помалу начинают появляться.

Естественно, помимо GDB существуют и другие отладчики для никсов, например,

Lin-Ice, но поскольку антиотладочные технологии под UNIX только-только начинают

развиваться, в большинстве случаев вполне сгодиться и GDB.

IDA Pro

IDA Pro — это одновременно интерактивный дизассемблер и отладчик. Она

позволяет превратить бинарный код программы в ассемблерный текст, который может

быть применен для анализа работы программы. Правда, стоит сказать, что

встроенный ring-3 отладчик довольно примитивен. Он работает через MS Debugging

API (в NT) и через библиотеку ptrace (в UNIX), что делает его легкой добычей для

защитных механизмов. Но зато IDA Pro — интерактивный дизассемблер более чем с

десятилетней историей, первая версия которой увидела свет 6 мая 1991 года. Юрий

Харон вместе с Ильфаком начали работать в том направлении, куда еще никто не

вкладывал деньги. До этого дизассемблеры писались исключительно на пионерском

энтузиазме параллельно с изучением ассемблера и довольно быстро забрасывались.

Стоит ли удивляться, что парням удалось решить практически все фундаментальные

проблемы дизассемблирования, над которыми просто не хотели работать остальные

разработчики, зная, что быстрой отдачи не будет и проект потребует десятилетий

упорного труда. К пятой версии IDA Pro имела в своем арсенале все необходимое

для автоматической декомпиляции, причем не просто декомпиляции, а очень

качественной декомпиляции. На текущй момент последний резиз 5.5 от 12 июня.

Влюбленные в продукт пользователи генерят немало полезных плагинов, в том числе

поддерживающих разные скриптовые языки для написания сценариев в дополнение к

встроенному IDC. Например,

IdaRUB

добавляет поддержку Ruby, а

IDAPython — Python.

Тут надо сказать, что начиная с версии 5.4 IDAPython идет предустановленной в

дистрибутивы ИДЫ.

Hex-Rays

Дальше разработчики подумали и решили, что уж раз смогли получить

человеческий код на ассемблере, то неплохо дописать еще одну фичу, переводящую

китайскую ассемблерную грамоту в доступный и понятный листинг на языке Си.

Закипела напряженная работа, по ходу которой выявлялись все новые и новые

подводные камни, обход которых требовал времени, усилий и мозговой активности. В

итоге на свет появился

Hex-Rays — декомпилятор, требующий обязательно установленную на компьютеру

ИДУ. Декомпилятору подается на вход бинарник, указывается ряд параметров, после

чего Hex-Rays выплевывает исходник на чистом C — в большинстве своем понятный и

доступный. Правда, спешить компилировать его обратно в бинарник не стоит, потому

как в большинстве случаев в момент компиляции ты увидишь столько ошибок, сколько

еще не видывал. Одна из причин — отсутствие поддержки в Hex-Rays ресурсов.

W32DASM

Отличный дизассемблер, удобный и понятный. Набор функций с точки зрения

профессионала довольно ограничен, да и вообще его пора отнести к инструментам из

прошлого века, но нет. W32DASM выдает хороший листинг, и для новичков является

отличным вариантом понять и разобраться, что к чему. К тому же именно на него

опираются в многочисленных мануалов для новичков, в том числе нашим манулом для

начинающих «Крякинг — это просто» (#80

номер ][).

Начинающие хакеры обычно испытывают большие трудности при взломе программ,

написанных на Delphi и Builder, поскольку классические трюки, типа бряка на

GetWindowTextA, не работают. Для декомпиляции кода, написанного на Delphi/Borland

C++ Builder, т.е программ, которые используют библиотеку VCL от Borland, нужен

специальный подход, и он реализован в утилите DeDe. По сути, это единственный

работающий декомпилятор для Delphi-программ, которые не смотря ни на что никак

не умирают. DaFixer, автор проекта, к сожалению, забросил заниматься своим

детищем, поэтому официальной страницы у проекта в настоящий момент нет.

Подробнее о том, как совладать с программами на Delphi, читай в статье «Взлом

Борландии: изящная декомпиляция Delphi».

Любой коммерческий продукт должен быть достаточно хорошо защищен.

Разработчики намеренно использует разного рода упаковщики и так называемые

протекторы, которые применяют разного рода антиотладочные средства, максимально

препятствующие взлому программы. Обойти их можно, но для этого нужно четко

представлять, что использовалось для защиты программы, какой плагин для

отладчика использовать — и от этого «крутиться». Изящно определить название и

версию упаковщик способна небольшая утилита PEiD. Собственно, для этого она и

нужна.

PE Explorer

Программа для просмотра и редактирования PE-файлов — начиная с EXE, DLL и

ActiveX контролов, и заканчивая скринсейвверами SCR (Screensavers), апплетами

панели управления CPL, SYS и бинарниками для платформы Windows Mobile. По сути,

это не одна утилита, а целый набор тулз для того, чтобы посмотреть изнутри, как

работает программа или библиотека. Включает в себя просмотрщик заголовков,

экспорт вызовов API-функций, редактор ресурсов, дизассемблер.