Использование команды netstat для просмотра открытых портов

Netstat — одна из встроенных команд операционной системы Windows. В ее функциональность входит отображение состояния сети со всеми требуемыми деталями. Пользователь задействует встроенный синтаксис, чтобы отфильтровать результаты или задать дополнительные действия для этой утилиты. В рамках сегодняшнего материала мы бы хотели рассказать о доступных методах просмотра открытых портов с помощью этого стандартного инструмента.

Используем команду netstat для просмотра открытых портов

Портами называют натуральные числа, которые записываются в заголовках протоколов передачи данных (TCP, UDP и так далее). Они определяют процесс получения и передачи информации в рамках одного хоста и в большинстве случаев используются онлайн-программами для установки соединения. Просмотр открытых портов может понадобиться в случае определения работоспособности приложений или при стандартном мониторинге сети. Лучше всего с этим справится команда netstat, а ее активация доступна с применением разных аргументов.

Отображение всех подключений и ожидающих портов

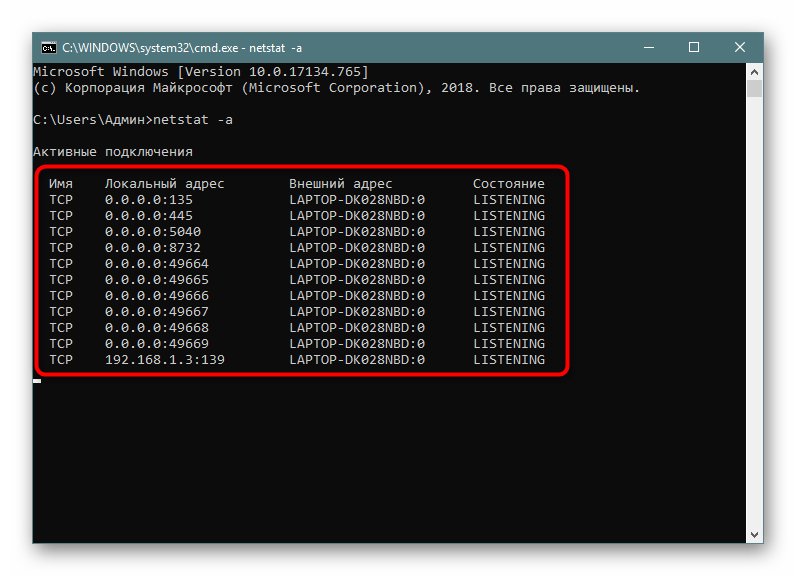

Самый простой аргумент, применяемый к утилите netstat, имеет обозначение -a, и отвечает за вывод сведений обо всех активных подключениях их портов, которые ожидают соединения. Такая информация доступна к просмотру без применения прав администратора и выводится на экран следующим образом:

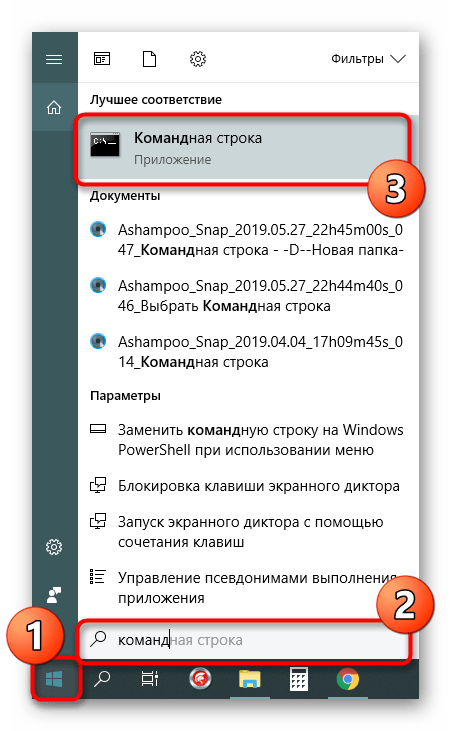

- Поскольку рассматриваемая команда является консольной, потребуется запустить приложение, чтобы ее выполнить. Откройте меню «Пуск», найдите там «Командную строку» и запустите ее. О других методах перехода в консоль читайте в другом нашем материале по следующей ссылке.

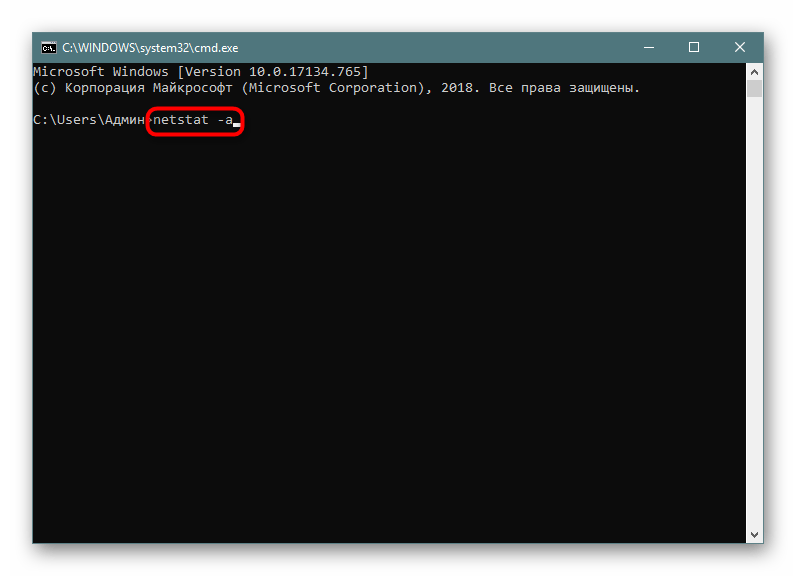

В поле ввода напечатайте netstat -a , а затем нажмите на клавишу Enter.

Мониторинг производится в режиме реального времени, поэтому не все результаты будут доступны к просмотру сразу. Придется подождать немного времени, чтобы все они могли прогрузиться. Во время этого не закрывайте консоль, если не хотите прервать процесс, ведь при повторном запуске команды все начнется заново.

Постраничное отображение открытых портов

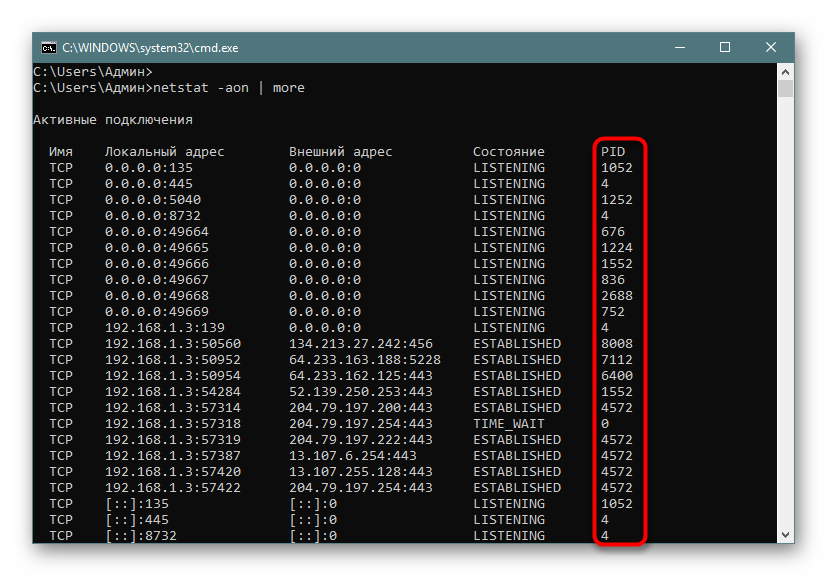

К сожалению, приведенный выше вариант отображает не все необходимые данные об открытых портах, поскольку выводит он только те параметры, которые на текущий момент находятся в состоянии LISTENING. К тому же там не указывались уникальные идентификаторы процессов (PID), что тоже играет важную роль во время определенного мониторинга. Потому советуем обратить внимание немного на другие аргументы.

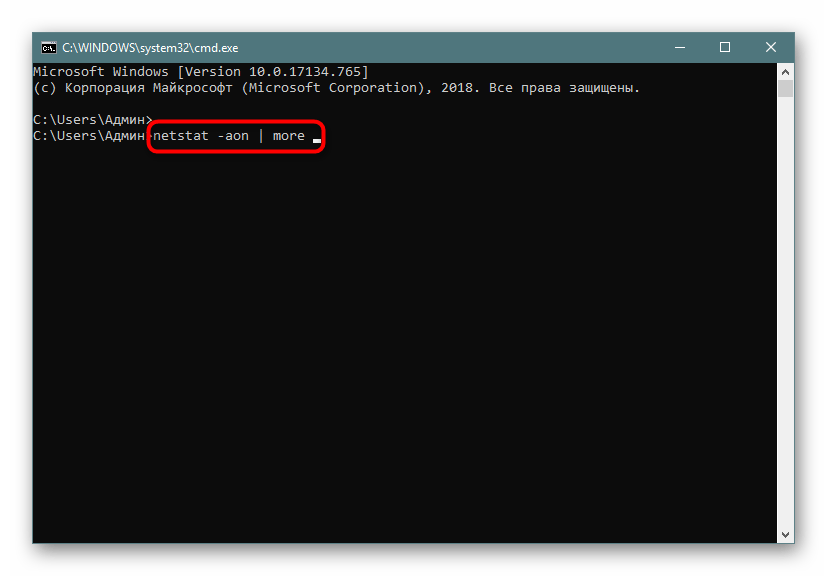

- В консоли пропишите netstat -aon | more и нажмите на Enter.

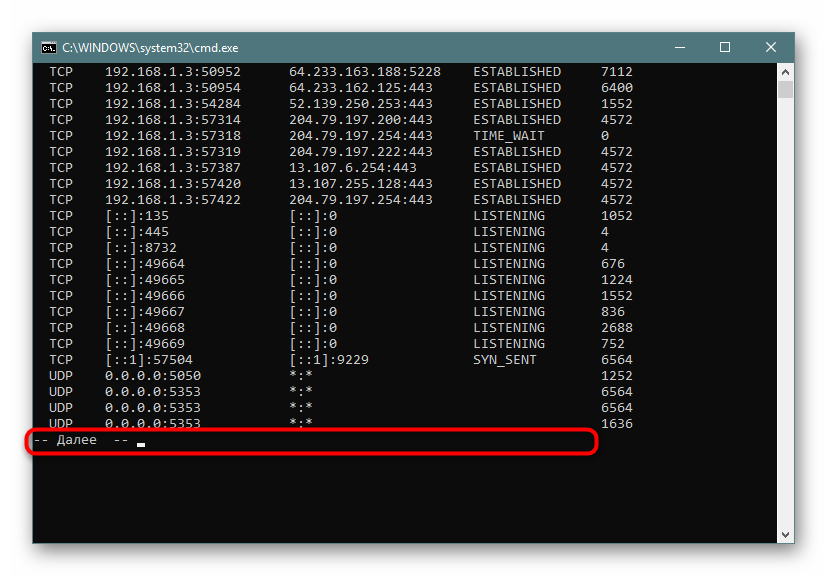

Не все порты выводятся сразу, поэтому нужно жать на Enter, чтобы каждый раз отображать еще по одной строке.

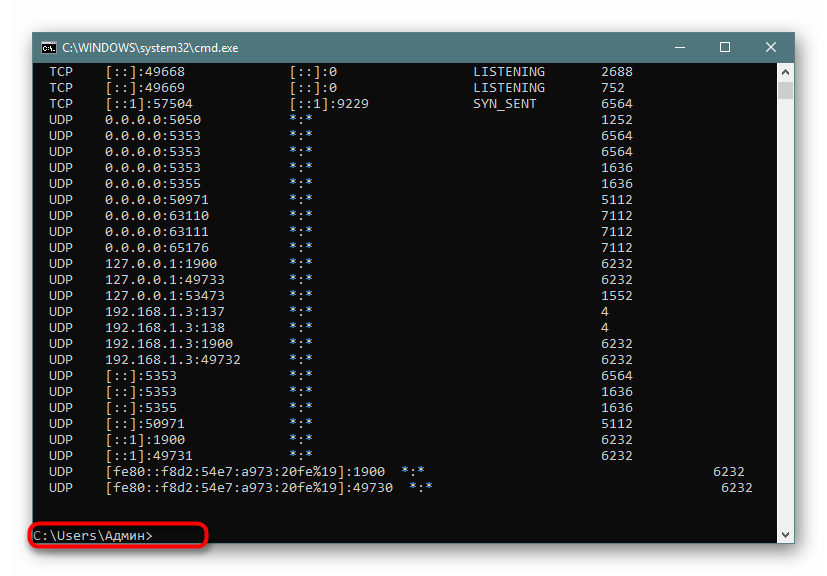

Если вы увидите поле ввода, значит все страницы были успешно выведены на экран.

Теперь хотелось бы поговорить про используемые аргументы и значение увиденных параметров. Давайте сначала затронем знакомые буквы синтаксиса:

- -a — как известно, отображает сведения обо всех подключениях;

- -o — отвечает за включение колонки с идентификатором каждого адреса;

- -n — переводит адреса портов и их номера в числовой формат;

- more — постраничный вывод элементов.

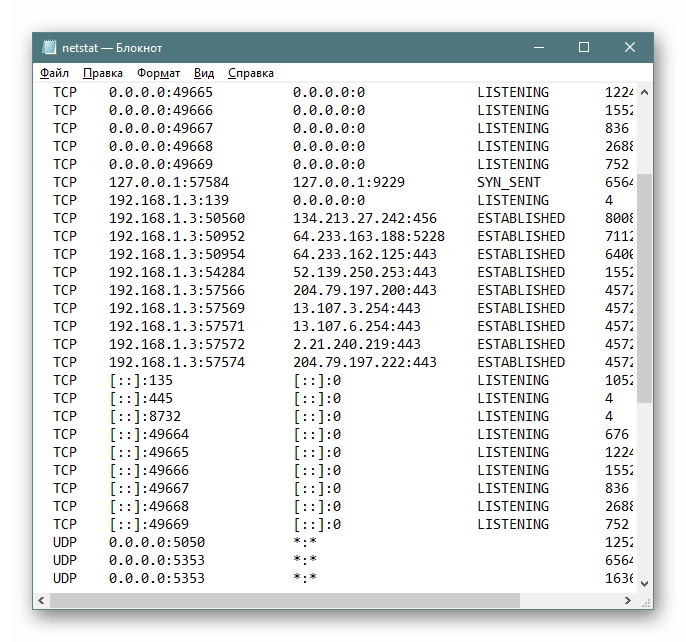

Важно также уточнить и состояние портов, поскольку они могут являться открытыми, но на этот момент не использоваться или ожидать своего подключения. В колонке «Состояние» могут отображаться такие показатели:

- CLOSE_WAIT — подключение ожидает своего закрытия;

- CLOSED — подключение было успешно закрыто;

- ESTABLISHED — активная работа соединения;

- LISTENING — ожидается соединение или еще говорят: «Слушается порт»;

- TIME_WAIT — время ответа было превышено.

Эти объяснения должны разобраться помочь не только с составлением запросов для netstat, но и без проблем разобраться с полученной информацией.

Запись результатов в текстовый файл

Иногда требуется сохранить готовые результаты мониторинга в текстовый файл, чтобы выполнить дальнейшие действия, ведь копировать информацию прямо из консоли не всегда удобно, да и займет это намного больше времени, нежели просто указать дополнительный аргумент при вводе команды.

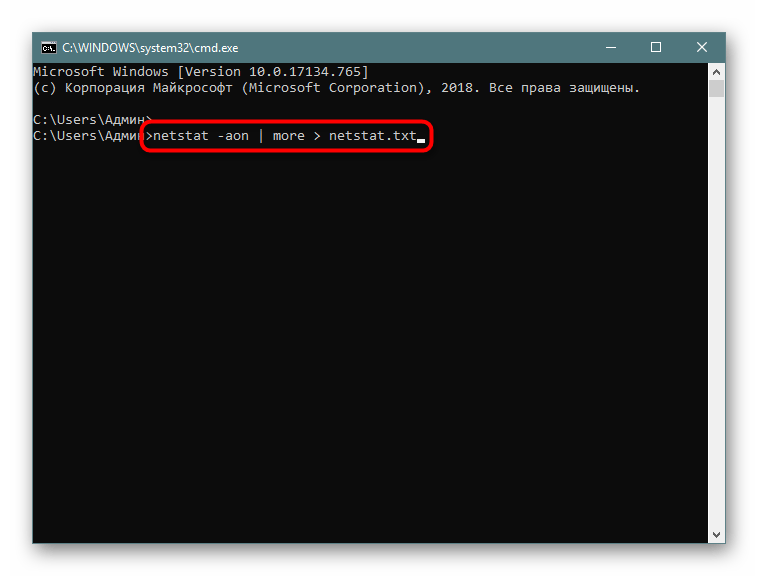

- Напишите, например, netstat -aon | more или netstat — a , а затем добавьте > netstat.txt , что означает запись результатов в указанный файл (он будет создан в пользовательской папке). После ввода нажмите на Enter.

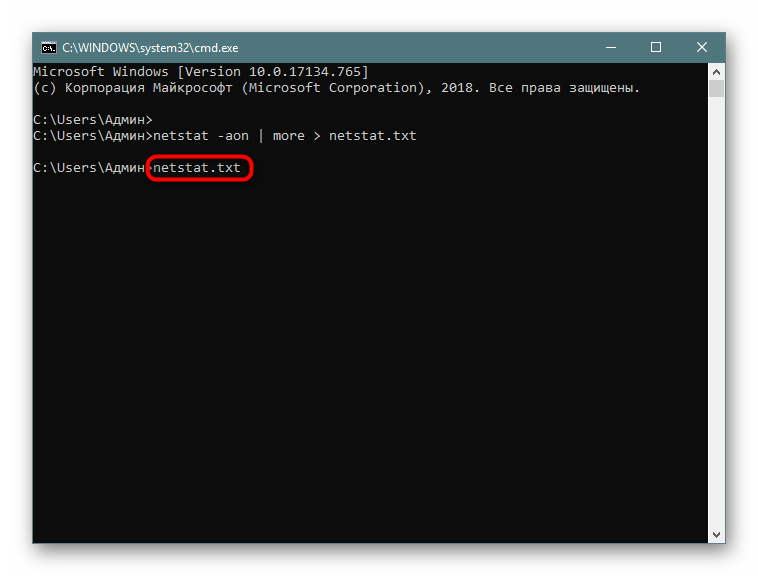

Запустите файл, введя его название и формат в консоли.

Теперь вы можете управлять содержимым и сохранить его в любом другом удобном месте.

Поиск по содержимому

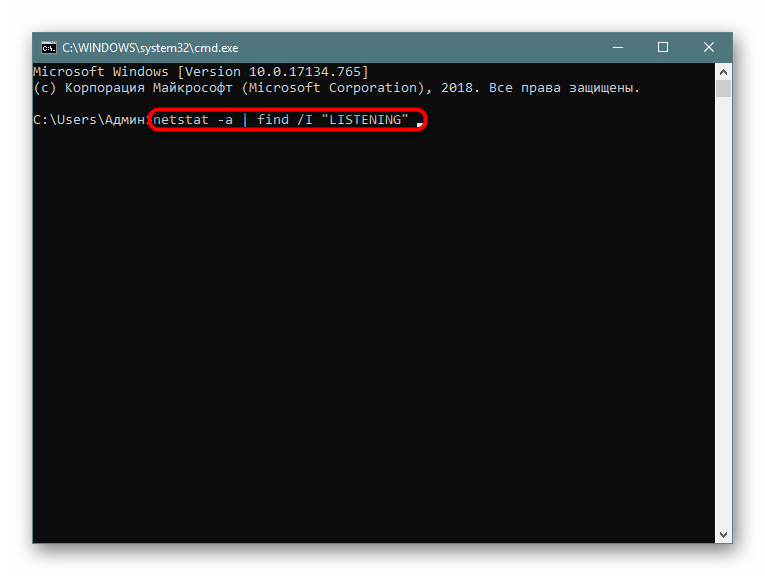

В случае необходимости отображения только подключений с определенными параметрами или адресами лучше всего использовать дополнительную команду find, которая перед выводом сведений произведет фильтрацию данных, и это освободит вас от надобности вручную искать каждый соответствующий пункт. Тогда полная консольная команда приобретает следующий вид:

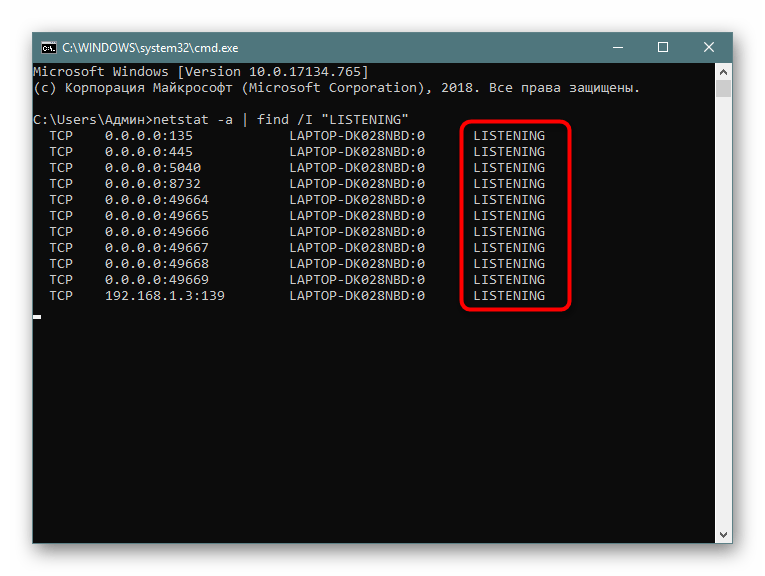

- Введите netstat -a | find /I «LISTENING» , что задаст параметр отображения только портов с состоянием LISTENING, аргумент /I при этом используется для отмены учета регистра символов.

В результатах отобразится только подходящая информация.

Выше вы узнали о методах определения открытых портов через встроенную команду netstat. После этого можете приступить к работе с программами или пробросу других портов в случае необходимости. К слову, этой теме посвящен отдельный материал на нашем сайте. Перейдите по указанным ниже ссылкам, чтобы ознакомиться с подробными инструкциями.

Команда netstat всегда показывает правильные результаты, однако если хотите убедиться в открытости порта другим путем, рекомендуем задействовать специальные онлайн-сервисы, позволяющие справиться с поставленной задачей.

Как проверить открытые порты через командную строку. Помни, хакеры где-то рядом

Друзья, в недавней публикации , которая посвящалась фанатам игры Майнкрафт, я в очередной раз заострял внимание на том, что сетевая безопасность — это наше все. Ведь никому же не хочется, чтобы какой-то нехороший дядька получил доступ к вашему личному электронному кошельку, или, например, зашифровал все файлы на компьютере.

Конечно, все мы пользуемся современными антивирусными решениями , но порой сами даем злоумышленникам лишний повод зайти к нам в гости без приглашения. Я сейчас имею в виду «проброс» портов для нужд различных онлайн-игр и прочих сетевых приложений.

Содержание статьи:

Какой командой можно проверить открытые порты Windows 10 и 7

Как определить открытые порты в командной строке Windows 10

Как узнать, какая именно программа использует открытые порты

Поэтому пришло время поговорить о том, как проверить открытые порты компьютера через командную строку. И поверьте, это очень просто. С этим справиться даже первоклассник.

Все дальнейшие действия будут показаны на примере Windows 10, хотя и в других версиях данной ОС все происходит аналогично. Итак, начинаем «колдовать». Для этого первым делом жмем правой кнопкой мыши по кнопке «Пуск» и открываем командную строку.

В ней вводим простенькую команду следующего вида:

После этого запустится процесс сканирования. Естественно, здесь нужно немножко подождать, поэтому надо запастись терпением или чаем. И вот, на рисунке ниже в желтой рамке показаны открытые порты. Как видите, в графе «Состояние» они помечены как «LISTENING» (то есть слушающий).

Если же вместо этого значения будет надпись «ESTABLISHED», значит, в это время соединение установлено и идет передача данных между двумя узлами сети. Вот так это выглядит наглядно.

Посмотрите, во втором и третьем столбцах показаны IP-адреса этих узлов. В моем случае никакой опасности нет, поскольку адрес «127.0.0.1» относится к одному и тому же локальному компьютеру. То есть все происходит в пределах домашнего компа, внешней угрозы нет.

Также могут присутствовать в общем списке значения типа «CLOSE_WAIT» (ожидания закрытия соединения) и «TIME_WAIT» (превышение времени ответа). Внимание на скриншот ниже.

Хорошо, вот мы узнали какие порты открыты, но что делать дальше с этим хозяйством? На самом деле все просто. Рассмотрим ситуацию на реальном примере. Допустим мы хотим узнать, какой программой открыт порт «1688» (он выделен на рисунке выше).

Для этого нужно скопировать значение из последнего столбца, который называется «PID». В нашем случае это цифра «9184». Теперь следует открыть диспетчер задач Windows одновременным нажатием клавиш «Ctrl+Alt+Del», а затем перейти на вкладку «Подробности».

Далее в графе «ИД процесса» можно без труда найти нужное нам значение и понять, что за приложение его использует. Нажав, например, правой кнопкой мыши по названию задействованного процесса, появится возможность почитать о нем в интернете либо сразу перейти в папку размещения его исполнительных файлов.

На этом рассказ о том, как проверить открытые порты компьютера через командную строку Windows 10 и 7 версий подошел к завершению. Если остались какие-то вопросы, задавайте их в комментариях к публикации.

А уже в скором времени я покажу вам еще одну специализированную программу для этих целей, которая призвана еще более автоматизировать процесс определения активных сетевых соединений.

📹 ВИДЕО: Как открыть, закрыть порты, узнать какие порты открыты на Пк с Windows 10, 8, 7 или роутере в 2019🌐

👍 Смотрите как открыть или закрыть порты на компьютере или ноутбуке с Windows 10, 8, 7 или Server. Как проверить открыт ли нужный порт, как посмотреть состояние всех портов, и как узнать какой порт использует конкретная программа.

Случайное удаление файлов, форматирование диска, вирусная атака, системный сбой или ошибка файловой системы — это не полный список проблем, которые решают программы компании Hetman Software: https://hetmanrecovery.com/ru/ .

Если вы увлекаетесь играми в сети, активно пользуетесь файлообменниками типа торрентов или хотите создать свой сервер для игр. Вы вероятно уже знаете, что для их работы нужно будет открывать дополнительные порты. Это делается на роутере и в самой операционной системе в брандмауэре или фаерволе.

- 1:14 — Как проверить открытые порты;

- 2:12 — Как узнать какие порты использует конкретная программа;

- 2:28 — Проверка порта онлайн;

- 3:01 — Как открыть порт в брандмауэре Windows;

- 4:01 — Как открыть порт через командную строку;

- 4:51 — Как открыть порты для игр или программ;

- 5:19 — Проброс портов в антивирусе;

- 5:29 — Открытие порта через программу utorrent;

- 5:55 — Почему должны быть открыты порты 80 и 443;

Сервисы проверки портов:

https://www.youtube.com/watch?v=7Kx6EuuVyyE – (создать правило для программ) Windows Firewall: как заблокировать приложению доступ в интернет (исходящий и входящий трафик).

https://www.youtube.com/watch?v=ZTnkEdggzPg – (проброс порта на роутере) Как создать VPN сервер на компьютере с Windows и подключится к нему с другого ПК.

А на этом всё. Ставьте лайки, подписывайтесь на наш канал. Свои вопросы задавайте в комментариях. Спасибо за просмотр. Пока.

Смотрите другие ролики на тему: #ЗакрытьПорт, #ОткрытьПорт, #ПроверитьПорт, #Windows10, #Windows8, #Windows7.

Какие порты используются:

- 20/TCP — передачи данных FTP (File Transer Protocol).

- 21/TCP — передачи команд FTP.

- 22/TCP,UDP — порт SSH (Secure Shell).

- 23/TCP,UDP — порт Telnet.

- 25/TCP,UDP — SMTP (Simple Mail Transfer Protocol). Отправка почты.

- 53/TCP,UDP — DNS (Domain Name System). Разрешение сетевых имён.

- 69/TCP,UDP — TFTP (TrivialFTP).

- 79/TCP,UDP — Finger. Сетевой протокол, предназначенный для предоставления информации о пользователях удалённого компьютера.

- 80/TCP,UDP — HTTP (HyperText Transfer Protocol).

- 110/TCP,UDP — POP3 (Post Office Protocol 3). Приём почты.

- 111/TCP,UDP — Sun RPC. Система удаленного вызова процедур.

- 119/TCP,UDP — Network News Transfer Protocol. Используется для отправки сообщений новостных рассылок.

- 123/TCP,UDP — NTP (Network Time Protocol). Синхронизация времени.

- 139/TCP,UDP — NetBIOS (Network Basic Input/Output System). Протокол для работы в локальных сетях на персональных ЭВМ типаIBM/PC.

- 143/TCP,UDP — IMAP (Internet Message Access Protocol). Приём почты.

- 156/TCP,UDP — SQLSRV (SQL Service).

- 443/TCP,UDP — HTTPS (HTTP Secure). HTTP с шифрованием по SSL илиTLS.

- 465/TCP,UDP — SMTPS (SMTP Secure). SMTP с шифрованием по SSLили TLS.

- 513/TCP — rLogin (Remote LOGIN). Удаленный вход в систему для Linux

- 993/TCP,UDP — IMAPS (IMAP Secure). IMAP с шифрованием по SSL или TLS.

- 3389/TCP — RDP (Remote Desktop Protocol). Удалённый рабочий стол Windows.

- 5432/TCP,UDP — PostgreSQL.

- 5900/TCP,UDP — Virtual Network Computing (VNC).

- 7071/TCP — Zimbra Administration Console по протоколу HTTPS.

- 9090/TCP — Openfire Administration Console.