Включение LDAPS на контроллере домена под управлением Windows Server 2008 R2

Исходные данные:

- организация, использующая в качестве базы данных сотрудников Microsoft Active Directory, базирующуюся на Windows Server 2008 R2 контроллере домена;

- написанная на php информационная система, поддерживающую протокол LDAP для взаимодействия с MS AD (например, Moodle).

Проблема: при соединении с AD по протоколу LDAP (порт 389) не работает функция php для смены пароля пользователю AD. Решением является переход на SSL-версию протокола — LDAPS (порт 636). На поиск способа включить поддержку LDAPS на контроллере домена было потрачено приличное количество времени, сэкономить которое может помочь данная статья.

Шаг 1, установка служб сертификатов на контроллер домена.

Заходим в панель управления сервером (Start — Administrative Tools — Server Manager). Add Roles — Active Directory Certificate Services — Next — Next — отмечаем Certification Authority Web Enrollment (Add Required Role Services) — Next — Enterprise — Next — Root CA — далее Next до конца.

Шаг 2, запрос на сертификат.

Создаём файл request.inf с текстом:

[Version]

Signature= «$Windows NT$»

KeySpec = 1

KeyLength = 1024

Exportable = TRUE

MachineKeySet = TRUE

SMIME = FALSE

PrivateKeyArchive = FALSE

UserProtected = FALSE

UseExistingKeySet = FALSE

ProviderName = «Microsoft RSA SChannel Cryptographic Provider»

ProviderType = 12

RequestType = PKCS10

KeyUsage = 0xa0 [EnhancedKeyUsageExtension]

OID=1.3.6.1.5.5.7.3.1

OID=1.3.6.1.5.5.7.3.2 [Extensions]

2.5.29.17=MDiCFURDNC5sb3JlLnVuaS1kdWJuYS5ydaAfBgkrBgEEAYI3GQGgEgQQhePOUDQ+

_continue_=7Uy5GtDgYOzldA==

Critical=2.5.29.17

Затем выполняем

certreq -new request.inf request.req

Шаг 3, получение сертификата у CA.

Вот тут самое интересное. Если попробовать разместить запрос на сертификат штатным способом, т.е. через MMC snap-in «Certification Authority» или командой

certreq -attrib «CertificateTemplate:DomainController» request.req , получаем ошибку «The DNS name is unavailable and cannot be added to the Subject Alternate name. 0x8009480f», которую обойти никаким способом так и не удалось. Зато сработала выдача сертификата через веб.

Заходим на localhost/certsrv/certrqxt.asp и вставляем в первое поле код из файла request.req; в поле Certificate Template выбираем Web Server. Скачиваем получившийся сертификат по ссылке Download certificate.

Шаг 4, импорт сертификата.

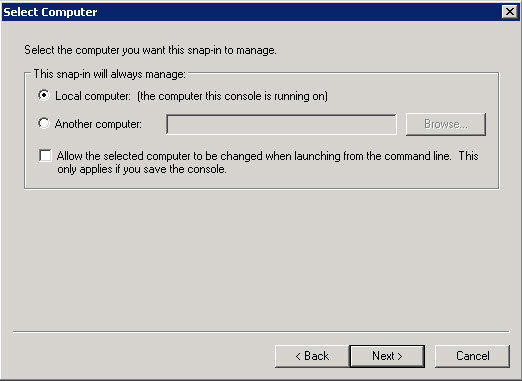

Winkey+R — mmc; нажимаем Ctrl+M, Certificates — Add — Computer Account — Next — Local Computer — Finish — OK. Certificates (local computer) — Personal — Certificates (правой кнопкой) — All Tasks — Import. Указываем файл, сделанный на шаге 3.

Шаг 5, проверка.

Данная статья не подлежит комментированию, поскольку её автор ещё не является полноправным участником сообщества. Вы сможете связаться с автором только после того, как он получит приглашение от кого-либо из участников сообщества. До этого момента его username будет скрыт псевдонимом.

Как убедиться, что служба LDAP на Windows Server не может быть использована для атак?

При использовании Windows Server 2008, 2012 или 2016, служба каталога протокола LDAP будет активна по умолчанию. LDAP — протокол прикладного уровня, использующий TCP/IP и позволяющий производить операции аутентификации (bind), поиска (search) и сравнения (compare), а также операции добавления, изменения или удаления записей.

Проблема состоит в том, что для сторонних ресурсов существует возможность воспользоваться чужой службой LDAP для DDoS атак, так называемых «Reflection attacks». Процесс осуществляется через UDP-соединение с 389 портом. Для того, чтобы предотвратить такого рода исходящие атаки вы можете заблокировать UDP-соединение для порта 389 через брандмауэр. Блокировка такого типа соединений не должна повлиять на использование «Active Directory», так как в данном случае используется TCP-соединение.

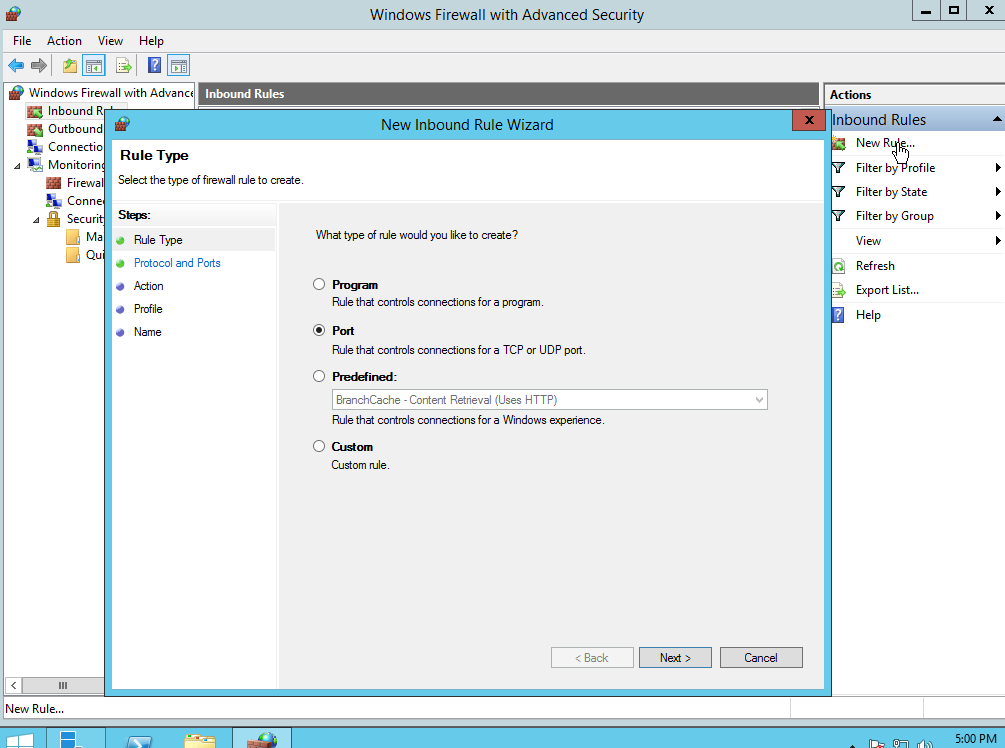

- Откройте Брандмауэр Windows (Windows Firewall).

- В левом боковом меню выберите Правила для входящих подключений (Inbound Rules).

- Нажмите Создать правило (New Rule. ) в верхнем правом углу.

- Откроется мастер создания правил, в котором вам необходимо выбрать тип правила Для порта (Port) и нажать Далее > (Next).

- На следующей странице выберите Протокол UDP (UDP) и в графе Определенные локальные порты (Specific local ports) впишите значение 389 и нажмите Далее > (Next).

- На открывшейся странице необходимо выбрать Блокировать подключение (Block the connection) и снова нажать Далее > (Next).

- На странице Профиль (Profile) убедитесь, что выбраны все профили, затем нажмите Далее > (Next).

- На последнем шаге необходимо задать имя для созданного правила, например, UDP LDAP block . После того, как поле Имя будет заполнено, вам необходимо подтвердить настройки, нажав кнопку Готово (Finish).

Служба LDAP более не будет доступна для описанных выше DDoS-атак.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

LDAP over SSL – LDAPs with Windows Server 2008 R2 (Secure LDAP)

Last week I faced the easy task to activate LDAPs on Windows Server 2008 R2 domain controllers. One of the applications required an encrypted LDAP connection, because password changes are done via LDAP.

I thought: Hey, that’s easy – just create a server certificate for the DC, import the certificate for the computer account under ‘personal’ via MMC – and done.

Apparently it is not that easy with Windows Server 2008 / 2008 R2 …

LDAPs with Server 2008

To establish LDAP over SSL, I did what I mentioned above.

I created a server certificate for the DC. Then tried to import it to the “personal” settings of the computer account.

Port 636 for LDAPs was activated on the DC with the installed server certificate.

A Telnet connection was also possible.

But, unfortunately a LDAPs connection with the application server could not be achieved

(Yes, the root certificate was installed on the application server).

After researching the problem I found out that a change was introduced with Windows Server 2008 / 2008 R2:

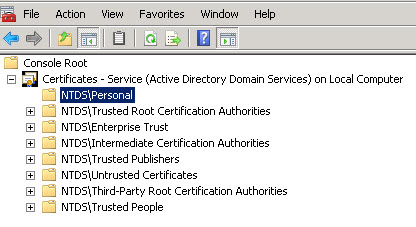

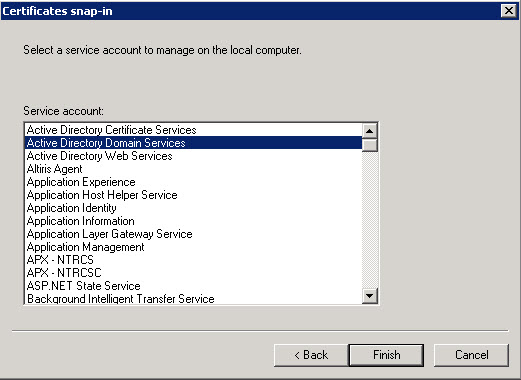

The server certificate has to be imported into the ‘AD DS personal store’.

Import server certificate to AD DS personal store

Here is a step by step manual for the import of the certificate:

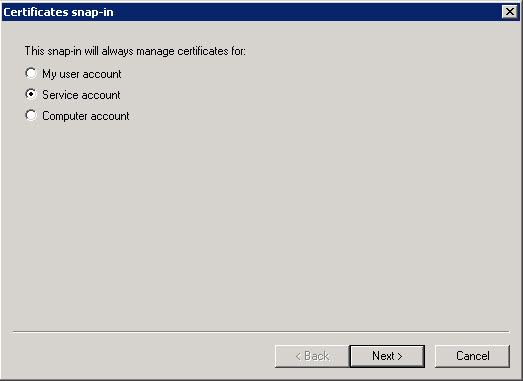

- MMC Console / Add or Remove Snap-Ins / Certificates

Select Computer: Local Computer

Select Service Account: Active Directory Domain Services