ИТ База знаний

Полезно

— Узнать IP — адрес компьютера в интернете

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Калькулятор инсталляции IP — АТС Asterisk

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Популярное и похожее

15 примеров команды PING для диагностики сети

15 примеров CURL в Linux

Руководство по команде grep в Linux

Как сделать резервную копию и восстановить базу данных MySQL с помощью Mysqldump

Установка VirtualBox 6.0 на Linux

15 примеров команды PING для диагностики сети

11 утилит сканирования Linux серверов на уязвимости и вредоносы

Snom D785

Еженедельный дайджест

Восстановление root пароля в Ubuntu

Быстрое восстановление доступа

Забыли рутовый пароль для входа в Ubuntu Linux? Не беда. Сейчас расскажем, как быстро восстановить доступ.

Упомянутый здесь метод работает для сброса пароля Ubuntu в VMware, двойной загрузки или одиночной установки. Все, что вам нужно, это немного терпения и выполнить пару команд. Вы сбросите пароль root в течение пары минут.

Если нужна другая сборка, то мы также рассказывали про восстановление пароля в CentOS и Debian

Сброс пароля Ubuntu из режима восстановления (recovery mode)

Шаг 1. Загрузитесь в режиме восстановления

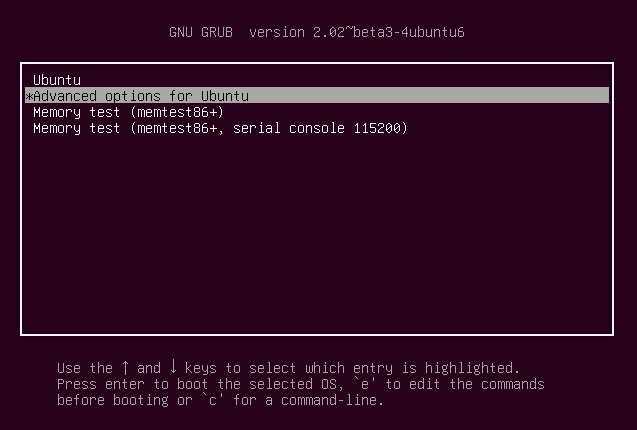

Включите компьютер. Зайдите в меню Grub. Как правило, оно появляется автоматически, а если нет, то удерживайте клавишу Shift, пока не появится меню загрузки.

Если вы используете Oracle VirtualBox или VMWare, вы должны удерживать клавишу Shift при появлении логотипа Oracle или VMWare.

В меню grub выберите «Дополнительные параметры для Ubuntu» (Advanced Options for Ubuntu) :

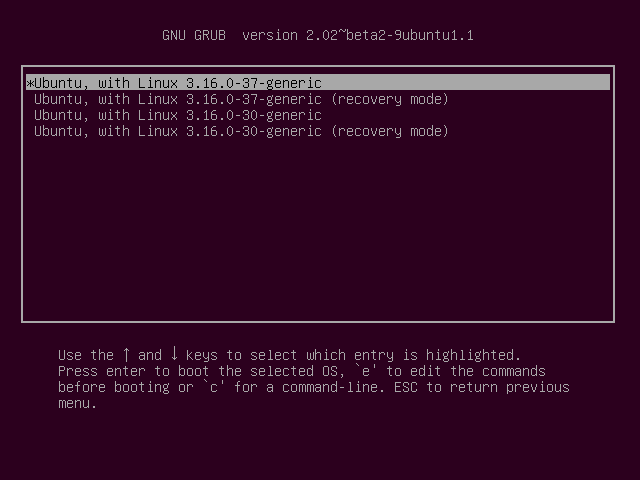

Здесь вы увидите возможность перейти в режим восстановления (recovery mode) :

Выбрав его, вы сначала увидите темный экран и после непродолжительной загрузки окажитесь в меню восстановления.

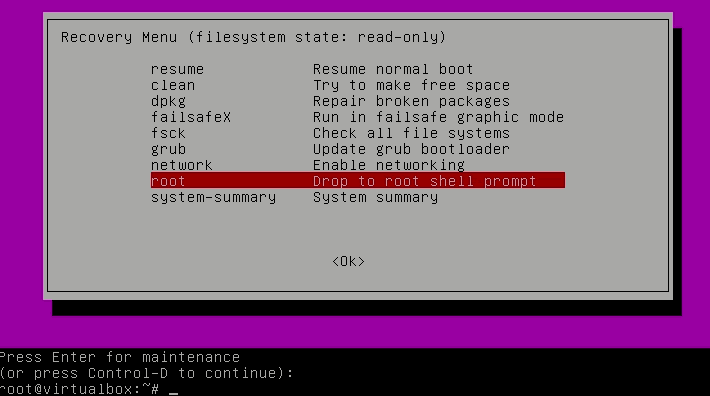

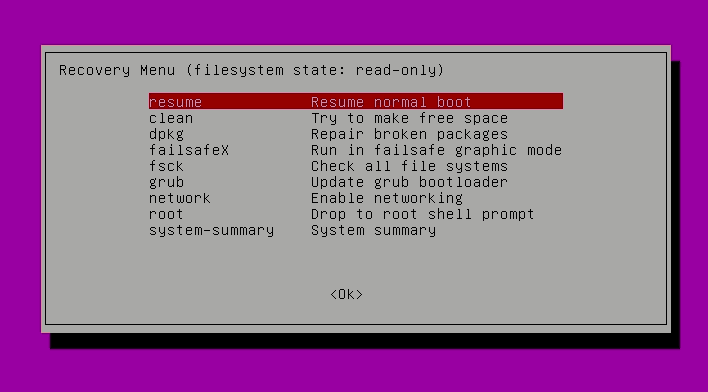

Шаг 2. Переходим в командный интерпретатор суперпользователя

Теперь вам будут представлены различные варианты режима восстановления. Здесь вам нужно выбрать «Root Drop to root shell prompt» («Перейти в командный интерпретатор суперпользователя» по-русски) . Просто нажмите клавишу Enter, чтобы выбрать эту опцию.

После этого у вас внизу появится командная строка.

Шаг 3: Перемонтировать рут с правами записи

У вас должен быть доступ на запись к корневому разделу. По умолчанию он имеет доступ только для чтения. Используйте команду ниже, чтобы перемонтировать ее с правами записи:

Шаг 4: Сбросьте имя пользователя или пароль

Здесь вам будет представлен root-доступ. Используйте следующую команду, чтобы получить список всех доступных пользователей:

Из предыдущей команды выберите пользователя (username), для которого вы хотите сбросить пароль. Теперь используйте следующую команду для сброса пароля для выбранного пользователя (вместо username указываем имя нашего пользователя):

У нас запросят новый пароль и подтверждение. Введите новый пароль дважды:

Готово! Вы только что успешно сбросили пароль. Теперь выйдите из командной строки root:

Когда вы выйдете, вы вернетесь в меню режима восстановления. Выберите нормальный вариант загрузки — Resume.

Может появится предупреждение о совместимости графического режима, но не волнуйтесь. Полная перезагрузка решит проблему, если таковая имеется.

После перезагрузки вы сможете войти с новым паролем.

Альтернативный метод сброса пароля Ubuntu

Если по каким-либо причинам у вас возникли трудности с переходом в корневую оболочку и сменой пароля, вы можете попробовать выполнить следующие действия:

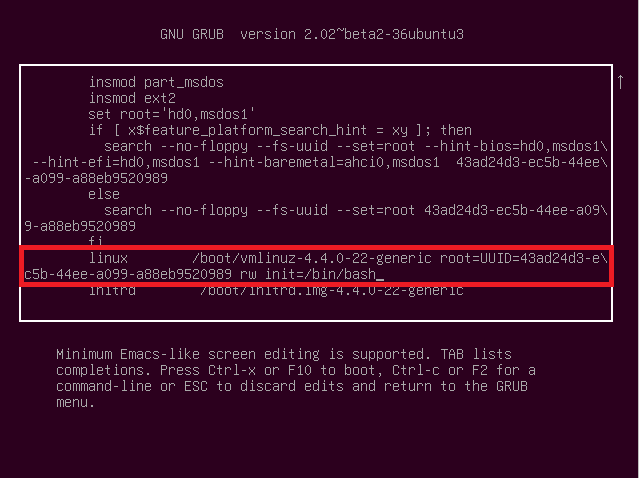

Перезагрузите компьютер. Удерживайте Shift, чтобы открыть экран grub (если он не работает автоматически). Нажмите E в приглашении grub для редактирования экрана grub.

Найдите строку, начинающуюся с linux , измените ro на rw и добавьте init=/bin/bash в конце этой строки.

Нажмите Ctrl-X , чтобы сохранить изменения и загрузиться. Теперь вы загружаетесь в ядро Linux с правами на чтение и запись, и вместо графического интерфейса пользователя вы будете использовать оболочку bash. Другими словами, ваша система будет загружаться в корневой пароль без пароля.

Введите команду passwd с вашим именем пользователя. Если вы не знаете имя пользователя, проверьте с помощью команды ls/home (как в первом методе).

Теперь установите новый пароль. После того, как вы установили новый пароль, выйдите из терминала. Просто введите reboot в терминал или используйте команду выключения.

Готово! Пароль изменен.

Возможные проблемы и их решение

Ошибка “Authentication token manipulation error”

При вводе нового пароля у вас может появиться сообщение об ошибке манипулирования токеном (Authentication token manipulation error):

Причиной этой ошибки является то, что файловая система монтируется только с доступом для чтения. Измените доступ и перемонтируйте файловую систему следующим образом:

Нет пункта “recovery mode”

Если нет пункта recovery mode, то вам нужно выбрать строчку с вашей системой, нажать E и допишите в конец опций ядра слово single . Затем нужно нажать B чтобы загрузился тот же терминал с правами суперпользователя.

Ошибка “end Kernel panic”

Вы можете увидеть такой вывод:

Убедитесь, что вы удалили опцию splash boot при редактировании пункта меню grub.

Ошибка “Failed to connect to bus”

При попытке перезагрузиться с помощью команды reboot вы можете получить:

Чтобы избавиться от этой ошибки перезагрузитесь так:

Было полезно?

Почему?

😪 Мы тщательно прорабатываем каждый фидбек и отвечаем по итогам анализа. Напишите, пожалуйста, как мы сможем улучшить эту статью.

😍 Полезные IT – статьи от экспертов раз в неделю у вас в почте. Укажите свою дату рождения и мы не забудем поздравить вас.

Уязвимость в Linux позволяет получить Root без пароля

Уязвимость в Linux позволяет получить Root без пароля

Сегодня мы поговорим об уязвимости в Linux, которая позволяет получить root без пароля. Мы привыкли считать, что Linux дистрибутивы всегда хорошо защищены. Операционная система на базе Linux даёт свободу, каждый может настроить её под себя, изменить всё, что душе угодно. Однако, если вы заботитесь о своей безопасности, к примеру у вас хранятся очень важные файлы по работе, бизнесу и т.п., не стоит думать , что просто установив какой-либо дистрибутив и поставив пароль вы будете защищены.

Система является защищенной, если пароль, установленный вами, нельзя взломать стандартными операциями самой системы. К примеру, как у Windows. Если вы поставили пароль на запись администратора, то даже через безопасный режим вы не сможете зайти туда без пароля. Таким образом, доступ к файлам безопасен. Важно, что сейчас не имеется ввиду использование стороннего ПО или загрузочных носителей.

Уязвимость в Linux позволяет получить root без пароля с помощью модификации предзагрузочного файла в GRUB.

[su_highlight]GRUB[/su_highlight] – загрузчик операционной системы от проекта GNU. GRUB позволяет пользователю иметь несколько установленных операционных систем и при включении компьютера выбирать одну из них для загрузки.Уязвимость в Linux позволяет получить Root без пароля | Дополнительное меню загрузки и получение Root доступа

При загрузке операционной системы Linux появляется GRUB, в этот момент нам нужно нажать кнопку E, для того, чтобы открылось дополнительное меню загрузки, то есть предзагрузочный файл.

Мы видим следующую картину.

В строке со словом Linux нам необходимо дописать в конце следующую команду.

Нажимаем F10 и ждём загрузки операционной системы.

Система загружается и мы уже получаем root доступ, однако монтирование системы только с правами READ. Для того, чтобы перемонтировать директорию, где установлена система пишем следующую команду:

remount -rw dev/sda1/

Где dev/sda1 – раздел, на котором у вас установлен Linux, у вас он может быть другой, узнать его можно с помощью команды:

Осталось дело за малым. Теперь у вас есть полный доступ к системе, однако пароля вы до сих пор не знаете, а работать с консолью не все умеют, да и не всем нравится данный способ.

Меняем пароль суперпользователя и заходим в систему после перезагрузки, предварительно убрав из предзагрузочного файла строку добавленную ранее.

passwd root – команда для смены пароля суперпользователя.

Обезопасить себя от данной уязвимости можно следующими способами:

- Пароль на изменение предзагрузочного файла;

- Пароль на загрузку BIOS.

Уязвимость в Linux позволяет получить Root без пароля – выводы

Сегодня мы поговорили о том, как получить root без пароля с помощью уязвимости, которая присутствует в Linux. Это все можно сделать за считанные минуты и нанести значительный ущерб, чего делать я не рекомендую. Вы сами отвечаете за свои действия, информация представлена в образовательных целях.

Таким образом можно получить доступ как к ПК, так и к серверу на базе Linux.

Если вам понравилась статья, делитесь в соц. сетях, подписывайтесь на обновления сайта, а также наш Telegram.