Ввод Mac в домен Windows (Active Directory)

Для начала я расскажу вам небольшую историю и если она вам знакома то данная статья для вас. Одним прекрасным утром вы пришли на работу и ваш босс позвонил вам и рассказал, что он приобрел новый ноутбук, который нужно срочно подключить к сети и всем сетевым ресурсам. Вы пришли к нему и поняли, что босс купит Mac. Он хочет чтобы вы ввели его новый ноутбук в домен для доступа ко всем сетевым ресурсам без авторизации. Или может быть рассказ немного отличается. Ваша организация решила расширятся и появился новый департамент графического дизайна и маркетинга, и все сотрудники этого департамента будут использовать Mac.

Что же делать в подобной ситуации? Не волнуйтесь, вы можете присоединить Mac в Windows домен и сегодня я покажу вам как это делать. В данной статье мы будем подключать Snow Leopard к домену Windows Server 2008.

Настройка сети и аккаунта в Mac

Домен Windows полностью зависит от корректной настройки DNS поэтому первое что вам нужно сделать это установить корректный адрес DNS сервера, который в моем случаем является также контроллером домена. Для этого запустите System Preferences и нажмите Network для открытия сетевых настроек.

По умолчанию ваш сетевой адаптер получает настройки через DHCP. В зависимости от настроек вашей сети вы можете установить настройки вручную выбрав опцию Manually.

Мой контроллер домена имеет IP адрес 192.168.1.172, поэтому я указываю в секции DNS Server Это значение.

Вернитесь назад в System Preferences и выберите Accounts

Нажмите на замок внизу для возможности внесения изменений. Затем нажмите кнопку Join рядом с Network Account Server

Теперь нажмите кнопку Open Directory Utility

Находясь в Directory Utility опять нажмите замок внизу, выделите строку с Active Directory и нажмите иконку с карандашом для начала редактирования.

В данном разделе вам нужно ввести информацию о домене и ID компьютера. В данном примере мой домен имеет имя hq.test.us и ID компьютера Mac. ID компьютера является именем аккаунта компьютера Mac в Windows домене.

Нажмите стрелку для отображения дополнительных опций. Это даст вам 3 дополнительных опции для конфигурирования. Для упрощения я оставляю всё по умолчанию кроме секции Administrative. Нажмите на кнопку Administrative и введите IP адрес или полное доменное имя контроллера домена в секции Prefer this domain server. Также тут можно указать какие доменные группы будут иметь полномочия администратора в Mac.

Теперь нажмите кнопку Bind и введите данные доменного пользователя, который имеет право на ввод компьютеров в домен, затем нажмите OK.

Вы будете видеть прогресс ввода в домен, состоящий из 5 шагов.

В результате компьютер введен в домен и кнопка Bind переименуется в Unbind.

Нажмите OK и затем Apply в окне Directory Utility. Закройте Directory Utility. Вы должны вернутся в окно Accounts. Обратите внимание на зеленую точку и доменное имя в разделе Network account server.

Вход под учетной записью домена на ваш Mac

В настоящий момент вы уже можете входить в Mac под учетными записями домена Windows. В окне выбора аккаунта выберите Other.

Теперь введите данные учетной записи домена.

В результате вы авторизуетесь на компьютер. И что делать дальше? Возможен ли доступ к сетевым ресурсам?

Попробуем подключить сетевую шару. Из Finder нажмите Go а затем Connect to Server. Для использования SMB применяем следующий синтаксис :smb://servername/share и затем нажимаем Connect.

Обратите внимание что вам не нужно вводить данные для авторизации на сервере.

На этом все, это было не очень то сложно, не так ли?

Mac в домене windows

Представьте себе,

что вы системный администратор и директор компании мечтает о переносе рабочих мест на Маки; или школа, в которой вы обслуживаете IT, выиграла тендер и скоро привезут новенькие Macbook; или в вашей редакции выбросили старые G4 и закупают парк новых iMac.

А инфраструктура на Active Directory

И если спросить вас об управлении клиентскими станциями в домене средствами Windows Server, то вероятно, что прозвучат слова “домен”, “политики”, “GPO”, “служба каталогов”.

Зачем нужна служба каталогов?

Служба каталогов упрощает жизнь пользователя и администратора. Она позволяет хранить необходимые ресурсы, – учетные записи, группы и многое-многое другое в одном месте, удобно управлять ими, связывать воедино самые разнообразные сервисы.

Интеграция компьютеров в службу каталогов позволяет принудительно установить строгие политики аутентификации и авторизации, управлять доступом к ресурсам через Single Sign-On (SSO). Проще говоря, ограничивать доступ во имя благих целей.

Разве Мак вводится в Active Directory?

На деле macOS давно интегрируется в службы каталогов, в том числе и в Active Directory (далее AD), и для этого используется встроенный плагин AD. Мак, привязанный к домену, поддерживает политики паролей, поиск пользователей и групп, единую точку входа (SSO) с использованием Kerberos, аутентификацию 802.1X для ограничения доступа к сети как по Wi-Fi, так и по Ethernet. Ознакомиться с Best Practices от Apple по связи Мака и Ad (эпохи Mac OS X 10.10) можно по ссылке.

Хорошо. Как управлять настройками Maк?

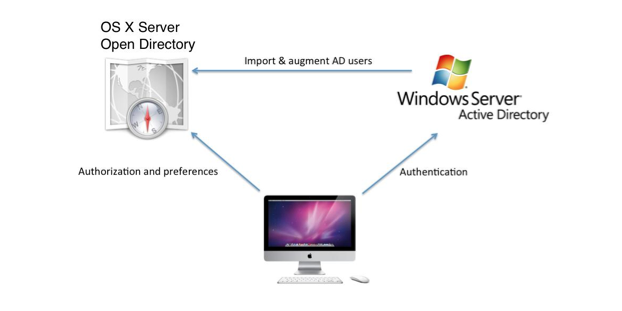

Долгое время негласным стандартом являлось решение Magic Triangle, которое объединяло в себе возможности AD и Open Directory (далее OD), собственной службы каталогов от Apple. Работало это следующим образом: учетные записи пользователей находились в Active Directory, но так как в Windows Server нет встроенных средств для управления Маками, то политики распространялись с сервера Open Directory от Apple.

Называлась эта технология MCX – Managed Client for (OS) X и по сути, это конфигурационные кусочки XML в LDAP-записях, относящихся к пользователям, группам и компьютерам (интересные утилиты командной строки – mcxquery и mcxrefresh). Администраторы управляли настройками с помощью Workgroup Manager.

Само-собой, это повышало затраты на обслуживание, так как приходилось поддерживать еще и серверы Apple. Например, в компании IKEA для поддержки Маков на 400 площадках использовались и AD и OD.

Нельзя сказать, что Apple усиленно развивает Open Directory, да и серверы в целом. Скорее негласно предполагается, что в корпорации будет использоваться Active Directory. К тому же Apple продвигает новую технологию управления Маками под названием Mobile Device Management.

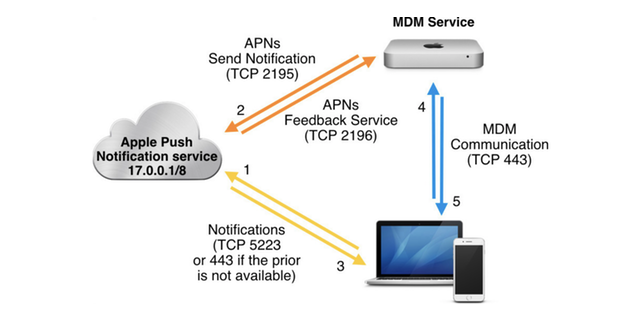

Mobile Device Management (MDM)

Новая технология управления Маками пришла с iPhone и iPad. Это отражено в ее названии – Mobile Device Management. Так Apple называет как сам набор технологий для управления, так и протокол, который позволяет отправлять команды для управления устройствами на базе iOS 4 и новее, macOS 10.7 и новее, Apple TV с iOS 7 (ныне tvOS) и новее. С помощью MDM системные администраторы могут проверять, устанавливать или удалять конфигурационные профили, заблокировать устройства и даже стирать их удаленно. Конфигурационные профили представляют из себя файлы XML с набором настроек, описанных в документации Apple. Что интересно, распространение профилей происходит так, что Маку не нужно находиться в офисной сети, достаточно иметь доступ к интернет. Протокол построен поверх HTTPS и использует PUSH-уведомления. Профили распространяются следующим образом: сервер MDM обращается к Apple Push Notification Services (APN), далее APN путем PUSH-уведомлений сообщает устройству о том, что нужно связаться с сервером MDM, после чего Мак подключается к серверу MDM и получает информацию с настройками.

И что самое интересное, вы можете связать сервер MDM с существующим каталогом AD и создавать отдельные наборы настроек для управления Маками. Например, вы можете взять заранее подготовленную группу из AD, создать для не профили настроек для Мак и далее распространять политики средствами MDM.

Shut up and take my money!

В приложении macOS Server от Apple уже есть свой MDM сервер под названием Profile Manager. Отталкиваясь от нашего опыта и опыта наших клиентов и коллег мы не рекомендуем его использование в организациях с большим количеством Маков или iOS устройств. Profile Manager можно использовать скорее для ознакомления с технологией или пилотного проекта.

3rd party серверов MDM, работающих с Apple развелось немало: Microsoft, Vmware, Parallels, не говоря уже об Open-source. Однако если вы спросите любого мак-администратора на конференции Macsysadmin, которая состоится в начале октября в Гётеборге какой MDM выбрать, то вам ответят: “JAMF“, он же бывший “Casper Suite”. Это, пожалуй, самое простое и популярное решение MDM для устройств Apple.

Если вас заинтересует внедрение JAMF – обращайтесь к нам и мы вам поможем и с приобретением и с настройкой.

Обязательно ли привязывать Мак к AD?

Вовсе нет. Например, с помощью приложения NoMAD (аббревиатура расшифровывается как “No More Active Directory”) вы можете использовать SSO, монтировать домашнюю папку, синхронизировать пароль локального пользователя с сетевым паролем и многое другое. Причем само приложение не требует прав админстратора. И все это только с помощью тикетов Kerberos.

Что еще за Kerberos?

Kerberos — технология аутентификации, основанная на тикетах — специальных шифрованных сообщениях, которые позволяют клиенту подтвердить свою подлинность, не храня пароль и не передавая его по недоверенным каналам.

Если попытаться объяснить просто, то сначала клиент запрашивает на сервере аутентификации “тикет для выдачи тикетов” (ticket granting ticket, TGT), затем запрашивает на том же сервере тикет для доступа к нужному ресурсу, при этом сервер проверяет, что такой ресурс существует и у данного пользователя есть доступ к этому ресурсу, и уже с этим тикетом клиент может получить доступ к ресурсу. Единственный раз, когда у пользователя запрашивается пароль (но не пересылается по сети) — этап получения тикета TGT, в дальнейшем все происходит автоматически — отсюда название Single Sign-on.

Вывод

Введение Маков в домен, управление устройствами и доступом к ресурсам – задача вполне выполнимая. Вы можете взаимодействовать с каталогом как привязав Мак к домену, так и обойтись средствами 3rd party приложений. В любом случае, интеграция технологии MDM в AD поможет вам комфортно управлять устройствами Apple, основываясь на политиках вашей организации.

Мы же пока ждем релиза High Sierra и выступлений на конференции Macsysadmin 2017, которые мы будем подробно освещать с места.

Мой коллега Ильдар обещает по статье на каждое выступление!

Настройка доступа к доменам в Службе каталогов на Mac

Важно! Расширенные параметры плагина Active Directory позволяют сопоставить атрибут уникального идентификатора пользователя macOS (UID), атрибут первичного идентификатора группы (GID) и атрибут группового GID соответствующим атрибутам в схеме Active Directory. Если позже Вы измените эти настройки, то пользователи могут потерять доступ к ранее созданным файлам.

Установление связи с помощью Службы каталогов

В программе «Служба каталогов»

Нажмите значок замка.

Введите имя пользователя и пароль администратора, затем нажмите «Изменить конфигурацию» (или используйте Touch ID).

Выберите Active Directory и нажмите кнопку «Правка» (с изображением карандаша).

Введите DNS-имя домена Active Directory, с которым Вы хотите связать конфигурируемый компьютер.

Нужное DNS-имя может подсказать администратор домена Active Directory.

В случае необходимости, отредактируйте ID компьютера.

ID компьютера — это имя, под которым данный компьютер известен в домене Active Directory. По умолчанию оно соответствует имени компьютера. ID компьютера можно изменить, чтобы он соответствовал установленной в Вашей организации схеме назначения имен. Если Вы не уверены, спросите администратора домена Active Directory.

Важно! Если в имени компьютера содержится дефис (-), Вам, возможно, не удастся установить связь с доменом каталогов (например, LDAP или Active Directory). Чтобы установить связь, используйте имя компьютера, которое не содержит дефис.

(Необязательно) Выберите параметры на панели «Параметры».

(Необязательно) Выберите параметры на панели «Соответствия».

(Необязательно) Выберите расширенные параметры. Можно также изменить настройки дополнительных параметров позже.

Если расширенные параметры скрыты, нажмите треугольник раскрытия в окне.

Предпочесть этот сервер. По умолчанию macOS выбирает используемый контролер домена на основе информации о сайте и ответной реакции контроллера домена. Если здесь указан контроллер домена на том же сайте, он проверяется первым. Если контроллер домена недоступен, macOS возвращается к режиму по умолчанию.

Разрешить администрирование. Если этот параметр включен, члены указанных групп Active Directory (по умолчанию это администраторы домена и администраторы предприятия) получают права администратора на локальном компьютере Mac. Вы можете указать здесь требуемые группы безопасности.

Разрешить аутентификацию с любого домена из совокупности деревьев. По умолчанию macOS автоматически просматривает все домены для аутентификации. Снимите этот флажок, чтобы разрешить аутентификацию только из домена, с которым связан компьютер Mac.

Нажмите «Связать», затем введите следующую информацию.

Примечание. Пользователь должен иметь права в Active Directory на связывание компьютера с доменом.

Имя пользователя и пароль: Можно выполнить аутентификацию, введя имя и пароль учетной записи пользователя Active Directory. Либо имя и пароль должны предоставляться администратором домена Active Directory.

OU компьютера: Введите организационную единицу (OU), для компьютера, который Вы настраиваете.

Использовать для аутентификации: Выберите, если хотите добавить Active Directory к алгоритму поиска аутентификации компьютера.

Использовать для контактов: Выберите, если хотите добавить Active Directory к алгоритму поиска контактов компьютера.

Служба каталогов устанавливает надежное связывание между настраиваемым компьютером и сервером Active Directory. Алгоритм поиска компьютера настраивается в соответствии с параметрами, которые Вы выбрали при идентификации, и Active Directory включается в панели «Службы» программы «Служба каталогов».

Если Вы выбрали параметр «Использовать для аутентификации» или параметр «Использовать для контактов», то вместе с настройками по умолчанию дополнительных параметров Active Directory к алгоритму поиска идентификации компьютера и/или алгоритму поиска контактов добавляется лес Active Directory.

Но если Вы сняли флажок для параметра «Разрешить идентификацию с любого домена из совокупности деревьев» в панели расширенных параметров администратора до нажатия кнопки «Связать», то вместо леса добавляется ближайший домен Active Directory.

Позже Вы можете изменить алгоритм поиска, добавив или удалив лес Active Directory или отдельные домены. См. раздел Определение политик поиска.

Установка связи с помощью профиля конфигурации

Компонент каталога в профиле конфигурации может настроить один Mac или автоматизировать сотни компьютеров Mac на связывание с Active Directory. Как и другие компоненты профиля конфигурации, компонент каталога можно развернуть вручную, с помощью скрипта, в процессе регистрации MDM или с помощью решения для управления клиентами.

Компоненты полезной нагрузки, входящие в состав профилей конфигурации, позволяют администраторам управлять конкретными частями macOS. Вы выбираете в Менеджере профилей те же функции, которые выбрали бы в Службе каталогов. Затем Вы выбираете способ передачи профиля конфигурации на компьютеры Mac.

В приложении Server на компьютере Mac выполните следующие действия.

О том, как настроить Менеджер профилей, см. в разделе Start Profile Manager в Руководстве пользователя macOS Server.

О том, как создать полезную нагрузку Active Directory, см. в разделе Directory payload settings в руководстве Mobile Device Management Settings for IT Administrators (Настройки системы управления мобильными устройствами для системных администраторов).

Если на Вашем компьютере нет приложения Server, его можно загрузить из Mac App Store.

Установление связи с помощью командной строки

Для связывания Mac с Active Directory можно использовать команду dsconfigad в программе «Терминал».

Например, можно использовать следующую команду, чтобы установить связь Mac с Active Directory:

После связывания Mac с доменом можно настроить параметры администрирования в Службе каталогов, используя команду dsconfigad :

Расширенные параметры командной строки

Встроенная поддержка Active Directory включает параметры, не отображаемые в Службе каталогов. Для просмотра этих расширенных параметров используйте компонент каталога в профиле конфигурации или инструмент командной строки dsconfigad .

Изучите параметры командной строки, открыв man-страницу для команды dsconfigad.

Интервал смены пароля компьютера

Если система Mac связана с Active Directory, пароль учетной записи компьютера хранится в системной связке ключей и автоматически изменяется компьютером Mac. По умолчанию пароль изменяется каждые 14 дней, однако Вы можете изменить этот интервал в соответствии с требованиями политики при помощи инструмента командной строки dsconfigad .

Если установить значение 0, автоматическое изменение пароля учетной записи будет отключено: dsconfigad -passinterval 0

Примечание. Пароль компьютера хранится как значение пароля в системной связке ключей. Чтобы извлечь пароль, откройте Связку ключей, выберите системную связку ключей, а затем выберите категорию «Пароли». Найдите запись вида /Active Directory/ДОМЕН, где ДОМЕН — это имя NetBIOS домена Active Directory. Дважды нажмите эту запись, затем установите флажок «Показать пароль». При необходимости пройдите аутентификацию как локальный администратор.

Поддержка пространства имен

macOS поддерживает аутентификацию нескольких пользователей, имеющих одинаковые короткие имена (имена для входа), но в разных доменах леса Active Directory. Если включить поддержку пространства имен с помощью компонента каталога или инструмента командной строки dsconfigad , два пользователя в разных доменах могут иметь одинаковое короткое имя. Для входа в систему оба пользователя должны указать свой домен, а затем свое короткое имя (ДОМЕН\короткое имя), аналогично тому, как выполняется вход в систему на ПК с Windows. Для включения этой поддержки используйте следующую команду:

Подписание и шифрование пакетов

Клиент Open Directory способен подписывать и шифровать подключения LDAP, используемые для связи с Active Directory. В macOS встроена поддержка механизма подписания SMB, поэтому для подключения компьютеров Mac не требуется снижать уровень безопасности, заданный в политике сайта. Подписанные и зашифрованные подключения LDAP также устраняют потребность в использовании LDAP через SSL. Если требуется устанавливать соединения SSL, настройте Open Directory на использование SSL с помощью следующей команды:

dsconfigad -packetencrypt ssl

Учтите, что для успешного шифрования SSL необходимо, чтобы контроллеры доменов использовали надежные сертификаты. Если сертификаты контроллеров доменов получены не из встроенных надежных системных корней macOS, установите цепь сертификатов в системной связке ключей и пометьте ее как надежную. Бюро сертификации, которые по умолчанию считаются надежными в macOS, находятся в связке ключей «Системные корни». Чтобы установить сертификаты и пометить их как надежные, выполните одно из следующих действий:

Импортируйте корневой сертификат и любые необходимые промежуточные сертификаты, используя компонент сертификатов в профиле конфигурации

Используйте Связку ключей, расположенную в папке /Программы/Утилиты/

Используйте команду security:

/usr/bin/security add-trusted-cert -d -p basic -k /Library/Keychains/System.keychain

Ограничение динамической DNS

По умолчанию macOS пытается обновить свою запись с адресом (A) в DNS для всех интерфейсов. Если настроено несколько интерфейсов, это может привести к тому, что в DNS окажется несколько записей. В этом случае укажите, какой интерфейс нужно использовать при обновлении динамической DNS (DDNS), с помощью компонента каталога или инструмента командной строки dsconfigad . Укажите имя BSD интерфейса, с которым нужно связать обновления DDNS. Имя BSD совпадает с именем устройства, возвращаемым следующей командой:

Если команда dsconfigad используется в скрипте, необходимо открытым текстом указать пароль, используемый для связывания с доменом. Обычно ответственность за связывание компьютеров Mac с доменом возлагается на пользователя Active Directory, не имеющего других прав администратора. Имя и пароль этого пользователя хранятся в скрипте. Обычно после установления связи скрипт сам себя надежно удаляет, чтобы эта информация не оставалась на устройстве хранения.