Metasploit

Metasploit — это широко используемая платформа для пентестинга (тестирования на проникновение) + поиск уязвимостей, иными словами сегодня говорим о мощном фреймворке с продуманной архитектурой и хорошим функционалом.

Инструмент интересен по многим причинам, но нас интересует практическая сторона его использования. Он может пригодиться как сисадминам и специалистам в сфере кибербезопасности, так и начинающим хакерам (но об этом умолчим).

ПО содержит фреймворки Metasploit и их коммерческие версии: Metasploit Pro, Express, Community, Nexpose Ultimate. Нас интересует именно первый вариант из-за его распространенности и конечно удобства создания ∕ тестирования ∕ отладки эксплойтов.

Metasploit Framework

Фреймворк имеет продуманный интуитивно-понятный интерфейс, открытый исходный код, большое количество сервисов и модулей, которые постоянно добавляются и совершенствуются, а также ряд особенностей:

- быстрая разработка плагинов + качественно оптимизированная мультиплатформа;

- широкопрофильная поддержка множества сетевых опций и протоколов;

- работа с расширяемыми утилитами и библиотеками;

- полноценное развитие и поддержка продукта сообществом разработчиков.

По сути перед нами отличный базовый инструментарий, законченная среда для написания и использования кода эксплойтов, а также создания инструментов пользовательской безопасности.

Установка Metasploit

Инсталляция не занимает много времени, потому что довольно стандартна и понятна.

Для справки: функционирует на базе ОС Windows, на всех Linux дистрибутивах.

Для установки на Linux:

Для установки на Windows ссылка в конце статьи.

Непосредственно платформа состоит из 4 рабочих окружений:

- msfconsole – консольный интерфейс, основная рабочая среда, в которой используются различные команды (ниже приведем примеры базовых и некоторых сетевых);

- msfcli – консоль с возможностью создания resource-скриптов;

- msfgui – не так популярна, потому пропускаем ее;

- msfweb.

Мы не будем в деталях описывать сам процесс работы с утилитами и тестами – это тема для отдельной обзорной статьи-инструкции (подобные материалы также находятся в свободном доступе на многих форумах, ознакомьтесь при желании).

Скачать Metasploit можно бесплатно с официального сайта – просто перейдите по прямой ссылке внизу.

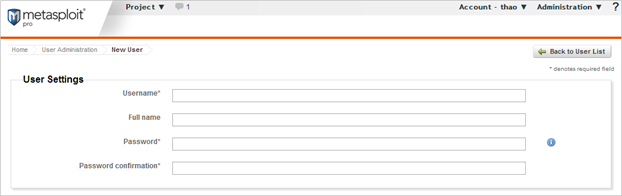

Soft Установка Metasploit на Windows — руководство пользователя

sith_ortodox

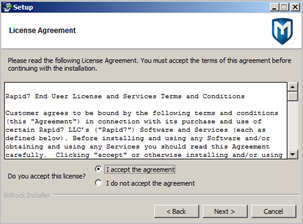

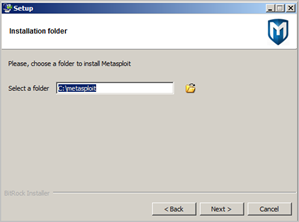

Об установщике Metasploit

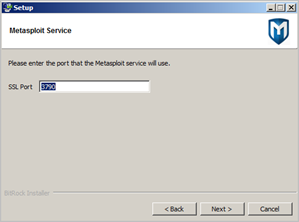

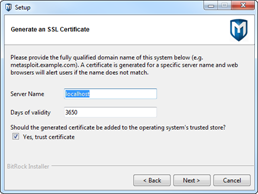

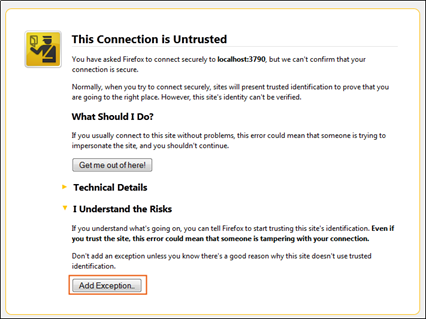

использует графический интерфейс, чтобы помочь вам в процессе установки. Обычно, это несколько подсказок, которые помогают определить локацию для установки Metasploit и порт, который вы хотите, чтобы Metasploit использовал. Когда начинается инсталляция, установщик инсталлирует зависимости и службы, необходимые для запуска Metasploit.

* Это минимальные требования для запуска Metasploit. Если вы устанавливаете Metasploit и Nexpose Ultimate вместе, то мы рекомендуем вам установить их в отдельные друг от друга системы. Если вы попробуете запустить обе программы на одной системе, то у них могут возникнуть проблемы с производительностью.

Для получения большей информации об установке Nexpose и ControlsInsight посетите

Перед началом установки Metasploit

Установка Metasploit

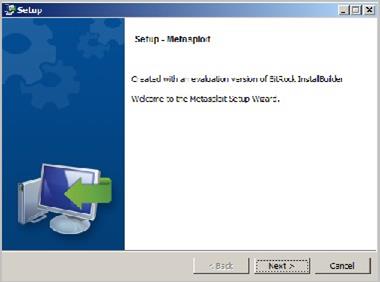

- Найдите файл установщик Windows и дважды щелкните на значке программы установки.

- Когда появится окно установки, нажмите Next для начала инсталляции.

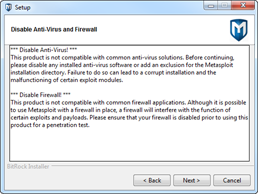

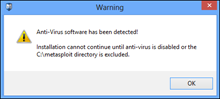

- Если установщик обнаружит, что антивирус или фаервол не отключен, то возникнет следующее предупреждение:

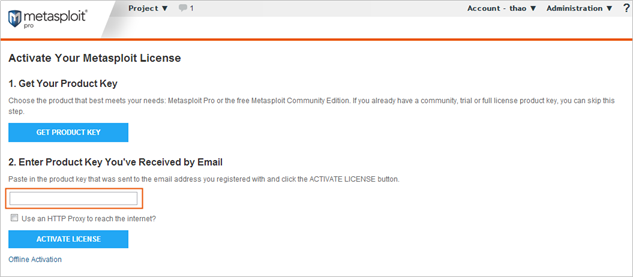

- Активация лицензионного ключа.

После активации лицензионного ключа появится страница продукта. Если вам необходима помощь, чтобы начать использовать программу, ознакомьтесь с Руководством пользователя Metasploit Pro.

Как получить лицензионный ключ?

Пожалуйста, свяжитесь с нашим отделом продаж по адресу [email protected] для получения ключа.

Как решить следующую проблему «Metasploit is initializing error»?

После установки Metasploit, возможно, вам понадобится подождать несколько минут для перезапуска сервиса. Если сервис не перезагрузился, сделайте это вручную.

Выберите Пуск>Программы>Службы> Metasploit>Остановить службу (Start > Programs > Metasploit > Services > Stop Services). Затем выберите Пуск>Программы> Metasploit>Службы>Запустить службу (Start > Programs > Metasploit > Services > Start Services) для перезапуска службы Metasploit.

Get Metasploit

Download the version of Metasploit that’s right for you.

Metasploit Framework

Open Source

Metasploit Pro

Commercial Support

Which is right for you or your business?

Other Products

InsightVM

Rapid7’s solution for advanced vulnerability management analytics and reporting.

InsightIDR

Rapid7’s incident detection and response solution unifying SIEM, EDR, and UBA capabilities.

InsightAppSec

Rapid7’s cloud-powered application security testing solution that combines easy to use crawling and attack capabilities.

Other Projects

Metasploitable

Virtual machines full of intentional security vulnerabilities. Exploit at will! Metasploitable is essentially a penetration testing lab in a box created by the Rapid7 Metasploit team.

metasploit-payloads, mettle

These are Metasploit’s payload repositories, where the well-known Meterpreter payload resides. Meterpreter has many different implementations, targeting Windows, PHP, Python, Java, and Android. The new ‘Mettle’ payload also natively targets a dozen different CPU architectures, and a number of different operating systems.

vm-automation

Simplify interactions with virtual machines. Specifically, this was built to support automated testing by simplifying interaction with VMs. Currently, it supports VMWare Workstation through the vmrun.exe command-line application and ESXi through encapsulation of pyvmomi functions.

Hackazon

This intentionally vulnerable web app with e-commerce functionality lets you simulate attacks against technologies used in modern applications.

RubySMB

A native Ruby implementation of the SMB Protocol Family; this library currently includes both a Client level and Packet level support. A user can parse and manipulate raw SMB packets, or simply use the simple client to perform SMB operations.

Metasploit Vulnerable Services Emulator

The tool is created to emulate vulnerable services for the purpose of testing Metasploit modules and assisting with Metasploit usage training.