Устраняем основные ошибки при установке Metasploit

Эта статья является дополнением к выпущенной ранее «Установка Metasploit на Termux и исправление ошибок (часть 1)» . Устранение ошибок будет рассматриваться на основе второго способа установки metasploit.

Первый вид ошибки. Если у Вас появилась такая ошибка, то данная информация для Вас.

Первый способ устранения. Прописываем команду:

cd metasploit-framework тем самым мы зайдем в нужную папку

Появится следующее сообщение

Второй способ устранения. Если это не помогает, прописываете следующее (всё в папке metasplot-framework):

Если по завершении, у Вас возникает ошибка nokogiri, переходите ко второй ошибке.

Второй вид ошибки. Устраняем ошибку nokogiri.

Первый способ. Прописываем следующее (опять же в папке metasplot-framework)

gem install nokogiri -v 1.8.0 — —use-system-libraries

Второй способ. Попробуйте устранить ошибку nokogiri этим способом.

cd metasploit-framework Если вы не выходили из папки metasploit-framework, не прописывайте эту команду.

Третий способ. Если предыдущие способы не помогли переходим к последнему.

gem install nokogiri — —use-system-libraries

Надеюсь ошибка исчезла, в противном случае удалите Metasploit и попробуйте установить его заново другими способами.

Имеет примерно такой вид: server started Traceback (most recent call last): ruby: No such file or directory — /data/data/com.termux/files/home/metasploit-framework/msfconsole (LoadError)

Устраняем следующими командами:

pg_ctl -D $PREFIX/var/lib/postgresql start

Четвертый вид ошибки. Если при запуске metasploit (когда прописываете команду msfconsole), появляется следующая ошибка:

Запускаем вторую сессию. Для этого проведите пальцем слева направо и нажмите «New session». В ней прописываем следующие команды

Возвращаемся в первую сессию (также проводим пальцем и нажимаем на «1»)

cp database.yml /data/data/com.termux/files/home/metasploit-framework/config

Опять возвращаемся во вторую сессию и пробуем запустить metasploit командой: msfconsole. Если возникает такая ошибка, переходите к следующему пункту (пятый вид ошибки):

Metasploit запускается, но когда мы в нем прописываем команду db_status, видим следующую фразу:

Информационный портал по безопасности

Устанавливаем Metasploit Framework Dev на Windows

Автор: admin от 25-03-2014, 10:45, посмотрело: 2 012

Всем привет! После выхода Metasploit Community, которая мне очень не понравилась, я задался вопросом как же вернуть привычную для меня структуру этого инструмента. И решил я этот вопрос для себя, скачав и настроив dev версию. И всё было хорошо, пока недавно мне не пришлось настраивать тоже самое на Windows. Кого интересует данная проблема прошу под кат.

На самом деле пишу эти строки больше для себя, чтобы при повторном появлении проблемы не наступать на те же самые грабли, но если данная информация будет востребована сообществом, то будет очень хорошо.

Как ни странно, но скачивание ветки metasploit будет практически последним этапом, а в начале приготовления к этому.

Т.к. metasploit полностью переехал на git, то без него никуда, поэтому качаем Git for Windows и устанавливаем его. Установка у него банальная, поэтому заострять внимание на ней я не буду.

Все знают, что при использовании metasploit без Ruby никуда, поэтому следующим шагом нам нужно установить Ruby.

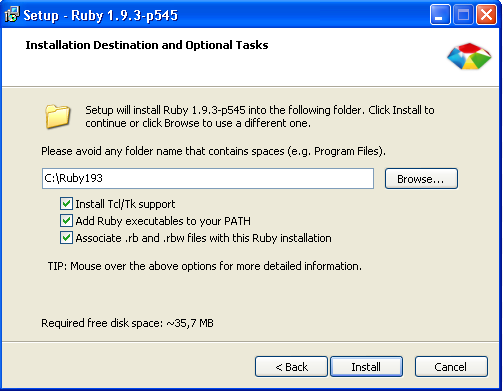

Для этого качаем установщик Ruby 1.9.3 для Windows отсюда и запускаем его. Установка Ruby тоже не должна вызвать у вас проблем, но обратите, пожалуйста, внимание на один момент — не забудьте поставить галочку напротив пункта «Add Ruby executables to your PATH», чтобы впоследствии не возиться с путями к Ruby.

Так же для правильной работы Metasploit нам потребуется DevKit для Ruby, который можно скачать по той же ссылке, что и сам Ruby. После того как вы его скачали, скопируйте его в папку, в которую вы его хотите распаковать(у меня это c:rubydk) и распакуйте. Так же нам в дальнейшем понадобиться пакет pcaprub, а для него нужно скачать и установить WinPcap и WinPcap Developer’s Pack.

С установкой WinPcap, я думаю, ни у кого проблем не возникнет. В DevPack’е нас интересует две папки — /lib и /include. Содержимое папки lib нужно скопировать в папку lib, которая находится в папке с установленным Ruby, а содержимое папки Include в папку Include/ruby-1.9.1, которая также находится в папке Ruby.

Ну и для завершения установки DevKit нам осталось вызвать командную строку, перейти в папку с DevKit’ом и выполнить две команды:

И если никаких ошибок не высветиться, то с этим этапом покончено

Клонирование ветки Metasploit Framework и подготовка к запуску

Вот мы и подошли к самому Metasploit Framework. Итак для начала скланируем его, выполнив следующую комманду:

Так же для корректной работы Metasploit Framework нам нужно установит необходимые gem’сы и выполнить msfupdate. Для этого выполним следующие комманды:

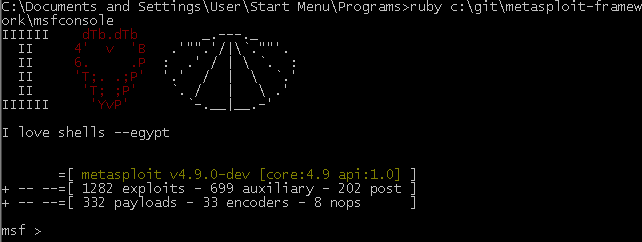

И если всё выполнилось удачно, то вы получили последнюю рабочую версию Metasploit Framework Dev. Теперь вы можете выполнить:

и начать работать

А можете дополнительно поставить Msfgui как я. Для этого скачайте архив его ветки с github’а, из архива скопируйте файл msfgui.exe и папку dist в папку metasploit-framework и запустите msfgui.

На этом всё! Получилась такая маленькая и скромненькая инструкция. Некоторые части которой искались на множестве форумов, но я их не указал, т.к. не помню уже, да и использовались из них только команды. Все пожелания, ошибки и недочёты прошу в комментарии. Так же если кому будет интересно могу помочь сделать тоже самое на Linux’е.

Путеводитель по Metasploit. Разбираем примеры использования знаменитого фреймворка

Содержание статьи

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный информацией из этой статьи.

Установка Metasploit Framework

В дистрибутивах, предназначенных для тестирования на проникновение (к примеру, Kali или Parrot OS), этот продукт либо предустановлен, либо легко устанавливается следующей командой:

Если же ты хочешь использовать Metasploit Framework, например, в Ubuntu, то его можно установить из официального репозитория. Для этого набери в консоли следующие директивы:

База данных Metasploit

Довольно часто пользователям Metasploit приходится ломать сети, содержащие очень много хостов. И наступает момент, когда аккумулирование всей полученной информации занимает непозволительно долгое время. Именно тогда начинаешь ценить возможность работы Metasploit Framework с СУБД PostgreSQL. Metasploit может сам сохранять и удобно формализовать полученную информацию благодаря модулю msfdb. Для работы с базами необходимо запустить службу postgresql и создать базу для Metasploit.

Проверить подключение к базе данных можно из самого фреймворка, выполнив команду db_status .

Чтобы было удобней работать с различными областями (хостами, сетями или доменами) и разделять данные для структуризации, msfdb имеет поддержку так называемого рабочего пространства. Давай добавим новое пространство в наш проект.

Теперь мы действуем в созданном рабочем пространстве. Представим, что мы находимся в сети 192.168.6.0.24. Давай поищем в ней доступные хосты. Для этого будем использовать Nmap , но из Metasploit и с привязкой к текущей базе данных — db_nmap .

Сам вывод Nmap нам неинтересен: все, что нужно, будет сохранено в базе данных. К примеру, у нас есть уже все просканированные хосты и мы можем их просмотреть одним списком с помощью команды hosts .

Но заодно с хостами были сохранены и все службы, список которых у нас теперь также всегда будет под рукой. При этом мы можем посмотреть как вообще все службы на портах, так и список служб для определенного хоста.

У базы данных msfdb есть очень крутая возможность — сохранение всех найденных учетных данных. Об этой функции я расскажу позже, а сначала несколько слов о возможностях брутфорса, которыми располагает фреймворк. Полный список перебираемой информации для коллекционирования учетных данных можно получить следующей командой:

Обрати внимание на SMB. Чтобы узнать, для чего именно предназначен определенный модуль и его описание (со ссылкой на cvedetails), а также посмотреть данные, которые нужно передать в качестве параметров, следует воспользоваться командой info .

Давай выберем этот модуль, зададим название домена, имя пользователя, интересующий нас хост и список паролей.

Если найденный пользователь — администратор, Metasploit сообщит нам об этом, что очень удобно. Но ведь в нашей сети может быть 100 машин и даже больше, а на них наверняка запущено множество служб. Как правило, удается собрать много учетных данных, используя только модули брутфорса. Использование msfdb позволяет не тратить время на коллекционирование всех обнаруженных логинов, хешей, паролей, так как они автоматически остаются в хранилище учетных данных, посмотреть которое можно командой creds .

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее