Поддержка Microsoft Edge для Application Guard в Microsoft Defender

В этой статье описывается, как Microsoft Edge поддерживает Application Guard в Microsoft Defender (Application Guard).

Эта статья относится к Microsoft Edge версии 77 или более поздней.

Обзор

Архитекторам систем безопасности на предприятии приходится иметь дело с противоречиями, которые существуют между производительностью и безопасностью. Достаточно просто заблокировать браузер, чтобы можно было загружать информацию лишь с нескольких надежных сайтов. Этот подход повысит общий уровень безопасности, но может оказаться менее продуктивным. Если снять некоторые ограничения, чтобы увеличить производительность, ухудшится профиль риска. Установить баланс совсем не просто!

Еще сложнее поспевать за новыми угрозами на фоне постоянных изменений. Браузеры остаются основной мишенью для атак на клиентских устройствах, поскольку они в основном используются для доступа к ненадежному содержимому из ненадежных источников, его загрузки и открытия. Злоумышленники постоянно разрабатывают новые мошеннические схемы и виды атак, целью которых является браузер. Предотвращение случаев нарушения безопасности или стратегии обнаружения и реагирования не могут гарантировать абсолютную защиту.

Ключевой стратегией безопасности, использование которой следует рассмотреть, является метод предположения нарушения безопасности (Assume Breach), в рамках которого предполагается, что атака будет успешной по меньшей мере один раз, несмотря на усилия предотвратить ее. Такой образ мышления побуждает создавать защиту, чтобы предотвратить последствия нарушения, благодаря чему корпоративная сеть и другие ресурсы остаются защищенными. Эта стратегия поддерживается при развертывании Application Guard для Microsoft Edge.

О расширении Application Guard

В расширении Application Guard, разработанном для Windows 10 и Microsoft Edge, используется изоляция на аппаратном уровне. Такой подход позволяет запустить навигацию по ненадежному сайту внутри контейнера. Изоляция на аппаратном уровне помогает предприятиям защитить корпоративную сеть и данные в случае, если пользователи посещают скомпрометированные или вредоносные сайты.

Администратор предприятия определяет, какие веб-сайты, облачные ресурсы и внутренние сети можно считать доверенными. Все сайты, которые не входят в список надежных сайтов, считаются ненадежными. Эти сайты изолируются от корпоративной сети и данных на устройстве пользователя.

На следующем снимке экрана приводится пример сообщения Application Guard, показывающего, что пользователь просматривает безопасные сайты.

Что нового

Поддержка Application Guard в новом браузере Microsoft Edge характеризуется равенством функций с устаревшей версией Microsoft Edge и включает ряд улучшений.

Поддержка расширения внутри контейнера

Поддержка расширения внутри контейнера является одним из самых популярных запросов клиентов. Сценарии включают от запуска функций блокирования рекламы внутри контейнера, чтобы повысить производительность браузера, до возможности запускать настраиваемые расширения собственной разработки внутри контейнера.

Расширение, установленное внутри контейнера, поддерживается, начиная с Microsoft Edge версии 81. Управление этой поддержкой осуществляется с помощью политики. updateURL , которые используются в политике ExtensionInstallForcelist, следует добавить как нейтральные ресурсы в политики сетевой изоляции, используемые расширением Application Guard.

Ниже перечислены некоторые примеры поддержки контейнеров.

- Принудительная установка расширения на узле

- Удаление расширения с узла

- Блокировка расширений на узле

Кроме того, можно вручную установить отдельные расширения внутри контейнера из хранилища расширений. Расширения, установленные вручную, сохраняются в контейнере только в том случае, если включена политика Разрешить сохраняемость.

Идентификация трафика Application Guard с использованием двойного прокси-сервера

Некоторые корпоративные пользователи разворачивают Application Guard для определенного варианта использования, при котором им необходимо идентифицировать веб-трафик, исходящий из контейнера Application Guard в Microsoft Defender на уровне прокси-сервера. С версии 84 стабильного канала Microsoft Edge поддерживает двойной прокси-сервер для соблюдения этого требования. Вы можете настроить эту функцию с помощью политики ApplicationGuardContainerProxy.

На следующем рисунке показана архитектура двойного прокси-сервера для Microsoft Edge.

Страница диагностики для устранения неполадок

Другой проблемный вопрос для пользователей– устранение ошибок конфигурации Application Guard на устройстве, если сообщается о проблеме. В Microsoft Edge есть страница диагностики ( edge://application-guard-internals ), с помощью которой пользователи могут устранять неполадки. В эту диагностику входит проверка достоверности URL-адреса на основе конфигурации, используемой на устройстве пользователя.

На следующем снимке экрана показана страница диагностики на нескольких вкладках, помогающая диагностировать обнаруженные пользователями неполадки на устройстве.

Обновления Microsoft Edge в контейнере

Обновления устаревшей версии Microsoft Edge в контейнере входят в цикл обновления ОС Windows. Так как новая версия Microsoft Edge обновляется независимо от ОС Windows, она не зависит от обновлений контейнера. Канал и версия Microsoft Edge реплицируются внутри контейнера.

Предварительные условия

К устройствам, использующим Application Guard в Microsoft Edge, применяются следующие требования:

Windows 10 1809 (RS5) и более поздней версии.

Только номера SKU клиентов Windows

Расширение Application Guard поддерживается только для номеров SKU клиентов Windows 10 Pro и Windows 10 Корпоративная.

Одно из решений для управления, описанных в статье Требования к программному обеспечению

Установка Application Guard

В следующих статьях приведены сведения, необходимые для установки, настройки и тестирования Application Guard в Microsoft Edge.

Вопросы и ответы

Работает ли Application Guard в режиме IE?

Функциональность Application Guard поддерживается в режиме IE, но мы не ожидаем особой пользы от данной функции в этом режиме. Режим IE рекомендуется развертывать для списка надежных внутренних сайтов, а Application Guard — только для ненадежных сайтов. Убедитесь в том, что все сайты и IP-адреса в режиме IE также добавлены в политику сетевой изоляции, чтобы они рассматривались как надежные ресурсы в Application Guard.

Нужно ли мне устанавливать расширение Application Guard для Chrome?

Нет, для функции Application Guard имеется встроенная поддержка в Microsoft Edge. На самом деле, расширение Application Guard для Chrome не поддерживается в Microsoft Edge.

Как настроить безопасные DNS (DNS-over-HTTPS) в Microsoft Edge 86

Microsoft добавила поддержку безопасных DNS-серверов в Edge

Компания Microsoft выпустила новую версию браузера Microsoft Edge 86, которая получила опции настройки безопасных DNS-серверов.

Безопасные DNS-серверы (Secure DNS) – это реализация поддержки технологии DNS-over-HTTPS, предназначенной для шифрования DNS-трафика. Система доменных имен (Domain Name System, DNS) используется для различных целей, включая преобразование доменных имен в IP-адреса. Любой запрос, который выполняется в Интернет-браузере или совершается другой программой, имеющей доступ к сети, полагается на DNS.

Если DNS-трафик не зашифрован, то Интернет-провайдер или третьи лица могут просматривать и даже манипулировать DNS-запросами. Блокировка на основе DNS по-прежнему является распространенной формой предотвращения доступа к некоторым интернет-сервисам во многих регионах мира. В таких случаях простая смена DNS-провайдера позволяет обойти запрет.

Ранее Microsoft представила поддержку шифрования DNS в Windows 10. В настоящее время эта функция доступна в тестовых версиях Windows 10 Insider Preview, но вскоре она появится и в стабильной версии Windows 10.

Многие производители браузеров, такие как Google, Mozilla и Opera, уже реализовали поддержку DNS-over-HTTPS в своих браузерах Chrome, Firefox и Opera. Microsoft решила применить поход, используемый в Chrome, т.е. не будет по умолчанию переключать поставщика DNS. Хотя данный вариант является более предпочтительным, чем автоматическая смена поставщика, многие пользователи не смогут воспользоваться преимуществами DoH, если их DNS-провайдер не поддерживает шифрование запросов. На данный момент, большинство Интернет-провайдеров не поддерживают данную технологию безопасности.

Как настроить DNS-over-HTTPS в Microsoft Edge

Безопасные DNS включены по умолчанию в Microsoft Edge 86. Для пользователя ничего не изменится, потому что браузер будет использовать DNS-провайдер по умолчанию.

Браузер будет использовать активные DNS-сервера, но функция безопасный DNS будет использоваться, если они поддерживают шифрование запросов. Вы можете использовать сторонние сервисы для проверки поддержки технологии DNS-over-HTTPS.

Чтобы настроить безопасный DNS в Edge, выполните следующие шаги:

- Перейдите в Меню > Настройки > Конфиденциальность, поиск и службы или введите edge://settings/privacy в адресную строку браузера.

- Прокрутите страницу до секции Безопасность.

- Функцию Использовать безопасные DNS, чтобы указать способ просмотра сетевого адреса для веб-сайтов можно включать и отключать. По умолчанию она включена и настроена на значение Использовать текущего поставщика услуг.

Вместо этого вы можете переключиться на вариант Выбрать поставщика услуг, если текущий поставщик услуг не поддерживает безопасный DNS. Другой вариант, который у вас есть, — изменить системную конфигурацию DNS, настроив поставщика, поддерживающего безопасный DNS. Основное отличие состоит в том, что первый способ включает безопасный DNS только в Edge, а второй может включить его также для других браузеров и программ.

Вернемся к Microsoft Edge. Когда вы переключаетесь на значение Выбрать поставщика услуг, вам предоставляется список поставщиков на выбор. Просто щелкните пустое поле и выберите одного из четырех доступных поставщиков: Google (Public DNS), Cloudflare (1.1.1.1), Quad9 (9.9.9.9) и CleanBrowsing (семейный фильтр).

Вы также можете выбрать другого поставщика, который не интегрирован по умолчанию — для этого нужно вставить адрес DNS-сервера в это поле. Например, для Comss.one DNS необходимо указать адрес:

Как проверить работу DNS-over-HTTPS

Проверить работу DNS можно с помощью сервиса DNS Leak Test (нажмите кнопку Extended test). Убедитесь, что все найденные DNS-серверы относятся к указанному провайдеру, например Google Public DNS:

А вы используете безопасные DNS или планируете на них перейти?

Почему Microsoft утверждает, что Edge безопаснее других браузеров

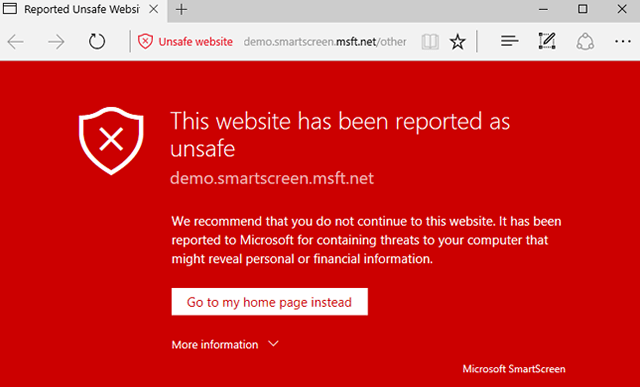

Требование Microsoft основано на отчете NSS Labs, – компания, которая продаёт информацию об угрозах и рекомендации по снижению рисков для компаний. В отчете было изучено 304 социально-инженерных вредоносных программы (SEM) и фишинговых страниц. Они обнаружили, что SmartScreen – функция безопасности в Edge – заблокировала 99% образцов SEM. Chrome заблокировал 85,8%, а Firefox – 78,3%.

SmartScreen – это только часть целого

Чтобы понять, что это значит, вам нужно понять, как работает SmartScreen. Microsoft SmartScreen был впервые представлен в Internet Explorer 7 как «Фишинговый фильтр» и с тех пор улучшался в каждом выпуске.

У Chrome и Firefox есть аналогичные предупреждения, но ничего похожего на яркие красные страницы в Edge. Эти функции проверяют веб-страницы и приложения на наличие известных зловредных элементов. Таким образом, тест NSS Labs показал, – когда дело доходит до вредоносных программ и фишинговых страниц, фильтр Microsoft показывает лучшие результаты.

Но SmartScreen является лишь частью безопасности браузера. Хотя инструменты, подобные SmartScreen, полезны, они вряд ли будут вашей единственной защитой. Вы все равно должны использовать хорошую антивирусную программу в сочетании с чем-то вроде MalwareBytes,чтобы защитить себя, если что-то проскальзывает или что-то происходит на другом векторе атаки.

Так что да, Edge может «блокировать на 21% больше социально вредоносных программ», но это не значит, что он на 21% безопаснее или что безопасность поддается количественной оценке. В современных веб-браузерах происходит очень много всего, чтобы обеспечить безопасность.

Другие функции безопасности, которые имеют значение

Имея это в виду, давайте поговорим о некоторых других функциях безопасности, которые вы найдете в современных браузерах, и о том, как Edge «обходит» Chrome и Firefox.

Песочница браузера

Microsoft Edge и Google Chrome полностью реализовали технологию песочницы. Она разбивает каждый компонент браузера – вкладки, окна и плагины – на отдельные процессы. Этим процессам запрещено взаимодействовать друг с другом или с внешними процессами, что значительно затрудняет распространение вредоносного кода на вашем компьютере.

Разделение браузера на несколько процессов также может повысить производительность с помощью современных многоядерных процессоров, хотя это происходит за счет увеличения использования ОЗУ.

Firefox появился в 2004 году, когда концепция песочницы была очень новой. Прямо сейчас он имеет только песочницу медиа-плагинов, но Mozilla работает над Electrolysis, – проектом, который сделает браузер Firefox многопроцессорным и с песочницей. Однако, в отличие от Internet Explorer, который смог внедрить песочницу в версии 10, Firefox вынужден позаботиться о совместимости с почти 13-летними расширениями, поэтому этот переход настолько медленный.

Поэтому, когда дело доходит до песочницы, Edge определенно имеет преимущество над Firefox, но он находится на равных с Chrome.

Автоматические обновления браузера

Вы когда-нибудь задумывались, почему ваш браузер так часто обновляется? Разработчики постоянно исправляют ошибки безопасности. Конечно, только устанавливающие обновления пользователи полностью защищены. Автоматические обновления помогают гарантировать, что большинство людей работают с текущими защищенными версиями веб-браузера.

Google Chrome является прородителем технологии автоматического обновления. Он устанавливал обновления быстро и тихо, когда пользователи закрывали веб-браузер. В 2012 году Firefox ввел аналогичную функцию обновлений.

Microsoft Edge также обновляется автоматически, хотя эти исправления доставляются через Центр обновления Windows (это одна из главных причин, по которым вы не должны отключать автоматические обновления Windows). Однако, у такого подхода есть один недостаток: обновления Windows обычно происходят медленнее, чем обновления браузера Chrome или Firefox, и вы должны перезапустить свои компьютер для обновления Edge.

Microsoft заявила, что в будущем они начнут поставлять некоторые обновления Edge через Windows Store, это поможет гарантировать, что пользователи Edge будут в курсе последних событий.

Конфиденциальность браузера

Все три основных веб-браузера имеют какой-то режим конфиденциальности (InPrivate on Edge, Incognito в Chrome и Private Browsing в Firefox). Когда окно конфиденциальности закрывается, вся история, файлы cookie и кэшированные данные удаляются, не оставляя ничего на вашем компьютере. Однако, это не мешает веб-сайтам или рекламодателям отслеживать вас.

У Firefox есть более четкое преимущество в этой области. В 2015 году в Firefox появилась защита от отслеживания, которая удаляет известные элементы отслеживания со страниц, посещаемых в режиме «Частный просмотр».

Кроме того, Tor Browser – основанный на исходном коде Firefox – добавляет новые функции конфиденциальности и безопасности, чтобы защитить анонимность своих пользователей. Две команды разработчиков Tor и Firefox начали тесное сотрудничество в 2016 году. Результатом должна стать First Party Isolation – первая функция антиотслеживания, перенесённая из Tor в Firefox.

Также стоит отметить, что в отличие от Google и Microsoft, Firefox не зарабатывает деньги на отслеживании пользователей или продаже целевых объявлений.

Что в итоге

Сейчас Google Chrome и Microsoft Edge имеют очень похожие функции безопасности. Утверждение о том, что Edge «безопаснее», чем Chrome, объясняется только тем фактом, что Microsoft имеет более полный список «плохих» веб-сайтов, чем Chrome, но если Вы используете хорошее антивирусное ПО, то, в любом случае, будете в безопасности.

Mozilla Firefox стоит за двумя другими крупными браузерами, но пока они только на пути к успеху. Однако, в настоящее время он лучше защищает вашу конфиденциальность, поэтому имеет свои преимущества.