Настройка VPN подключения из Windows 10 до Mikrotik

В текущей заметке, я разберу, как из под Windows 10 Pro x64 настроить VPN подключение до домашней/рабочей сети где шлюз это оборудование на базе Mikrotik ( RB2011UiAS-2HnD ) версии 6.43. Кто будет смотреть ее не найдет ничего нового, это просто пошаговое руководство для самого себя.

Windows 10 Pro x64 (Version 10.0.17134.254) Настройка VPN подключения до Mikrotik

Исходные данные: средствами Mikrotik я получаю домен четвертого уровня, к примеру: 5281153fa719.sn.mynetname.net

- Далее через DNS записи своего блога www.ekzorchik.ru создаю CNAMEзапись вида: home.ekzorchik.ru = домен четвертого уровня . В Вашем случае если этого нет то либо покупать статический IP адрес, использовать DynDNS или что-либо еще у меня таких трудностей нет.

- По заметке поднимаю VPN/L2TP сервис на домашнем Mikrotik

- Создаю разрешающие правила и запрещающие

На системе под управлением Windows 10 Pro x64 настраиваю подключение к домашней сети посредством VPN соединения вида: l2tp + ipsec.

[stextbox style=»color: #ff00ff;»>На заметку: ну конечно же домена home.ekzorchik.ru нет в реальности, так что не пытайтесь подключиться или подобрать попадете в бан лист для блога, я увижу. [/stextbox]Авторизуюсь в системе с использованием учетных записей администратора компьютера.

Win + R -> control.exe – (Просмотр: Категория) Мелкие значки – Центр управления сетями и общим доступом – «Создание и настройка нового подключения или сети» — «Подключение к рабочему месту» — «Использовать мое подключение к Интернету (VPN)»

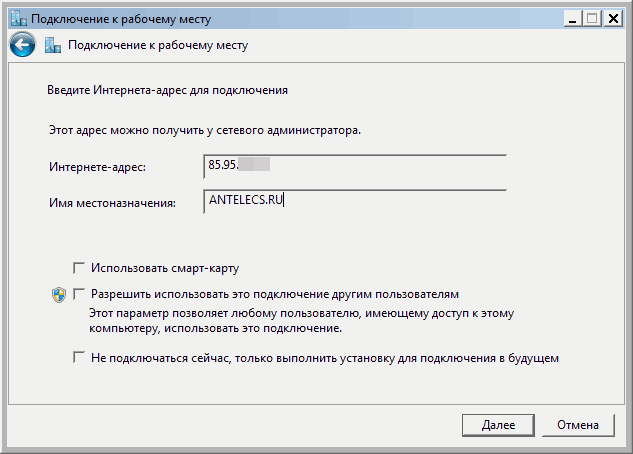

- Адрес в интернете: home.ekzorchik.ru

- Имя объекта назначения: home

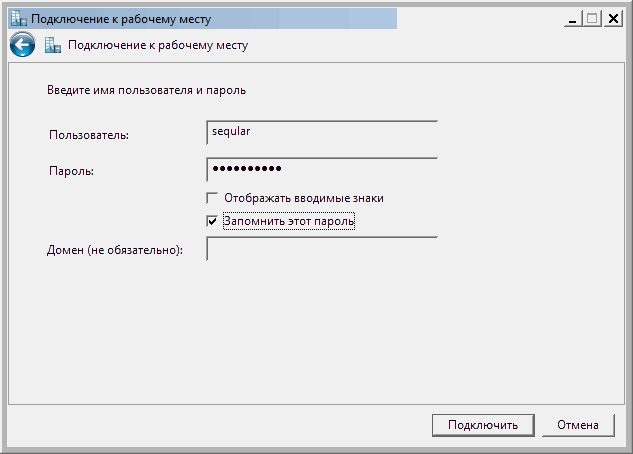

- Запомнить учетные данные: отмечаю галочкой

И нажимаю «Создать» окна «Подключение к рабочему месту», после перехожу на «Изменение параметров адаптера», по созданному подключению с именем «home» через правый клик мышью выбираю элемент «Свойства», затем вкладка «Безопасность»:

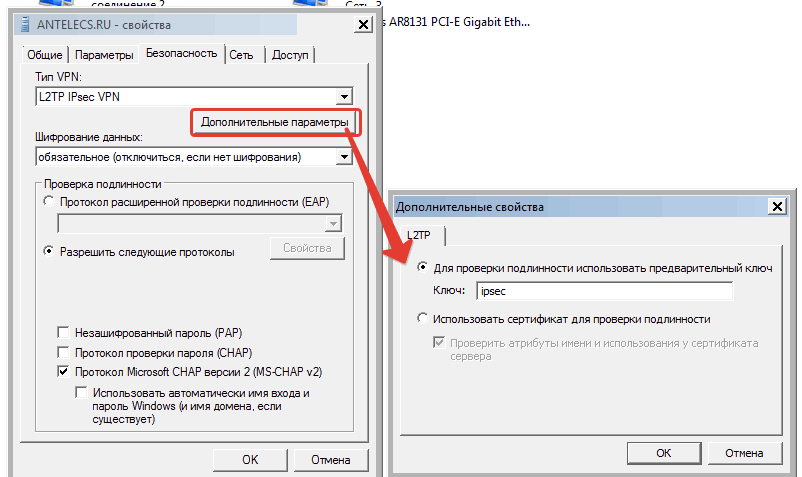

- Тип VPN: Протокол L2TP с IPsec (L2TP/IPsec)

- Потом «Дополнительные параметры» и указываю ключ ipsec

- «Для проверки подлинности использовать общий ключ»: Ключ : Aa1234567@!

После нажимаю «Разрешить следующие протоколы»: «Протокол Microsoft CHAP версии 2 (MS-CHAP-2)» и нажимаю ОК окна home: свойства, затем снова на созданном подключении home через правый клик мышью выбираю, но уже «Подключить/отключить», указываю логин и пароль и вуаля подключение к домашней сети успешно настроено.

Дальше уже в зависимости как настроен VPN и правила фаервола я получаю доступ к домашней сети/рабочей сети.

А так все шаги выполнены успешно. На этом я прощаюсь, с уважением автор блога Олло Александр aka ekzorchik.

Организация VPN подключения к Mikrotik (L2TP+IPSec)

Зачем

Организация VPN-подключений может использоваться в различных сценариях:

- Подключение удалённых клиентов к корпоративной сети (работа на дому, из командировок).

- Объединение сегментов локальной сети двух офисов, находящихся на удалении.

Несмотря на великое множество различных протоколов и типов VPN, применительно к Mikrotik чаще всего используется связка L2TP + IPsec, т.к. для клиентов на основе Microsoft Windows не требуется установка дополнительного программного обеспечения (в отличие от OpenVPN, например), что существенно облегчает интеграцию пользователей, не обладающих высоким навыком работы на компьютере.

Итак, настраиваем сервер и клиент L2TP + IPsec.

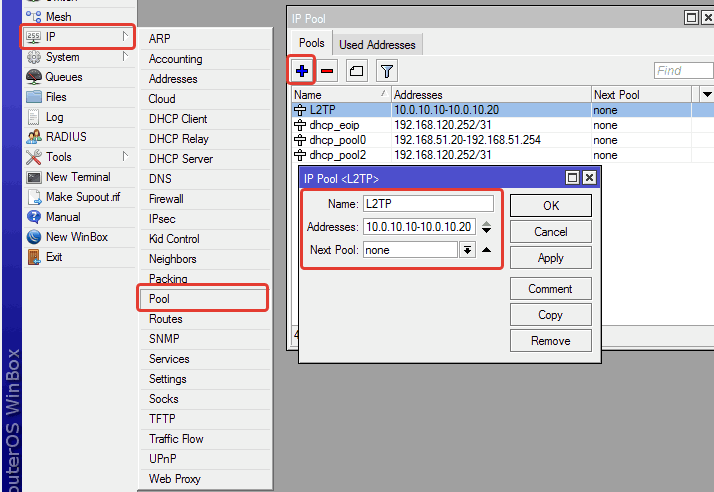

Шаг 1. Диапазон адресов клиентов

Для того, чтобы избежать путаницы, выделим всех клиентов, подключаемых по VPN в отдельный пул адресов. Так проще будет настроить маршрутизацию и правила межсетевого экрана, при необходимости.

Добавляем новый пул, назвав его как-нибудь примечательно, чтобы потом не затупить.

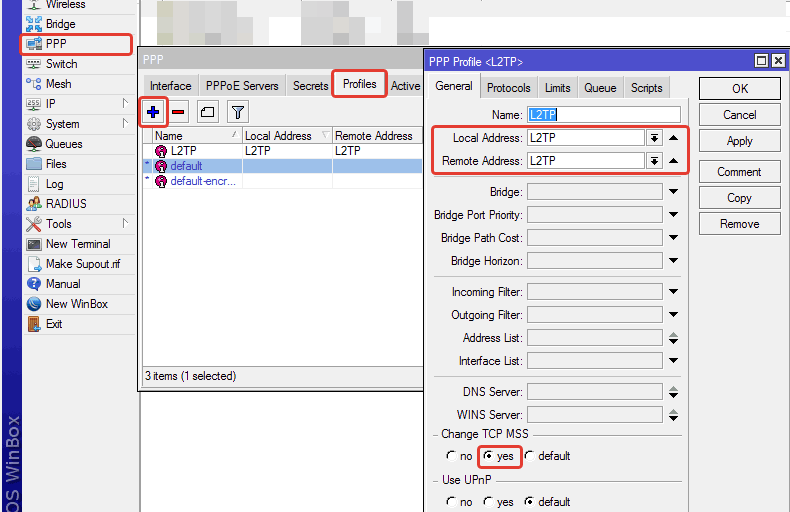

Шаг 2. Профиль для VPN -подключения

Следующим шагом создадим настройки профиля подключений по VPN .

Перейдём на вкладку Profiles и добавим новый профиль. Зададим имя для удобства. Не мудрствуя лукаво, я просто оставил L 2 TP . А также указал локальный и удалённый адреса из нашего пула (по счастливой случайности он так же называется L 2 TP ).

Я также отметил возможность изменять максимальный размер сегмента TCP (опция Change TCP MSS ). Есть подозрение, что это поможет избежать фрагментацию сегментов.

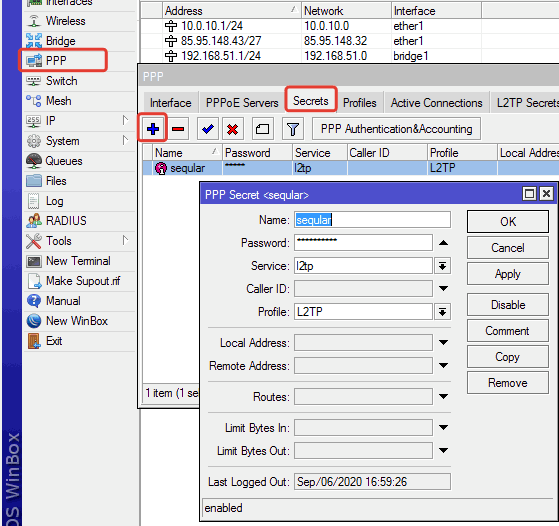

Шаг 3. Секреты

Под секретом в данном случае понимаются учётки VPN -юзеров. Заходим также в раздел PPP , на вкладку Secrets и под каждого пользователя создаём свой секрет.

В качестве сервиса выбираем l 2 tp , а в качестве профиля – созданный на шаге № 2 профиль PPP .

Создал одну учётку пока, для эксперимента. Если уж с ней получится, то и с другими по аналогии должно пойти на УРА.

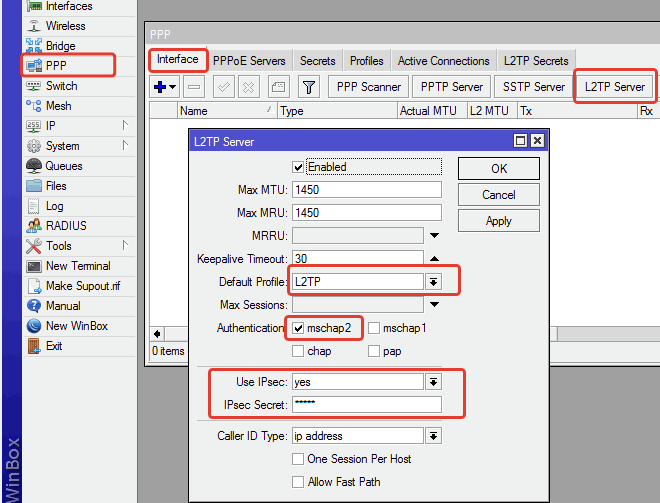

Шаг 4. Запускаем сервер L 2 TP

Здесь просто убедимся, что у нас запущены соответствующие сервисы. Заходим в L 2 TP Server и убеждаемся в наличии соответствующих настроек:

Здесь, кстати, важный нюанс – для шифрования будем использовать IPsec . Серьёзных уязвимостей протокол не имеет, поэтому этого нам будет достаточно. Нужно указать предварительный ключ – в примере на скрине это слово « ipsec ». Можно придумать что-нибудь посекурнее, например «123» или « password » — каждый решает сам J

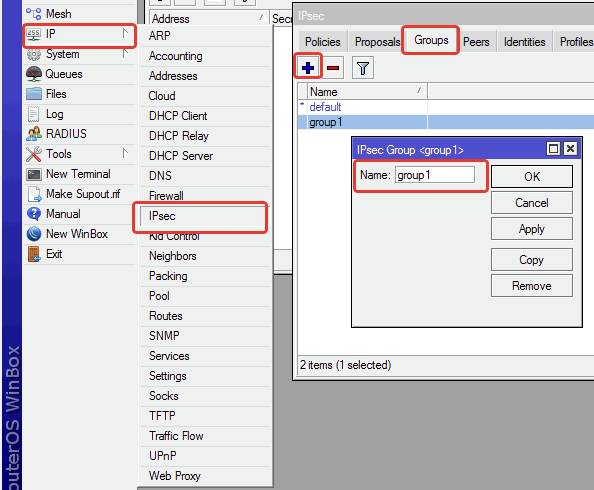

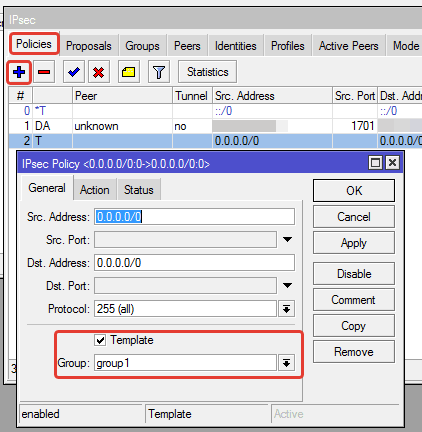

Шаг 5. Тюним IPsec

Важнячок: «из коробки» мой IPSEC глючил и не давал подключиться. Решение было такое: идём в IP – IPSEC и создаём новую группу в разделе Group . А потом на вкладке « Policies » добавить политику, указав нашу новую группу в качестве шаблона. Видимо какой-то глюк, но с ним многие сталкивались.

Шаг 6. Файрволл

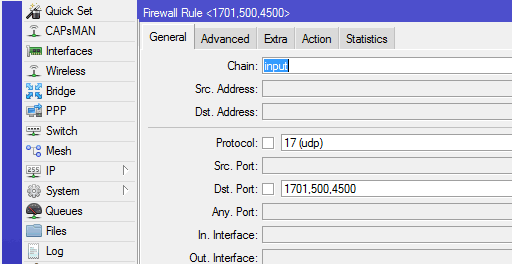

На сетевом экране IP — Firewall необходимо открыть следующие порты (цепочка input — входящий): протокол udp, порты 500, 4500, 1701.

Можно уточнить правила, указав In. Interface, чтобы ожидать пакеты именно с внешнего интерфейса, а также указать конкретные Src. или Dst. адреса, но это уже будет зависеть от конкретной ситуации. Чем точнее описано правило, тем оно более «секурно», но одновременно и менее гибкое.

Соответственно, если политика по умолчанию у вас accept — то делать ничего не надо. Если drop — скорректировать правила соответствующим образом. Настройка файрволла — тема очень интересная, заслуживает отдельной статьи.

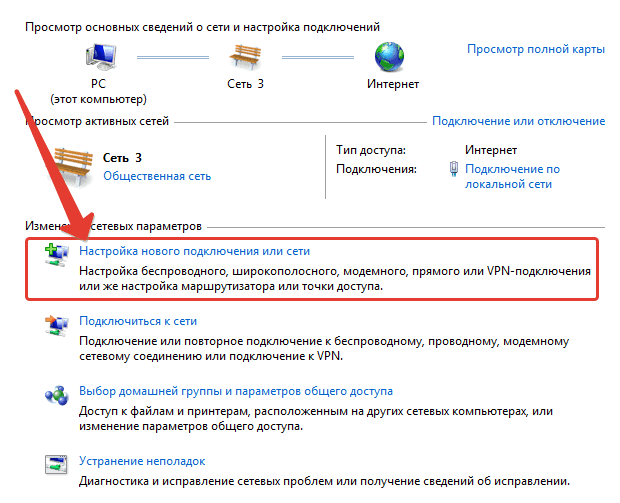

Шаг 7. Настраиваем клиента Windows

VPN-сервер настроен! Самое время настроить клиента. Делать это мы будем из операционной системы Windows 7, хотя настройки в общем-то типовые. Дополнительный софт ставить не надо.

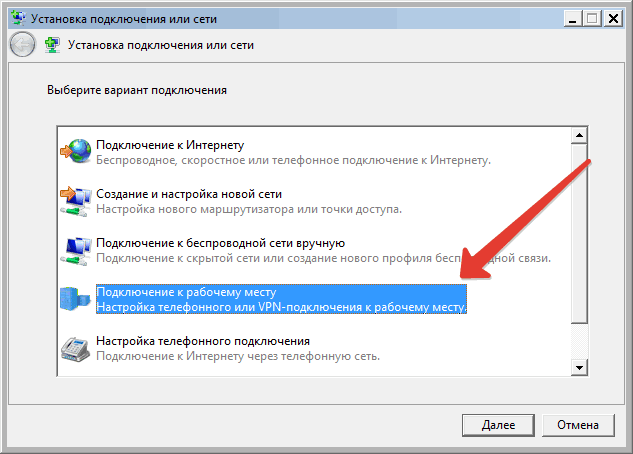

Открываем «Центр управления сетями и общим доступом» через «Панель управления» и нажимаем кнопку «Настройка нового подключения или сети»:

Тут нужно найти пункт, содержащий в сете три волшебные буквы «VPN», а именно: «Подключение к рабочему месту».

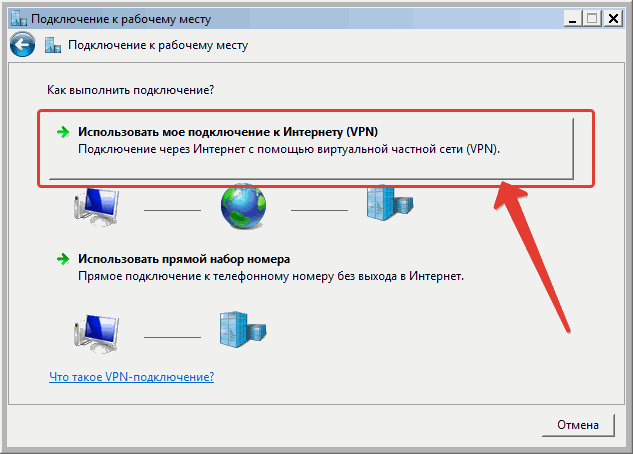

Предлагаются два варианта. Нам подходит первый — подключение через уже имеющееся Интернет-соединение. Условно говоря, поверх уже существующего канала создаётся шифрованный, прямиком «на работу».

На следующем шаге указываем IP-адрес нашего VPN-сервера (в данном случае — внешний интерфейс Mikrotik) и даём подключению хорошо читаемое имя. Я укажу наш сайт )

И вот здесь пригодится имя пользователя и пароль, которые мы создавали на этапе «секреты».

Если попытаться подключиться сейчас, то ничего хорошего не выйдет! Всё правильно, открываем свойства созданного VPN-подключения и идём на вкладку «Безопасность».

Выбираем тип VPN: L2TP IPsec, а также нажимаем на кнопку «Дополнительные параметры» и вводим предварительный ключ (ipsec)

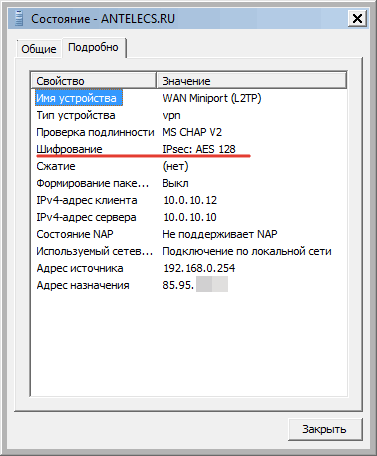

И вот теперь уже подключение происходит сразу. Откроем окно состояния и видим, что криптозащита трафика включена, можно работать дальше.

Данную статью можно закончить! Оставайтесь с нами, рассмотрим и другие варианты подключений!

Настройка L2TP IPSEC на Mikrotik

Это продолжение предыдущих двух статей (Первая) и (Вторая) в которых мы показали как настроить L2TP на MikroTik без IPSec, теперь же прикрутим его к нашей конфигурации.

IPSEC – это целый набор протоколов, обеспечивающих защиту данных IP через сеть интернет. Несомненно, он один из самых безопасных реализаций VPN, но ложкой дегтя является сложность настройки. Некоторые модели RouterBOARD имею встроенные чипы разгрузки для алгоритмов AES, это сделано для того, чтобы не нагружать центральный процессор сложной обработкой. Ознакомиться более подробно со списком оборудования поддерживающих аппаратную разгрузку можно на сайте mikrotik.com.

В нижеизложенной инструкции будет продемонстрировано конфигурирование классического IPSEC, а не IKEv2. На основе предыдущих статей я покажу два режима настройки L2TP\IPSec в транспортном режиме на роутере микротик. По сложившейся практике предпочтительно делать именно в транспортном режиме, т.к. удобнее прописать маршруты в локальные сети через адреса в туннелях вместо создания NAT правил. В добавок про NAT отмечу, что IPSEC-у становится дурно, когда он проходит через него. Не плохо реализована поддержка NAT-T. Взяв во внимание вышеизложенную информацию приступим.

Схема сети

Используем лабораторный стенд с Mikrotik CHR версии 6.46.2 на борту. Мы находимся справа внизу в офисе SPB (Office-SPB). Вводные данные:

- Office-SPB сервер;

- Office-Moscow клиент;

- NetworkCore выполняет роль провайдера, он будет заниматься обычной маршрутизацией;

- Office-Moscow ether1 смотрит в интернет 172.16.10.2/24;

- Office-SPB ether1 смотрит в интернет 172.16.11.2/24;

- Office-Moscow имеет bridge “General-Bridge” в локальной сети 192.168.11.1/24;

- Office-SPB имеет bridge “General-Bridge” в локальной сети 192.168.10.1/24;

- IP ПК в локальной сети Office-Moscow 192.168.11.2;

- IP ПК в локальной сети Office-SPB 192.168.10.2;

- Адресация в VPN сети 172.16.25.0/24;

- Активный L2TP туннель между офисами.

Простая настройка

Предполагает быстрое развертывание на сервере и клиенте. Она более всего подходит для инсталляций, когда вы планируете чтобы к вам подключалось много мобильных устройств или устройств находящихся за NAT-ом. На московском роутере проверим состояние клиентского подключения. Переходим PPP – Interface – SPB-Office – Status.

С соединением все в порядке. В строке Encoding видим стандартное шифрование протокола L2TP. Открываем свойства сервера L2TP. Ставим required на параметре Use IPsec и указываем пароль.

Сохраняем. Клиентское соединение пропадает, т.к. теперь мы требуем согласование протокола IPSEC. Видим соответствующее сообщение в логах сервера. Оно говорит о том, что подключение было отброшено.

Если вы установите значение Use IPsec в yes, то все желающие подключиться без использования IPSEC – подключатся.

Подключаемся к клиентскому Mikrotik в Питере, открываем PPP – Interface – выбираем интерфейс to-MSC и открываем вкладку Dial Out. Ставим галочку на UseIPsec и задаем пароль, установленный на сервере.

После нажатия кнопки Apply проверим состояние подключения на вкладке Status.

Строка Encoding изменилась на более внушительное значение, что символизирует об успешном согласовании.

Site to site

Все настройки находятся в IP – IPSEC. Данный метод предназначен для развёртывания между удаленными площадками. Обязательным условием является наличие статических публичных адресов для обоих участников туннеля. Параметры идентичны, за исключением маленьких деталей. Отлично подходит для голосового трафика, т.к. все данные будут инкапсулированы в UDP. Запасаемся терпением и вниманием. Надеюсь, что все помнят простое правило по неиспользованию стандартных профилей. Создаем одинаковый профиль на обоих устройствах.

Далее создаем предложения.

Далее нужно создать пиров. Направляем их друг на друга и указываем раннее созданные профили. Пишем в поле Local Address тот адрес роутера, с которого хотите инициировать соединение. Это особенно актуально если у вас их несколько или нужно инициировать соединение с определенного. Т.к. у нас всего по одному адресу – укажем их.

Далее создаем группы.

Еще не все. Следующий пункт — Identity.

И вишенкой на торте Policies. На вкладке General указываем адреса источника и назначения. Соответственно направляем друг на друга. 1701 это UDP порт L2TP.

Переходим в Action. Обязательно выбираем параметр Level в unique. Особенно полезно будет для тех, кто планирует много шифрованных туннелей.

Сохраняем и проверяем.

Established в конце строки пира SPB означает что согласование прошло успешно и оно устоялось. Откроем Installed SAs и посмотрим на наши ключики.

Все как мы и заказывали. Ну и наконец проверим наше L2TP соединение. Все должно зашифроваться без переподключений.

Настройка firewall

Тут также, как и с предыдущим пунктом. Настраиваем одинаково с обоих сторон. Нужно отредактировать созданные правила на московском роутере, а на питерском создаем с нуля аналогичные. В первом правиле кроме порта для L2TP добавляем еще два:

Создадим еще одно правило для IPSEC-ESP.

Перемещаем его над последним правилом.

Повторив параметры фаервола на питерском роутере, обязательно проверьте что соединение L2TP подключается и шифруется соответствующими алгоритмами. На этом мы закончили цикл статей про настройку L2TP клиента и сервера как с IPSec так и без него. Если у вас остались вопросы задавайте из в комментариях а лучше в группу Теллеграмм.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.