5 настройка radius – Инструкция по эксплуатации Asus RT-AC68U

Страница 56

4.1.5 Настройка RADIUS

Настройка RADIUS (Remote Authentication Dial In User Service)

обеспечивает дополнительный уровень безопасности при

использовании режима аутентификации WPA-Enterprise, WPA2-

Enterprise или Radius with 802.1x.

Для настройки параметров RADIUS:

1. Убедитесь, что режим аутентификации беспроводного роутера

установлен в значение WPA-Enterprise, WPA2-Enterprise или

ПРИМЕЧАНИЕ: Настройки режима аутентификации для беспроводного

роутера смотрите в разделе 4.1.1 Общие .

2. В меню навигации выберите Дополнительные настройки >

Беспроводная связь > вкладка Настройка RADIUS.

3. Выберите диапазон частот.

4. В поле IP-адрес сервера введите IP-адрес сервера RADIUS.

5. В поле Ключ соединения назначьте пароль для доступа к

Для настройки параметров radius, 5 настройка radius – Инструкция по эксплуатации Asus RT-AC52U

Страница 57

Внимание! Текст в этом документе был распознан автоматически. Для просмотра оригинальной страницы Вы можете воспользоваться режимом «Оригинал».

Настройка RADIUS (Remote Authentication Dial In User Service)

использовании режима аутентификации WPA-Enterprise, WPA2-

Enterprise или Radius with 802.1х.

4.1.5 Настройка RADIUS

Clwdliun Mmli!: Wirelm rovto:

Gomtl IMPS Dmlift! Wrdt!»HU:r*v OANOSScUaig Pr^iiaaiuid]

Wireless — RADIUS setHnsr

I upaddEutd panmriaf^ far ^ihorijing HifllnEE did№1hrou^ ЕШНОЯ EMtw It к nQir*d viliilfl

ysu *HM ‘ШтНкАзел PiiMwtf’ n

-tn«in»r каМа м№ ВФ7. liT.

Для настройки параметров RADIUS:

1. Убедитесь, что режим аутентификации беспроводного роутера

установлен в значение WPA-Enterprise, WPA2-Enterprise или

ПРИМЕЧАНИЕ: Настройкирежимааутентификации для беспроводного

роутера смотрите в разделе 4.1.1 Общие .

2. В меню навигации выберите Дополнительные настройки >

Беспроводная связь > вкладка Настройка RADIUS.

3. Выберите диапазон частот.

4. В поле IP-адрес сервера введите IP-адрес сервера RADIUS.

5. В поле Ключ соединения назначьте пароль для доступа к

Wi-Fi с логином и паролем для каждого пользователя или делаем WPA2-EAP/TLS подручными средствами

С практической точки зрения было бы удобно управлять Wi-Fi сетями, выдавая пароль каждому пользователю. Это облегчает задачу с доступом к вашей беспроводной сети. Используя так называемую WPA2 PSK авторизацию, чтобы предотвратить доступ случайному пользователю, нужно менять ключ, а также заново проходить процесс авторизации на каждом отдельном Wi-Fi устройстве. Кроме того, если вы имеете несколько точек доступа, ключ нужно менять на всех из них. А если Вам надо скрыть пароль от кого-нибудь, придется раздать всем сотрудникам новый.

Представим ситуацию — к вам в офис зашел кто-то посторонний (клиент, контрагент?), и нужно дать ему доступ в интернет. Вместо того, чтобы давать ему WPA2 — ключ, можно сделать для него отдельный аккаунт, который потом, после его ухода, можно удалить заблокировать. Это даст вам гибкость в управлении учетками, а пользователи будут очень довольны.

Мы сделаем удобную схему, применяемую в корпоративных сетях, но полностью из подручных средств с минимальными финансовыми и аппаратными вложениями. Ее одобрит служба безопасности и руководство.

Немного теории

Когда-то давно инженерами IEEE был придуман стандарт 802.1x. Этот стандарт отвечает за возможность авторизации пользователя сразу при подключении к среде передачи данных. Иными словами, если для соединения, например, PPPoE, вы подключаетесь к среде(коммутатору), и уже можете осуществлять передачу данных, авторизация нужна для выхода в интернет. В случае же 802.1x вы не сможете делать ничего, пока не авторизуетесь. Само конечное устройство вас не допустит. Аналогичная ситуация с Wi-Fi точками доступа. Решение же о допуске вас принимается на внешнем сервере авторизации. Это может быть RADIUS, TACACS, TACACS+ и т.д.

Терминология

Вообще авторизация пользователя на точке может быть следующих видов:

- Open — доступна всем

- WEP — старое шифрование. Уже у всех плешь проедена о том, что его ненадо использовать вообще

- WPA — Используется TKIP в качестве протокола шифрования

- WPA2 — Используется шифрование AES

А теперь рассмотрим варианты того, как точка доступа узнает сама, можно ли предоставлять пользователю доступ к сети или нет:

- WPA-PSK, WPA2-PSK — ключ к доступу находится в самой точке.

- WPA-EAP, WPA2-EAP — ключ к доступу сверяется с некоторой удаленной базой данных на стороннем сервере

Также существует довольно большое количество способов соедининея конечного устройства к серверу авторизации (PEAP, TLS, TTLS. ). Я не буду их здесь описывать.

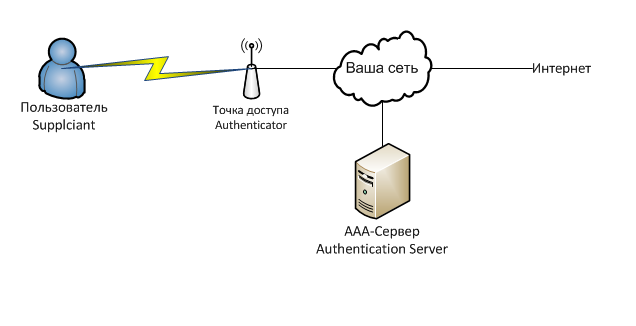

Общая схема сети

Для наглядного понимания приведем общую схему работы нашей будущей схемы:

Если словами, то клиенту, при подключении к Wi-Fi — точке предлагается ввести логин и пароль. Получив логин и пароль Wi-Fi точка передает эти данные RADIUS-серверу, на что сервер отвечает, что можно делать с этим клиентом. В зависимости от ответа, точка решает, дать ему доступ, урезать скорость или что-то еще.

За авторизацию пользователей будет отвечать наш сервер с установленным freeradius. Freeradius является реализацией протокола RADIUS, который в свою очередь является реализацией общего протокола AAA. AAA — это набор средств для осуществления следующих действий:

Authentication — проверяет допустимость логина и пароля.

Authorization — проверяет наличие прав на выполнение некоторых действий.

Accounting — учитывает ваши дейсвия в системе.

Сам протокол передает имя пользователя, список атрибутов и их значений для него. То есть, например, атрибут Auth-Type := Reject — отклонить этого клиента, а Client-Password == «password» — сравнить атрибут в запросе со значением password.

Вообще говоря, база аккаунтов и прав для них не обязательно должна храниться на RADIUS-сервере, да и базой может быть что угодно — никсовые пользователи, пользователи домена Windows… да хоть текстовый файлик. Но в нашем случае все будет в одном месте.

Базовая настройка

В этой статье нас будут интересовать в первую очередь WPA2-EAP/TLS способ авторизации.

Практически все современные точки доступа Wi-Fi стоимостью больше 3 тыс. рублей поддерживают нужную нам технологию. Клиентские устройства поддерживают и подавно.

В статье я буду использовать следующее оборудование и програмное обеспечение:

- Точка доступа Ubiquiti NanoStation M2

- Сервер Gentoo и Freeradius

- Клиентское оборудование с установленным програмным обеспечением Windows 7, Android, iOS

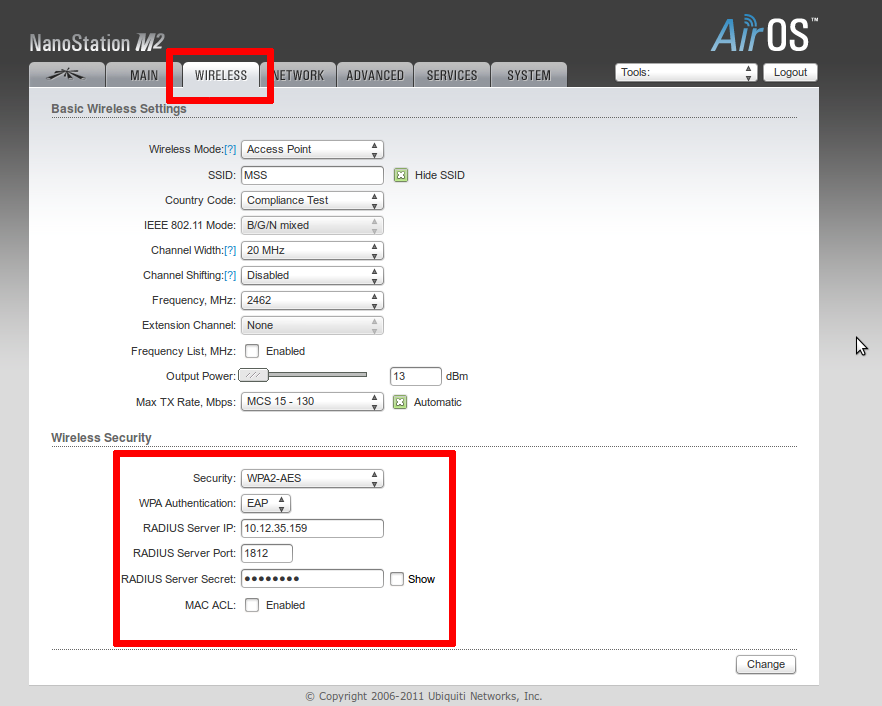

Настройка точки доступа

Главное, чтоб точка поддерживала нужный способ аутентификации. Оно может называться по разному в разных устройствах: WPA-EAP, WPA2 Enterprise и т.д. Во всяком случае выбираем аутентификацию, устанавливаем IP-адрес и порт RADIUS-сервера и ключ, который мы вводили в clients.conf при настройке Freeradius.

Приведу картинку с настроенной точки Ubiquiti. Помечено галкой то, что нужно менять.

RADIUS-сервер

Зайдем на наш компьютер с Linux и установим RADIUS-сервер. Я брал freeradius, и ставил я его на gentoo. К моему удивлению, в рунете нет материалов, относящихся к настройке Freeradius 2 для наших целей. Все статьи довольно стары, относятся к старым версиям этого програмного обеспечения.

Все:) RADIUS-сервер уже может работать:) Вы можете проверить это так:

Это debug-mode. Вся информация вываливается на консоль. Приступем к его настройке.

Как это водится в Linux, настройка выполняется через конфигурационные файлы. Конфигурационные файлы хранятся в /etc/raddb. Сделаем подготовительные действия — скопируем исходные конфиги, почистим конфигурация от всякого мусора.

Далее добавим клиента — точку доступа. Добавляем в файлик /etc/raddb/clients следующие строки:

Далее добавляем домен для пользователей. Сделаем дефолтовый.

И, наконец, добавляем пользователей в файл /etc/raddb/users:

Ух, можно стартовать!

Наш сервер запущен и ждет подключений!

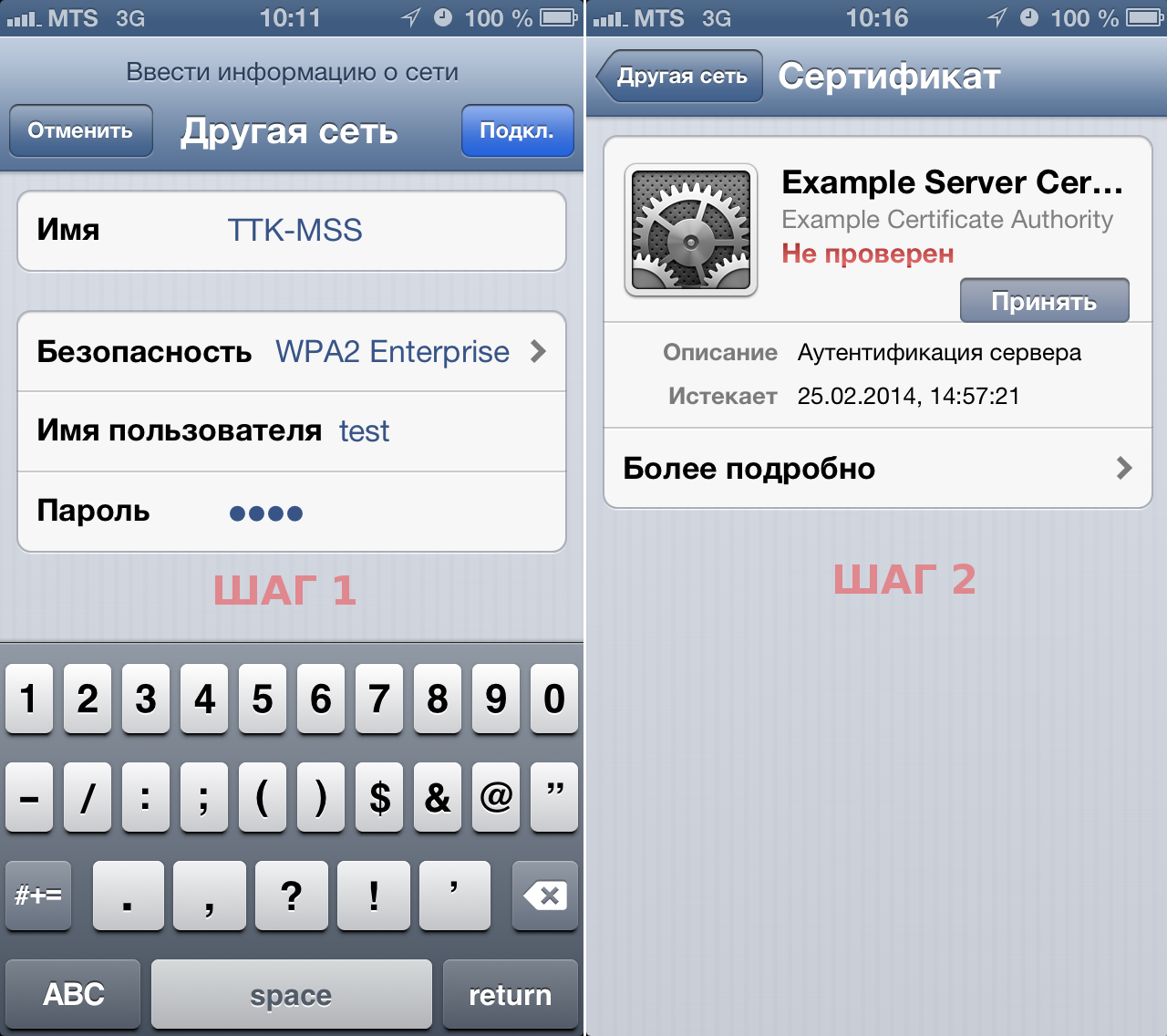

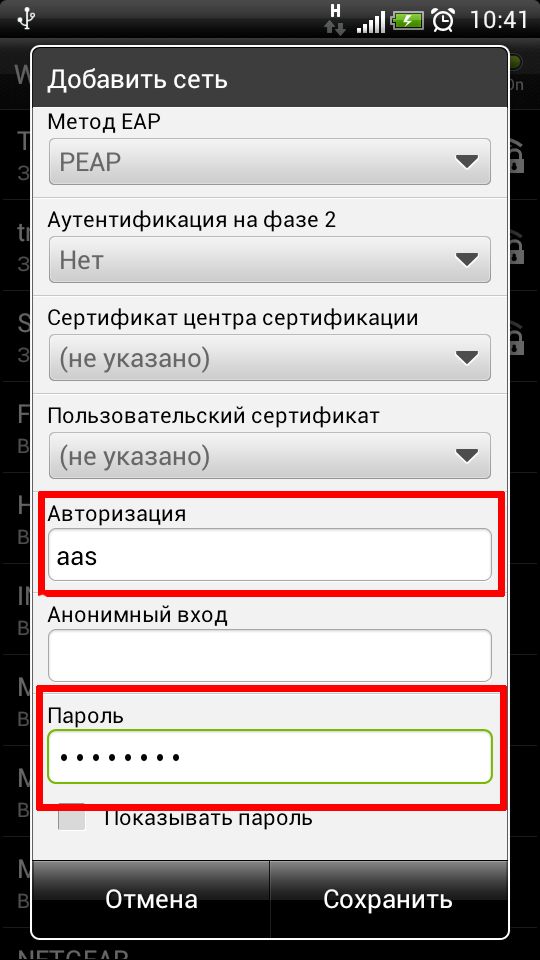

Настройка клиентов

Пробежимся по настройке основных пользовательских устройств. У наших сотрудников есть клиенты, работающие на Android, iOS и Windows 7. Оговоримся сразу: так как мы используем самосозданные сертификаты, то нам нужно несколько раз вносить всевозможные исключения и подтверждать действия. Если бы мы пользовали купленные сертификаты, возможно, все было бы проще.

Всех проще дело обстоит на iOS-устройствах. Вводим логин и пароль, нажимаем «Принять сертификат», и вперед.

Чуть сложнее выглядит, но на практике все тоже просто на Android. Там немного больше полей для ввода.

Ну и на Windows 7 приедтся немного понастраивать. Осуществим следующие шаги:

Идем в центр беспроводных подключений.

- Устанавливаем необходимые параметры в свойствах Вашего беспроводного подключения

- Устанавливаем необходимые параметры в расширенных настройках EAP

- Устанавливаем необходимые параметры в расширенных настройках Дополнительных параметрах

- Подключаемся в панели задач к Wi-Fi сети и вводим логин-пароль, наслаждаемся доступом к Wi-Fi

Далее представлю скриншоты диалоговых окон специально для похожих на меня людей, у которых глаза разбегаются от диалоговых окон Windows.

Собственный мини-биллинг

Теперь осталась одна проблема — если вы захотите добавить-удалить нового пользователя, то вам придется изменить users и перезапустить radius. Чтобы этого избежать подключим базу данных и сделать свой собственный мини-биллинг для пользователей. Используя БД, вы всегда сможете набросать простенький скрипт для добавления, блокировки, изменения пароля пользователя. И все это произойдет без останова всей системы.

Для себя я использовал Postgres, вы же можете выбрать по своему усмотрению. Я привожу базовую настройку Postgres, не углубляясь в различные права доступа, пароли и прочие хитрости и удобства.

Для начала создаем саму базу данных:

Далее надо создать нужные таблицы. Вообще с Freeradius идет документация по схемам таблиц для различных баз данных, правда в различных дистрибутивах находятся они в разных местах. У меня лично это лежит в /etc/raddb/sql/postgresql/schema.sql. Просто вставьте эти строки в psql, либо просто запустите

На всякий случай добавлю сюда схему для Postgres:

Отлично, база подготовлена. Теперь законфигурим Freeradius.

Добавьте, если ее там нет, в /etc/raddb/radiusd.conf строку

Теперь отредактируйте /etc/raddb/sql.conf под вашу реальность. У меня он выглядит так:

Добавим несколько новых пользователей test1, test2, test3, и… заблокируем test3

Ну, перезапускаем freeradius и пробуем подключиться. Должно все работать!

Конечно биллинг получился ущербный — у нас нигде не хранится информации по аккаунтингу(учету действий пользователя), но и нам здесь этого не надо. Чтобы вести аккаунтинг, необходимы еще и Wi-Fi точки подорооже, чем 3 тыс. рублей. Но уже и так мы с легкостью управлять пользователями.

Что дальше

В последнем разделе мы собрали собственный небольшой биллинг! Остается для полноты картины привернуть какой-нибудь WEB-интерфейс управления Базой Данных, добавить обязательное изменение пароля раз в месяц по крону. А если еще разориться сертификат и контроллер Wi-Fi точек доступа, то у вас в руках есть полноценная корпоративная беспроводная сеть. Но даже без этих затрат и при малых усилиях с Вашей стороны сделав своим пользователям такой доступ, они вам скажут огромное спасибо.