Элтекс

производство оборудования для телекоммуникаций

ONT NTP-RG-1402G-W и VPN

ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 16 мар 2015 12:35

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 16 мар 2015 13:22

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 16 мар 2015 14:52

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 16 мар 2015 23:13

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 17 мар 2015 17:50

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 18 мар 2015 16:32

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 18 мар 2015 16:56

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 18 мар 2015 17:21

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 19 мар 2015 12:09

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 20 мар 2015 11:16

PPTP

в семерке ВПН поднимается без проблем

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 20 мар 2015 11:56

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 20 мар 2015 19:00

Проблем с поднятием ВПН в Windows нет никаких

ВПН хотим чтобы поднимался не через Windows, а через ваше оборудование

Re: ONT NTP-RG-1402G-W и VPN

Сообщение M_Gureeva » 23 мар 2015 10:12

Добрый день!

Если Вы хотите настроить VPN с использованием протокола L2TP (при наличии L2TP сервера), то настройку производите по инструкции http://eltex.nsk.ru/support/knowledge/kak-nastroit-l2tp-soedinenie-na-ntp-rg.php.

В другом случае настраивайте VPN на ПК.

Re: ONT NTP-RG-1402G-W и VPN

Сообщение 9892301 » 25 мар 2015 18:25

M_Gureeva писал(а): Добрый день!

Если Вы хотите настроить VPN с использованием протокола L2TP (при наличии L2TP сервера), то настройку производите по инструкции http://eltex.nsk.ru/support/knowledge/kak-nastroit-l2tp-soedinenie-na-ntp-rg.php.

В другом случае настраивайте VPN на ПК.

по данной инструкции ВПН вашим оборудованием не поднимается до внешнего ИП адреса

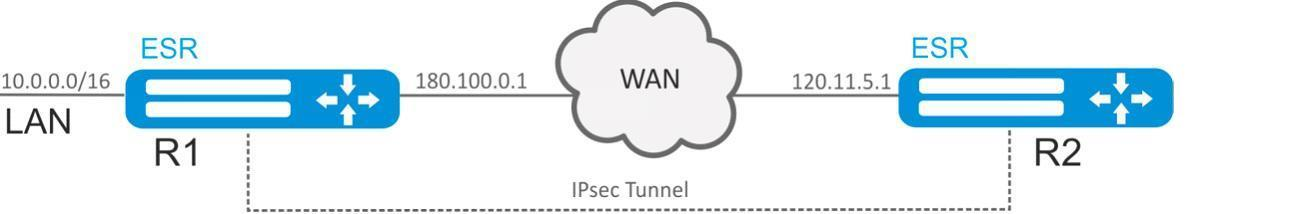

Настройка Remote Access IPsec VPN

Remote Access IPsec VPN – сценарий организации временных VPN-подключений, в котором сервер IPsec VPN находится в режиме ожидания входящих подключений, а клиенты осуществляют временные подключения к серверу для получения доступа к сетевым ресурсам.

Дополнительной особенностью RA IPsec VPN является возможность использования второго фактора аутентификации IPsec – Extended Authentication (XAUTH), вторым фактором аутентификации является пара логин-пароль для клиента IPsec VPN.

Задача:

Настроить Remote Access IPsec VPN между R1 и R2 с использованием второго фактора

аутентификации IPsec — XAUTH. В качестве сервера IPsec VPN настроить маршрутизатор R1, а

маршрутизатор R2 в качестве клиента IPsec VPN.

R2 IP-адрес — 120.11.5.1;

R1 IP-адрес — 180.100.0.1;

Клиентам IPsec VPN:

- выдавать адреса из пула подсети 192.0.2.0/24;

- предоставлять доступ до LAN подсети 10.0.0.0/16;

- группа Диффи-Хэллмана: 2;

- алгоритм шифрования: 3DES;

- алгоритм аутентификации: SHA1.

Решение:

Конфигурирование R1:

Настроим внешний сетевой интерфейс и определим принадлежность к зоне безопасности:

esr(config)# security ike policy IKEPOLICY

esr(config-ike-policy)# pre-shared-key hexadecimal 123FFF

esr(config-ike-policy)# authentication method xauth-psk-key

esr(config-ike-policy)# proposal IKEPROP

Создадим профиль доступа и заведем в нем пару логин и пароль для клиента IPsec VPN:

esr(config)# access profile XAUTH

esr(config-access-profile)# user client1

esr(config-profile)# password ascii-text password123

Создадим пул адресов назначения, из которого будут выдаваться IP клиентам IPsec VPN:

esr-1000(config)# address-assignment pool CLIENT_POOL

esr-1000(config-pool)# ip prefix 192.0.2.0/24

Создадим шлюз протокола IKE. В данном профиле необходимо указать политику протокола IKE, указать локальную подсеть, в качестве удаленной подсети указать пул адресов назначения, задать режим перенаправления трафика в туннель по политике и использование второго фактора аутентификации XAUTH:

esr(config)# security ike gateway IKEGW

esr(config-ike-gw)# ike-policy IKEPOLICY

esr(config-ike-gw)# local address 180.100.0.1

esr(config-ike-gw)# local network 10.0.0.0/16

esr(config-ike-gw)# remote address any

esr(config-ike-gw)# remote network dynamic pool CLIENT_POOL

esr(config-ike-gw)# dead-peer-detection action clear

esr(config-ike-gw)# mode policy-based

esr(config-ike-gw)# xauth access-profile XAUTH

Создадим профиль параметров безопасности для IPsec-туннеля. В профиле укажем алгоритм шифрования 3DES, алгоритм аутентификации SHA1. Данные параметры безопасности используются для защиты IPsec-туннеля:

esr(config)# security ipsec proposal IPSECPROP

esr(config-ipsec-proposal)# authentication algorithm sha1

esr(config-ipsec-proposal)# encryption algorithm 3des

Создадим политику для IPsec-туннеля. В политике указывается список профилей IPsec-туннеля, по которым могут согласовываться узлы:

esr(config)# security ipsec policy IPSECPOLICY

esr(config-ipsec-policy)# proposal IPSECPROP

Создадим IPsec VPN. В VPN указывается шлюз IKE-протокола, политика IPsec-туннеля, режим обмена ключами и режим ожидания входящего соединения IPsec — by-request. После ввода всех параметров включим туннель командой enable:

esr(config)# security ipsec vpn IPSECVPN

esr(config-ipsec-vpn)# mode ike

esr(config-ipsec-vpn)# ike establish-tunnel by-request

esr(config-ipsec-vpn)# ike gateway IKEGW

esr(config-ipsec-vpn)# ike ipsec-policy IPSECPOLICY

Разрешим протокол esp и udp порты 500,4500 в конфигурации firewall для установления IPsec VPN:

esr(config)# security zone-pair untrusted self

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol udp

esr(config-zone-pair-rule)# match destination-port ISAKMP

esr(config-zone-pair)# rule 2

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol esp

Конфигурирование R2:

Настроим внешний сетевой интерфейс и определим принадлежность к зоне безопасности:

esr(config)# interface gi 1/0/1

esr(config-if)# ip address 120.11.5.1/24

esr(config-if)# security-zone untrusted

Для настройки правил зон безопасности потребуется создать профиль порта протокола ISAKMP:

esr(config)# object-group service ISAKMP

esr(config-addr-set)# port-range 500,4500

Создадим профиль протокола IKE. В профиле укажем группу Диффи-Хэллмана 2, алгоритм шифрования 3DES, алгоритм аутентификации SHA1. Данные параметры безопасности используются для защиты IKE-соединения:

esr(config)# security ike proposal IKEPROP

esr(config-ike-proposal)# dh-group 2

esr(config-ike-proposal)# authentication algorithm sha1

esr(config-ike-proposal)# encryption algorithm 3des

Создадим политику протокола IKE. В политике указывается список профилей протокола IKE, по которым могут согласовываться узлы, ключ аутентификации, метод аутентификации XAUTH по ключу и режим аутентификации — клиент:

esr(config)# security ike policy IKEPOLICY

esr(config-ike-policy)# pre-shared-key hexadecimal 123FFF

esr(config-ike-policy)# authentication method xauth-psk-key

esr(config-ike-policy)# authentication mode client

esr(config-ike-policy)# proposal IKEPROP

Создадим профиль доступа и заведем в нем пару логин и пароль:

esr(config)# access profile XAUTH

esr(config-access-profile)# user client1

esr(config-profile)# password ascii-text password123

Создадим интерфейс loopback для терминации IP адреса, полученного от IPsec VPN сервера:

esr(config)# interface loopback 8

Создадим шлюз протокола IKE. В данном профиле указывается политика, интерфейс терминации, режим динамического установления удаленной подсети, выбор профиля доступа для XAUTH и режим перенаправления трафика в туннель по политике:

esr(config)# security ike gateway IKEGW

esr(config-ike-gw)# ike-policy IKEPOLICY

esr(config-ike-gw)# assign-interface loopback 8

esr(config-ike-gw)# local address 120.11.5.1

esr(config-ike-gw)# remote address 180.100.0.1

esr(config-ike-gw)# remote network dynamic client

esr(config-ike-gw)# mode policy-based

esr(config-ike-gw)# xauth access-profile xauth client client1

Создадим профиль параметров безопасности для IPsec-туннеля. В профиле укажем алгоритм шифрования 3DES, алгоритм аутентификации SHA1. Данные параметры безопасности используются для защиты IPsec-туннеля:

esr(config)# security ipsec

authentication algorithm md5

encryption algorithm aes128

Создадим политику для IPsec-туннеля. В политике указывается список профилей IPsec-туннеля, по которым могут согласовываться узлы:

esr(config)# security ipsec policy IPSECPOLICY

esr(config-ipsec-policy)# proposal IPSECPROP

Создадим IPsec VPN. В VPN указывается шлюз IKE-протокола, политика IPsec-туннеля, режим обмена ключами и способ установления соединения. После ввода всех параметров включимтуннель командой enable:

esr(config)# security ipsec vpn IPSECVPN

esr(config-ipsec-vpn)# mode ike

esr(config-ipsec-vpn)# ike establish-tunnel immediate

esr(config-ipsec-vpn)# ike gateway IKEGW

esr(config-ipsec-vpn)# ike ipsec-policy IPSECPOLICY

Разрешим протокол esp и udp порты 500,4500 в конфигурации firewall для установления IPsec VPN:

esr(config)# security zone-pair untrusted self

esr(config-zone-pair)# rule 1

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol udp

esr(config-zone-pair-rule)# match destination-port ISAKMP

esr(config-zone-pair)# rule 2

esr(config-zone-pair-rule)# action permit

esr(config-zone-pair-rule)# match protocol esp

Состояние туннеля можно посмотреть командой:

esr# show security ipsec vpn status IPSECVPN

Конфигурацию туннеля можно посмотреть командой:

esr# show security ipsec vpn configuration IPSECVPN