Перехват данных по Wi FI. Функционал intercepter на практике

Как обещал продолжаю о программе Intercepter-ng.

Сегодня уже будет обзор на практике.

Предупреждение : менять настройки или бездумно жать настройки не стоит. В лучшем случае может просто не работать или вы повесите Wi Fi. А у меня был случай что сбросились настройки роутера. Так что не думайте что всё безобидно.

И даже при таких же настройках как у меня не значит что всё будет гладко работать. В любом случае для серьезных дел придется изучать работу всех протоколов и режимов.

Перехват куки и паролей.

Начнем с классического перехвата паролей и куки, в принципе процесс как в статье перехват паролей по Wi Fi и перехват куки по Wi Fi но перепишу его заново, с уточнениями.

Антивирусы кстати часто могут палить такие штуки и сводить перехват данных по Wi FI

Для начала вообще определитесь, что вам необходимо получить от жертвы ? Может вам необходимы пароли от социальных сетей, а может просто от сайтов. Может вам достаточно куки чтобы зайти под жертвой и сразу что либо сделать, либо вам необходимы пароли для будущего сохранения. А вам необходимо анализировать в дальнейшем изображения просмотренные жертвой и некоторые странички, или вам не нужен этот хлам? Вы знаете что жертва уже вошла на сайт (при переходе уже авторизирована) или ещё только будет вводить свои данные ?

Если нет необходимости получать картинки с посещаемых ресурсов, части медиафайлов и видеть некоторые сайты сохраненные в файл html отключите в Settings — Ressurection. Это слегка уменьшит нагрузку на роутер.

Что можно активировать в Settings — если вы подключены через ethernet кабель нужно активировать Spoof Ip/mac. Так же активируйте Cookie killer (помогает сбросить куки, чтобы у жертвы вышло с сайта). Cookie killer относится к Атаке SSL Strip поэтому не забываем активировать.

Так же лучше если будет активирован Promiscious (беспорядочный режим) который позволяет улучшить перехват, но не все модули его поддерживают. Extreme mode (экстримальный режим ) можно обойтись без него. С ним порою перехватывает больше портов, но появляется и лишняя информация + нагрузка.

Во первых выбираем сверху интерфейс через который вы подключены к интернету и тип подключения Wi-fi либо Ethernet если подключены через кабель к роутеру.

В режиме Scan Mode правой кнопкой мыши по пустому полю и нажимаем Smart scan. Отсканируются все устройства в сети, осталось добавить нужные жертвы в Add nat.

А можно и поставить один любой IP, перейти в settings — expert mode и поставить галочку на Auto ARP poison, в таком случае программа будет добавлять каждого кто подключен и подключится к сети.

Нам остается перейти в Nat mode.

Нажимаем configure mitms , здесь нам пригодится SSL mitm и SSL strip.

SSL mitm позволяет как раз заниматься перехватом данных, хотя и на него реагируют многие браузеры предупреждая жертву.

SSL Strip позволяет чтобы у жертвы переключалось с Https защищенного протокола на HTTP , а так же чтобы работал cookie killer.

Больше нам ничего не требуется,жмем start arp poison (значок радиации) и ждем активности жертвы.

В разделе password mode нажмите пкм и Show coolies. Потом можно на cookie нажам пкм и перейти на full url.

Кстати, если жертва сидит в соц сетях есть вероятность что его активная переписка появится в Messengers mode.

Http inject (подсунуть жертве файл).

Ммм, довольно сладкая опция.

Можно подсунуть жертве чтобы она скачала файл. Нам остаётся надеяться что жертва запустит файл. Для правдоподобности, можно проанализировав какие сайты посещает жертва, подсунуть что то вроде обновления.

К примеру если жертва на VK назовите файл vk.exe . возможно жертва запустит решив что это полезное что.

- Configure HTTP injection.

- В первой ячейке что нам необходимо подменить ( предпочтение .js) и во втором поле вылезет javascript.

- в 3м введите 1

- Создайте в блокноте файл, назовите его например alert.js (js расширение) и введите в нём к примеру следующее — alert (‘Download the update %domain%.’) , можно вместо Download the update ввести что то своё, на что выйдет фантазия.

- Нажимаете add и открываете сделанный выше скрипт.

- Ставьте галочку на «Inject forced download» и выбираете файл который хотите подсунуть жертве.

- Жмете ок, переходите в Nat mode и активируете SSL Strip.

- Добавьте в жертву в Nat и жмите Starting arp poison.

- Остается ожидать пока жертва скачает файл.

Bruteforce mode.

Режим перебора и подбора паролей паролей.

Один из способов применения — брут доступа к админке роутера. Так же некоторых других протоколов.

В Target server вбиваете ip роутера, протокол telnet, username — имя пользователя, в нашем случае Admin .

Внизу есть кнопка на которой нарисована папка, вы нажимаете на неё и открываете список паролей ( в папке с программой, misc/pwlist.txt есть список часто используемых паролей, либо можно свой список использовать).

После загрузки нажимает старт (треугольник) и идём пить чай.

Если найдутся совпадения (подберется пароль) то программа остановится.

одимо знать имя пользователя. Но если вы хотите получить доступ к роутеру попробуйте стандартный — admin.

Как произвести брут.

Traffic changer (подмена трафика).

Функция скорее шутки ради. Можно изменить чтобы жертва вводя один сайт, переходила на другой который вы введете.

В traffic mode слева вводим запрос, справа результат, но с таким же количеством букв и символов, иначе не сработает.

Пример — слева забьем изменяемый запрос, справа нужный — test1 меняем на test2. (поставьте галочку на Disable HTTP gzip) .

После ввода жмете ADD а затем OK.

Напоследок видео, как перехватывать данные с IOS из клиентов , ведь как известно при Mitm атаке у них просто перестают работать приложения.

Вскоре сниму видео о написанном в статье.

Это было Перехват данных по Wi FI.

Вот в принципе и всё. Есть что дополнить — пишите, есть что подправить так же пишите.

перехват паролей по Wi Fi и перехват куки по Wi Fi

Здравствуйте.

Недавно я писал статью о том, чем опасны открытые точки доступа Wifi, о том что могут перехватить пароли.

Сегодня рассмотрим перехват паролей по Wi Fi и перехват куки по Wi Fi при помощи программы Intercepter NG.

перехват куки по Wi Fi

Атака будет происходить за счет сниффинга (Sniffing).

Способ буду показывать довольно примитивный и простой. На самом деле можно более сильно использовать программу.

Официальный сайт программы sniff.su ( скопируйте ссылку и откройте в новой вкладке), скачать её можно в разделе «Download».

Есть версия для Windows, Unix систем и для андроид.

Рассматривать будем для Windows так как это самая популярная система и здесь программа самая продвинутая.

Ваш браузер или антивирус может ругаться что программа опасна, но сами понимаете это хак программа, а на такие всегда будет реагировать.

Скачивается программа в zip архиве, программу нужно лишь распаковать и в папку и пользоваться устанавливать ничего нет необходимости.

Программа имеет возможность устраивать различные Mitm атаки на Wi Fi сети.

Статья написана чисто в ознакомительных целях, чтобы показать на примере о опасностях открытых точек WiFi любые указанные действия, вы выполняете на свой страх и риск. И хочу напомнить об уголовной ответственности защищающей чужие данные.

Работа с программой Intercepter NG

Итак, программа запускается через Intercepter-NG.exe .

Программа имеет английский интерфейс, но если вы уверенный пользователь компьютера думаю вы разберетесь.

Внизу будет видео по настройке (для тех кому удобнее смотреть чем читать).

— Выбираете нужную сеть в верху если их у вас несколько.

— Переключаете тип Ethernet/WiFi , если у вас Wi Fi то необходимо выбрать значок Wi FI (левее от выбора сети)

— Нажимаете кнопку Scan Mode (значок радара)

— В пустом поле щелкаете правой кнопкой мышки и нажимаете в контекстном меню Smart scan

— Покажутся все подключенные устройства к сети

— Выбираете жертву (можно выделить всех с зажатой клавишей Shift), только не отмечайте сам роутер, его Ip обычно 192.168.1.1

— Выделив нажимаем правой кнопкой мыши и нажимаем Add to nat

— Переходим во вкладку Nat

— В Stealth ip желательно изменить последнюю цифру, на любую не занятую, это позволит скрыть ваш настоящий IP.

— Ставим галочки на SSl Strip и SSL Mitm.

— Нажимаем Settings (шестеренки справа) .

— Ставим галочку на Resurrection (Это позволит перехватывать пароли и куки шифрованного Https протокола) и Снимаем Spoof IP/Mac . Можно поставить галочку на Cookie Killer, благодаря ей, жертву выкинет из текущей странички например социальной сети и жертве придется ввести заново пароль, а мы уже его перехватим. Сравните настройки с картинкой.

— Здесь настройка завершена, закрываем настройки на галочку.

— Настройка завершена, можно приступать к атаке.

— Нажимаете вверху кнопку Start/stop sniffing (треугольник ), в том же окне нажимаем внизу значок радиации Start/Stop ARP Poison

— Перейдите во вкладку Password mode и нажмите в окне правой кнопкой мыши и выберите Show Cookies («Это позволит показывать куки и пароли вводимые жертвами»)

Всё, ждем когда кто нибудь введет пароль.

Иногда случается что перестает работать интернет, попробуйте попробовать сами зайти в интернет, если не работает перезапустите программу.

Заметил что не всегда получается перехватить пароль, но по сути срабатывает практически без отказа.

Вот собственно и всё, мы рассмотрели перехват паролей по Wi Fi и перехват куки по Wi Fi.

Хендшейк WiFi в Windows 10. Перехват, расшифровка, брутфорс

Честно признаться, я очень долго оттягивал запись этого ролика. Просто потому, что порог вхождения в тему пентестинга и те знания, которые для этого требуются по моему мнению должны хоть немного превышать уровень среднестатистического пользователя и в большей степени оставаться прерогативой админов и безопасников.

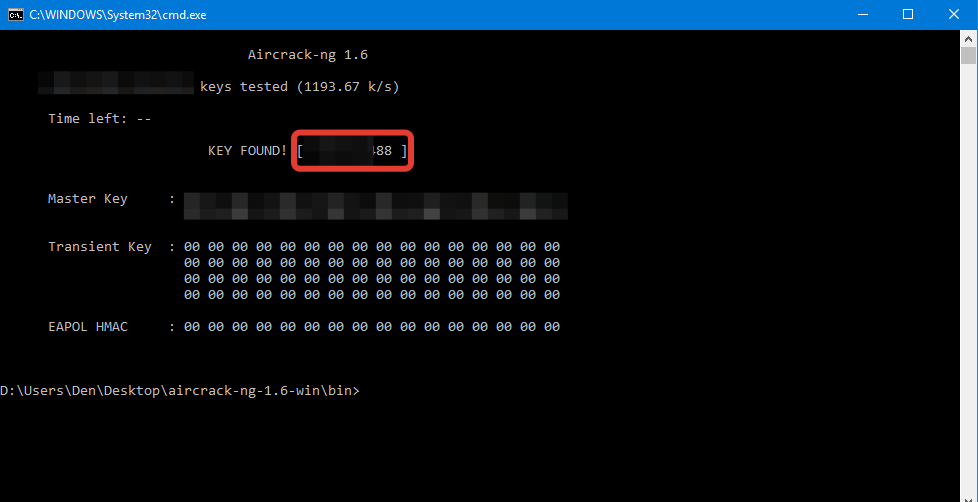

Однако, раз уж есть стабильный спрос, давайте сегодня наконец удовлетворим просьбы страждущих ответив на насущный вопрос. Да, перехват хендшейка и последующий подбор посредством брутфорса вполне возможен и из-под обычной винды. Правда для этого придётся дополнительно скачать несколько утилит.

CommView for Wifi Windows 10

Шаг 1. Первая – это CommView for WiFi. Достаточно популярная прога для мониторинга и анализа пакетов под Windows. Во времена моей преподавательской деятельности, для тех, кто не в курсе, до недавнего времени я вёл практику у сетевых и системных администраторов в местном техникуме.

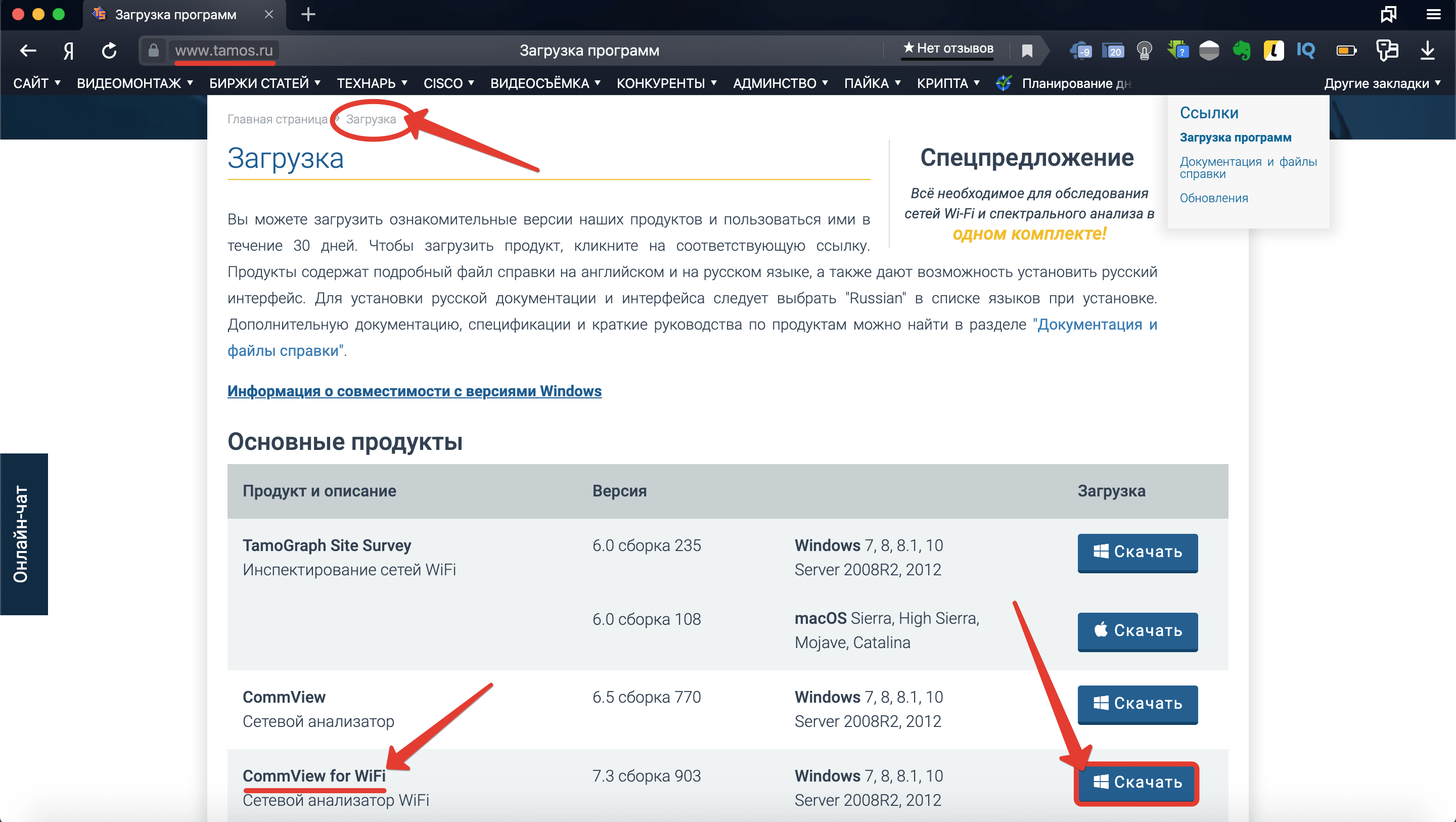

Так вот, в то время я уделял ей особое внимание. Её интерфейс гораздо дружелюбнее, нежели у того же WireShark’а, а функций в полнофункциональной версии хватает с головой. Сейчас же, для быстрой демонстрации я воспользуюсь демкой. На офф сайте tamos.ru открываем раздел «Загрузка» и кликаем по кнопке скачать напротив названия нужного нам продукта.

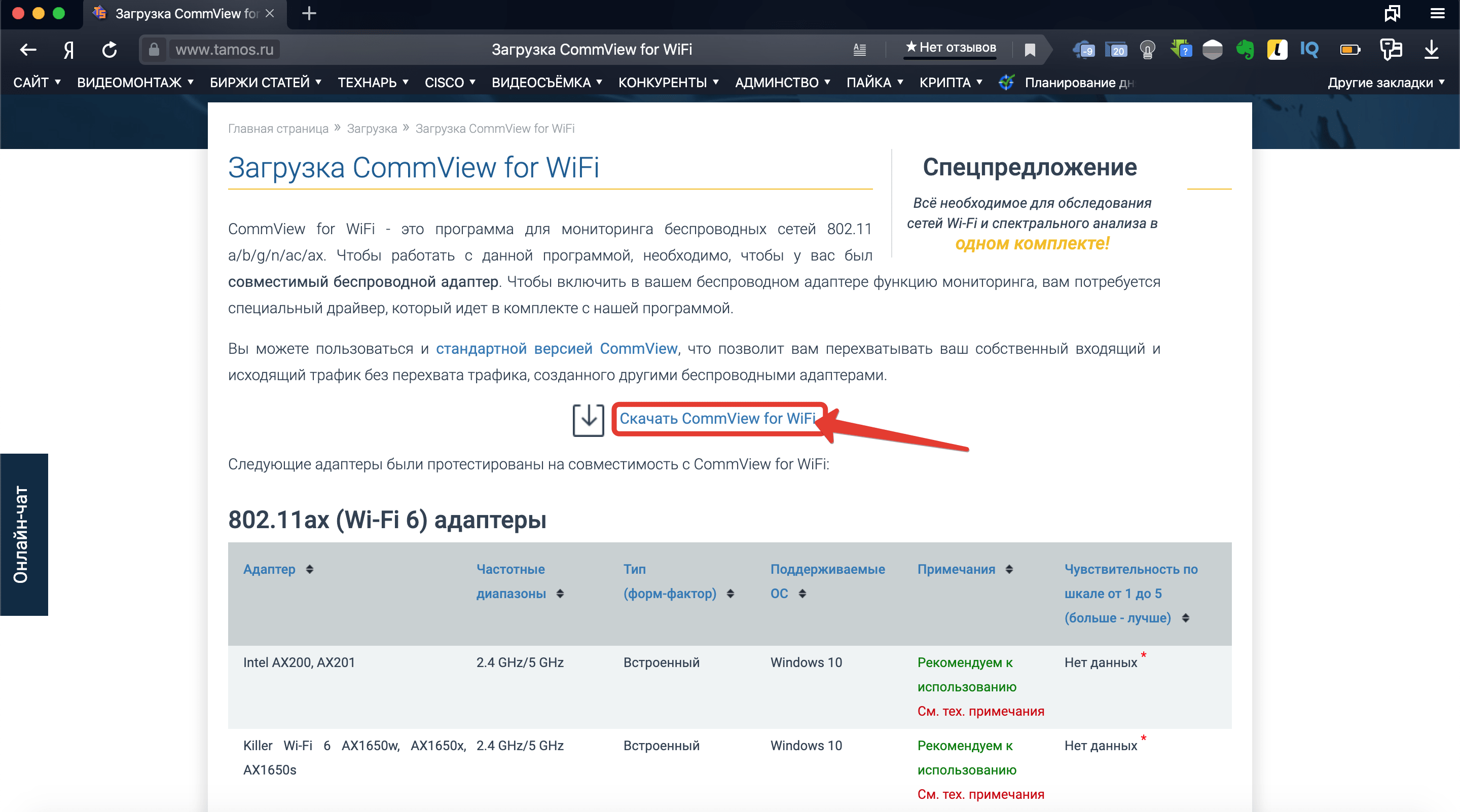

Шаг 2. Откроется страница с перечислением всех адаптеров, которые поддерживаются программой. Список, мягко говоря, не велик. У меня подходящая плата была только в ноутбуке жены, поэтому большая часть урока записана на нём. Надеюсь, вам повезёт больше. После того, как убедились, что сетевуха подходит, кликаем «Скачать CommView for WiFi».

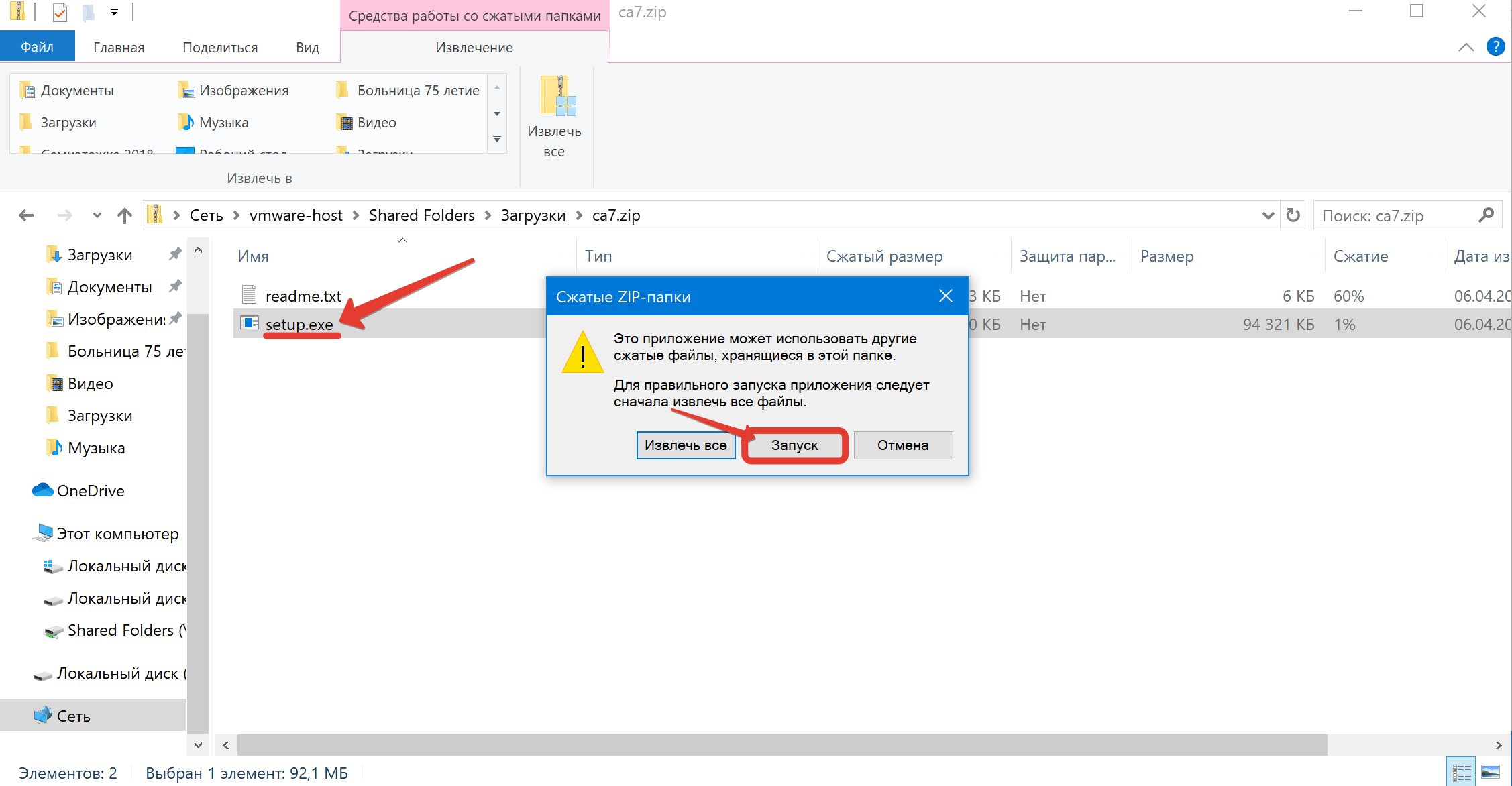

Шаг 3. И по завершению загрузки запускаем установочный EXE’шник внутри архива.

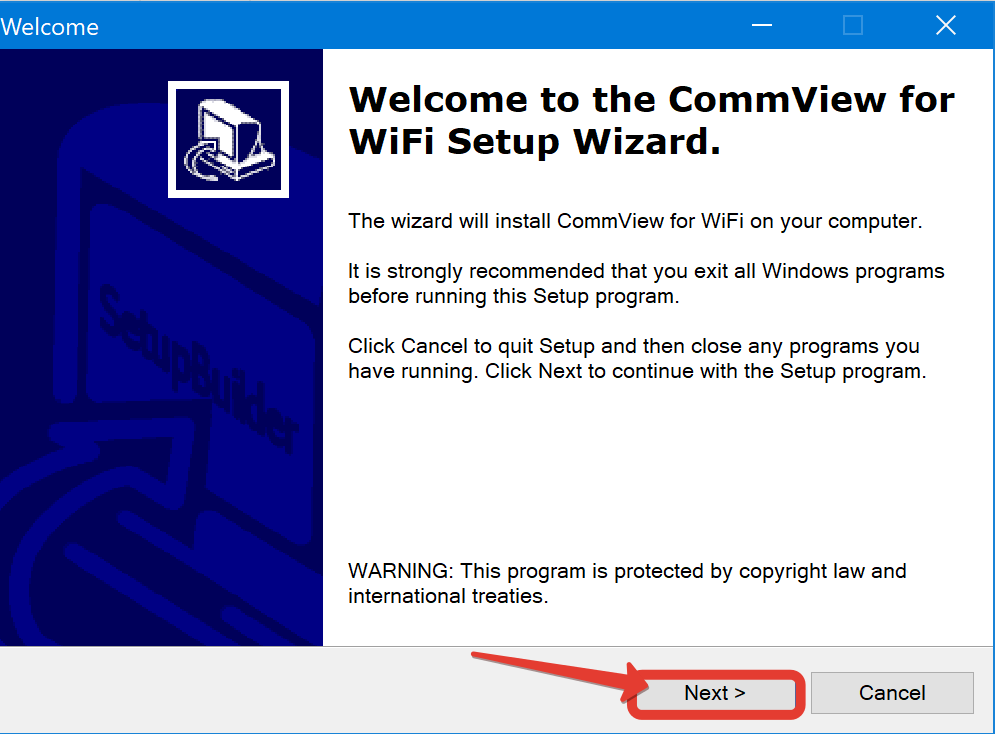

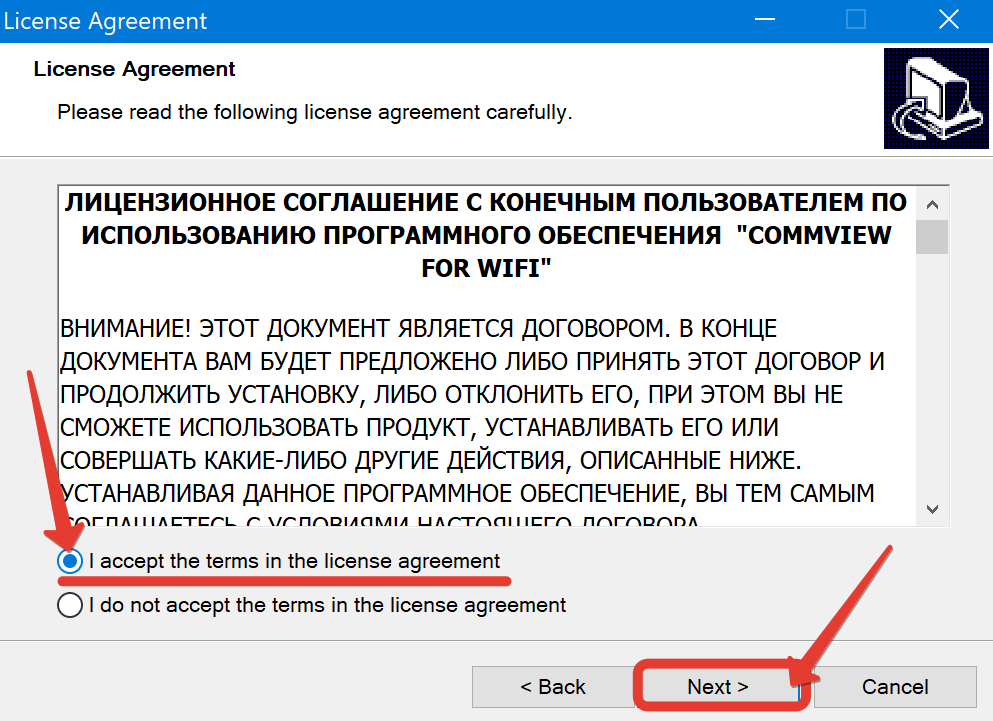

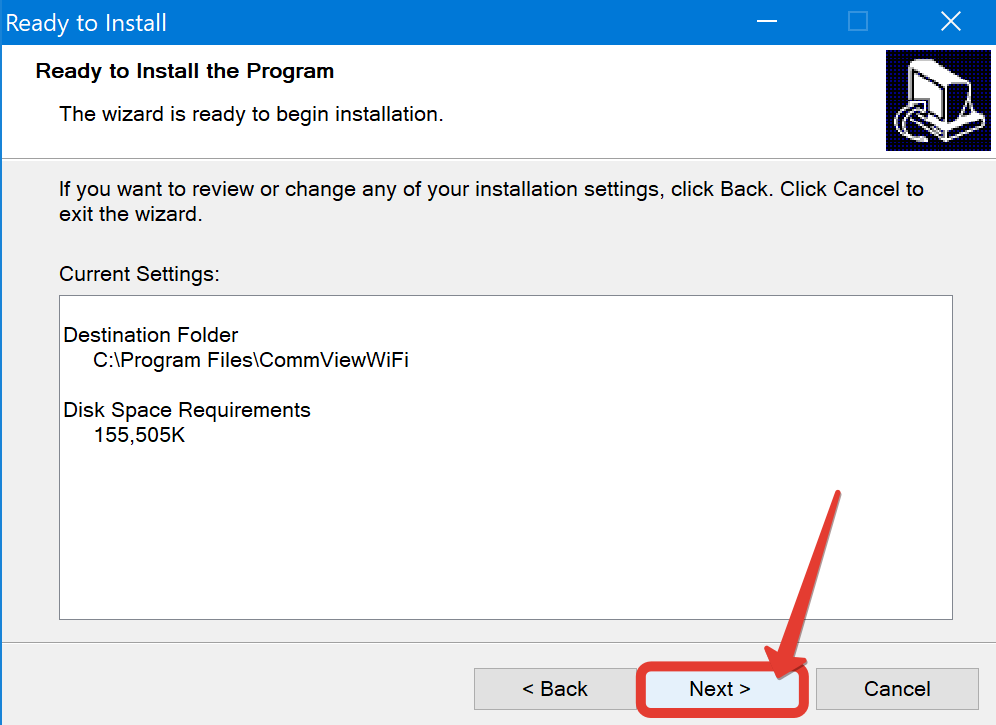

Шаг 4. Next.

Шаг 5. Принимаю.

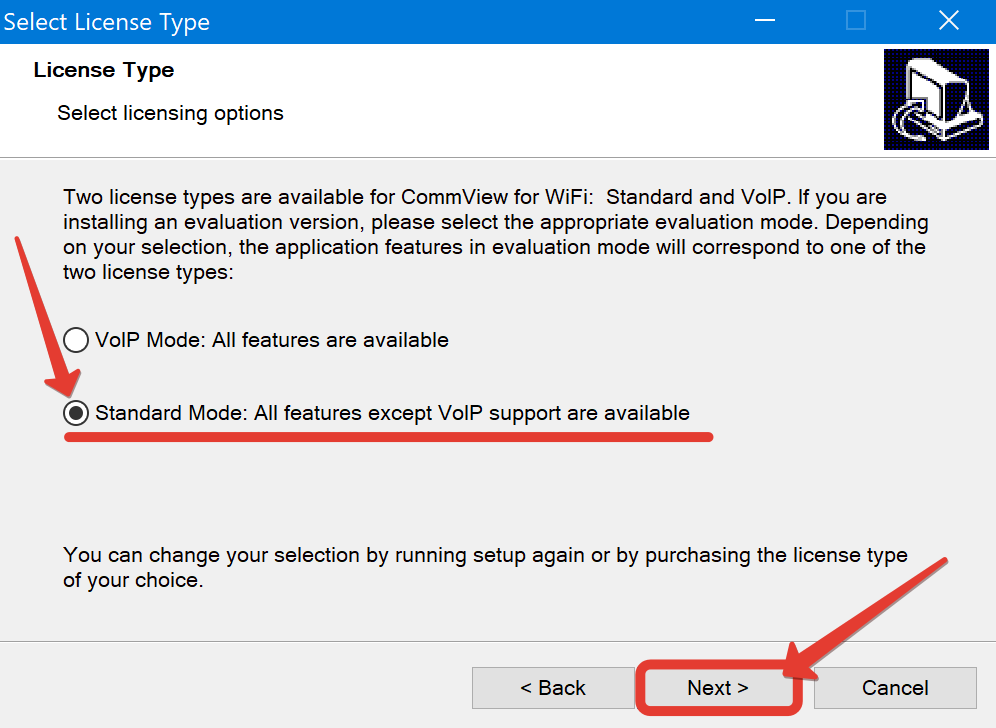

Шаг 6. Стандартный режим. Никакой IP-телефонии нам не нужно.

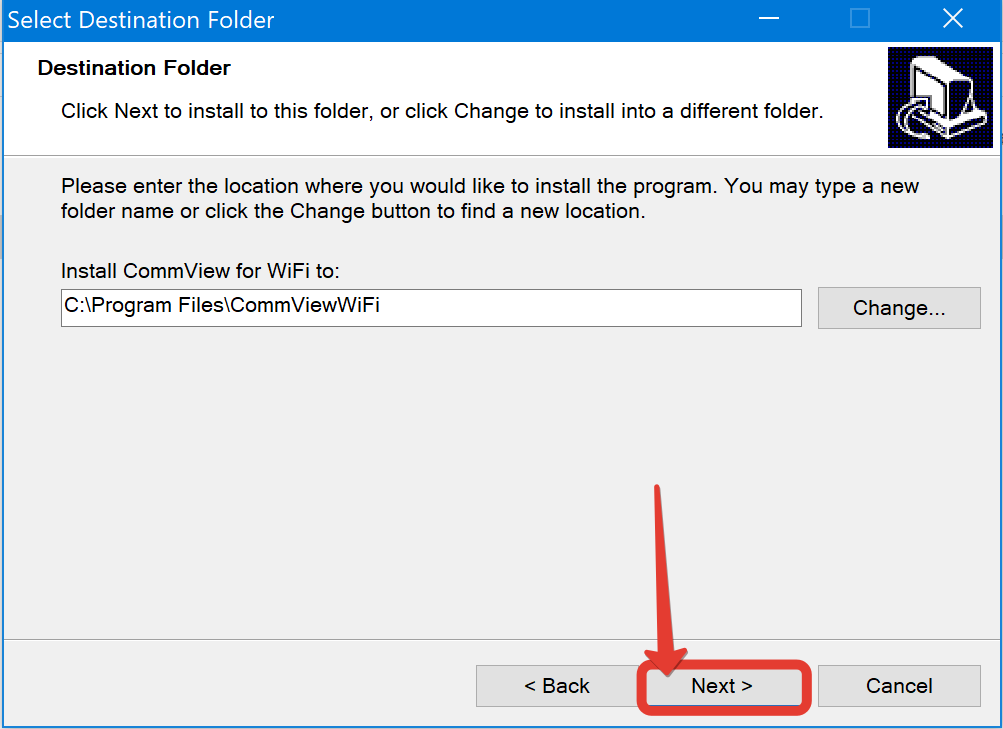

Шаг 7. Путь установки по дефолту.

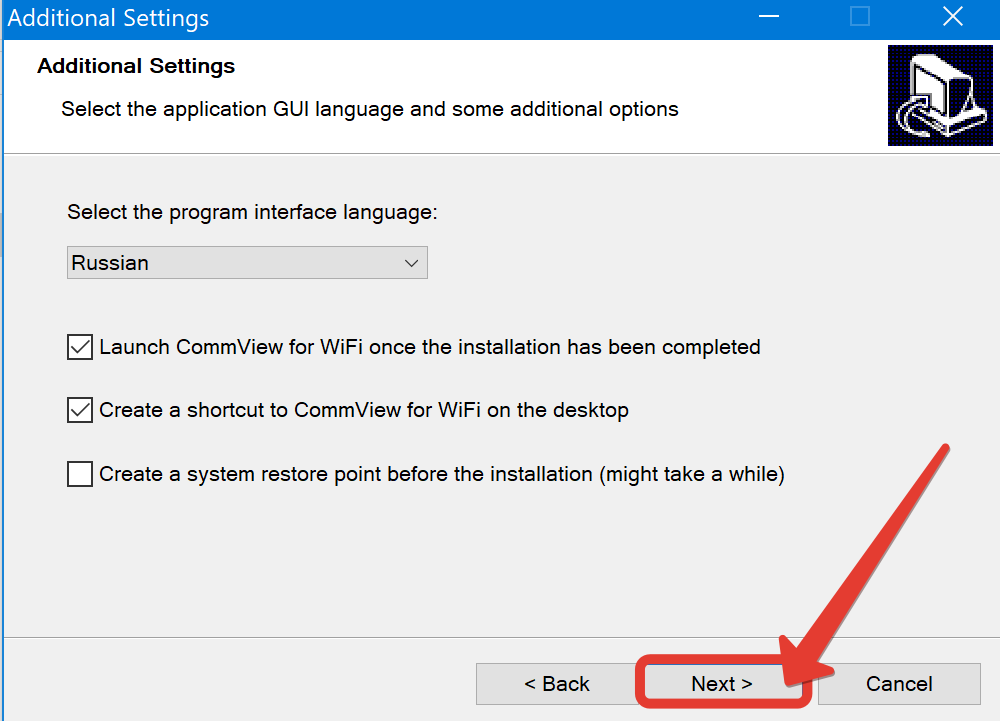

Шаг 8. Язык – русский. Ярлыки создать.

Шаг 9. Погнали.

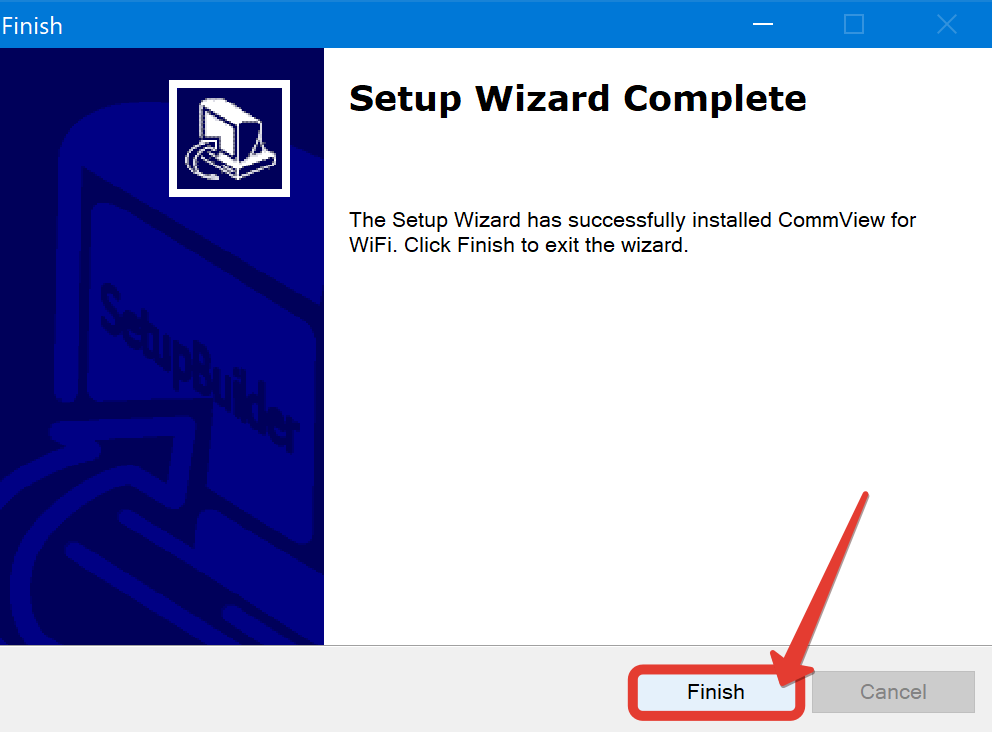

Шаг 10. После завершения установки, жмём «Finish».

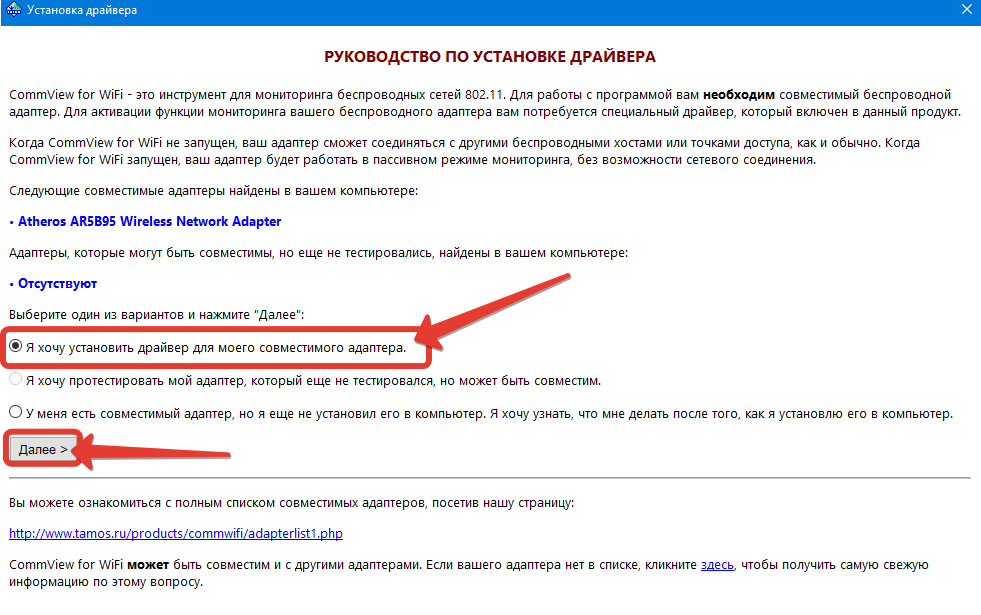

Шаг 11. И ждём, пока откроется главное окно. Видим, что прога нашла совместимый адаптер и предлагает нам установить собственный драйвер. Сразу предупрежу, что после его установки ваша сетевуха перестанет работать в штатном режиме и перейдёт в режим монитора. Сети при это не будут видеться через стандартную службу Windows. Далее, я покажу, как это исправить. Но сначала завершим начатое. Скрепя сердце жмём «Далее».

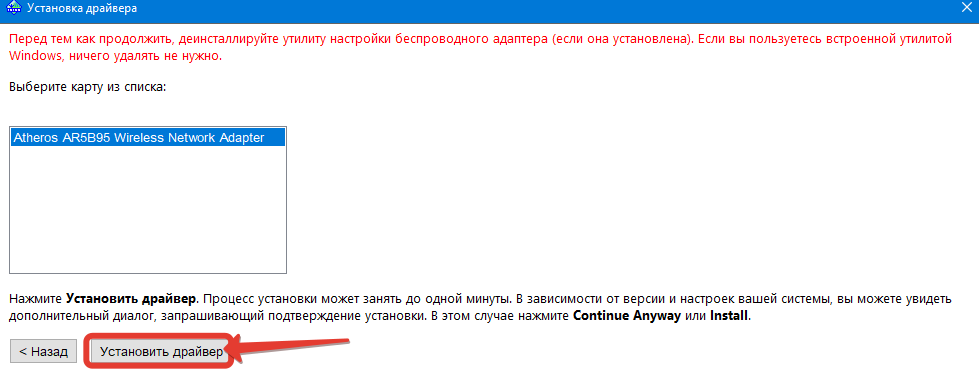

Шаг 12. Установить драйвер.

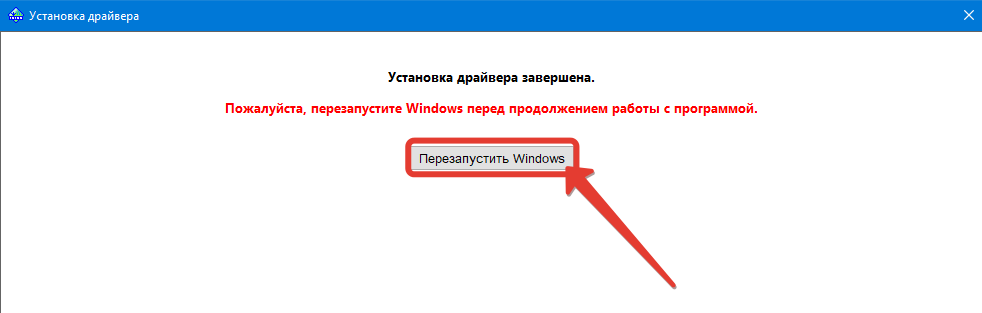

Шаг 13. После инсталляции непременно перезагружаем компьютер.

Как пользоваться CommView For Wifi

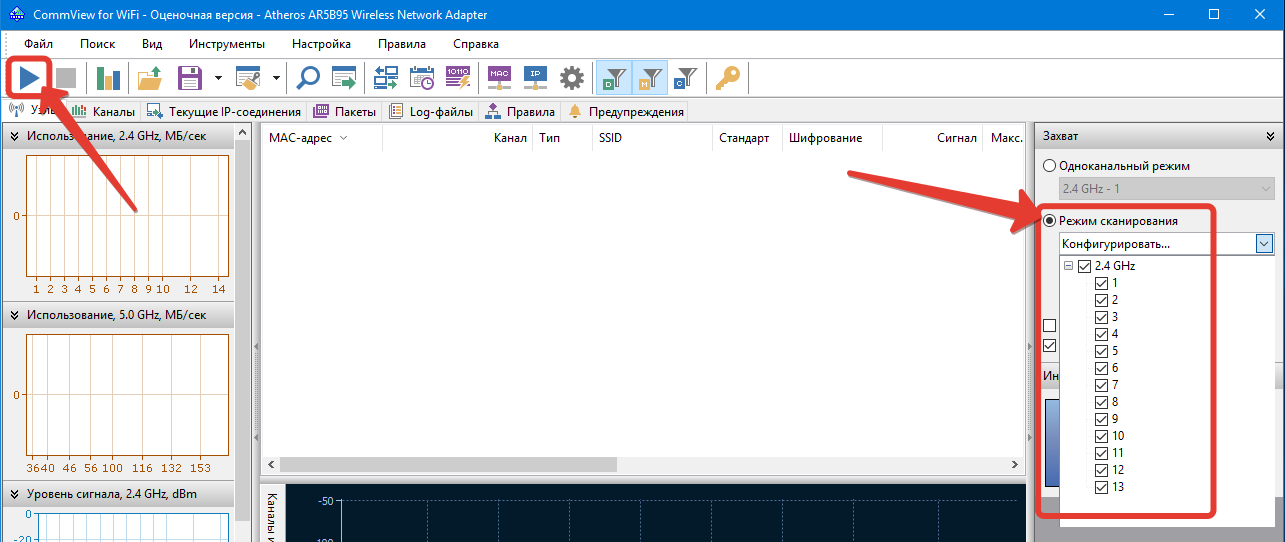

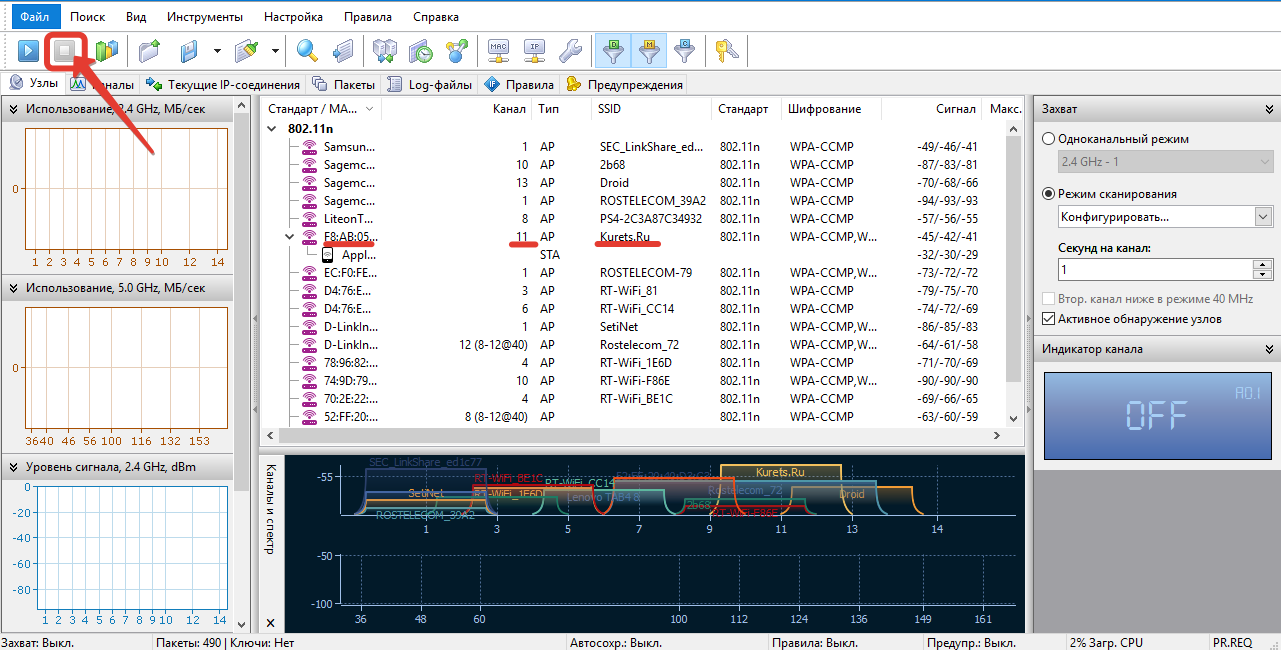

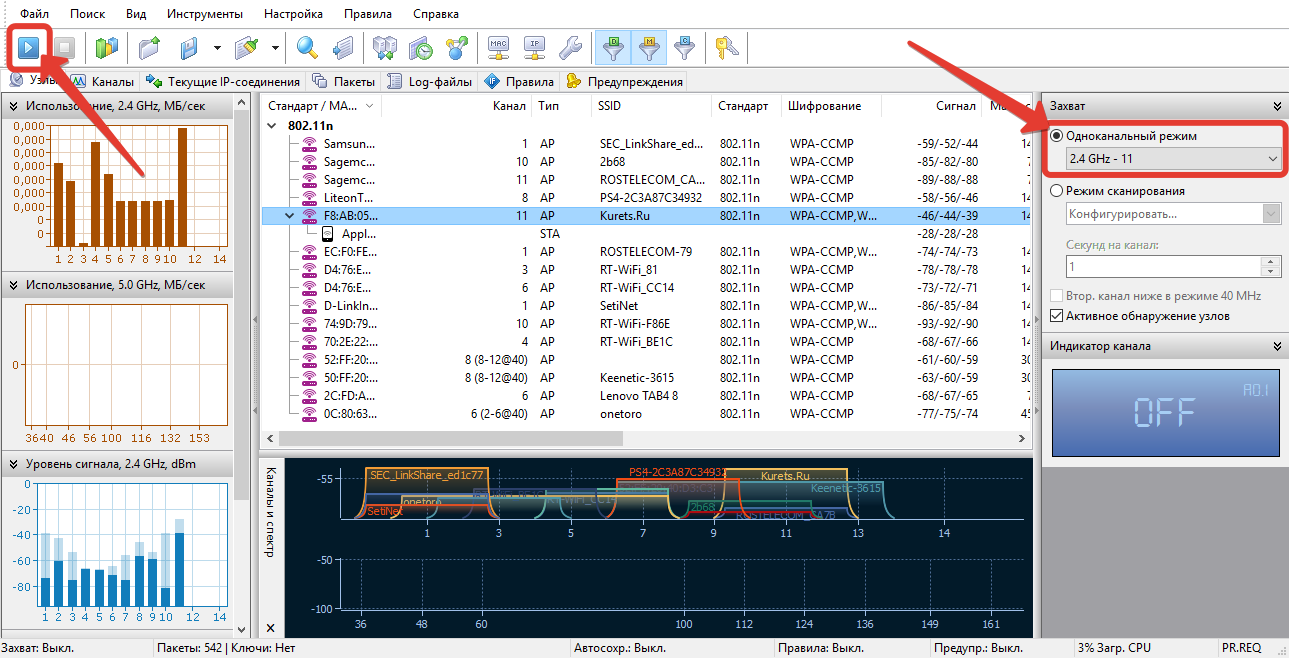

Шаг 14. Отлично. Дождавшись включения запускаем ярлычок CommView и в главном окне программы выбираем справа режим сканирования всех каналов.

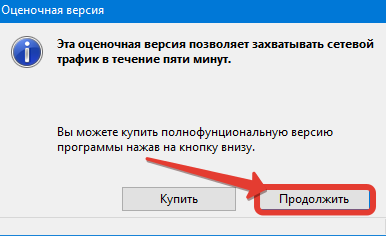

Шаг 15. Видим предупреждение о том, что оценочная версия позволяет захватывать трафик не дольше 5 минут. Нам, признаться, дольше то и не нужно. Кликаем «Продолжить».

Шаг 16. Дожидаемся, пока наша сеть появится в списке и тормозим сканирование. Запоминаем, а ещё лучше записываем MAC-адрес точки, SSID и номер канала, на котором она работает в данный момент.

Шаг 17. Переводим программу в одноканальный режим и указываем уже конкретно канал нашей точки. Врубаем перехват заново.

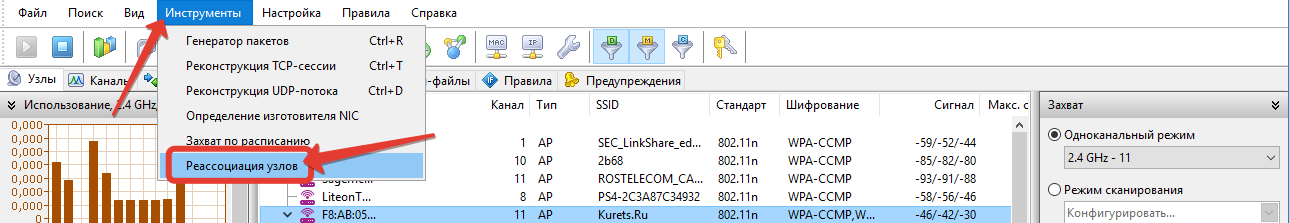

Шаг 18. И чтобы не ждать, пока одно из устройств отключится, а затем подключится к роутеру, дабы инициировать «Рукопожатие», отправим пакеты деаутентификации. Вкладка «Инструмента» — «Реассоциация узлов».

Шаг 19. Послать 100 пакетов с интервалом 10 мсек. Проверяем точку. Смотрим клиентов. Рекомендую откидывать не более 1 за раз. Послать сейчас. Всё. Ждёмс. Яблочное устройство отвалилось и вновь законнектилось, а значит можно двигаться дальше.

Шаг 20. Тормозим перехват.

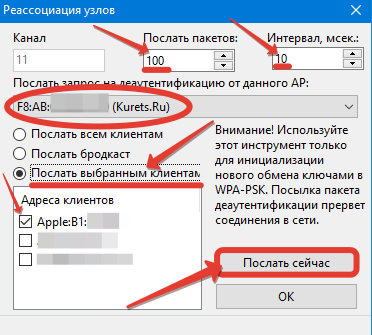

Шаг 21. И переходим на вкладку «Пакеты». На самом деле из всей этой истории нас интересуют только EAPOL паки. В момент коннекта устройство обменивается с роутером 4 пакетами этого типа. Внутри содержится пароль от точки в зашифрованном виде. Совсем скоро мы его достанем и дешифруем. Вызываем контекстное меню, «Открыть пакеты в новом окне» — «Все».

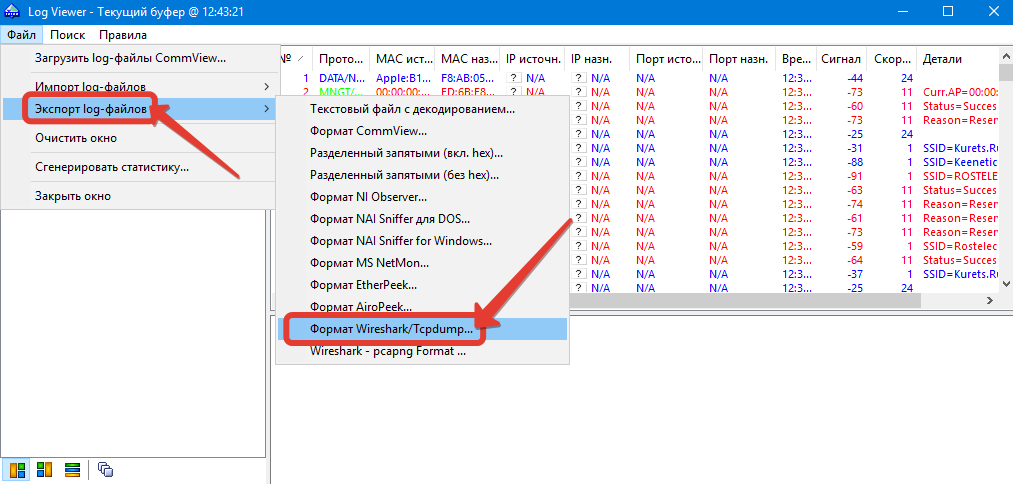

Шаг 22. Далее «Файл» — «Экспорт log-файлов» — «Формат Wireshark/Tcpdump».

Шаг 23. Указываем место для сохранения и присваиваем файлу понятное имя. «Сохранить».

CommView For Wifi не видит сети

Шаг 24. Усё. CommView можно закрывать и переходить к загрузке второй программы. Однако тут возникнет сложноcть о которой я уже упоминал ранее. Сетки не видятся. Нужно восстановить нормальный драйвер.

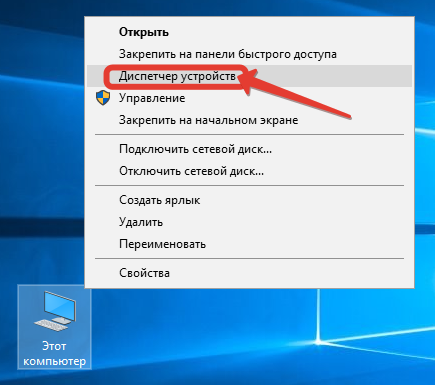

Шаг 25. Запускаем «Диспетчер устройств».

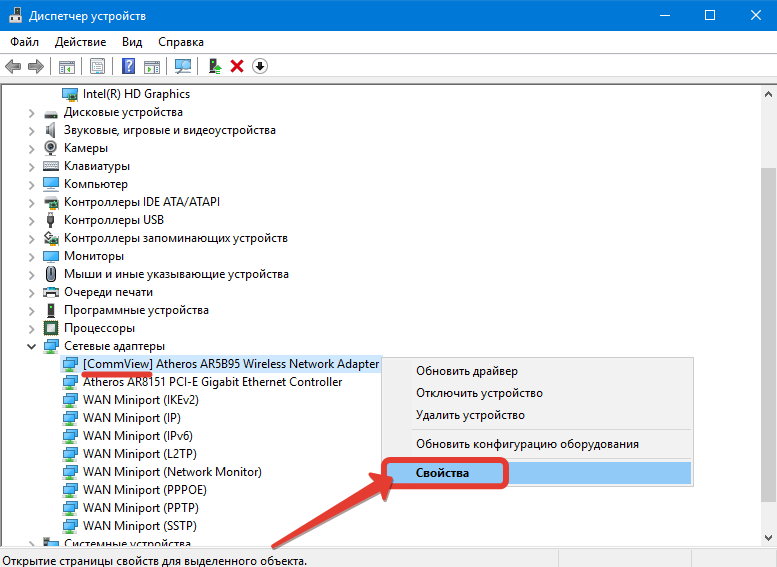

Шаг 26. В списке сетевых адаптеров ищем тот, что содержит приписку «CommView» и идём в «Свойства».

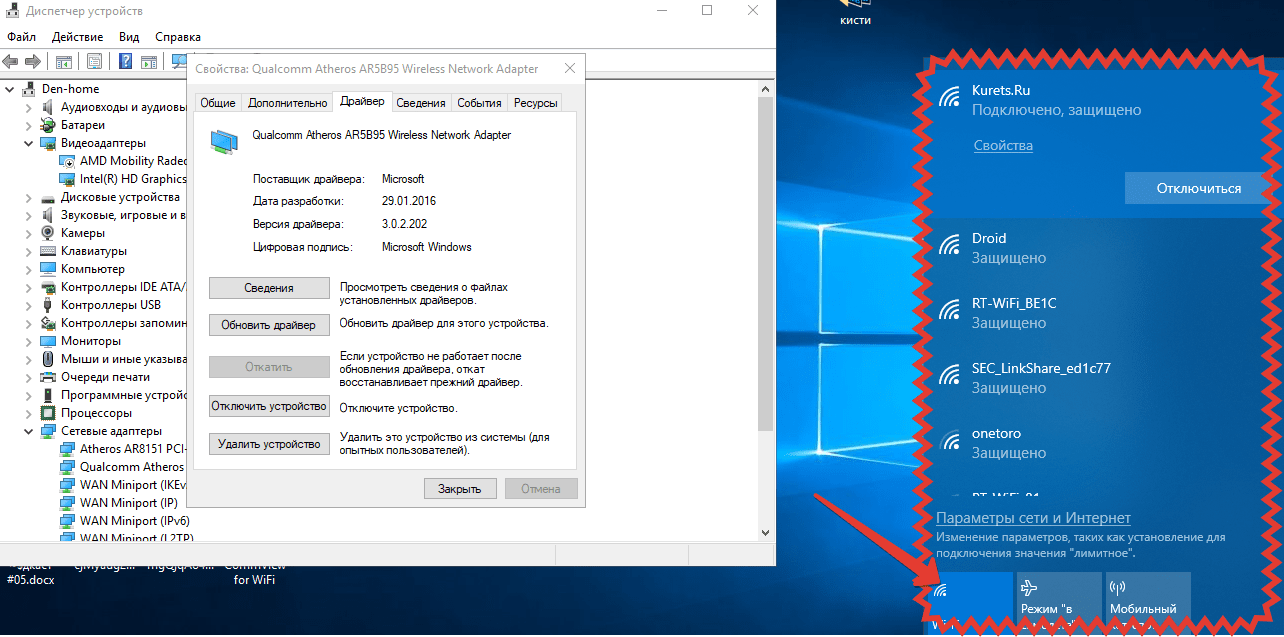

Шаг 27. На вкладке драйвер кликаем по заветной кнопочке «Откатить».

Шаг 28. Указываем причину. Предыдущая версия работала явно лучше. Жмём «ОК».

Шаг 29. И после завершения отката проверяем список сеток. Тэкс. Всё хорошо. Инет снова работает.

Aircrack-ng Windows 10

Шаг 30. Открываем браузер и переходим на сайт aircrack-ng.org. Тут прям на главной странице есть кнопка загрузки утильки под винду. Качаем.

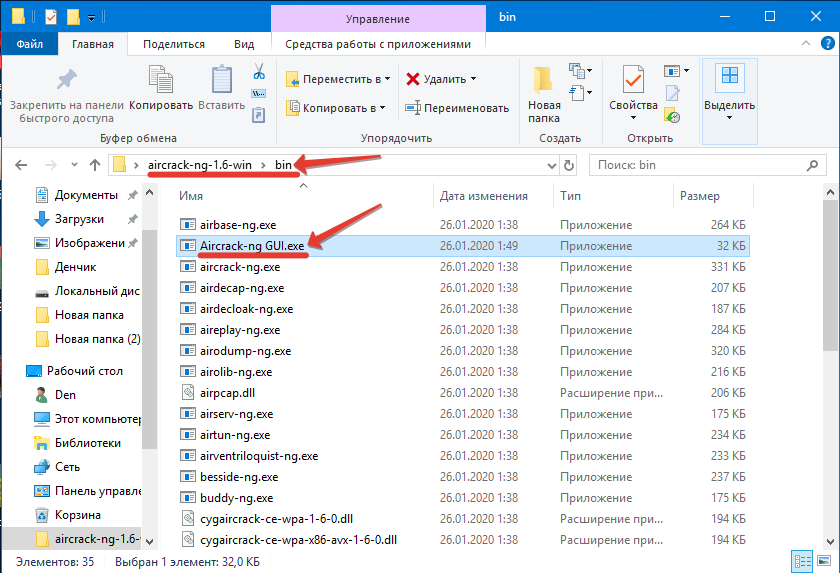

Шаг 31. И после загрузки распаковываем всю эту историю в отдельную папку. Внутри открываем каталог «bin» и запускаем файлик «Aircrack-ng GUI». Это старый добрый эир, но с графическим интерфейсом. Хоть какое-то преимущество от использования Виндовса.

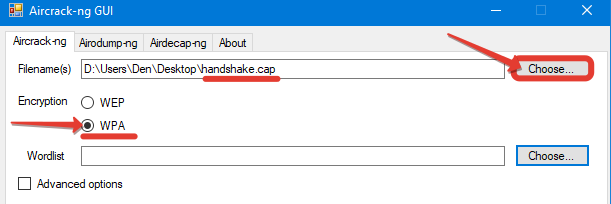

Шаг 32. Выбираем тип – «WPA». В первой строчке указываем путь к файлу с добытым ранее хендшейком.

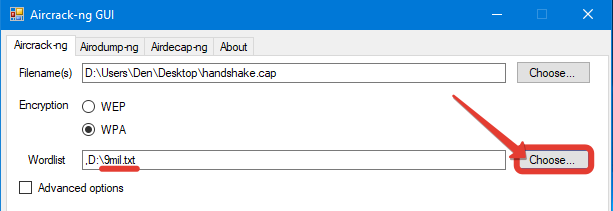

Шаг 33. Во второй указываем путь к словарю. Ссылку на те, что юзаю я, найдёте в описании к видео.

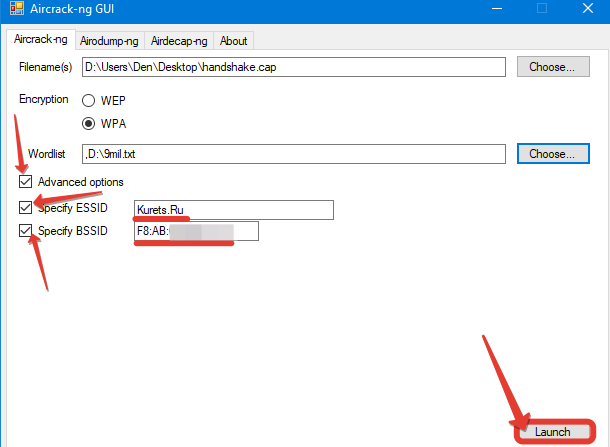

Шаг 34. Ставим галочку «Advanced option» и указываем имя интересующей нас точки и MAC-адрес. Помните, ранее, я специально просил вас зафиксировать эти данные. Жмём «Launch».

Шаг 35. Пошла жара. Если пассворд присутствует в словаре, он обязательно дешифруется через какое-то время.

Как-то так, друзья. Напоминаю, что все действия я демонстрирую исключительно в целях повышения уровня вашей осведомлённости в области пентестинга и информационной безопасности.

Устройства и точки, используемые в качестве жертвы в уроках, принадлежат мне. Вам в свою очередь, я крайне не рекомендую повторять подобные вещи на своих девайсах и уж точно ни в коем случае не испытывайте судьбу на чужих.

При таком сценарии данные действия могут быть расценены, как противоправные и привести к печальным последствиям. Лучше используйте полученные знания во благо и обезопасьте себя и своих близких от взлома подобного рода.

Сделать это очень просто. Достаточно использовать сложный пароль. С буквами в верхнем и нижнем регистре, цифрами и спец. символами. Перевести WiFi на роутере в режим 5ГГц и сформировать белый список с MAC-адресами ваших устройств.

Кстати, если вам действительно интересна тема сетей, их безопасности, но вы пока не готовы к переходу на Linux, рекомендую вам ознакомиться с моим обучающим курсом по Администрированию Windows Server 2016.

В нём я рассматриваю основные моменты, касательно контроля сети с использованием штатных средств данной ОС. Грамотную настройку групповых политик, разграничение доступа посредством квот и многое другое. Ссылку с подробностями ищите в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

На этом сегодня всё. Если впервые забрёл на канал, то после просмотра не забудь нажать колокольчик. Кликнешь и в твоей ленте будут регулярно появляться годнейшие ролики на тему взлома, пентестинга и сисадминства.

С олдов, как обычно, по лайку. Удачи, успехов, ребятки. Защищайте себя и свои сети. Не пренебрегайте паролями и главное, не переставайте учиться новому, никогда. С вами был Денис Курец. Благодарю за просмотр. Всем пока.