Статья [0] — Подмена DNS роутера

r0hack

Всем Салам. Писал статью про подмену DNS роутера, похищения паролей и подстановки своей рекламы, но получалось все это дело слишком громоздким. И решил я разделить на 3 части. А может будет и четвертая часть, где будем настраивать SSL для нашего фейка и пятая часть, где создадим свою админку где будем собирать структурировано наши плоды. Дополнительные скорее всего будет, если интерес ко всему этому.

Итак, сегодня мы разберем поднятие нашего DNSChef. DNSChef — это DNS прокси, который поможет нам поднять фальшивый DNS, который мы подставим вместо нормально, который выдает нам провайдер.

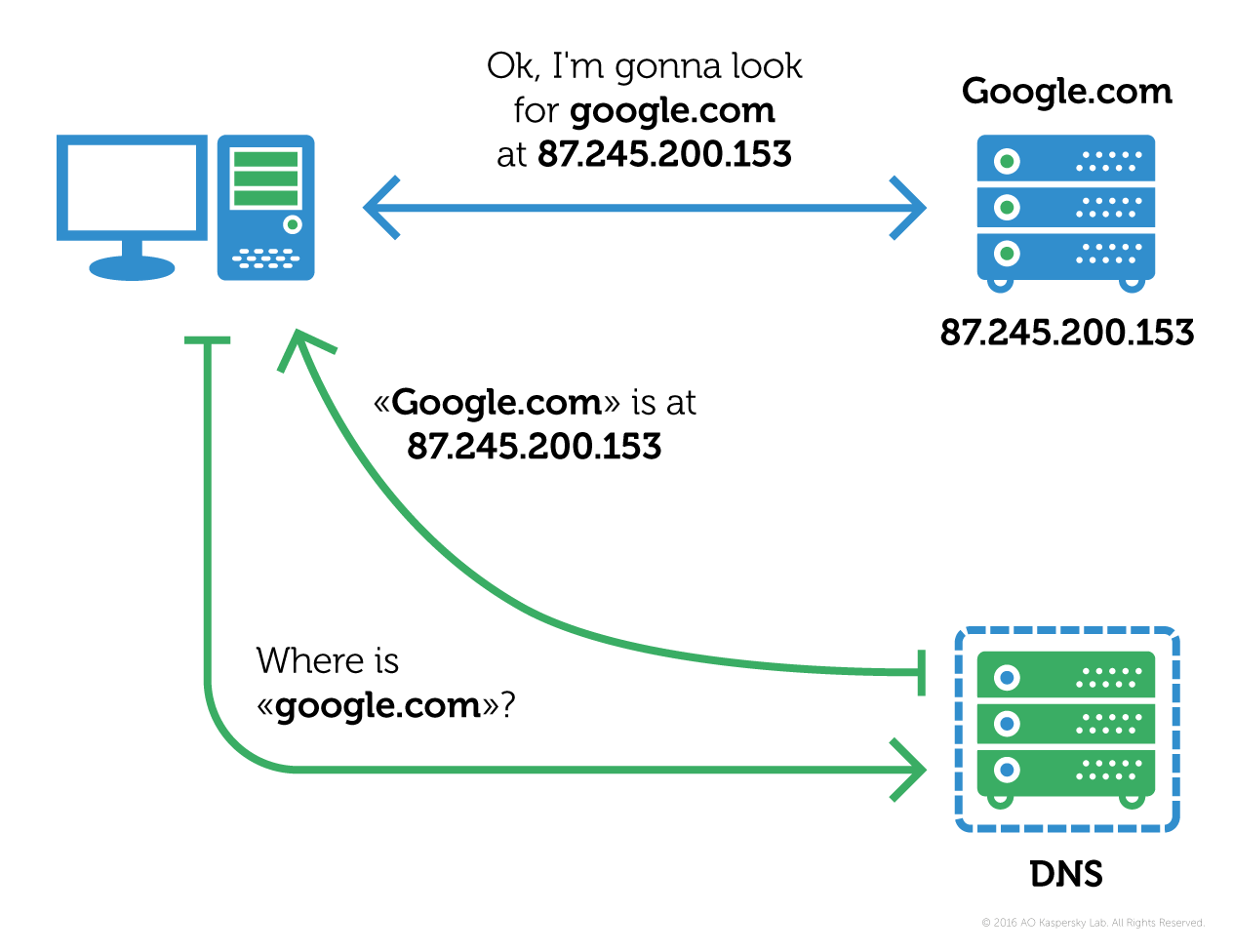

DNS сервер — это такой же компьютер, где хранятся наши ip адреса. Когда мы вводим адрес сайта в браузере, обращаемся к DNS — серверу и говорим: «Эй, железяка, мне нужен ip адрес, на котором расположен этот сайт», он выдает нам ip, после переходим по нему и получаем в нашем браузере содержимое главной страницы. Грубое объяснения, но довольно таки понятно. Плюс, изображение:

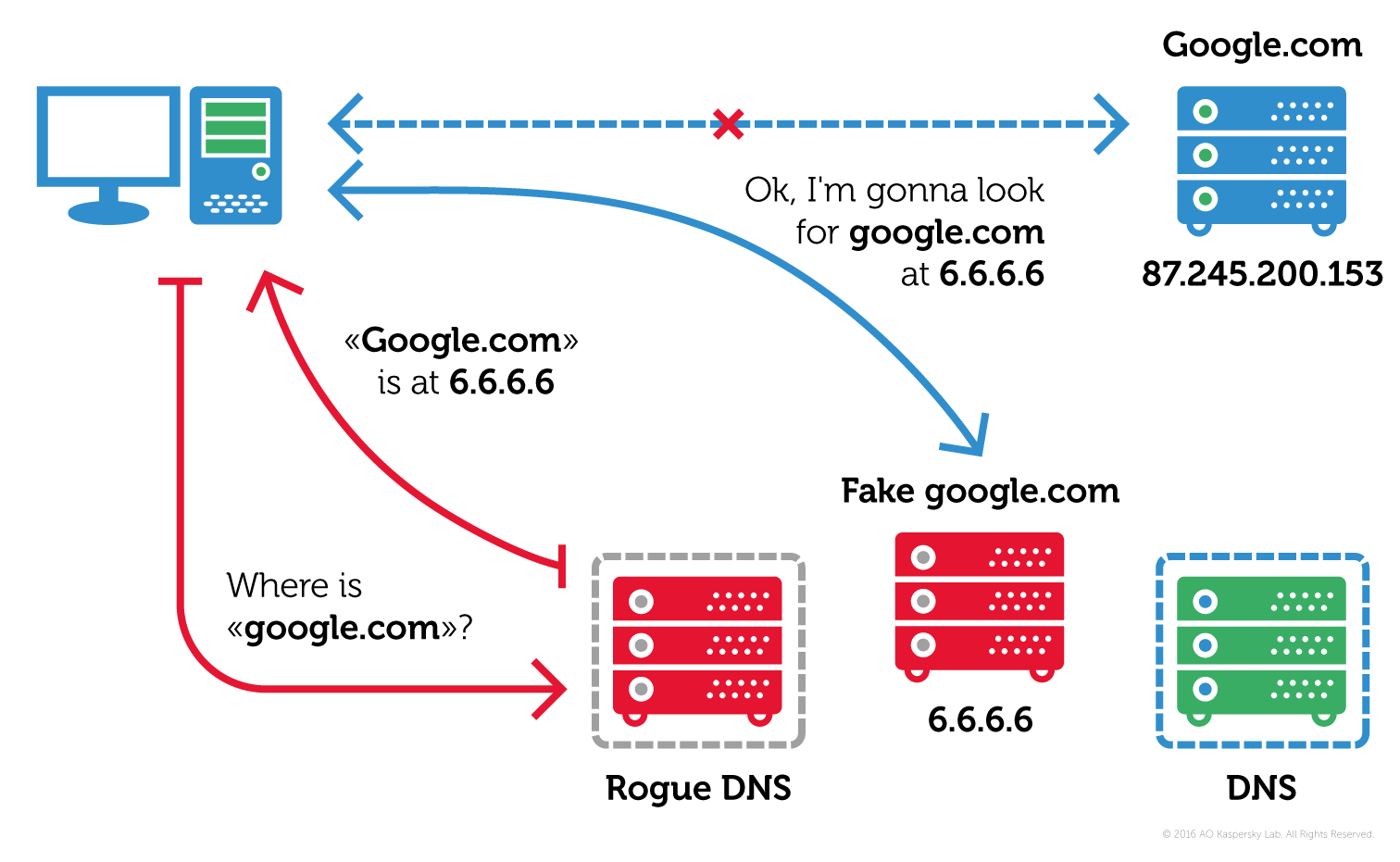

Когда мы подставляем наш DNS сервер в роутер, то это так же работающий сервер, но мы уже можем перенаправлять пользователя на наш сайт. Т.е. теперь, когда жертва вводит vk.com, наш dns подсовывает жертве не настоящий ip адрес, а ip нашего сервера, где мы подняли фейк vk.com

Итак, что мы имеем:

- VPS сервер, где поднимем наш dns сервак и фейковый сайт.

- Роутер с возможностью изменения DNS, ну в современных вроде во всех можно. В моем случае имею Mikrotik hap lite

Здесь мы опишем подробно, как и где в роутере нам нужно подменить наш DNS адрес и конечно же установка и настройка DNSChef.

[1.1] — Установка и настройка DNSChefНачнем с установки DNSChef, я устанавливаю и буду делать все на VPS Ubuntu 14.04. Вы можете взять себе VPS и ставить удобный для вас дистрибутив. Хостера также можете выбрать любого, но желательно конечно, чтобы дата-центры были за границей. У меня на ihor.ru в России, так как на этом VPS никаких махинаций не провожу. Из тех, которые за границей и довольно абузоустойчивый, могу порекомендовать zomro.com.

Для удобной настройки и добавления доменов и бд установим также на сервак панель VestaCP. Подробнее смотрите тут:

Думаю с этим у вас проблем не возникнет.

Дальше установим DNSChef:

Видим, что DNSChef запускается нормально. Теперь мы можем запустить и указать, какой домен будет фейковым и на каком ip будет лежать наш ip адрес. Запускаем все это дело таким образом:

После этого идем и подставляем наш IP прокси в роутер. Как изменить DNS у вас на роутере можете найти в инете.

Готово. Дальше идем добавлять наш фейковый домен в VestaCP.

Домен добавили, когда мы это сделали через VestaCP, она автоматически настраивает и создает наш виртуальный хост.

Для примера создам тестовый файл index.html в папке vk.com с содержимым

И теперь если мы подключены к инету через роутер, где совершили подмену, то при переходе на другие сайты будет все работать правильно, а при переходе на vk.com, то сервер будет перенаправлять на наш и получим такое:

Вроде ничего не пропустил. Ну если что упомяните в комментах и разберем.

В итоге мы разобрали установку и настройку DNSChef и подмену DNS в нашем роутере.

В следующей части разберем способы граббинга сайта и похищения паролей.

До встречи!

Троян Switcher: взламывает Wi-Fi-роутеры и подменяет DNS

Необычный троянец для Android не делает со смартфоном ничего ужасного — вместо этого он захватывает Wi-Fi-сеть, к которой подключен зараженный аппарат

Один из самых распространенных — и самых важных — советов по кибербезопасности звучит так: никогда не вводите логины, пароли, данные кредитных карт и так далее, если с адресом ссылки что-то не так. Это опасно. Если вместо facebook.com вы видите, например, fasebook.com или что-то в таком духе, ничего хорошего от такой страницы ждать не стоит.

Но что, если поддельная страница содержится по настоящему адресу? Оказывается, такой неприятный вариант тоже возможен, и для этого злодеям даже не надо взламывать сервер, на котором хранится заветная страница. Вот как это работает.

Перехват и подмена DNS-запросов

Дело в том, что привычные нам «человеческие» адреса страниц являются надстройкой над настоящими IP-адресами, с которыми на самом деле и работает Сеть. Эта надстройка называется DNS — Domain Name System, система доменных имен. Каждый раз, когда вы вводите в строке браузера адрес сайта в привычном вам формате, компьютер посылает запрос специальному DNS-серверу, который возвращает IP-адрес нужного вам домена.

Например, если ввести в строке браузера google.com, то DNS-сервер вернет вам адрес 87.245.200.153 — и именно по этому адресу вы и перейдете на самом деле. Происходит это примерно так:

Штука в том, что злоумышленники могут создать свой собственный DNS-сервер, который будет превращать запрос google.com в какой-то другой IP-адрес — например, 6.6.6.6, по которому вместо настоящего сайта будет размещен поддельный. Этот метод называется подмена DNS (DNS hijacking).

Дело за малым: остается каким-то образом обмануть пользователя, чтобы он вместо настоящего DNS-сервера использовал вредоносный, перенаправляющий на поддельный сайт. Вот как данную задачу решили создатели трояна Switcher.

Как действует троян Switcher

Они создали пару программ для Android, одна из которых имитирует приложение поисковой системы Baidu (это такой китайский Google), а вторая — также достаточно популярную в Китае утилиту для поиска паролей к Wi-Fi-сетям, которыми обмениваются пользователи.

После того как приложение попадает на смартфон, подключенный к Wi-Fi, оно связывается с командным сервером злоумышленников и сообщает, что троян активирован в Wi-Fi-сети с таким-то идентификатором.

Затем Switcher приступает к взлому Wi-Fi-роутера: он по очереди проверяет различные пароли администратора для входа в веб-интерфейс настройки маршрутизатора. Если судить по тому, как устроена эта часть трояна, на данный момент он умеет работать только с роутерами TP-Link.

После того как трояну удается угадать пароль, он заходит на страницу сетевых настроек роутера и прописывает в них адрес одного из вредоносных DNS-серверов в качестве используемого по умолчанию. А в качестве запасного DNS-сервера троян указывает настоящий DNS-сервер Google 8.8.8.8 — чтобы пользователь не заметил сбоев в случае отказа DNS-сервера злоумышленников.

Поскольку в большинстве беспроводных сетей все устройства получают сетевые настройки, и в том числе адреса DNS-серверов, от роутера, то все пользователи, подключившиеся к уже захваченной злоумышленниками Wi-Fi-сети, автоматически будут использовать вредоносный DNS.

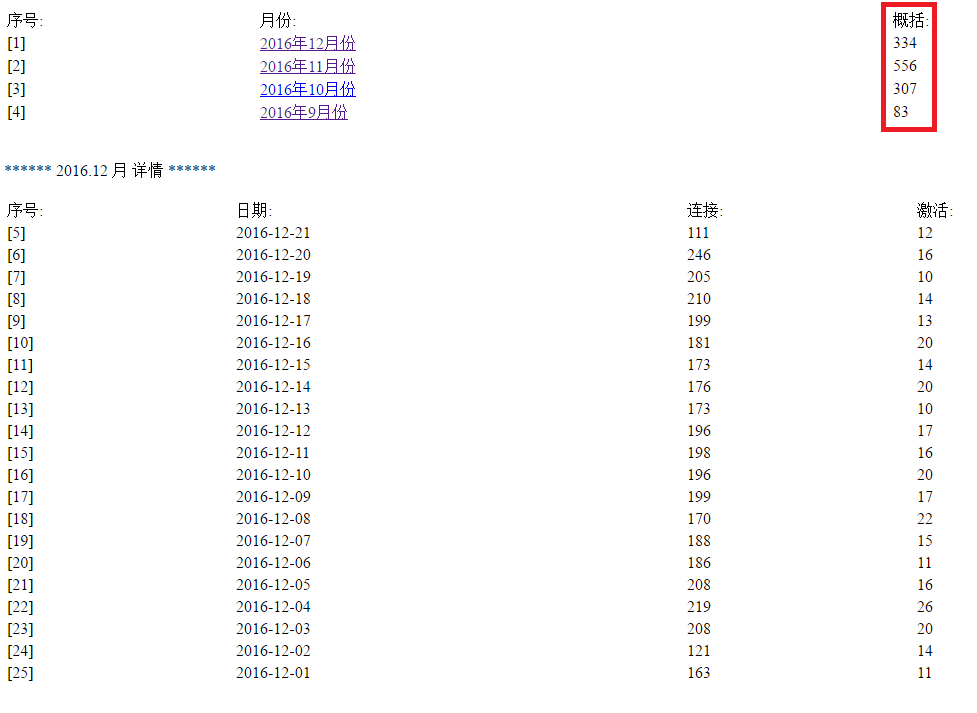

Об успехе операции троян сообщает на командный сервер. На нем нашим экспертам помимо всего прочего удалось обнаружить статистику успешных атак, которую злоумышленники по неосторожности оставили в открытой части сайта.

Если верить этой статистике, за неполные четыре месяца работы им удалось захватить уже 1280 беспроводных сетей, и трафик всех пользователей этих сетей может быть перенаправлен по команде злоумышленников.

Как защититься

1. Чтобы защитить свою беспроводную сеть от подобных атак, следует правильно настроить роутер. В первую очередь — на странице настроек сменить пароль по умолчанию на сложный и надежный.

2. Не стоит устанавливать подозрительные приложения на свои Android-устройства. К сожалению, даже в официальных магазинах нередко встречаются трояны.

Фишинговая атака с подменой DNS

Данная статья написана в ознакомительных целях, с одним единственным напутствием — просветить Вас о том, как не попасться на удочку злоумышленников, которые желают завладеть Вашими регистрационными данными (e-mail, логин, пароль и другими).

Однажды я решил проучить своего друга, сетевой роутер которого был защищён парой login: pass, которая конечно же никому не могла прийти в голову, а именно admin:admin . На мои доводы о том, что нужно сменить пароль на роутере, мой друг лишь отмахивался и говорил — «кому это нужно». В основном компьютер служил ему для того, чтобы пообщаться и полистать ленту новостей «В Контакте», данная соцсеть даже была установлена стартовой страницей по умолчанию в браузере Mozilla Firefox. Естественно, обо всём этом мне было известно.

В один прекрасный день дружбан прибежал с пар домой, включил комп зашёл в свой любимый контакт, ввёл логин и пароль, но социальная сеть не давала ему залогиниться. Друг отчаянно ввёл логин с паролем ещё 15 раз, и после очередной неудачной попытки позвонил мне. Я посоветовал ему перезагрузить роутер, после чего всё прекрасно заработало. Друг зашёл в ВК и увидел сообщение от «неизвестного человека», в котором были указаны его логин и пароль от ВКонтакта.

КАК МНЕ УДАЛОСЬ ЭТО СДЕЛАТЬ

1. Я создал свой DNS сервер;

2. Зашёл в настройки роутера друга (логин и пароль были мне известны);

3. Подменил DNS, указанный в его роутере, на свой и перезагрузил роутер.

1. Создание DNS сервера

Для того, чтобы создать свой DNS сервер, я взял в аренду самый дешёвый VDS (коих в сети предостаточно) под управлением операционной системы Linux Debian 8.5 (я использовал ruvds.com и далее буду рассматривать на его примере). Подключился к нему через специальное приложение PuTTY, введя предоставленные мне учётные данные от VDS и указав следующие значения:

1. Имя хоста (или IP адрес) — IP адрес моего VDS;

2. Порт — 22

3. Тип соединения — SHH;

4. Управление сеансами — любое название (например CODEBY.NET)

5. Сохранить;

6. Соединиться.

Открывается такое окошко, в котором мы вводим логин и пароль от VDS, которые можно вставить нажатием правой кнопки мыши (пароль в окне PuTTY не отображается никакими символами) и жмём Enter.

При появлении вопроса «Do you want continue [Y/n]» жмём Enter.

Далее для установки DNS сервера вводим следующие команды:

apt-get install python-ipy

apt-get install python-setuptools

easy_install pip

apt-get install apache2

pip install dnslib

aptitude install vsftpd

adduser username

apt-get update

apt-get install lamp-server^

apt-get install php5 php5-gd php5-mysql php5-curl php5-cli php5-cgi php5-dev

apt-get install phpmyadmin

usermod -a -G www-data username

chmod 777 /var/www/html/ -R

cd /etc

nano vsftpd.conf

(убрать комментарий в строчке # write_enable =YES)

service vsftpd restart

wget http://thesprawl.org/media/projects/dnschef-0.3.zip

apt-get install unzip

unzip dnschef*

cd dnschef*

chmod 755 *.py

python dnschef.py —help

Далее создаём нашу фишинговую страничку index.html и загружаем её на VDS при помощи клиента FileZilla.

Переходим Файл > Менеджер сайтов и вбиваем наши данные, указывая значения, как показано ниже, и жмём Соединиться .

Заходим в директорию /var/www/html, удаляем находящийся там файл index.html и загружаем вместо него наш фишинговый index.html.

Далее вновь запускаем PuTTY и вводим следующие значения:

Код:

python dnschef.py -i XXX.XXX.XXX.XXX —truedomains=codeby.net —fakeip=XXX.XXX.XXX.XXX —fakeipv6=XXXX:X:X:X:X:X:XXXX:XXXX —logfile=/root/redirect.log

—truedomains — разрешённые домены, к которым будет доступ (можно указать несколько через запятую);

IPV4 — это обычный IP нашего VDS сервера

IPV6 — нужно сконвертировать из нашего IPV4 (например на этом сайте: Конвертер IPv4/IPv6 | NetworkCenter )

На этом наш DNS сервер готов к работе.

На последнем шаге вбиваем в браузере IP-адрес и порт роутера нашего друга, вводим его учётные данные (логин и пароль), ищем, где прописан DNS, и заменяем его на наш DNS сервер.

На примере роутера TP-Link это выглядит так

Устанавливайте сложные пароли на свои роутеры и Ваша машина будет защищена от атак подобного рода! Мира Вам и Вашему дому!