Права доступа к файлам и папкам простым языком.

На просторах России много фирм и мелких предприятий не имеют в штате своего системного администратора на постоянной основе или приходящего время от времени. Фирма растёт и рано или поздно одной расшаренной папки в сети, где каждый может делать что захочет, становится мало. Требуется разграничение доступа для разных пользователей или групп пользователей на платформе MS Windows. Линуксоидов и опытных админов просьба не читать статью.

Самый лучший вариант — взять в штат опытного админа и задуматься о покупке сервера. Опытный админ на месте сам решит: поднимать ли MS Windows Server с Active Directory или использовать что-то из мира Linux.

Но данная статья написана для тех, кто решил пока мучаться самостоятельно, не применяя современные программные решения. Попытаюсь объяснить хотя бы как правильно реализовывать разграничение прав.

Прежде чем начать хотелось бы разжевать пару моментов:

- Любая операционная система «узнаёт» и «различает» реальных людей через их учётные записи. Должно быть так: один человек = одна учётная запись.

- В статье описывается ситуация, что в фирме нет своего админа и не куплен, к примеру, MS Windows Server. Любая обычная MS Windows одновременно обслуживает по сети не более 10 для WinXP и 20 человек для Win7. Это сделано фирмой Microsoft специально, чтобы клиентские Windows не перебегали дорогу серверам Windows и вы не портили бизнес Microsoft. Помните число 10-20 и когда в вашей фирме будет более 10-20 человек, вам придётся задуматься о покупке MS Windows Server или попросить кого-либо поднять вам бесплатный Linux Samba сервер, у которого нет таких ограничений.

- Раз у вас нет грамотного админа, то ваш обычный комп с клиентской MS Windows будет изображать из себя файловый сервер. Вы вынуждены будете продублировать на нём учётные записи пользователей с других компьютеров, чтобы получать доступ к расшаренным файлам. Другими словами, если есть в фирме ПК1 бухгалтера Оли с учётной записью olya, то и на этом «сервере» (именую его в дальнейшем как WinServer) нужно создать учётную запись olya с таким же паролем, как и на ПК1.

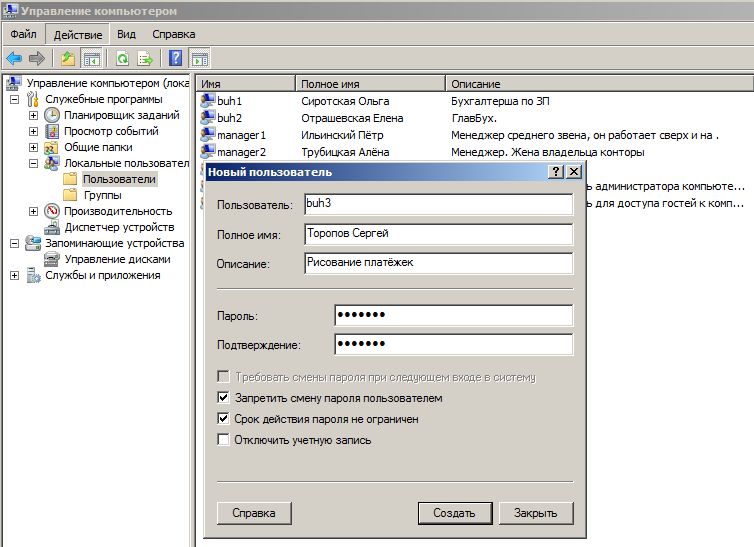

- Люди приходят и уходят. Текучесть кадров есть везде и если вы, тот бедный человек, который не админ и назначен (вынужден) поддерживать ИТ вопросы фирмы, то вот вам совет. Делайте учётные записи, не привязанные к личности. Создавайте для менеджеров — manager1, manager2. Для бухгалтеров — buh1, buh2. Или что-то подобное. Ушёл человек? Другой не обидится, если будет использовать manager1. Согласитесь это лучше, чем Семёну использовать учётную запись olya, так как влом или некому переделывать и уже всё работает 100 лет.

- Забудьте такие слова как: «сделать пароль на папку». Те времена, когда на ресурсы накладывался пароль давным давно прошли. Поменялась философия работы с различными ресурсами. Сейчас пользователь входит в свою систему с помощью учётной записи (идентификация), подтверждая себя своим паролем (аутентификация) и ему предоставляется доступ ко всем разрешённым ресурсам. Один раз вошёл в систему и получил доступ ко всему — вот что нужно помнить.

- Желательно выполнять нижеперечисленные действия от встроенной учётной записи Администратор или от первой учётной записи в системе, которая по умолчанию входит в группу Администраторы.

Приготовление.

В Проводнике уберите упрощённый доступ к нужным нам вещам.

- MS Windows XP. Меню Сервис — Свойства папки — Вид. Снять галочку Использовать мастер общего доступа

- MS Windows 7. Нажмите Alt. Меню Сервис — Параметры папок — Вид. Снять галочку Использовать простой общий доступ к файлам.

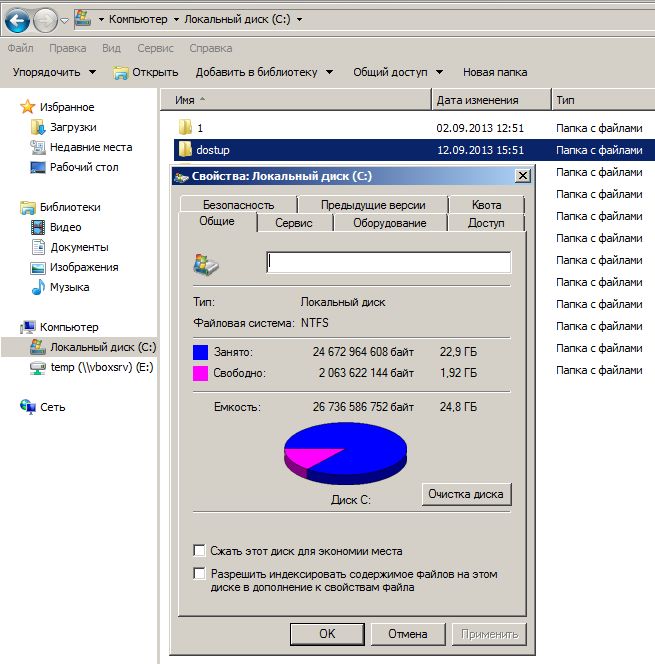

Создайте на вашем компьютере WinServer папку, которая будет хранить ваше богатство в виде файлов приказов, договоров и так далее. У меня, как пример, это будет C:\dostup\. Папка обязательна должна быть создана на разделе с NTFS.

Доступ по сети.

На данном этапе нужно выдать в доступ по сети (расшарить — share) папку для работы с ней другими пользователями на своих компьютерах данной локальной сети.

И самое главное! Выдать папку в доступ с полным разрешением для всех! Да да! Вы не ослышались. А как же разграничение доступа?

Мы разрешаем по локальной сети всем подсоединяться к папке, НО разграничивать доступ будем средствами безопасности, сохраняемые в файловой системе NTFS, на которой расположена наш каталог.

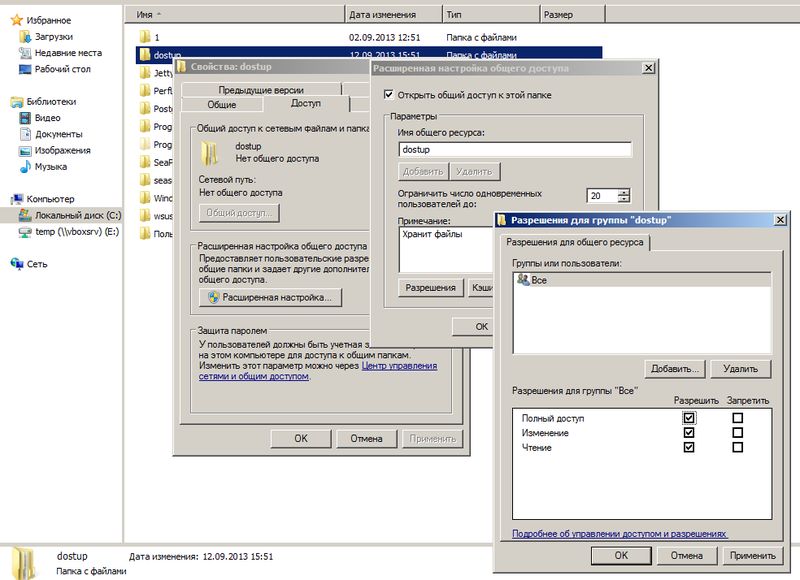

- MS Windows XP. На нужной папке (C:\dostup\) правой клавишей мыши и там Свойства. Вкладка Доступ — Открыть общий доступ к этой папке. Заполняем Примечание. Жмём Разрешение. Группа Все должна иметь по сети право Полный доступ.

- MS Windows 7. На нужной папке (C:\dostup\) правой клавишей мыши и там Свойства. Вкладка Доступ — Расширенная настройка. Ставим галочку Открыть общий доступ к этой папке. Заполняем Примечание. Жмём Разрешение. Группа Все должна иметь по сети право Полный доступ.

Пользователи и группы безопасности.

Нужно создать необходимые учётные записи пользователей. Напоминаю, что если на многочисленных ваших персональных компьютерах используются различные учётные записи для пользователей, то все они должны быть созданы на вашем «сервере» и с теми же самыми паролями. Этого можно избежать, только если у вас грамотный админ и компьютеры в Active Directory. Нет? Тогда кропотливо создавайте учётные записи.

- MS Windows XP. Панель Управления — Администрирование — Управление компьютером.

Локальные пользователи и группы — Пользователи. Меню Действие — Новый пользователь. - MS Windows 7. Панель Управления — Администрирование — Управление компьютером.

Локальные пользователи и группы — Пользователи. Меню Действие — Создать пользователя.

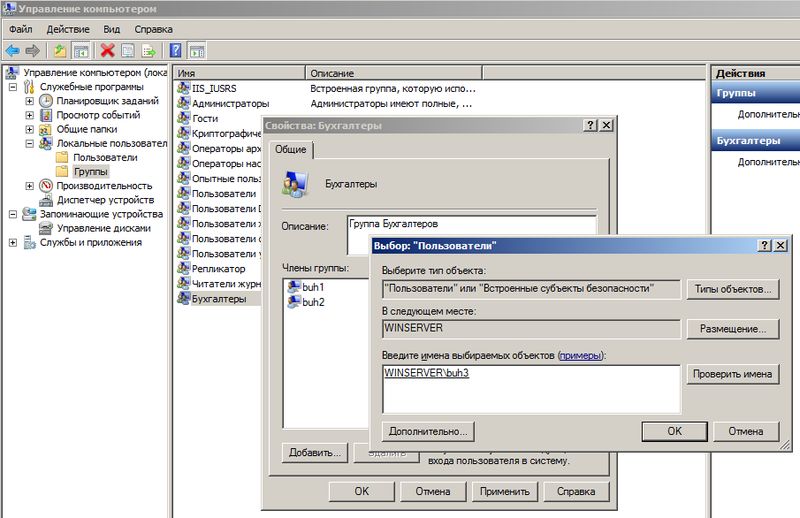

Теперь очередь за самым главным — группы! Группы позволяют включать в себя учётные записи пользователей и упрощают манипуляции с выдачей прав и разграничением доступа.

Чуть ниже будет объяснено «наложение прав» на каталоги и файлы, но сейчас главное понять одну мысль. Права на папки или файлы будут предоставляться группам, которые образно можно сравнить с контейнерами. А группы уже «передадут» права включённым в них учётным записям. То есть нужно мыслить на уровне групп, а не на уровне отдельных учётных записей.

- MS Windows XP. Панель Управления — Администрирование — Управление компьютером.

Локальные пользователи и группы — Группы. Меню Действие — Создать группу. - MS Windows 7. Панель Управления — Администрирование — Управление компьютером.

Локальные пользователи и группы — Группы. Меню Действие — Создать группу.

Нужно включить в нужные группы нужные учётные записи. Для примера, на группе Бухгалтеры правой клавишей мыши и там Добавить в группу или Свойства и там кнопка Добавить. В поле Введите имена выбираемых объектов впишите имя необходимой учётной записи и нажмите Проверить имена. Если всё верно, то учётная запись изменится к виду ИМЯСЕРВЕРА\учётная_запись. На рисунке выше, учётная запись buh3 была приведена к WINSERVER\buh3.

Итак, нужные группы созданы и учётные записи пользователей включены в нужные группы. Но до этапа назначения прав на папках и файлах с помощью групп хотелось бы обсудить пару моментов.

Стоит ли заморачиваться с группой, если в ней будет одна учётная запись? Считаю, что стоит! Группа даёт гибкость и маневренность. Завтра вам понадобится ещё одному человеку Б дать те же права, что и определённому человеку с его учётной записью А. Вы просто добавите учётную запись Б в группу, где уже имеется А и всё!

Намного проще, когда права доступа выданы группам, а не отдельным персонам. Вам остаётся лишь манипулировать группами и включением в них нужных учётных записей.

Права доступа.

Желательно выполнять нижеперечисленные действия от встроенной учётной записи Администратор или от первой учётной записи в системе, которая по умолчанию входит в группу Администраторы.

Вот и добрались до этапа, где непосредственно и происходит магия разграничения прав доступа для различных групп, а через них и пользователям (точнее их учётным записям).

Итак, у нас есть директория по адресу C:\dostup\, которую мы уже выдали в доступ по сети всем сотрудникам. Внутри каталога C:\dostup\ ради примера создадим папки Договора, Приказы, Учёт МЦ. Предположим, что есть задача сделать:

- папка Договора должна быть доступна для Бухгалтеров только на чтение. Чтение и запись для группы Менеджеров.

- папка УчётМЦ должна быть доступна для Бухгалтеров на чтение и запись. Группа Менеджеров не имеет доступа.

- папка Приказы должна быть доступна для Бухгалтеров и Менеджеров только на чтение.

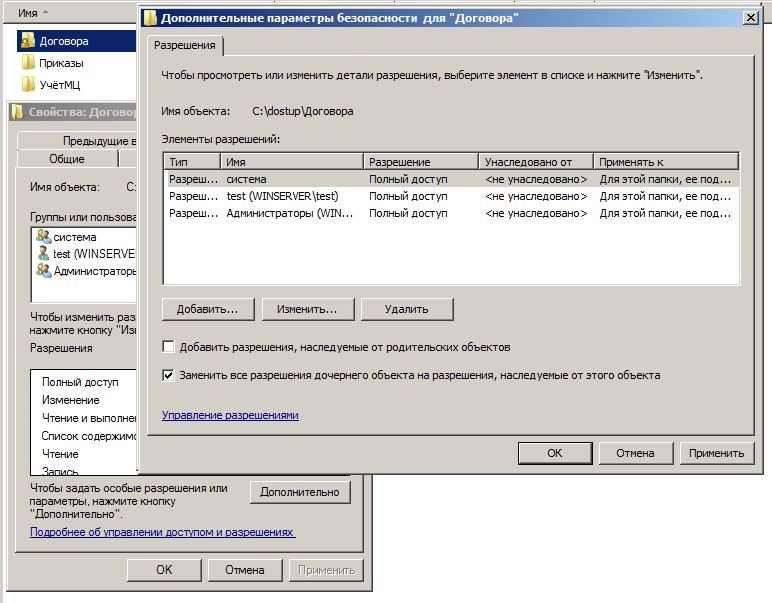

На папке Договора правой клавишей и там Свойства — вкладка Безопасность. Мы видим что какие-то группы и пользователи уже имеют к ней доступ. Эти права были унаследованы от родителя dostup\, а та в свою очередь от своего родителя С:

Мы прервём это наследование прав и назначим свои права-хотелки.

Жмём кнопку Дополнительно — вкладка Разрешения — кнопка Изменить разрешения.

Сначала прерываем наследование прав от родителя. Снимаем галочку Добавить разрешения, наследуемые от родительских объектов. Нас предупредят, что разрешения от родителя не будут применяться к данному объекту (в данном случае это папка Договора). Выбор: Отмена или Удалить или Добавить. Жмём Добавить и права от родителя останутся нам в наследство, но больше права родителя на нас не будут распространяться. Другими словами, если в будущем права доступа у родителя (папка dostup) изменить — это не скажется на дочерней папке Договора. Заметьте в поле Унаследовано от стоит не унаследовано. То есть связь родитель — ребёнок разорвана.

Теперь аккуратно удаляем лишние права, оставляя Полный доступ для Администраторов и Система. Выделяем по очереди всякие Прошедшие проверку и просто Пользователи и удаляем кнопкой Удалить.

Кнопка Добавить в данном окне Дополнительные параметры безопасности предназначена для опытных админов, которые смогут задать особые, специальные разрешения. Статья же нацелена на знания опытного пользователя.

Мы ставим галочку Заменить все разрешения дочернего объекта на разрешения, наследуемые от этого объекта и жмём Ок. Возвращаемся назад и снова Ок, чтобы вернуться к простому виду Свойства.

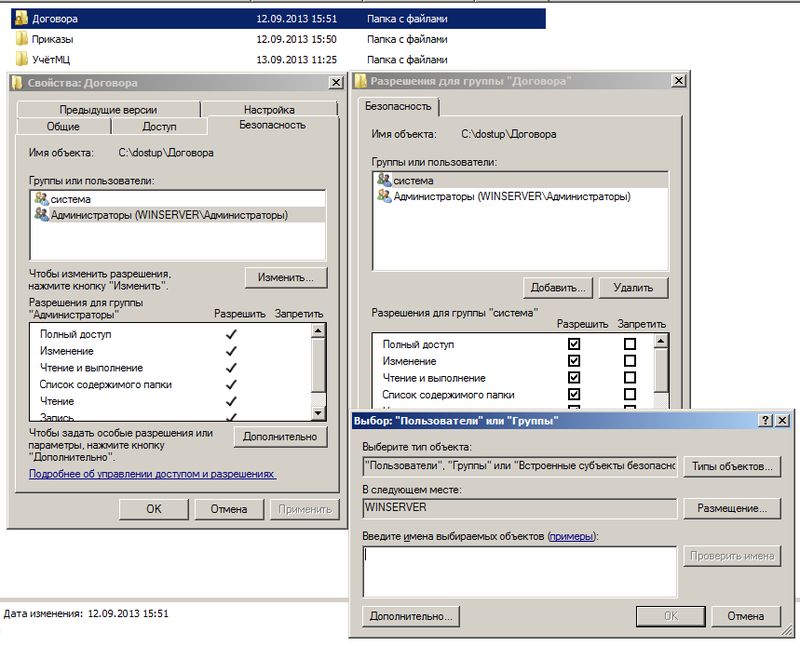

Данное окно позволит упрощённо достигнуть желаемого. Кнопка Изменить выведет окно «Разрешения для группы».

Жмём Добавить. В новом окне пишем Бухгалтеры и жмём «Проверить имена» — Ок. По умолчанию даётся в упрощённом виде доступ «на чтение». Галочки в колонке Разрешить автоматически выставляются «Чтение и выполнение», «Список содержимого папки», «Чтение». Нас это устраивает и жмём Ок.

Теперь по нашему техническому заданию нужно дать права на чтение и запись для группы Менеджеры. Если мы в окне Свойства, то снова Изменить — Добавить — вбиваем Менеджеры — Проверить имена. Добавляем в колонке Разрешить галочки Изменение и Запись.

Теперь нужно всё проверить!

Следите за мыслью. Мы приказали, чтобы папка Договора не наследовала права от свого родителя dostup. Приказали дочерним папкам и файлам внутри папки Договора наследовать права от неё.

На папку Договора мы наложили следующие права доступа: группа Бухгалтеры должна только читать файлы и открывать папки внутри, а группа Менеджеры создавать, изменять файлы и создавать папки.

Следовательно, если внутри директории Договора будет создаваться файл-документ, на нём будут разрешения от его родителя. Пользователи со своими учётными записями будут получать доступ к таким файлам и каталогам через свои группы.

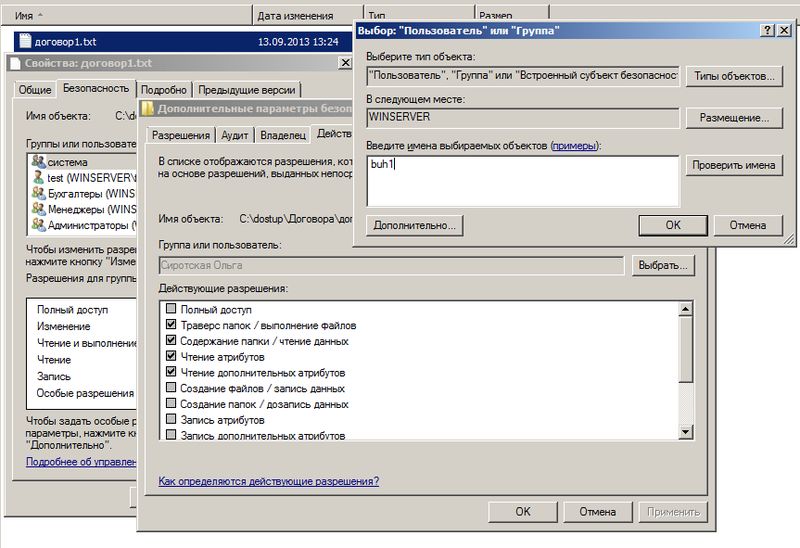

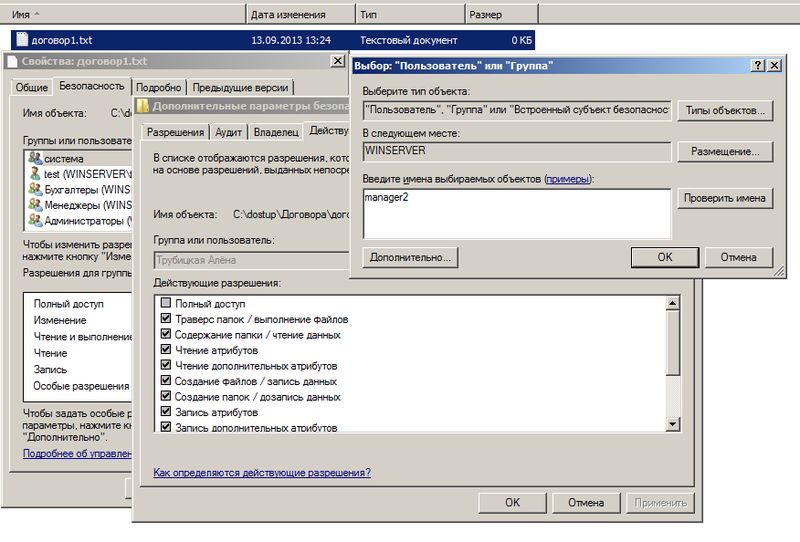

Зайдите в папку Договора и создайте тестовый файл договор1.txt

На нём щелчок правой клавишей мыши и там Свойства — вкладка Безопасность — Дополнительно — вкладка Действующие разрешения.

Жмём Выбрать и пишем учётную запись любого бухгалтера, к примеру buh1. Мы видим наглядно, что buh1 получил права от своей группы Бухгалтеры, которые обладают правами на чтение к родительской папке Договора, которая «распространяет» свои разрешения на свои дочерние объекты.

Пробуем manager2 и видим наглядно, что менеджер получает доступ на чтение и запись, так как входит в группу Менеджеры, которая даёт такие права для данной папки.

Абсолютно так же, по аналогии с папкой Договора, накладываются права доступа и для других папок, следуя вашему техническому заданию.

- Используйте разделы NTFS.

- Когда разграничиваете доступ на папки (и файлы), то манипулируйте группами.

- Создавайте учётные записи для каждого пользователя. 1 человек = 1 учётная запись.

- Учётные записи включайте в группы. Учётная запись может входить одновременно в разные группы. Если учётная запись находится в нескольких группах и какая-либо группа что-то разрешает, то это будет разрешено учётной записи.

- Колонка Запретить (запрещающие права) имеют приоритет перед Разрешением. Если учётная запись находится в нескольких группах и какая-либо группа что-то запрещает, а другая группа это разрешает, то это будет запрещено учётной записи.

- Удаляйте учётную запись из группы, если хотите лишить доступа, которого данная группа даёт.

- Задумайтесь о найме админа и не обижайте его деньгами.

Задавайте вопросы в комментариях и спрашивайте, поправляйте.

Видеоматериал показывает частный случай, когда нужно всего лишь запретить доступ к папке, пользуясь тем, что запрещающие правила имеют приоритет перед разрешающими правила.

Разрешения для файлов и папок

Информация взята из тринадцатой главы книги «Windows 2000. Руководство администратора». Автор Уильям Р. Станек (William R. Stanek).

На томах с файловой системой NTFS Вы можете установить разрешения безопасности для файлов и папок. Эти разрешения предоставляют или запрещают доступ к файлам и папкам. Для просмотра текущих разрешений безопасности выполните следующее:

| 1. | В Проводнике (Windows Explorer) выберите файл или папку для просмотра параметров безопасности и щелкните правой кнопкой мыши. |

| 2. | В контекстном меню выберите команду Свойства (Properties) и перейдите на вкладку Безопасность (Security) диалогового окна. |

| 3. | В списке Имя (Name) выберите пользователя, контакт, компьютер или группу разрешения которых Вы хотите просмотреть. Если флажки в области Разрешения: (Permissions) затенены, значит, разрешения унаследованы от родител ьского объекта. |

Общее представление о разрешениях для файлов и папок

В Таблице 13-3 отражены базовые разрешения, применимые к файлам и папкам.

Существуют следующие базовые разрешения на доступ к файлам: Полный доступ (Full Control), Изменить (Modify), Чтение и Выполнение (Read & Execute), Чтение (Read) и Запись (Write).

Для папок применимы такие базовые разрешения: Полный доступ (Full Control), Изменить (Modify), Чтение и Выполнение (Read & Execute), Список содержимого папки (List Folder Contents), Чтение (Read) и Запись (Write).

При установке разрешений для файлов и папок всегда следует учитывать следующее:

| • | Для запуска сценариев достаточно иметь разрешение на Чтение (Read). Разрешение на Выполнение файла (особое разрешение Execute File) не обязательно. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | Для доступа к ярлыку и связанному объекту требуется разрешение на Чтение (Read). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | Разрешение на Запись в файл (особое разрешение Write Data) при отсутствии разрешения на Удаление файла (особое разрешение Delete) все еще позволяет пользователю удалять содержимое файла. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | Если пользователь имеет базовое разрешение Полный доступ (Full Control) к папке, он может удалять любые файлы в такой папке, независимо от разрешений на доступ к этим файлам. Таблица 13-3 – Базовые разрешения для файлов и папок в Windows 2000

Базовые разрешения созданы при помощи объединения в логические группы особых разрешений, которые показаны в Таблице 13-4 (для файлов) и 13-5 (для папок). Особые разрешения можно назначить индивидуально, используя дополнительные параметры настройки. При изучении особых разрешений для файлов, необходимо учитывать следующее: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | Если группе или пользователю явно не определены права доступа, то доступ к файлу для них закрыт. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | При вычислении действующих разрешений пользователя принимаются во внимание все разрешения назначенные пользователю, а также группам, членом которых он является. Например, если пользователь GeorgeJ имеет доступ на Чтение (Read), и в то же время входит в группу Techies, у которой доступ на изменение (Modify), то в результате, у пользователя GeorgeJ появляется доступ на изменение (Modify). Если группу Techies включить в группу Администраторы (Administrators) с полным доступом (Full Control), то GeorgeJ будет полностью контролировать файл. Таблица 13-4 – Особые разрешения для файлов

В Таблице 13-5 показаны особые разрешения, используемые для создания базовых разрешений для папок. При изучении особых разрешений для папок необходимо учитывать следующее: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | При установке разрешений для родительской папки можно привести элементы разрешений файлов и подпапок в соответствие с разрешениями текущей родительской папки. Для этого нужно установить флажок Сбросить разрешения для всех дочерних объектов и включить перенос наследуемых разрешений (Reset Permissions On All Child Objects And Enable Propagation Of Inheritable Permissions). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| • | Создаваемые файлы наследуют некоторые разрешения от родительского объекта. Эти разрешения показаны, как разрешения файла по умолчанию. Таблица 13-5 – Особые разрешения для папок

|

Установка разрешений для файлов и папок

Для установки разрешений для файлов и папок выполните следующее:

| 1. | В Проводнике (Windows Explorer) выберите файл или папку и щелкните правой кнопкой мыши. |

| 2. | В контекстном меню выберите команду Свойства (Properties) и в диалоговом окне перейдите на вкладку Безопасность (Security), показанную на Рисунке 13-12.

|

| 3. | В списке Имя (Name) перечислены пользователи или группы, имеющие доступ к файлу или папке. Чтобы изменить разрешения для этих пользователей или групп, выполните следующее: • Выделите пользователя или группу, разрешения для которых Вы хотите изменить. • Используйте список Разрешения: (Permissions) для задания или отмены разрешений. Совет. Флажки унаследованных разрешений затенены. Для отмены унаследованного разрешения измените его на противоположное. |

| 4. | Для установки разрешений пользователям, контактам, компьютерам или группам, которых нет в списке Имя (Name), нажмите кнопку Добавить (Add). Появится диалоговое окно Выбор: Пользователь, Компьютер или Группа (Select Users, Computers, Or Groups), показанное на Рисунке 13-13.

|

| 5. | Используйте диалоговое окно Выбор: Пользователь, Компьютер или Группа (Select Users, Computers, Or Groups) для выбора пользователей, компьютеров или групп, для которых Вы хотите установить разрешения доступа. Это окно содержит поля, описание которых приводится ниже: • Искать в (Look In) Этот раскрывающийся список позволяет просмотреть доступные учетные записи других доменов. В том числе, список текущего домена, доверенных доменов и других доступных ресурсов. Чтобы увидеть все учетные записи в папке, выберите Весь каталог (Entire Directory). • Имя (Name) Эта колонка показывает существующие учетные записи выбранного домена или ресурса. • Добавить (Add) Эта кнопка добавляет выделенные имена в список выбранных имен. • Проверить имена (Check Names) Эта кнопка позволяет проверить имена пользователей, компьютеров или групп в списке выбранных имен. Это может быть полезно, когда имена вводятся вручную и необходимо убедиться в их правильности. |

| 6. | В списке Имя (Name) выделите пользователя, контакт, компьютер или группу для настройки, затем установите или снимите флажки в области Разрешения: (Permissions) для определения прав доступа. Повторите эти же действия и для других пользователей, компьютеров или групп. |

| 7. | По завершении работы нажмите кнопку OK. |

Аудит системных ресурсов

Применение аудита – это лучший способ для отслеживания событий в системах Windows 2000. Аудит можно использовать для сбора информации, связанной с использованием какого-либо ресурса. Примерами событий для аудита можно назвать доступ к файлу, вход в систему и изменения системной конфигурации. После включения аудита объекта, в журнал безопасности системы заносятся записи при любой попытке доступа к этому объекту. Журнал безопасности можно просмотреть из оснастки Просмотр событий (Event Viewer).

Примечание. Для изменения большинства настроек аудита необходимо войти в систему с учетной записью «Администратор» или члена группы «Администраторы», или иметь право Управление аудитом и журналом безопасности (Manage Auditing And Security Log) в групповой политике.

Установка политик аудита

Применение политик аудита существенно повышает безопасность и целостность систем. Практически каждая компьютерная система в сети должна быть настроена с ведением журналов безопасности. Настройка политик аудита доступна в оснастке Групповая политика (Group Policy). С помощью этого компонента можно установить политики аудита для целого сайта, домена, или подразделения. Политики также могут быть заданы для персональных рабочих станций или серверов.

После выбора необходимого контейнера групповой политики можно настроить политики аудита следующим образом:

| 1. | Как показано на Рисунке 13-14, найти узел Политика аудита (Audit Policy) можно продвигаясь вниз по дереву консоли: Конфигурация компьютера (Computer Configuration), Конфигурация Windows (Windows Settings), Параметры безопасности (Security Settings), Локальные политики (Local Policies), Политика аудита (Audit Policy).

|

| 2. | Существуют следующие категории аудита: • Аудит событий входа в систему (Audit Account Logon Events) отслеживает события, связанные с входом пользователя в систему и выходом из неё. • Аудит управления учетными записями (Audit Account Management) отслеживает все события, связанные с управлением учетными записями, средствами оснастки Active Directory — пользователи и компьютеры (Active Directory Users And Computers). Записи аудита появляются при создании, изменении или удалении учетных записей пользователя, компьютера или группы. • Аудит доступа к службе каталогов (Audit Directory Service Access) отслеживает события доступа к каталогу Active Directory. Записи аудита создаются каждый раз при доступе пользователей или компьютеров к каталогу. • Аудит входа в систему (Audit Logon Events) отслеживает события входа в систему или выхода из нее, а также удаленные сетевые подключения. • Аудит доступа к объектам (Audit Object Access) отслеживает использование системных ресурсов файлами, каталогами, общими ресурсами, и объектами Active Directory. • Аудит изменения политики (Audit Policy Change) отслеживает изменения политик назначения прав пользователей, политик аудита или политик доверительных отношений. • Аудит использования привилегий (Audit Privilege Use) отслеживает каждую попытку применения пользователем предоставленного ему права или привилегии. Например, права архивировать файлы и каталоги. Примечание. Политика Аудит использования привилегий (Audit Privilege Use) не отслеживает события, связанные с доступом к системе, такие, как использование права на интерактивный вход в систему или на доступ к компьютеру из сети. Эти события отслеживаются с помощью политики Аудит входа в систему (Audit Logon Events). • Аудит отслеживания процессов (Audit Process Tracking) отслеживает системные процессы и ресурсы, используемые ими. • Аудит системных событий (Audit System Events) отслеживает события включения, перезагрузки или выключения компьютера, а также события, влияющие на системную безопасность или отражаемые в журнале безопасности. |

| 3. | Для настройки политики аудита дважды щелкните на нужной политике, или выберите в контекстном меню выбранной политики команду Свойства (Properties). После этого откроется диалоговое окно Параметр локальной политики безопасности (Properties). |

| 4. | Установите флажок Определить следующий параметр политики (Define These Policy Settings). Затем установите или снимите флажки Успех (Success) и Отказ (Failure). Аудит успехов означает создание записи аудита для каждого успешного события (например, успешной попытки входа в систему). Аудит отказов означает создание записи аудита для каждого неудачного события (например, неудачной попытки входа в систему). |

| 5. | По завершении нажмите кнопку OK. |

Аудит операций с файлами и папками

Если задействована политика Аудит доступа к объектам (Audit Object Access), можно использовать аудит на уровне отдельных папок и файлов. Это позволит точно отслеживать их использование. Данная возможность доступна только на томах с файловой системой NTFS.

Для настройки аудита файла и папки проделайте следующее:

| 1. | В Проводнике (Windows Explorer) выберите файл или папку, для которой нужно настроить аудит. В контекстном меню выберите команду Свойства (Properties). |

| 2. | Перейдите на вкладку Безопасность (Security), а затем нажмите кнопку Дополнительно (Advanced). |

| 3. | В диалоговом окне Параметры управления доступом (Access Control Settings) перейдите на вкладку Аудит (Auditing), показанную на Рисунке 13-15.

|

| 4. | Чтобы параметры аудита наследовались от родительского объекта, должен стоять флажок Переносить наследуемый от родительского объекта аудит на этот объект (Allow Inheritable Auditing Entries From Parent To Propagate To This Object). |

| 5. | Чтобы дочерние объекты унаследовали параметры аудита текущего объекта, установите флажок Сбросить элементы аудита для всех дочерних объектов и включить перенос наследуемых элементов аудита (Reset Auditing Entries On All Child Objects And Enable Propagation Of Inheritable Auditing Entries). |

| 6. | Используйте список Элементы аудита (Auditing Entries) для выбора пользователей, компьютеров или групп, действия которых будут отслеживаться. Для удаления учетной записи из этого списка, выберите ее и нажмите кнопку Удалить (Remove). |

| 7. | Чтобы добавить учетную запись, нажмите кнопку Добавить (Add) для появления диалогового окна Выбор: Пользователи, Контакты, Компьютеры или Группы (Select Users, Contacts, Computers, Or Groups), в котором выберите учетную запись для добавления. Когда нажмете OK, появится диалоговое окно Элемент аудита для Имя папки или файла (Auditing Entry For New Folder), показанное на Рисунке 13-16. Примечание. Если Вы желаете отслеживать действия всех пользователей, используйте специальную группу Все (Everyone). В других случаях для аудита выбирайте отдельных пользователей или группы в любых комбинациях.

|

| 8. | Если необходимо уточнить объекты для применения настроек аудита, воспользуйтесь раскрывающимся списком Применять (Apply Onto). |

| 9. | Установите флажки Успех (Successful) и/или Отказ (Failed) для необходимых событий аудита. Аудит успехов означает создание записи аудита для успешного события (например, успешного чтения файла). Аудит отказов означает создание записи аудита для неудачного события (например, неудачной попытки удаления файла). События для аудита совпадают с особыми разрешениями (Таблицы 13-4 и 13-5) за исключением синхронизации автономных файлов и папок, аудит которой невозможен. |

| 10. | По завершении нажмите кнопку OK. Повторите эти шаги для настройки аудита других пользователей, групп или компьютеров. |

Аудит объектов каталога Active Directory

Если задействована политика Аудит доступа к службе каталогов (Audit Directory Service Access), можно использовать аудит на уровне объектов службы каталогов Active Directory. Это позволит точно отслеживать их использование.

Для настройки аудита объекта проделайте следующее:

| 1. | В оснастке Active Directory — пользователи и компьютеры (Active Directory Users And Computers) выберите контейнер объекта. |

| 2. | Щелкните по объекту для аудита правой кнопкой мыши и в контекстном меню выберите команду Свойства (Properties). |

| 3. | Перейдите на вкладку Безопасность (Security) и нажмите кнопку Дополнительно (Advanced). |

| 4. | Перейдите на вкладку Аудит (Auditing) диалогового окна Параметры управления доступом (Access Control Settings). Чтобы параметры аудита наследовались от родительского объекта, должен стоять флажок Переносить наследуемый от родительского объекта аудит на этот объект (Allow Inheritable Auditing Entries From Parent To Propagate To This Object). |

| 5. | Используйте список Элементы аудита (Auditing Entries) для выбора пользователей, компьютеров или групп, действия которых будут отслеживаться. Для удаления учетной записи из этого списка, выберите ее и нажмите кнопку Удалить (Remove). |

| 6. | Чтобы добавить учетную запись, нажмите кнопку Добавить (Add). Появится диалоговое окно Выбор: Пользователи, Контакты, Компьютеры или Группы (Select Users, Contacts, Computers, Or Groups), в котором выберите учетную запись для добавления. Когда нажмете OK, появится диалоговое окно Элемент аудита для Имя папки или файла (Auditing Entry For New Folder). |

| 7. | Если необходимо уточнить объекты для применения настроек аудита, воспользуйтесь раскрывающимся списком Применять (Apply Onto). |

| 8. | Установите флажки Успех (Successful) и/или Отказ (Failed) для необходимых событий аудита. Аудит успехов означает создание записи аудита для каждого успешного события (например, успешного чтения файла). Аудит отказов означает создание записи аудита для каждого неудачного события (например, неудачной попытки удаления файла). |

| 9. | По завершении нажмите кнопку OK. Повторите эти шаги для настройки аудита других пользователей, контактов, групп или компьютеров. |

Материал взят из книги «Windows 2000. Руководство администратора». Автор Уильям Р. Станек (William R. Stanek). © Корпорация Microsoft, 1999. Все права защищены.