Блог did5.ru

Про АйТи и около айтишные темы

Настройка Internet Explorer с помощью GPO

Развернуть настройки для Internet Explorer на доменных компьютерах с помощью групповой политики оказалось не такой уж тривиальной задачей, как казалось на первый взгляд. Вроде бы, все необходимые параметры присутствуют в GPO, но когда началось тестирование – сразу же показались подводные камни. Настраивать нужно IE от версии 8 до самой последней 11-й, а с текущей конфигурацией сервера удалось управлять только 8 и 9 версией браузера. Еще неприятный момент – задаешь один параметр, а заменяются с ним еще несколько, которые менять нельзя. Через некоторое время стало ясно, что GPO для решения этой задачи не подойдет, нужно использовать GPP (Group Policy Preferences) и менять необходимые настройки IE прямо в реестре. Такой подход с полностью предсказуемым результатом, в отличие от GPO. Далее подробнее про настройки IE…

1. Задаем домашнюю страницу в IE

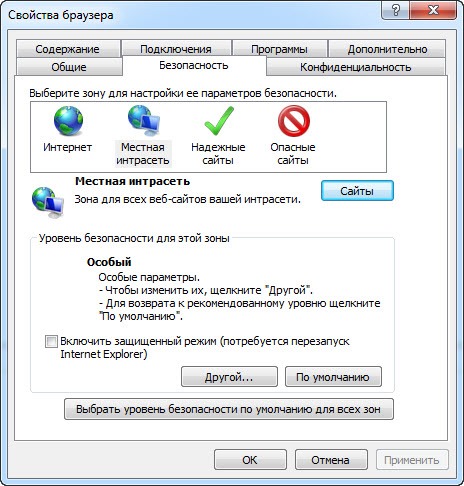

2. Настраиваем Местную интрасеть и Надежные сайты

2.1 Добавляем свой домен в Местную интрасеть

2.2 Добавляем несколько узлов в Надежные сайты

2.3 Задаем параметр Автоматический вход в сеть с текущим именем пользователя и паролем (Automatically logon with current username and password) для Местной интрасети

Если нужно другое значение этого параметра:

10000 = Prompt for user name and password

20000 = Automatic logon only in the Intranet zone

30000 = Anonymous logon

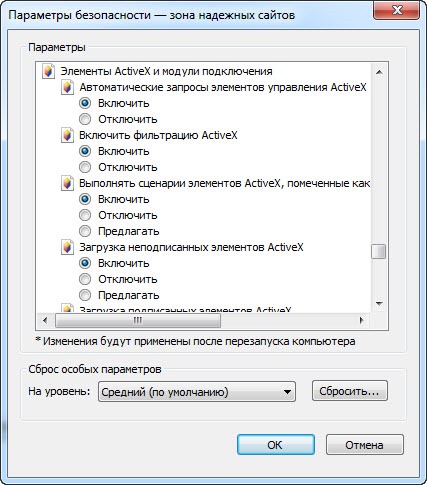

2.4 Включаем все параметры ActiveX и отключаем блокировку всплывающих окон для Надежных сайтов

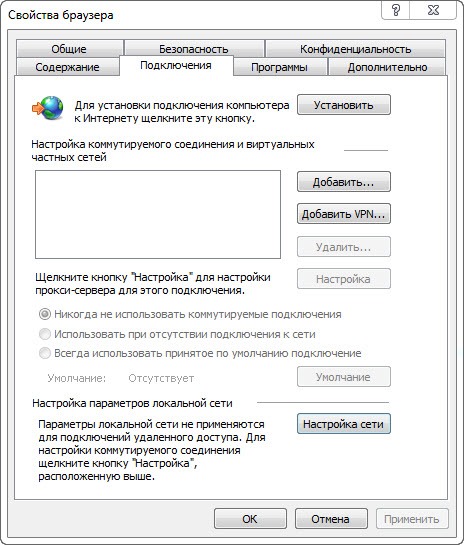

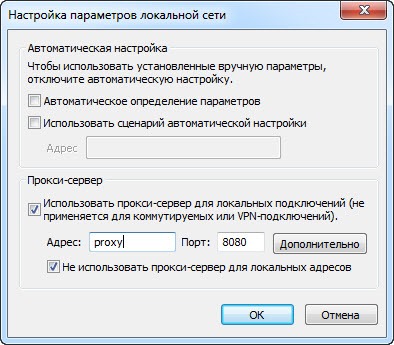

3. Задаем Настройки сети, которые находятся вкладке Подключения

Чтобы установить галку – Не использовать прокси-сервер для локальных адресов, нужно в ProxyOverride в конце строки прописать ; .

Чтобы снять галку – Автоматическое определение параметров, меняем следующий ключ реестра:

Нашли опечатку в тексте? Пожалуйста, выделите ее и нажмите Ctrl+Enter! Спасибо!

Хотите поблагодарить автора за эту заметку? Вы можете это сделать!

ID 1085, не удалось применить параметры Internet Explorer Zonemapping

ID 1085, не удалось применить параметры Internet Explorer Zonemapping

Добрый день! Уважаемые читатели и гости крупного IT блога Pyatilistnik.org. В прошлый раз мы с вами научились узнавать IP-адрес у различных операционных систем. Сегодняшняя публикация снова будет посвящена терминальным столам и RDS фермам, на которых вы можете встретить ошибку групповой политики с кодом события ID 1085, где не удалось применить параметры Internet Explorer Zonemapping. Давайте разбираться, что это такое и для чего необходимо, а главное, как поправить, чтобы ошибка не появлялась.

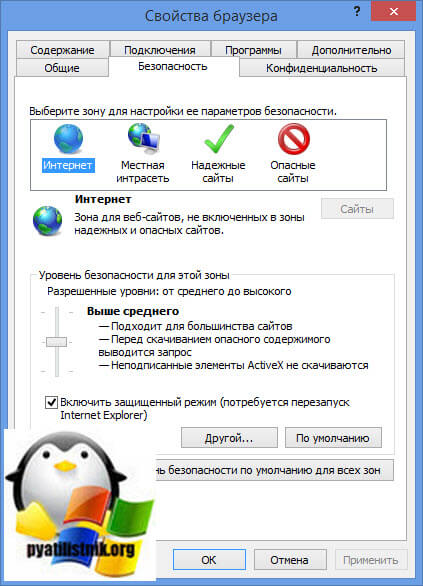

Что такое Internet Explorer Zonemapping

Internet Explorer Zonemapping — это зоны безопасности в браузере Internet Explorer, которые используются для понимания уровня отношения к тому или иному сайту. Этот параметр политики позволяет управлять списком сайтов, которые вы хотите связать с определенной зоной безопасности. Эти номера зон имеют соответствующие параметры безопасности, которые применяются ко всем сайтам в зоне.

Internet Explorer имеет 4 зоны безопасности, пронумерованные от 1 до 4, и они используются этим параметром политики для привязки сайтов к зонам.

- (1) зона интрасети (Местная интрасеть)

- (2) зона доверенных сайтов (Надежные узлы)

- (3) интернет-зона (Интернет)

- (4) зона ограниченных сайтов (Опасные сайты)

Параметры безопасности могут быть установлены для каждой из этих зон с помощью других параметров политики, и их параметры по умолчанию: зона надежных сайтов (низкий уровень), зона интрасети (средний-низкий уровень), интернет-зона (средний уровень) и зона ограниченных сайтов ( Высокий уровень). (Зона «Локальный компьютер» и ее заблокированный эквивалент имеют специальные параметры безопасности, защищающие ваш локальный компьютер.)

Если вы включите этот параметр политики, вы можете ввести список сайтов и номера соответствующих зон. Связывание сайта с зоной гарантирует, что параметры безопасности для указанной зоны будут применены к сайту. Для каждой записи, которую вы добавляете в список, введите следующую информацию, это имя сайта и номер зоны. Если вы настраиваете это список через групповые политики и делаете ошибку в синтаксисе ее заполнения, то вы легко можете у себя в системе, в моем случае на RDS ферме встречать предупреждение:

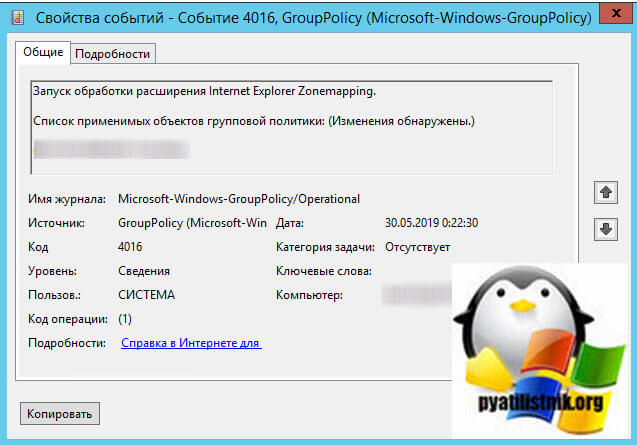

Первым делом необходимо понять, какая групповая политика изменяет данную настройку. Для этого вам необходимо открыть журнал событий Windows и перейти в журнал Microsoft-Windows-GroupPolicy, напоминаю, что мы его уже использовали при долго висящей политике Microsoft Disk Quota. Открыв журнал Microsoft-Windows-GroupPolicy-Operational найдите там событие с кодом 4016.

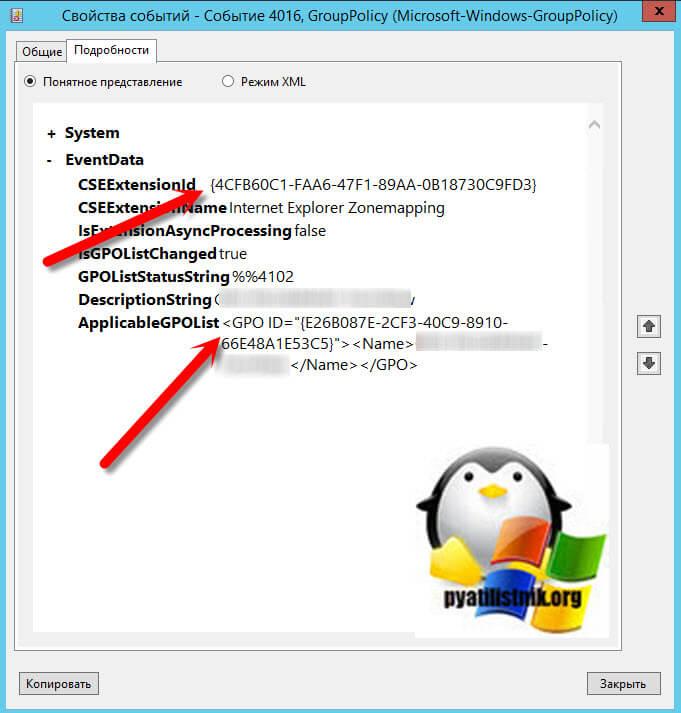

Обратите внимание, что тут сразу пишется в каком объекте групповой политики находится данная настройка. Если хотите перепроверить и найти ее по GUID, то выберите вкладку «Подробности». Тут вы увидите GUID расширения, имя GPO и GUID, который кстати можете поискать.

Так же отфильтровав журнал вы можете обнаружить ошибку с кодом 7016:

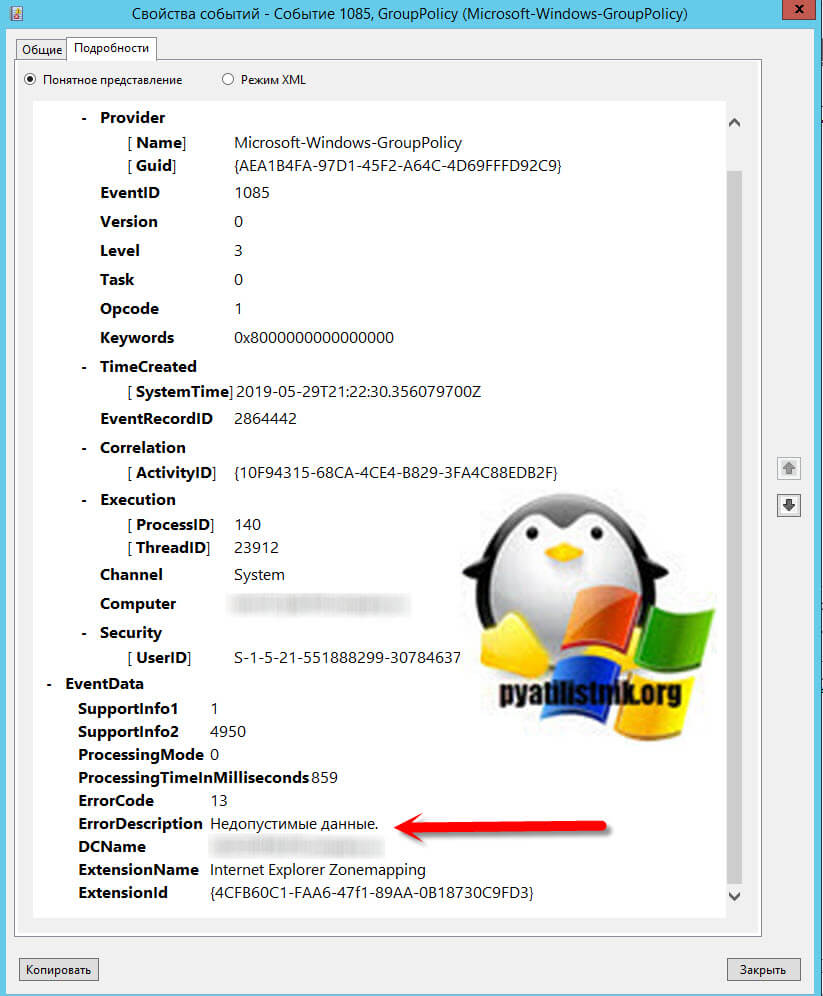

Забыл отметить, что если посмотреть в ошибке 1085 на вкладке «Подробности» на поле ErrorDescription, то там увидите ошибку в виде «Недопустимых данных«. Это означает, что у вас неправильные записи в данной политики.

Правильная настройка политики Internet Explorer Zonemapping

Чтобы ваши журналы не забивались ошибками с кодом 1085 необходимо правильно настроить групповую политику или локальные настройки Internet Explorer. Откройте оснастку управление групповой политикой (gpmc.msc). Перейдите к изменений той групповой политики, через которую у вас настраиваются списки сайтов для зон internet Explorer. Найдите политику:

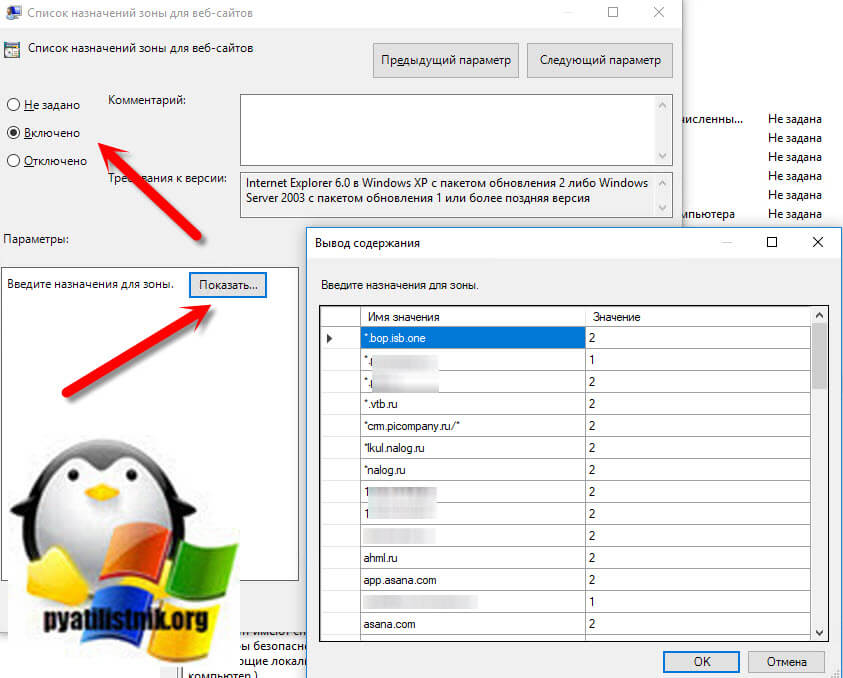

Включаем политику «Список назначений зоны для веб-сайтов» и нажимаем кнопку «Показать». У вас появится окно редактора в котором нужно писать адрес сайта и номер зоны, напомню еще раз цифры соответствующие зонам:

- (1) зона интрасети (Местная интрасеть)

- (2) зона доверенных сайтов (Надежные узлы)

- (3) интернет-зона (Интернет)

- (4) зона ограниченных сайтов (Опасные сайты)

При вводе данных в редакторе групповой политики нет ни синтаксиса, ни логической проверки ошибок. Затем это выполняется на самом клиенте, когда расширение групповой политики «Internet Explorer Zonemapping» преобразует реестр в формат, который использует сам Internet Explorer. Во время этого преобразования реализуются те же методы, которые используются Internet Explorer при добавлении сайта вручную в определенную зону безопасности. Если запись будет отклонена при добавлении вручную, преобразование также будет неудачным, если используется групповая политика и будет выдано событие 1085 . Подстановочные знаки для доменов верхнего уровня (TLD). Одним из сценариев, который отклоняется при добавлении сайтов, является добавление подстановочного знака в TLD (например, * .com или * .co.uk). Теперь вопрос в том, какие записи рассматриваются как TLD;, ниже я приведу рабочие варианты.

Правильные варианта синтаксиса сайтов Internet Explorer Zonemapping

- *://*.pyatilistnik.org – Работает

- http://*.pyatilistnik.org – Работает

- *://pyatilistnik.org – Работает

- ftp://192.168.0.0/ – Работает

- https://pyatilistnik.org/ – Работает

- 192-193.0.0.0 Работает.

- 192-193.1-10.0.0 Работает

- 192-193.1-10.20-30.0 Работает

- 192-193.1-10.20-30.40-50 Работает

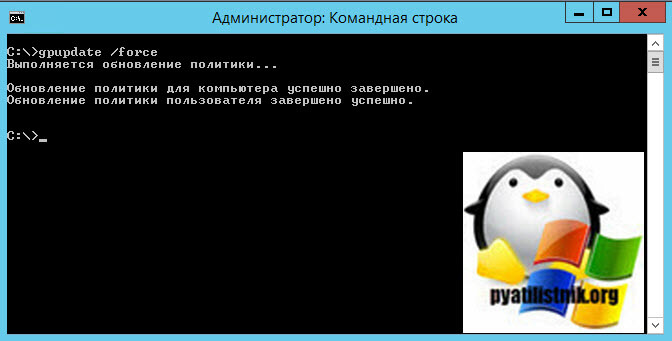

Далее открываете на клиенте командную строку и вводите gpupdate /force, чтобы обновить политику. Если вы все сделали правильно и у вас нет ошибок в синтаксисе написания сайтов Internet Explorer Zonemapping, то вы увидите, что политики отработали корректно.

Если есть ошибки в синтаксисе, то увидите вот такую картину:

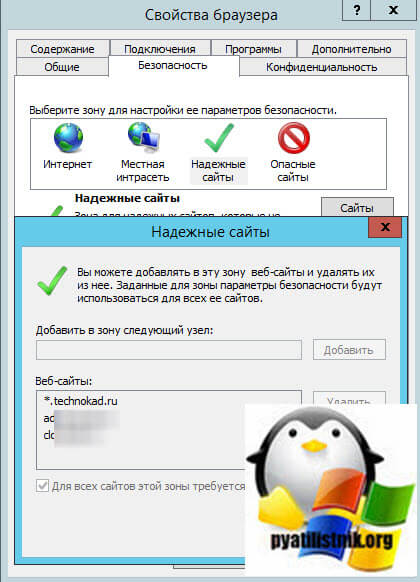

так же показателем, того что есть проблемы, это отсутствие вашего сайта в зонах Internet Explorer. Если в списке нет каких-то сайтов, то для вас это сигнал, где искать ошибку.

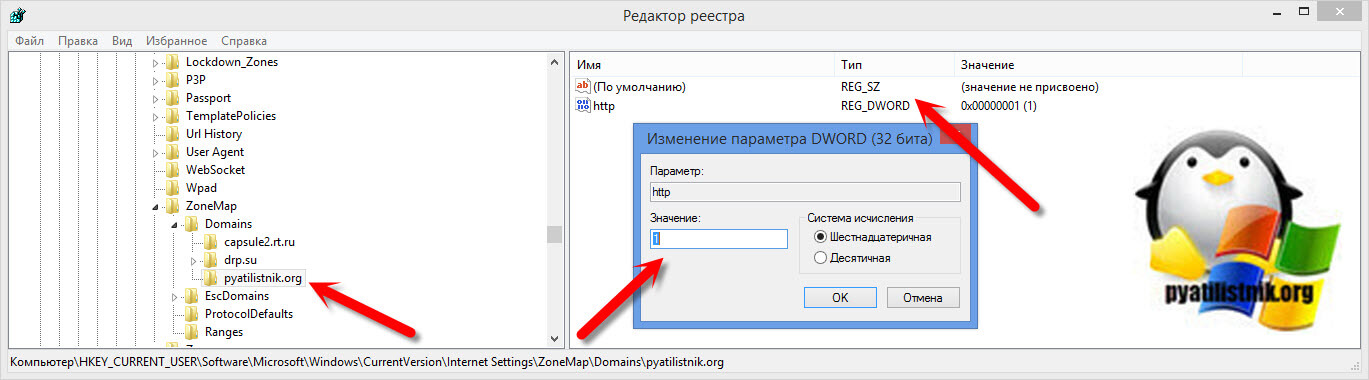

Редактирование Internet Explorer Zonemapping через реестр Windows

Я вам не перестаю повторять, что групповая политика меняет просто ключи реестра Windows на нужном объекте.

- Для пользователя — HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\ создаем тут ключ REG_DWORD с нужным значением зоны IE

- Для компьютера —

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\ создаем тут ключ REG_DWORD с нужным значением зоны IE

- Для включения галки «Для всех сайтов зоны требуется проверка подлинности серверов (https)» необходимо создать запись REG_DWORD с именем Flags и значением 71 вместо 67 по пути HKEY_CURRENT_USER (или HKEY_LOCAL_MACHINE)\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\1\

- Если вы хотите добавить диапазон IP адресов, тогда нужно добавлять 2 параметра. По пути HKEY_CURRENT_USER (или HKEY_LOCAL_MACHINE) \SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Ranges\local. Создать запись типа REG_SZ с Value name — :Range и Value Data – 192.168.1.0-254 и в SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Ranges\local запись REG_DWORD с Value name — * (или нужный вам протокол) и Value Data – 1 (номер зоны)

Настройка списка надежных сайтов в Internet Explorer через групповые политики

Привет! Казалось бы что может быть проще настроить список “Надежных сайтов” в Internet Explorer используя GPO? А все оказалось не так-то просто. Всё началось с того, имеется несколько сот компьютеров и терминальный сервер. Для пользователей была развернута политика, которая настраивала Internet Explorer на клиентских компьютерах.

Но почему-то эта политика не отрабатывала не терминальном сервере. На нем была включена “Усиленная безопасность”.

Путем долгих попыток настроить этот сервер было выяснено, что политика, которая настраивает зоны в Internet Explorer, вносит свои изменения в ветку реестра, которая не читается, если Explorer работает в режиме усиленной безопасности. Что в таком случае делать? Я отключил эту настройку в политике и создал новую, которая настраивает соответствующие ветки реестра, используемые IE во всех режимах работы.

Прежде чем создавать такую политику, советую создать файл с расширением .reg с нужными строками, чтобы удостовериться, что вы нигде не ошиблись.

Windows Registry Editor Version 5.00[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscDomains\security_1cv8.exe]

«about»=dword:00000002

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\EscDomains\security_1cv8c.exe]

«about»=dword:00000002

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\kontur.ru]

«https»=dword:00000002

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\security_1cv8.exe]

«about»=dword:00000002

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\security_1cv8c.exe]

«about»=dword:00000002

Чтобы IE мог видеть список сайтов в режиме усиленной безопасности, необходимо добавлять их в ветку реестра “EscDomains”, для обычного режима работы – в ветку “Domains”.

Благодаря этому удалось настроить доступ к странице security_1cv8.exe и security_1cv8c.exe в 1C на терминальном сервере в режиме усиленной безопасности браузера.

Казалось бы задача простая, но пришлось долго с этим провозиться.

Добавить комментарий Отменить ответ

Для отправки комментария вам необходимо авторизоваться.