Consent.exe — что это за процесс, как удалить?

Consent.exe — что это такое?

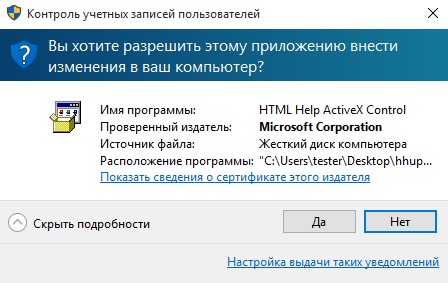

Consent.exe — согласованный пользовательский интерфейс для административных приложений. Процесс появляется при включенном UAC — он отвечает за вывод запроса для разрешения запуска программы.

Чтобы процесс не надоедал — его можно отключить, просто отключив UAC (User Account Control):

- Откройте панель управления, это можно сделать так: зажмите Win + R, напишите команду control или control panel. Нажмите ОК.

- Далее — выберите в правом верхнем углу Просмотр: Мелкие значки.

- Внизу найдите пункт Учетные записи пользователей. Запустите.

- Далее отключите UAC — нажмите по Изменить параметры контроля учетных записей, выбрав далее Никогда не уведомлять. Не забудьте нажать ОК для сохранения изменений.

Процесс Consent.exe запускается из системной папки, а именно:

Если он присутствует в других местах, например в папке AppData, Roaming, Local, Program Files — тогда ПК стоит проверить на вирусы. Да, он может быть еще в дремучих папках типа C:\Windows\WinSxS\amd64_microsoft-windows-lua_31bf3856ad364e35_10.0.14393.2879_none_1bc1c0adb792cf2b, но это все его оригинальные копии, это нормально. Главное — чтобы он в итоге был в папке Windows, а не например в Program Files.

Кстати я использую Windows 10, версия LTSB (много метро-хлама тут вырезано), посмотрел у себя, поискал в папке System32 файл consent и нашел даже пару библиотек с упоминанием названия:

На форуме Ру Боард нашел инфу: после некоторых обновлений (например KB3172605) файл consent.exe обзаводится функциями телеметрии (вроде UAC-трекинг). Это все относится к Windows 7, в десятке телеметрии и так уже хватает. Поэтому теоритически процесс Consent.exe может стучаться в интернет для отправки пользовательской инфы (хотя никакие логины и пароли не отправляются, это глупости).

Возможно инфа будет полезна: в журнале может быть краснота по поводу consent.exe и mmc.exe, один юзер выяснил — из-за установки Symantec EndPoint Protection. Хотя в принципе лагов нет, только в журнале записи напрягают.

Consent.exe — вирус?

Как уже было сказано — не вирус, а системный компонент.

Однако, я нашел инфу — на форуме чел рассказывает, пользователю пришло письмо, в котором был файл замаскированный под документ. Пользователь запустил файл, после чего постоянно начало появляться предложение внести изменения в систему от процесса Consent.exe. Скорее всего проблема была в том, что вирус хотел внести изменения, и защита UAC, то есть Consent.exe — не давали этого сделать. Поэтому отключать UAC — не всегда хорошая идея.

Если у вас есть подозрения, что у вас на компьютере вирус, тогда проверьте его лучшими утилитами:

- Dr.Web CureIt! — мощная утилита по поиску и удалению опасных вирусов типа троянов, червей, руткитов. Скачивается уже с антивирусными базами, проверять ПК может долговато, зависит от количества файлов. Но реально годная утилита.

- AdwCleaner — утилита против рекламных вирусов, всяких левых расширений, левых ненужных программ, всяких шпионских модулей. Тоже годная утилита, оч популярная, чистит реестр, запланированные задачи, ярлыки, профили браузеров и другое.

- HitmanPro — утилита похожа на предыдущую, тоже качественная, но ищет более дотошно, детальнее, может найти угрозу даже в cookie-файлах.

Заключение

- Consent.exe — процесс от защиты UAC.

- Можно отключить UAC и тогда процесс не будет вас тревожить, но при этом в теории может висеть в диспетчере, может он выполняет еще другие системные функции.

- Под этот процесс спокойно может маскироваться вирус, при подозрениях — просканируйте комп на вирусы (утилиты дал выше).

Удачи и добра, до новых встреч господа!

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

filecheck .ru

Подлинный файл является одним из компонентов программного обеспечения Microsoft Windows, разработанного Microsoft .

Consent.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли consent.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с consent.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу Consent UI. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы consent.exe.

Информация о файле consent.exe

Описание: consent.exe часто вызывает проблемы и необходим для Windows. Consent.exe находится в папке C:\Windows\System32. Известны следующие размеры файла для Windows 10/8/7/XP 82,432 байт (28% всех случаев), 101,824 байт, 105,192 байт или 108,896 байт.

Это системный процесс Windows. Приложение не видно пользователям. Это файл, подписанный Microsoft. Поставлена цифровая подпись. Поэтому технический рейтинг надежности 1% опасности.

Вы можете удалить программу Microsoft Windows, или попросить поставщика программного обеспечения о поддержке. Нажмите на Microsoft Windows в Панели управления Windows (раздел Программы и компоненты) для удаления.

Важно: Некоторые вредоносные программы маскируют себя как consent.exe. Таким образом, вы должны проверить файл consent.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

| 112192 win 7 x64 |

| Ничего не знаю, но у меня он 109 kb! Сергей |

| Отправляет на левый сайт «одноклассников». После того, как мне надоел этот закрывающийся только через диспетчер задач и всем браузером сайт, я добавил его в черный список файервола. И вот сегодня он [файервол] уведомил меня о попытке приложения «consent.exe» залезть таки на этот вредный сайт. Александр |

| Ничего не знаю, но у меня он 109 kb! Сергей |

| Отправляет на левый сайт «одноклассников». После того, как мне надоел этот закрывающийся только через диспетчер задач и всем браузером сайт, я добавил его в черный список файервола. И вот сегодня он [файервол] уведомил меня о попытке приложения «consent.exe» залезть таки на этот вредный сайт. Александр |

| если он в папке винды, то это вирус — лезет в инет постоянно Роман |

| Я знаю точно, что она делает тайные снимки экрана. Касперский ее четко блочит.. но факт остается фактом. делает скрины.. куда потом отсылает — неизвестно. Alex |

| Consent.exe — это по-моему системный файл для Windows. И при этом, доктор веб ругается на этот файл, потому что consent у меня пытается соединиться с сайтом windowsupdate com. (дополнительная информация) Дмитрий |

| Обработка Касперского зависает на этом процессе(надолго зависает) Александр |

| Убил диск напрочь. Уже полгода восстанавливаю. Перепробовал кучу восстановителей — сейчас борюсь вручную. Не позволяет запустить ни одну программу, скинуть архив на внешний носитель невозможно. При запуске любой программы запускается новый неуничтожимый процесс, система тормозит. dionisiu |

| Файл телеметрии от Microsoft. В зависимости от настроек собирает Ваши личные данные и отправляет Мелкомягким с возможностью передачи третьим лицам. То есть официальная программа-шпион. http://fishki.net/1647811-telemetrija-v-windows-7-8.html (дополнительная информация) TerricoNETz |

| в папке %windir%\system32\consent.exe не найдет. Смотрел через Tcmd сист файлы показывает. =\ Но в AnvirTask Manager в логе показывает обращение к этому файу. При переходе на процесс — показывает на svhost .. KIS2015 не ругается .. Иван |

| Файл телеметрии от Microsoft. В зависимости от настроек собирает Ваши личные данные и отправляет Мелкомягким с возможностью передачи третьим лицам. То есть официальная программа-шпион. http://fishki.net/1647811-telemetrija-v-windows-7-8.html (дополнительная информация) TerricoNETz |

| Фаервол eset smart security выдал запрос, что C:\Windows\System32\consent.exe пытеется вылезти в инет по 80 порту. я запретил. начал искать инфу про этот файл, хотел его на вирустотал проверить, а его там нет(в C:\Windows\System32\). при поиске тоталом нашел 3 шт в разных папках winsxs Wescor |

| У меня большие проблемы, похоже это вирус. Ольга |

| В центре безопасности в журнале стабильности работы критическая ошибка consent.exe. Но перед этим я поудалял и повыключал всякие One Driwe и windows defender. Видимо, не понравилось W10. Шпиёнит))) Anton |

| Это системное приложение windows являющееся частью UAC. Выводит диалоговые окна пользователю с требованием подтверждения действия под административными правами, в противном случае блокирует запуск. Это приложение НЕ ДОЛЖНО обращаться к каким либо сторонним сайтам за исключением сайтов Майкрософт, однако, то, что это приложение имеет возможность и необходимость обращения к сайтам майкрософт не подтверждено. (дополнительная информация) Sincerity |

Лучшие практики для исправления проблем с consent

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с consent. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса consent.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

consent сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Windows UAC не перестаёт удивлять, или Как обнаружить инсайдера

Всем привет! Уверен, что вы наслышаны о недочетах технологии Windows UAC, однако относительно недавно появились подробности любопытной уязвимости, эксплуатация которой дает возможность непривилегированному пользователю максимально повысить привилегии. В Jet CSIRT мы не оставили этот случай без внимания, ведь для любой команды мониторинга и реагирования на инциденты ИБ уязвимости класса Privilege Escalation представляют особый интерес. Под катом — описание уязвимости, способы детекта и защиты.

Детали уязвимости

Исследователь Eduardo Braun Prado из команды Zero Day Initiative обнаружил уязвимость локального повышения привилегий в компоненте Windows Certificate Dialog, которая возникает из-за некорректной обработки пользовательских привилегий. Уязвимость позволяет повысить привилегии пользователя до максимально возможных SYSTEM и обойти все защитные механизмы ОС Windows. Это происходит при эксплуатации механизма Windows UAC, когда пользователь взаимодействует с компонентом Безопасного рабочего стола (Secure Desktop), открыв диалог запуска файла от имени Администратора.

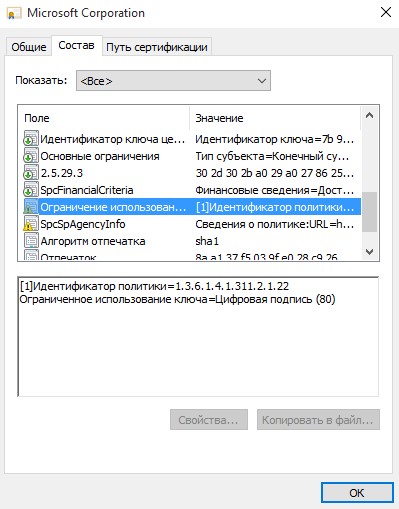

В чем суть уязвимости? Сертификат исполняемого файла содержит необязательное численное поле «Идентификатор политики» в формате Microsoft-specific object identifier (OID).

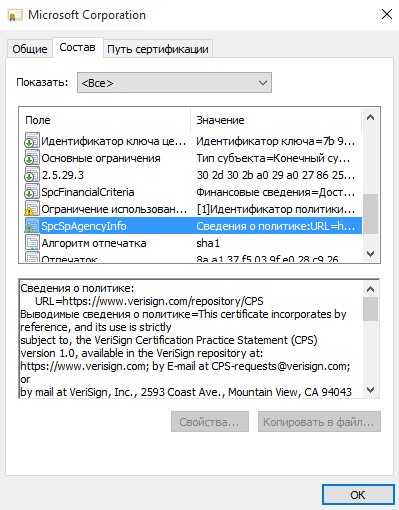

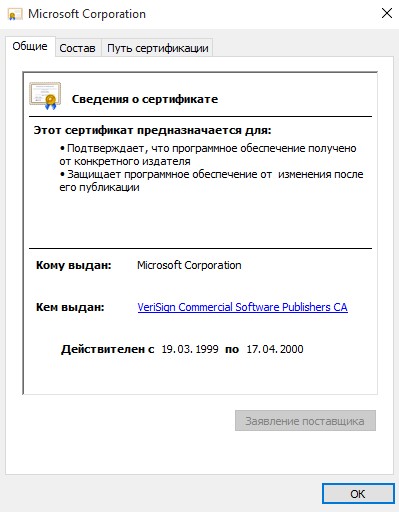

Заголовочный файл Wintrust.h определяет это поле как SPC_SP_AGENCY_INFO_OBJID. Хотя его назначение слабо документировано, скорее всего, оно анализируется при открытии окна с деталями сертификата. При представлении данного поля в корректном формате поле Issued by («Кем выдано») будет отображено в виде гиперссылки со значением, взятым из атрибута SpcSpAgencyInfo.

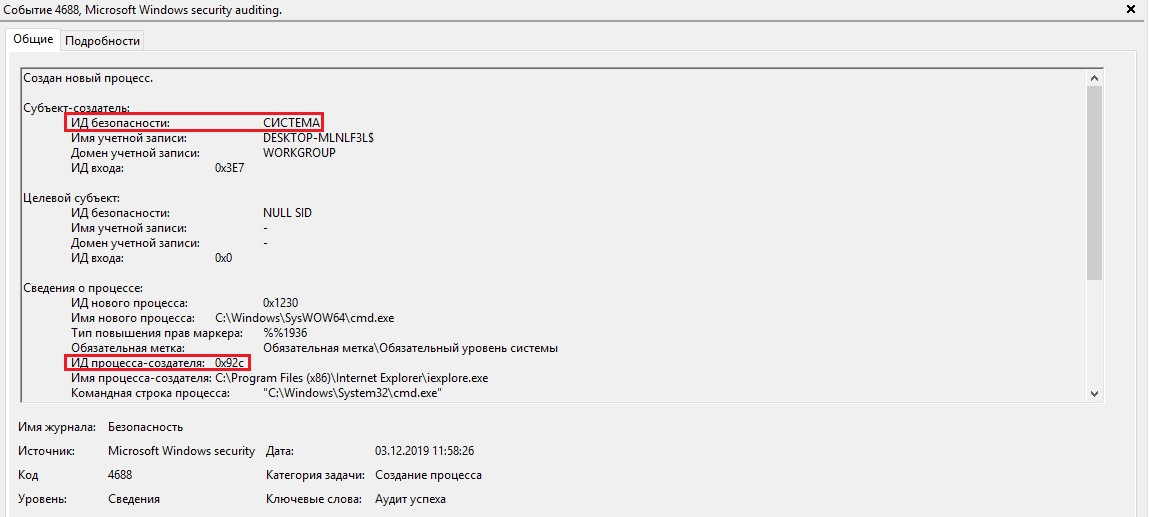

При клике по ссылке c полем Issued by откроется браузер Internet Explorer с правами SYSTEM. Родительским процессом для него будет выступать процесс consent.exe. Он также выполняется с максимальными привилегиями, и именно в его контексте запускается диалог UAC. Соответственно, далее появляется возможность запуска произвольного файла (cmd.exe, powershell.exe) из меню браузера с унаследованными правами SYSTEM.

В качестве PoC для демонстрации эксплуатации уязвимости (видео приведено ниже) исследователь предложил использовать утилиту HTML Help ActiveX Control, сертификат которой обладает описанными выше особенностями.

При этом существует возможность подписать любой исполняемый файл подобным образом, например, с помощью powershell командлета Set-AuthenticodeSignature. Предварительно потребуется создать самоподписанный сертификат корневого удостоверяющего центра и конечный сертификат средствами утилиты makecert из набора Windows SDK. Инструкция приведена по ссылке.

Уязвимость получила идентификатор CVE-2019-1388 и CVSS 7.8. Ей оказались подвержены все версии ОС от Windows 7 до Windows Server 2019. После установки патча поле Issued by в деталях сертификата перестает отображаться как гиперссылка.

Массовая эксплуатация этой уязвимости маловероятна ввиду трудности автоматизации. Ведь для реализации атаки на ее основе пользователю потребуется выполнить немало действий — от открытия окна с сертификатом исполняемого файла до запуска командной строки через интерфейс Internet Explorer. Поэтому наиболее вероятный сценарий атаки может быть связан с действиями внутреннего нарушителя.

Как обнаружить

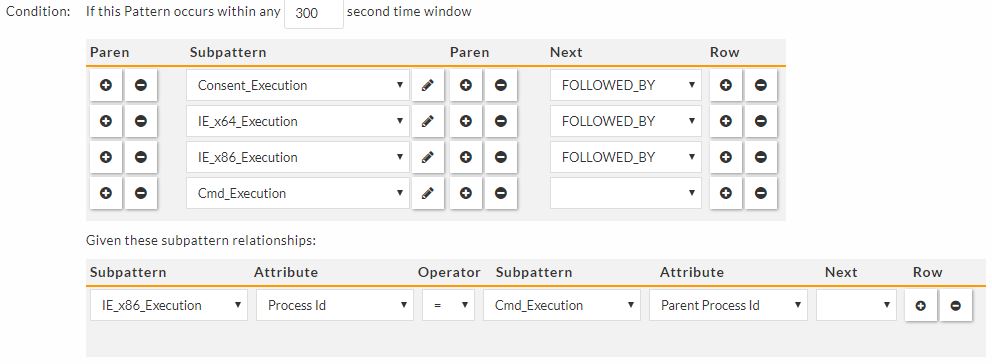

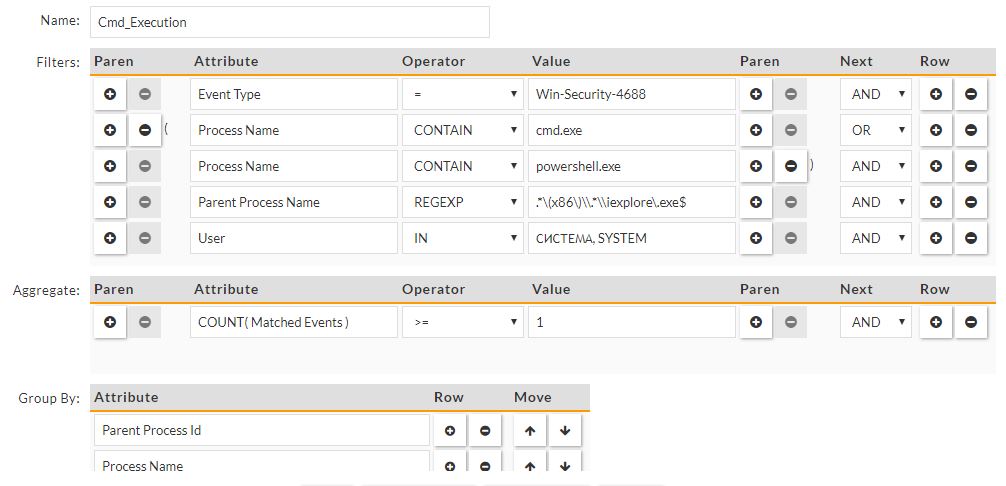

Для обнаружения эксплуатации уязвимости на платформах Windows x64 мы в Jet CSIRT используем в SIEM-системе правило корреляции, отслеживающее цепочку событий (на контролируемом узле предварительно необходимо включить аудит запуска процессов посредством соответствующей групповой политики либо использовать утилиту Sysmon от Sysinternals):

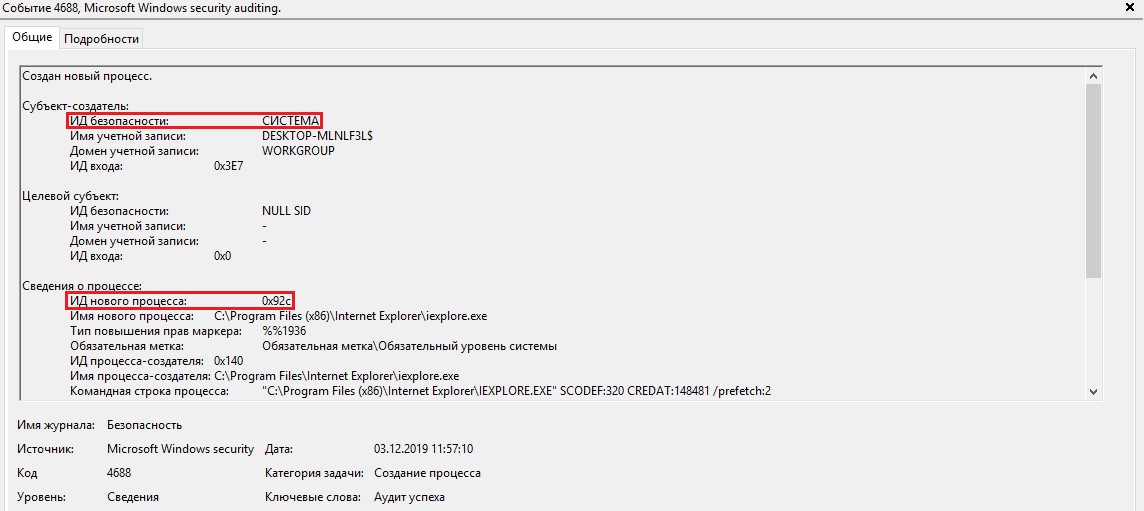

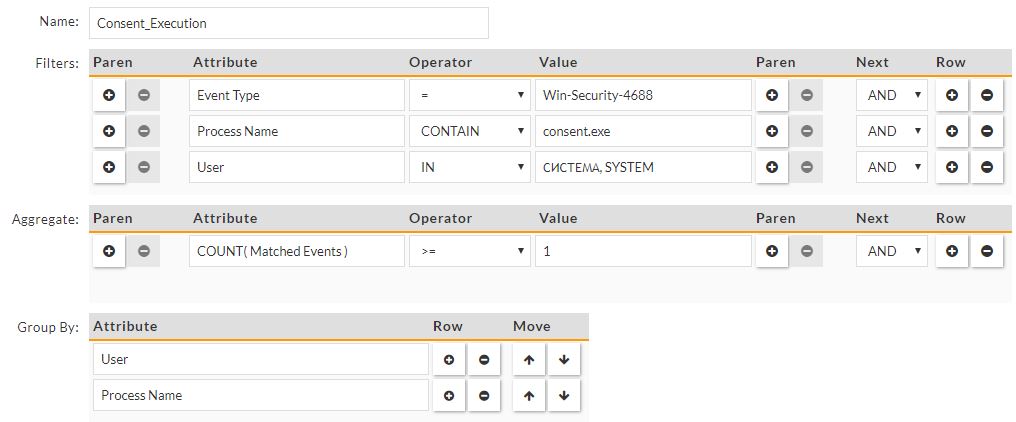

- Детектирование запуска процесса constent.exe с правами SYSTEM (код события 4688).

- Детектирование запуска процесса C:\Program Files\iexplore.exe с правами SYSTEM, где в качестве родительского процесса выступает consent.exe.

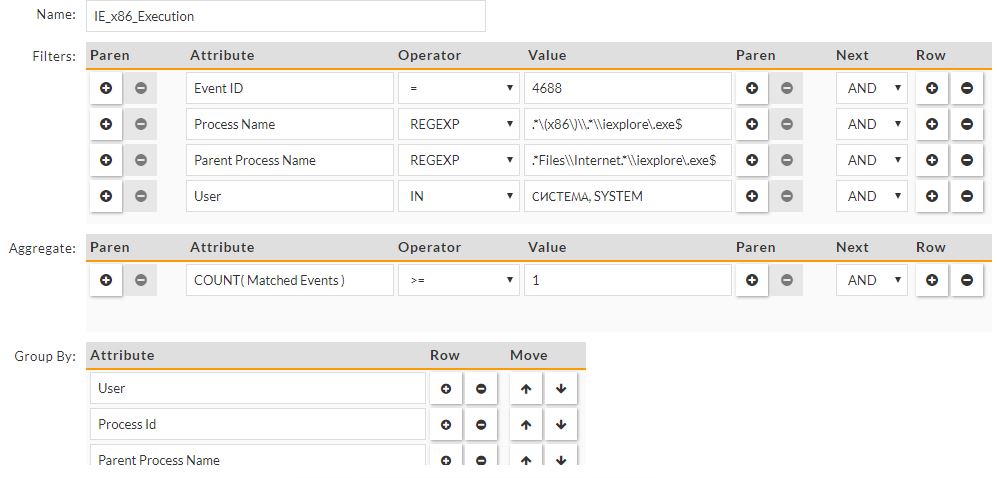

- Детектирование запуска процесса C:\Program Files (x86)\iexplore.exe с правами SYSTEM, где в качестве родительского процесса выступает C:\Program Files\iexplore.exe.

Детектирование запуска командного интерпретатора (cmd.exe, powershell.exe) с правами SYSTEM, где в качестве родительского процесса выступает C:\Program Files (x86)\iexplore.exe.

Приведем пример описанного корреляционного правила на стороне FortiSIEM.

Детализация условия запуска consent.exe

Детализация условия запуска IEx64

Детализация условия запуска IEx86

Детализация условия запуска cmd.exe, powershell.exe

Исследователь Florian Roth выложил Sigma-правило для обнаружения попытки эксплуатации данной уязвимости. Однако из-за ограничений языка с помощью правила можно выявлять только событие запуска Internet Explorer с правами SYSTEM и родительским процессом consent.exe без последующего детектирования запуска командных интерпретаторов. Отследить цепочку нужных событий при соблюдении описанных выше условий (1-5) средствами Sigma не представляется возможным, из-за чего мы вынуждены были разработать собственное правило.

Как защититься

1. Установить патч Microsoft от 12 ноября для соответствующей версии ОС.

2. Если патч для устранения данной уязвимости установить нельзя, стоит воспользоваться: