3 простых шага по исправлению ошибок SPIDERAGENT.EXE

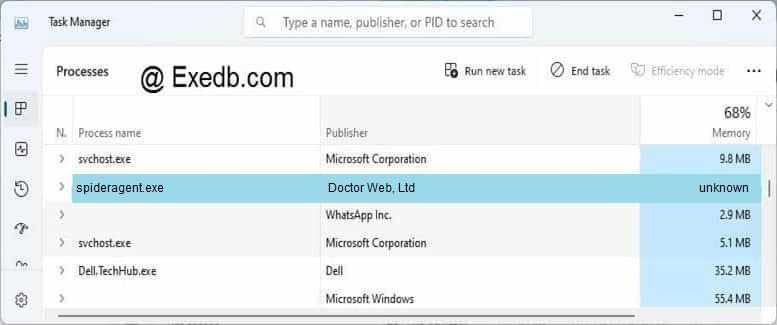

Файл spideragent.exe из Doctor Web, Ltd является частью SpIDerAgent. spideragent.exe, расположенный в Unknown file path с размером файла unknown байт, версия файла Unknown version, подпись not found.

В вашей системе запущено много процессов, которые потребляют ресурсы процессора и памяти. Некоторые из этих процессов, кажется, являются вредоносными файлами, атакующими ваш компьютер.

Чтобы исправить критические ошибки spideragent.exe,скачайте программу Asmwsoft PC Optimizer и установите ее на своем компьютере

1- Очистите мусорные файлы, чтобы исправить spideragent.exe, которое перестало работать из-за ошибки.

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт «Clean Junk Files».

- Когда появится новое окно, нажмите на кнопку «start» и дождитесь окончания поиска.

- потом нажмите на кнопку «Select All».

- нажмите на кнопку «start cleaning».

2- Очистите реестр, чтобы исправить spideragent.exe, которое перестало работать из-за ошибки.

3- Настройка Windows для исправления критических ошибок spideragent.exe:

- Нажмите правой кнопкой мыши на «Мой компьютер» на рабочем столе и выберите пункт «Свойства».

- В меню слева выберите » Advanced system settings».

- В разделе «Быстродействие» нажмите на кнопку «Параметры».

- Нажмите на вкладку «data Execution prevention».

- Выберите опцию » Turn on DEP for all programs and services . » .

- Нажмите на кнопку «add» и выберите файл spideragent.exe, а затем нажмите на кнопку «open».

- Нажмите на кнопку «ok» и перезагрузите свой компьютер.

Всего голосов ( 144 ), 62 говорят, что не будут удалять, а 82 говорят, что удалят его с компьютера.

Как вы поступите с файлом spideragent.exe?

Некоторые сообщения об ошибках, которые вы можете получить в связи с spideragent.exe файлом

(spideragent.exe) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(spideragent.exe) перестал работать.

spideragent.exe. Эта программа не отвечает.

(spideragent.exe) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(spideragent.exe) не является ошибкой действительного windows-приложения.

(spideragent.exe) отсутствует или не обнаружен.

SPIDERAGENT.EXE

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

Cookies help us deliver our services. By using our services, you agree to our use of cookies.

filecheck .ru

Spideragent.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли spideragent.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с spideragent.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу SpIDer Agent for Windows. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы spideragent.exe.

Информация о файле spideragent.exe

Описание: spideragent.exe не является необходимым для Windows. Файл spideragent.exe находится в подпапках «C:\Program Files». Известны следующие размеры файла для Windows 10/8/7/XP 13,179,660 байт (73% всех случаев), 7,518,560 байт и еще 4 варианта .

У файла поставлена цифровая подпись. Это не файл Windows. Это файл, подписанный Verisign. У процесса нет видимого окна. Spideragent.exe способен манипулировать другими программами, записывать ввод данных и мониторить приложения. Поэтому технический рейтинг надежности 18% опасности.

Вы можете удалить программу Dr.Web Security Space или Dr.Web KATANA, или попросить поставщика программного обеспечения о поддержке. Нажмите на Dr.Web Security Space или Dr.Web KATANA в Панели управления Windows (раздел Программы и компоненты) для удаления.

Важно: Некоторые вредоносные программы маскируют себя как spideragent.exe, особенно, если они расположены в каталоге c:\windows или c:\windows\system32. Таким образом, вы должны проверить файл spideragent.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с spideragent

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с spideragent. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса spideragent.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

spideragent сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Эксплуатация уязвимости в процедуре обновления DrWeb

В этой статье я хочу более подробно рассказать о проблемах протокола обновления в антивирусе Dr.Web, благодаря чему, в случае перехвата трафика, становится возможным подмена компонентов антивируса и выполнение произвольного кода. Информацию об уязвимости я впервые увидел в материалах конференции SyScan2014 в презентации Breaking Antivirus Software (Joxean Koret), и т.к. факт наличия уязвимости уже известен, то особого смысла в еще одной публикации не было. По крайне мере, до одного момента.

В обсуждении статьи «Данные около 70 000 карт были скомпрометированы на платежном шлюзе РЖД» меня искренне удивила реакция некоторых читателей, и предположительно одного из сотрудников компании Dr.Web, который отказался признавать наличие проблем в ПО. Поэтому, было решено самому разобраться в деталях, а также проверить возможность эксплуатации. Надеюсь, эта публикация поспособствует скорейшему исправлению ситуации.

Исходные данные:

В качестве «подопытного» выбран Dr.Web версии 6.0, как обладающий множеством сертификатов: ФСТЭК, ФСБ, Минобороны РФ. Остальные версии не рассматривались, так что, возможно в них присутствуют аналогичные проблемы, а возможно и нет. В ходе эксперимента все настройки антивируса выставлены по-умолчанию, встроенная защита НЕ отключалась. В качестве операционной системы используется Windows 7.

- Dr.Web ® Virus-Finding Engine drweb32.dll (7.00.9.04080)

- Dr.Web ® Scanning Engine dwengine.exe (7.0.1.05020 (Build 9393))

- Dr.Web ® Windows Action Center Integration dwsewsc.exe (7.0.1.05020 (Build 9393))

- Dr.Web File System Monitor spiderg3.sys (6.0.10.12290)

- Dr.Web Protection for Windows dwprot.sys (7.0.0.08090)

- SpIDer Agent for Windows spideragent.exe (6.0.5.10310)

- SpIDer Agent admin-mode module for Windows spideragent_adm.exe (6.0.5.10310)

- SpIDer Agent settings module for Windows spideragent_set.exe (6.0.5.10310)

- SpIDer Mail ® for Windows Workstation spiderml.exe (6.0.3.08040)

- SpIDer Mail ® for Windows Workstation settings module spml_set.exe (6.0.3.08040)

- Dr.Web Winsock Provider Hook drwebsp.dll (6.0.1.04140)

- Dr.Web Winsock Provider Hook drwebsp64.dll (6.0.1.04140)

- Dr.Web© Scanner for Windows drweb32w.exe (6.00.16.01270)

- Dr.Web ® Console Scanner dwscancl.exe (7.0.1.05020 (Build 9393))

- Dr.Web ® Shell Extension drwsxtn.dll (6.00.1.201103100)

- Dr.Web ® Shell Extension drwsxtn64.dll (6.00.1.201103100)

- Dr.Web Updater for Windows drwebupw.exe (6.00.15.201301210)

- Dr.Web Helper drwreg.exe (6.00.12.201102110)

- Dr.Web SysInfo dwsysinfo.exe (7.00.3.201204270)

- DrWeb ® Quarantine Manager dwqrui.exe (7.0.1.05020 (Build 9393))

- Dr.Web Adds-on unpacker drwadins.exe (6.00.0.02270)

- Dr.Web ® for Microsoft Outlook Settings drwebsettingprocess.exe (6.00.0.201101130)

- Dr.Web ® for Microsoft Outlook Messages drwmsg.dll (6.00.0.201101130)

- Dr.Web ® for Microsoft Outlook drwebforoutlook.dll (6.00.0.201101130)

Для эксплуатации уязвимости необходимо, чтобы атакующий имел возможность перенаправления трафика пользователя (например, вследствие подмены DNS-сервера, отравления ARP кэша или как-то еще). Для простоты эксперимента, в тестовой среде компьютеры клиента и злоумышленника находятся в одной сети:

Описание уязвимости

- update.geo.drweb.com

- update.drweb.com

- update.msk.drweb.com

- update.us.drweb.com

- update.msk5.drweb.com

- update.msk6.drweb.com

- update.fr1.drweb.com

- update.us1.drweb.com

- update.kz.drweb.com

- update.nsk1.drweb.com

GET /x64/600/av/windows/timestamp

HTTP/1.1 Accept: */*

Host: update.drweb.com

X-DrWeb-Validate: 259e9b92fa099939d198dbd82c106f95

X-DrWeb-KeyNumber: 0110258647

X-DrWeb-SysHash: E2E8203CB505AE00939EEC9C1D58D0E4

User-Agent: DrWebUpdate-6.00.15.06220 (windows: 6.01.7601)

Connection: Keep-Alive

Cache-Control: no-cache

HTTP/1.1 200 OK

Server: nginx/42 Date: Sat, 19 Apr 2014 10:33:36 GMT

Content-Type: application/octet-stream

Content-Length: 10

Last-Modified: Sat, 19 Apr 2014 09:26:19 GMT

Connection: keep-alive

Accept-Ranges: bytes

GET /x64/600/av/windows/drweb32.flg HTTP/1.1

Accept: */*

Host: update.drweb.com

X-DrWeb-Validate: 259e9b92fa099939d198dbd82c106f95

X-DrWeb-KeyNumber: 0110258647

X-DrWeb-SysHash: E2E8203CB505AE00939EEC9C1D58D0E4

User-Agent: DrWebUpdate-6.00.15.06220 (windows: 6.01.7601)

Connection: Keep-Alive

Cache-Control: no-cache

HTTP/1.1 200 OK

Server: nginx/42 Date: Sat, 19 Apr 2014 10:33:37 GMT

Content-Type: application/octet-stream

Content-Length: 336 Last-Modified: Wed, 23 Jan 2013 09:42:21 GMT

Connection: keep-alive

Accept-Ranges: bytes [windows]

LinkNews=http://news.drweb.com/flag+800/

LinkDownload=http://download.geo.drweb.com/pub/drweb/windows/8.0/drweb-800-win.exe

FileName=

isTime=1

TimeX=1420122293

cmdLine=

Type=1

ExcludeOS=2k|xp64

ExcludeDwl=ja

ExcludeLCID=17|1041

[signature]

sign=7077D2333EA900BCF30E479818E53447CA388597B3AC20B7B0471225FDE69066E8AC4C291F364077

GET /x64/600/av/windows/drweb32.lst.lzma HTTP/1.1

Accept: */*

Host: update.drweb.com

X-DrWeb-Validate: 259e9b92fa099939d198dbd82c106f95

X-DrWeb-KeyNumber: 0110258647

X-DrWeb-SysHash: E2E8203CB505AE00939EEC9C1D58D0E4

User-Agent: DrWebUpdate-6.00.15.06220 (windows: 6.01.7601)

Connection: Keep-Alive Cache-Control: no-cache

HTTP/1.1 200 OK

Server: nginx/42

Date: Sat, 19 Apr 2014 10:33:39 GMT

Content-Type: application/octet-stream

Content-Length: 2373

Last-Modified: Sat, 19 Apr 2014 10:23:08 GMT

Connection: keep-alive

Accept-Ranges: bytes

.>UX.E… (другие данные опущены)

Запрашиваемый файл представляет собой архив, сжатый по алгоритму lzma (используется в 7-Zip). После распаковки сам файл выглядит примерно так:

Шестнадцатеричные значения рядом с именами файлов представляют собой контрольные суммы файлов, вычисленные по алгоритму crc32. В данном случае, контрольные суммы используются для поддержания «версионности» файлов.

Также можно увидеть, что механизм обновлений может использовать переменные среды, вроде %CommonProgramFiles%, %SYSDIR64% и т.д. – т.е. файлы можно заливать не только в папку Dr.Web, но и другие системные директории

GET /x86/600/av/windows/dwrtoday.vdb HTTP/1.1

Accept: */*

Host: update.drweb.com

X-DrWeb-Validate: 741d1186c47dc500ab5a60629579d8cf

X-DrWeb-KeyNumber: 0110242389

X-DrWeb-SysHash: 08AA5F775FD38D161E2221928D10903F

User-Agent: DrWebUpdate-6.00.15.06220 (windows: 6.01.7600)

Connection: Keep-Alive

Cache-Control: no-cache

HTTP/1.1 200 OK

Server: nginx/42

Date: Sat, 19 Apr 2014 02:02:36 GMT

Content-Type: application/octet-stream

Content-Length: 5712

Last-Modified: Sat, 19 Apr 2014 01:31:32 GMT

Connection: keep-alive

Accept-Ranges: bytes

Dr.Web ® version 4.20+ Anti-Virus Database

Copyright © by Igor Daniloff, 1998-2014

Created by Doctor Web Anti-Virus Labs, St.Petersburg

IDRW4. CR/.U.._.C..9G.

\J. 6G. >u. y$_naykP. x. h… . J. QS. 7..(другие данные опущены)

В том случае, если контрольные суммы файлов из полученного списка обновления отличаются от используемых, то клиент запрашивает патч существующего:

Если патч получить не удается или файла ранее не было в системе, то идет запрос на новый файл целиком:

Обновляемые файлы также идут без каких-либо проверок, в открытом виде, либо просто запакованые lzma.

После процедуры скачивания файлов, происходит замена старых. При этом дополнительных проверок также не производится. Например, как будет показано далее, Dr.Web без проблем принял сгенерированный пэйлоад из метасплойта вместо родного drwebupw.exe.

На этом в принципе все. Как можно заметить, никаких проверок на оригинальность обновления не проводится и можно попробовать провести MitM атаку и подменить файлы на свои.

Эксплуатация

Используя arp-спуфинг, перенаправляем запросы клиента на хост злоумышленника. В качестве инструмента можно использовать утилиту ettercap и модуль dns_spoof. Добавляем хосты, используемые для обновления Dr.Web в список перенаправления ettercap. В принципе достаточно одного адреса update.geo.drweb.com (т.к. он проверяется первым):

Далее запускаем непосредственно процедуру отравления arp-кэша и подмены dns:

Таким образом, трафик после эксплуатации пойдет по следующей схеме:

При запуске, скрипт начнет принимать соединения и в ответ на запрос обновления выдаст фейковое обновление для файла drwebupw.exe

Клиент успешно его примет и перезапишет оригинальный компонент:

Запускаем обработчик соединения от бэкдора:

Если все прошло нормально, то при очередной попытке обновиться, от клиента придет коннект:

На этом можно считать, что хост клиента скомпрометирован – мы получили доступ к файловой системе, возможность выполнять любые команды и т.д. Можно было действовать не так топорно, а лишь изменить некоторый функционал антивируса и таким образом оставаться незаметным более долгое время.