Записки IT специалиста

Разговоры про IT и не только

среда, 9 апреля 2014 г.

VPN Сервер на Windows Server 2012 R2.

В данной статье представлена инструкция по развертыванию простейшего VPN-сервера на базе Windows Server 2012 R2. По моему личному мнению поднимать VPN на базе Windows можно в случае использования небольшой офисной сети с потребностью удаленного подключения для нескольких сотрудников. В случае же организации VPN между филиалами компании с достаточно обширной инфраструктурой, следует использовать технологию DirectAccess либо VPN на базе аппаратных решений (например Cisco).

Перейдем к установке и настройке:

- Открываем Server Manager — Dashboard, нажимаем «Add roles and features» (Рис.1):

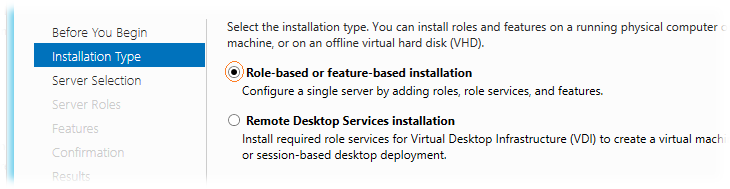

2. Выбираем «Role-based or feature-based installation» и нажимаем Next (Рис.2):

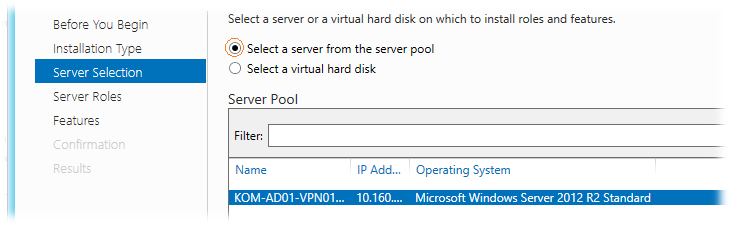

3. Далее попадаем на страницу выбора сервера (в моем случае он один), выбираем сервер и нажимаем Next (Рис.3):

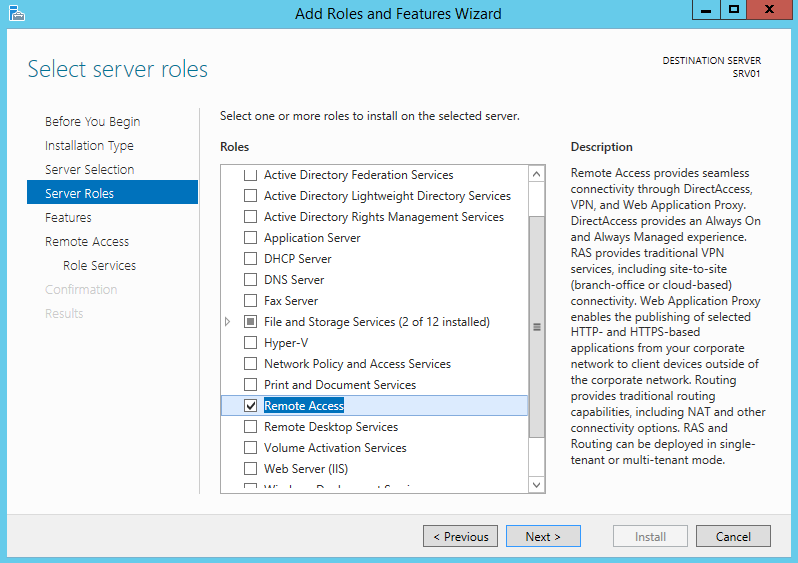

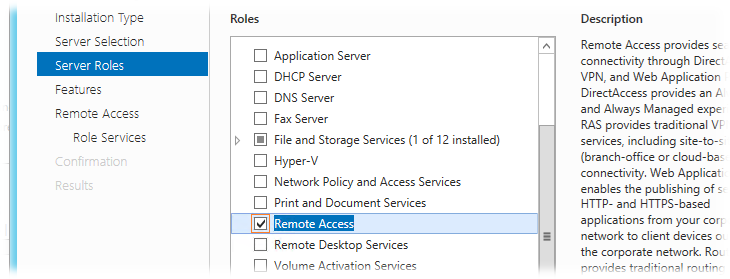

4. Далее выбираем роль «Remote Access» и нажимаем Next (Рис.4):

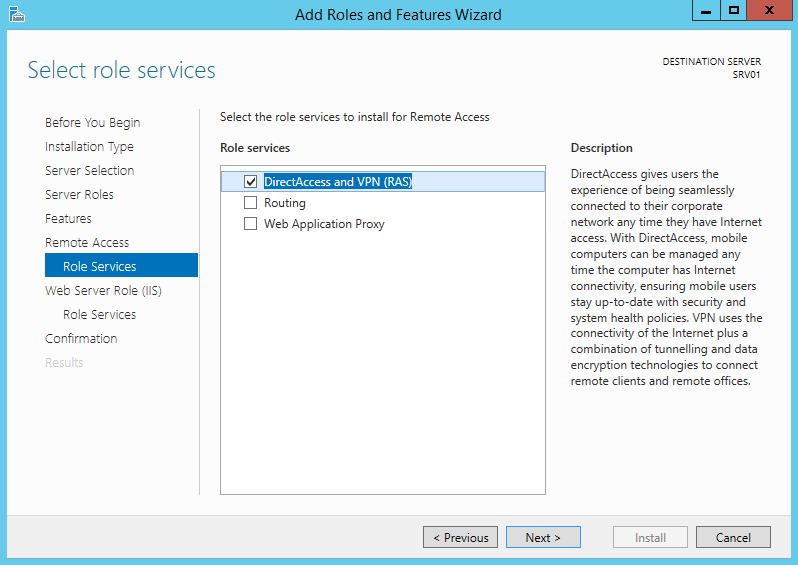

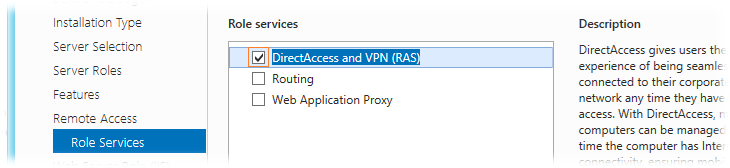

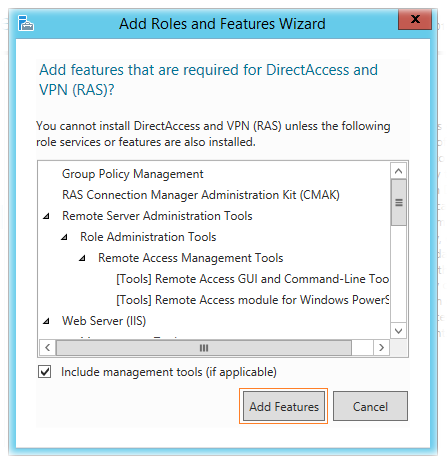

5. На последующий страницах мастера нажимаем два раза Next. В окне выбора служб ролей (Select role services) выбираем «DirectAcces and VPN (RAS)». Откроется окно «Add features», нажимаем кнопку «Add Features» (Рис.5 и 6):

6. Затем откроется окно «Web Server Role», нажимаем Next (Рис.7):

7. В окне «Select role services» нажимаем Next (Рис.8):

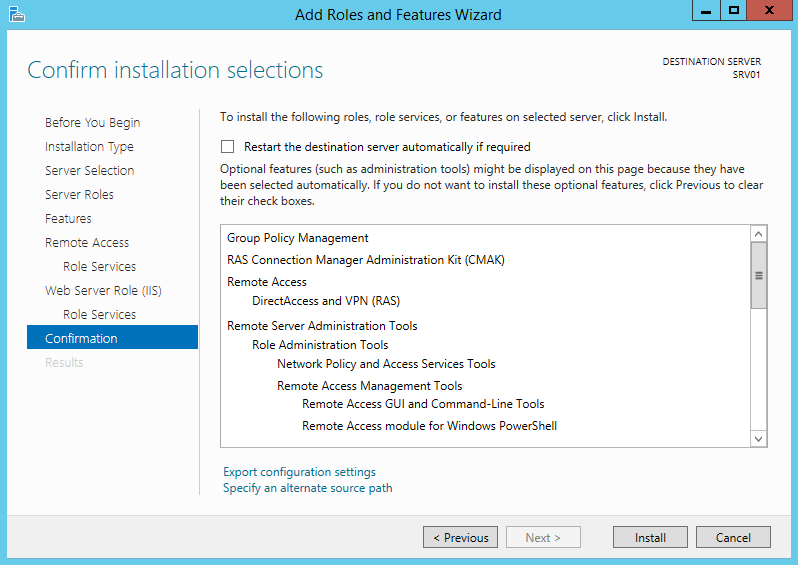

8. В окне подтверждения нажимаем Install (Рис.9):

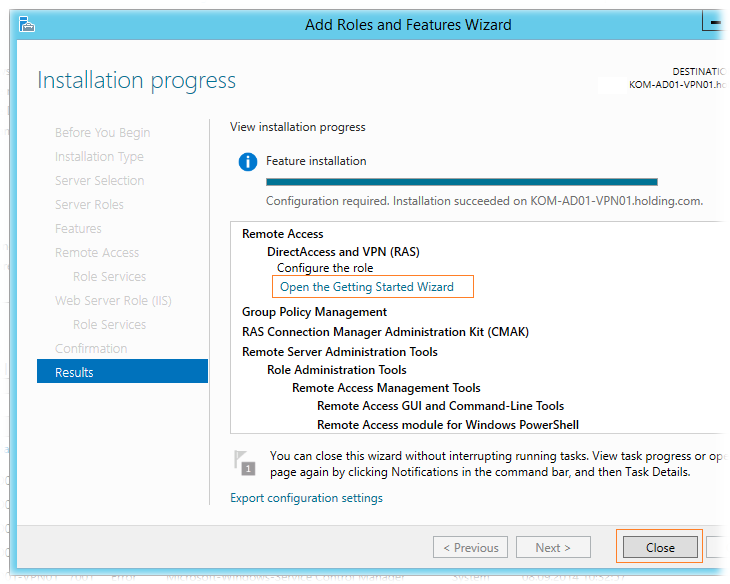

9. После окончания установки нажимаем «Open the Getting Started Wizzard» (Рис.10):

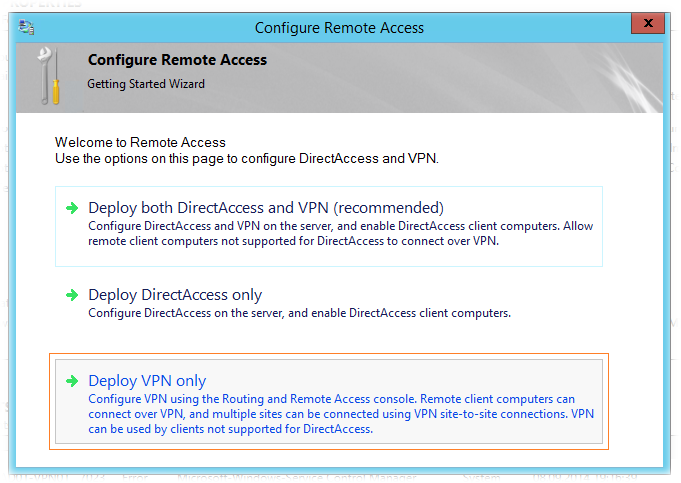

10. Откроется окно «Configure Remote Access», нажимаем «Deploy VPN only» (Рис.11):

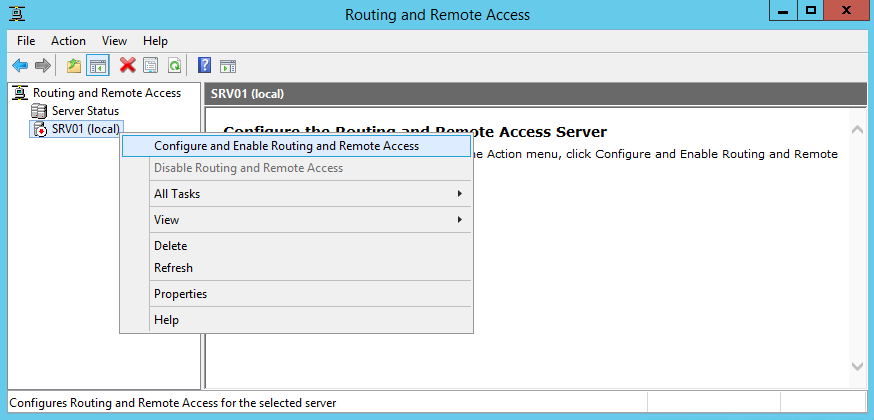

11. Откроется консоль «Routing and Remote Access». Нажимаем правой кнопкой мыши на нашем сервер и выбираем «Configure and Enable Routing and Remote Access» (Рис.12):

12. Откроется мастер настройки, нажимаем Next (Рис.13):

13. В окне Configuration выбираем «Remote Access (dial-up orVPN)» и нажимаем Next (Рис.14):

14. На следующей странице выбираем VPN и нажимаем Next (Рис.15):

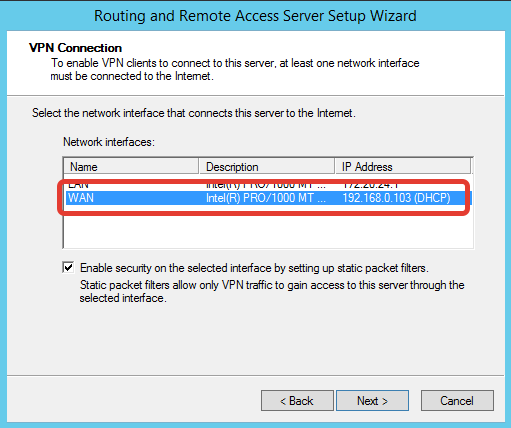

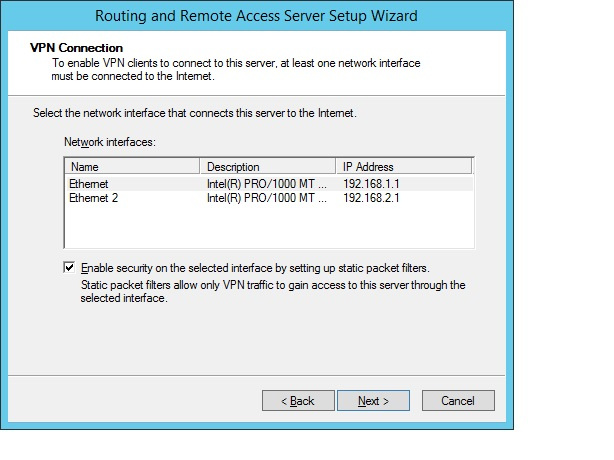

15. Далее выбираем сетевой адаптер, имеющий доступ в Интернет и нажимаем Next (Рис.16):

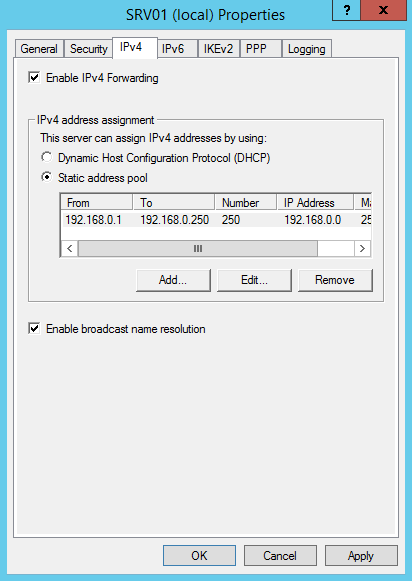

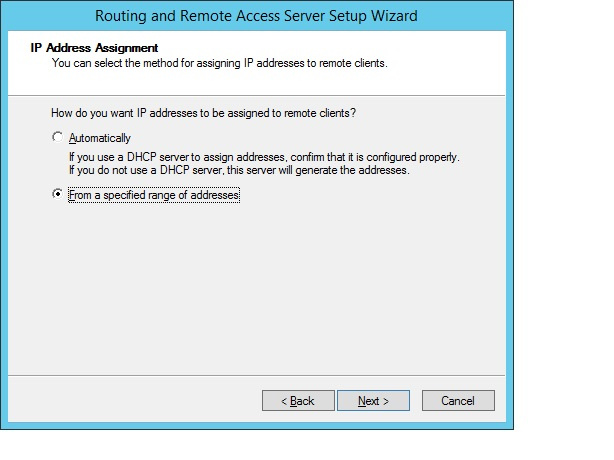

16. В следующем окне можно выбрать, каким образом будут выдаваться IP-адреса vpn-клиентам: с помощью DHCP или из специального пула, выбираем второй вариант и нажимаем Next (Рис.17):

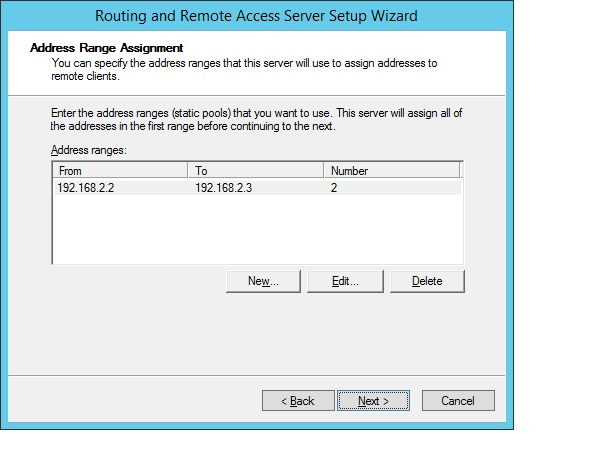

18. В окне «Address Range Assignment» нажимаем кнопку New (Рис.18):

19. Задаем начальный и конечный адреса диапазона и нажимаем Ок (возвращаемся на предыдущую страницу и нажимаем Next (Рис.19):

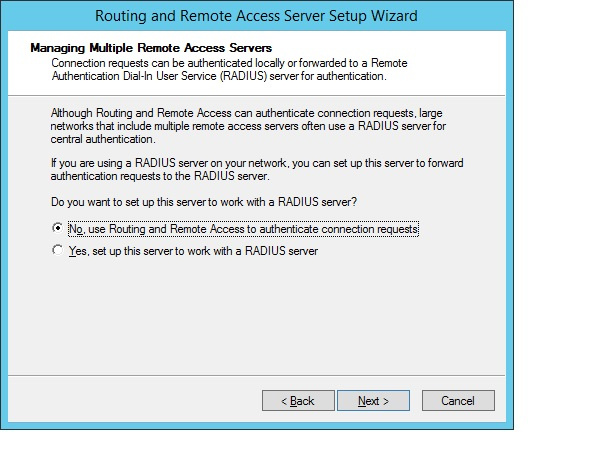

20. Далее выбираем метод аутентификации клиентов: с помощью RRAS или RADIUS. Выбираем первый вариант и нажимаем Next (Рис.20):

21. После успешной настройки нажимаем Finish (Рис.21):

22. Если нам нужен VPN PPTP, то настройки на этом завершены. Если нам нужен VPN L2TP, в консоли «Routing and Remote Access» открываем свойства нашего сервера (Рис.22):

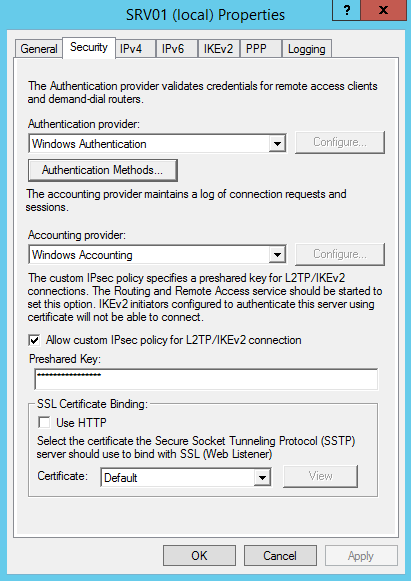

23. На вкладке Securuty задаем «Preshared Key» (ставим галку «Allow custom IPsec policy for L2TP/IKEv2 connection») (Рис.23):

24. Далее в консоли RRAS открываем свойства портов, выбираем «WAN miniport (L2TP)» и ограничиваем количество портов (Рис.24):

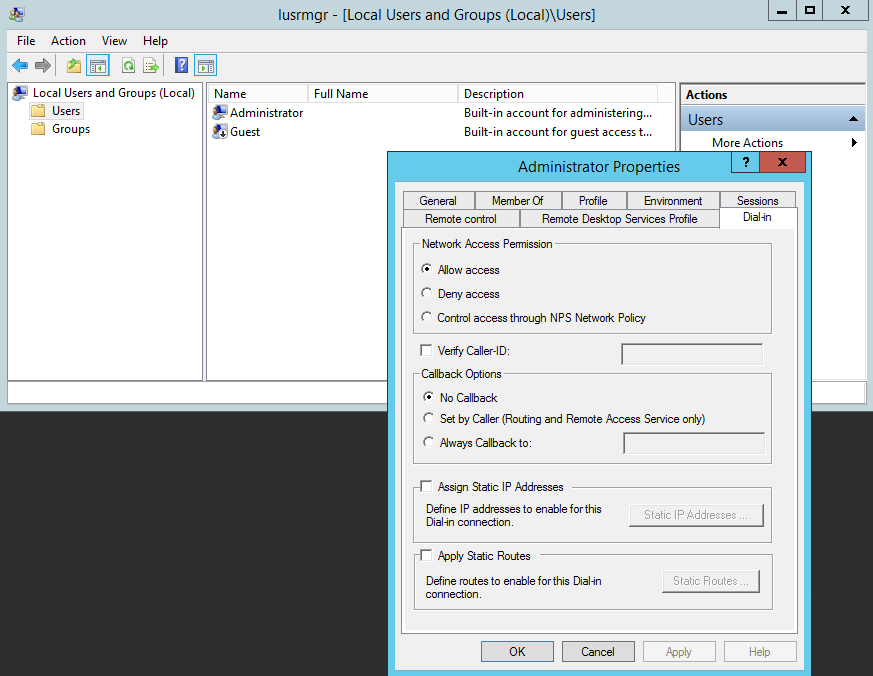

25. Чтобы дать пользователю доступ к VPN, открываем свойства нужного нам пользователя и переходим на вкладку Dial-in, в разделе Network Access Permission выбираем «Allow Access» и нажимаем Apply (Рис.25):

26. Также необходимо открыть следующие порты на фаерволе:

- PPTP TCP — 1723

- L2TP — UDP порт 1701

- IKE — UDP порт 500

- IPSec ESP — UDP порт 50

- IPSec NAT-T — UDP порт 4500

- SSTP — TCP 443

Настройка VPN-сервера на виртуальной машине Windows Server 2012 R2

Настройка VPN на виртуальной машине ничем принципиально не отличается от настройки на обычном сервере. Тестирование настройки производилось на виртуальной машине Windows Server 2012 R2.

Перед настройкой необходимо установить роль сервера удаленного доступа. Для этого запускаем Server Manager и выбираем «Add Roles and Features» . Из списка ролей выбираем роль «Remote Access» , соглашаемся с установкой дополнительных компонентов.

Далее из списка компонентов роли выбираем » Direct Access and VPN (RAS) «.

В результате кроме самой роли будут установлены Web-сервер IIS и внутренняя база Windows, а также оснастки управления и модуль PowerShell. Просмотреть полный список устанавливаемых компонентов можно перед установкой.

После установки роли надо открыть оснастку «Routing and Remote Access» командой rrasmgmt.msc .

В оснастке встаем на имя сервера правой клавишей мыши и выбираем пункт «Configure and Enable Routing and Remote Access».

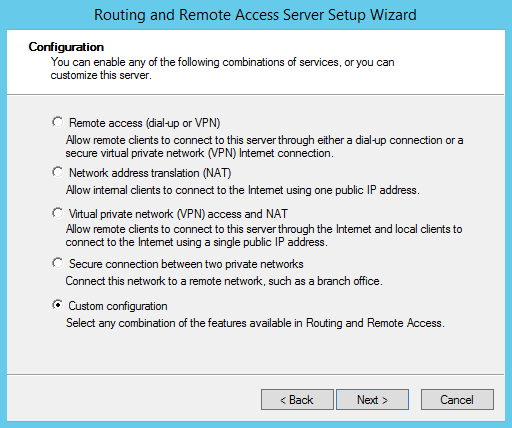

В мастере выбираем пункт «Custom configuration».

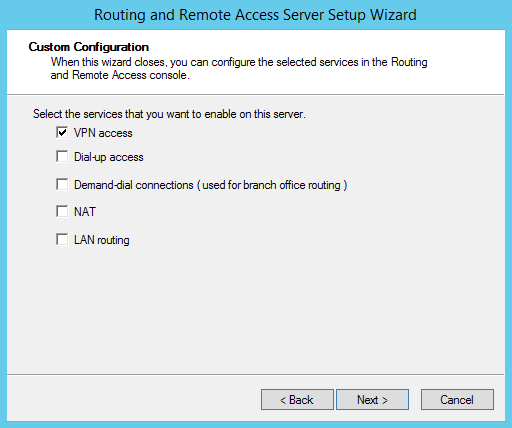

Затем отмечаем чекбокс «VPN access».

Далее жмем Next -> Finish и стартуем сервис удаленного доступа.

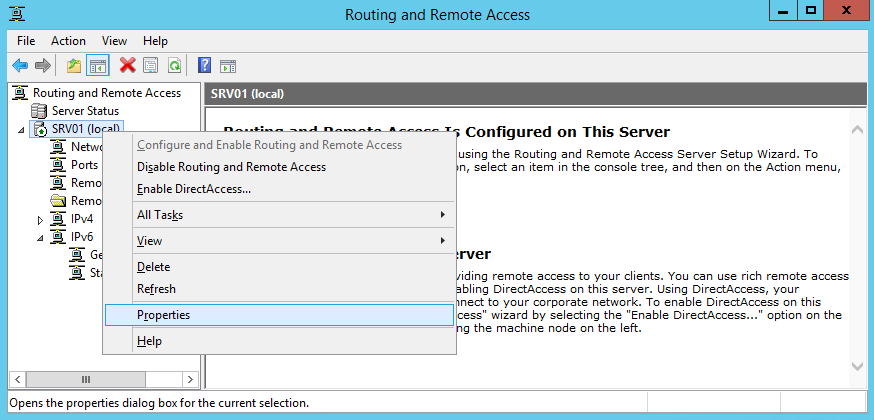

Сервис запущен и работает, его остается настроить. Для этого в контекстном меню выбираем «Properties» и переходим к свойствам сервера.

На вкладке IPV4 необходимо выбрать, каким образом клиент будет получать IP адрес. Можно оставить DHCP (если есть DHCP сервер), либо задать статический пул адресов. Раздаваемые сервером IP адреса в целях корректной маршрутизации не должны пересекаться с адресами на стороне VPN клиента.

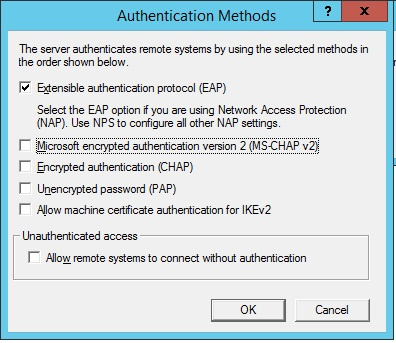

На вкладке «Security» настраиваются параметры безопасности для VPN подключений. Здесь можно указать ключ для L2TP или сертификат для SSTP, а также выбрать способ аутентификации и механизмы шифрования.

Затем необходимо в свойствах пользователя разрешить подключение. Для локальной учетной записи надо открыть оснастку «Local Users and Groups» командой lusrmgr.msc и в свойствах нужного пользователя на вкладке Dial-In в поле «Network Access Permission» установить переключатель в положение «Allow access». Для доменного пользователя – то же самое, но в оснастке «Active Directory Users and Computers».

И в завершение надо проверить, включены ли необходимые правила на файерволле.

На этом настройка VPN-сервера завершена, можно подключаться. Для обеспечения безопасности рекомендуется подключаться по L2TP или SSTP.

Установка vpn сервера на windows server 2012 r2

Перед настройкой служб и соединений на сервере и клиентских машин необходимо установить на них КриптоПро CSP и КриптоПро IPSec!

Открываем оснастку Server Manager и через мастер добавления ролей выбираем тип установки на основе ролей — Role-based or feature-based installation.

Далее выбираем сервер из пула серверов.

На шаге выбора ролей выбираем роль Remote Access.

Шаг Features пропускаем без внесения изменений. На шаге выбора служб включаемой роли выберем службу DirectAccess and VPN (RAS).

После выбора службы откроется окно добавления дополнительных компонент связанных с выбранной службой. Согласимся с их установкой нажав Add Features.

Роль Web Server Role (IIS) будет при этом добавлена в мастер добавления ролей. Соответствующий появившийся шаг мастера Web Server Role (IIS) и зависимые опции Role Services пропускаем с предложенными по умолчанию настройками и запускаем процесс установки, по окончании которого будет доступна ссылка на мастер первоначальной настройки служб Remote Access – Open the Getting Started Wizard.

Мастер настройки RAS можно вызвать щёлкнув по соответствующей ссылке здесь, либо позже из оснастки Server Manager:

Так как настройка DirectAccess в контексте нашей задачи не нужна, в окне мастера выбираем вариант только VPN – Deploy VPN only.

Настройка службы Routing and Remote Access

Из Панели управления открываем оснастку Administrative Tools \ Routing and Remote Access, выбираем имя сервера и открываем контекстное меню. Выбираем пункт Configure and Enable Routing and Remote Access.

Так как нам нужен только VPN выбираем.

Дальше указываем внешний интерфейс, имеющий выход в Интернет, к которому будут подключаться удаленные клиенты.

Настраиваем диапазон адресов для клиентов.

Укажем что не используем RADIUS сервер.

Соглашаемся с запуском службы. После запуска необходимо настроить методы аутентификации пользователей.

Выпускаем ГОСТовые сертификаты в КриптоПро УЦ 2.0 для VPN.

Для того чтобы IPSec у нас работал нам нужно:

- Корневой сертификат УЦ

- Серверный сертификат

- Клиентский сертификат

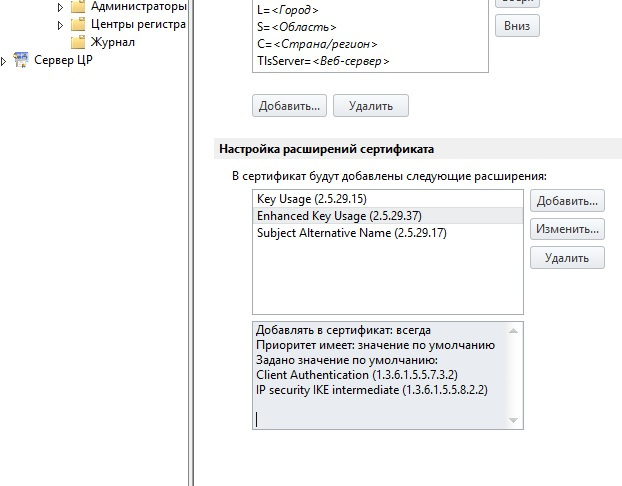

И так, создадим два шаблона IPSec client IPSec server в Диспетчере УЦ.

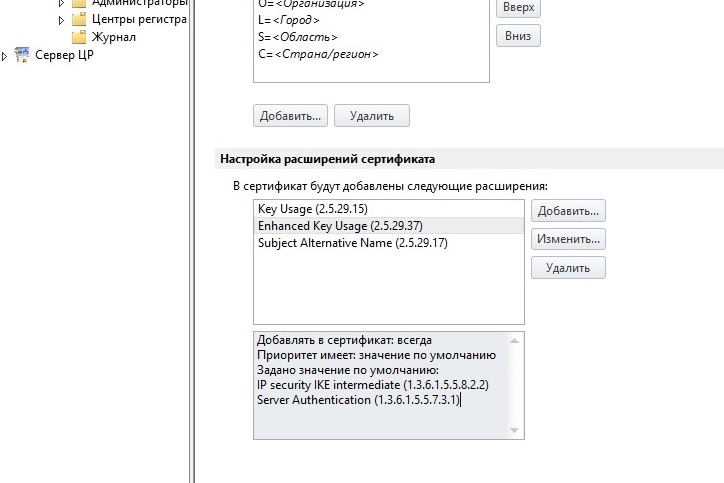

В настройка шаблона IPSec client добавим параметр Client Authentication (1.3.6.1.5.5.7.3.2). IP security IKE intermediate (1.3.6.1.5.5.8.2.2).

Шаблон IPSec server такой же но с параметром Server Authentication (1.3.6.1.5.5.7.3.1).

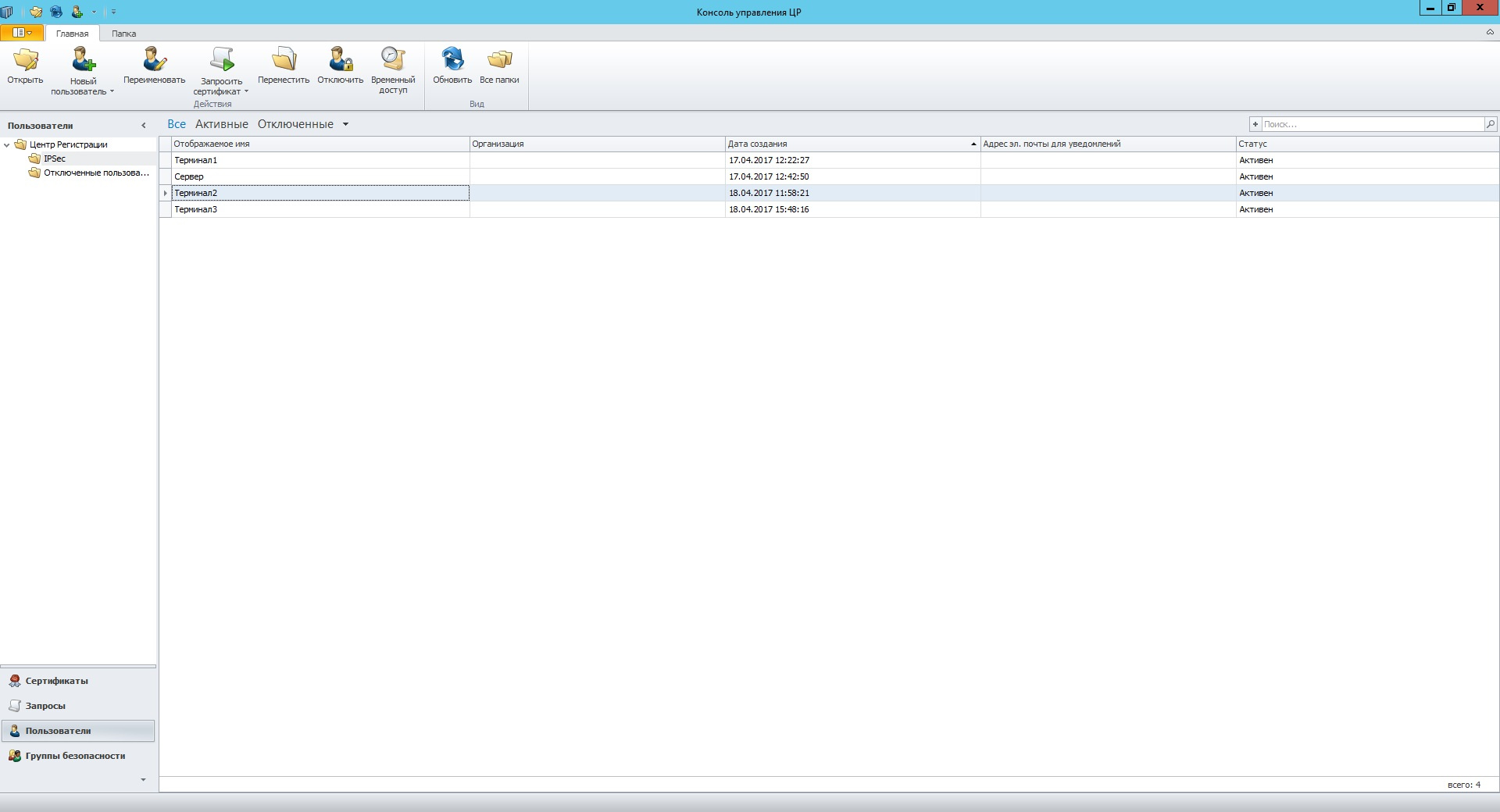

После проделанной работы в Консоли управления ЦР создаем пользователей для запроса и формирования сертификата.

Далее запрашиваем сертификат для созданных пользователей. При запросе необходимо указать шаблон который мы создавали.

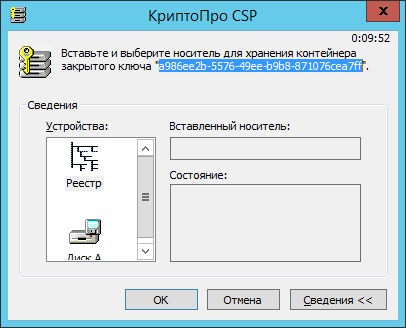

Выберем место хранения (контейнер) для закрытого ключа.

После нервного дерганья мышкой (это необходимо для СПЧ) задаем пароль для контейнера.

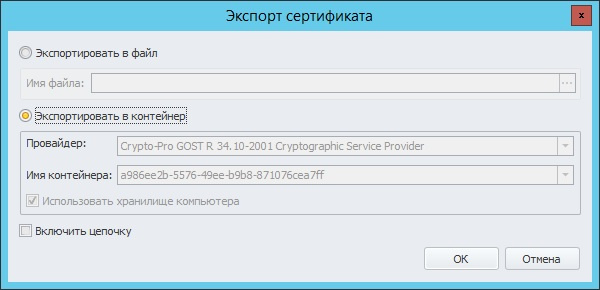

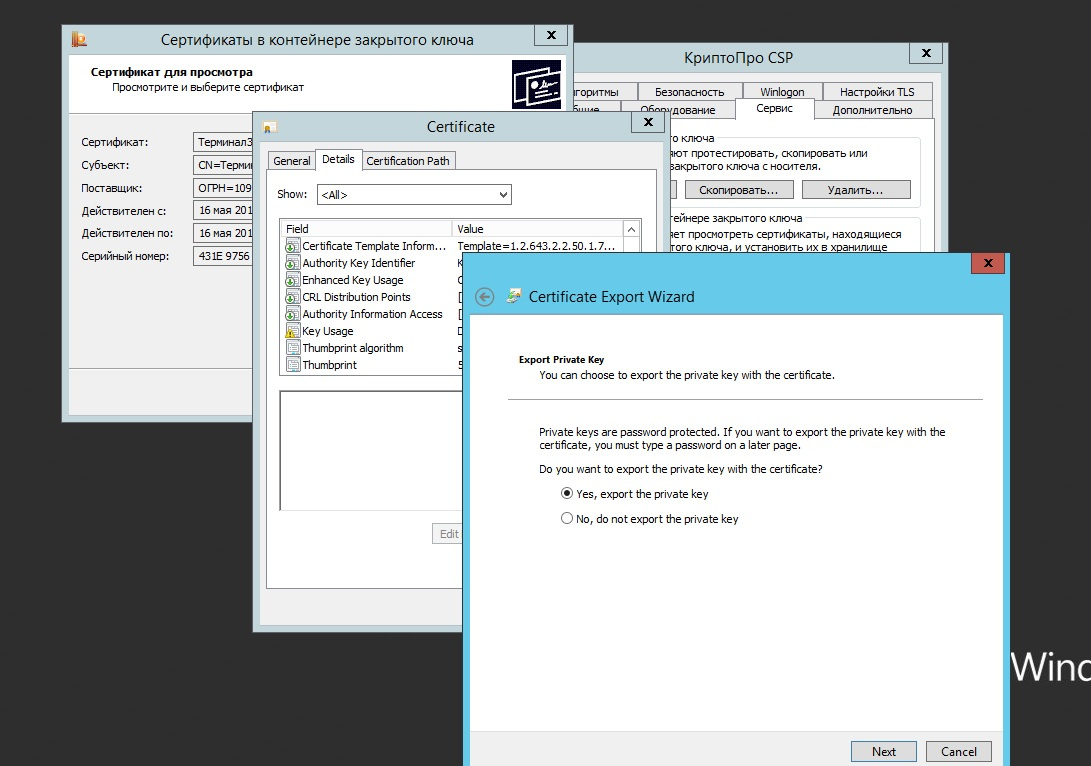

Теперь нам необходимо экспортировать сертификат в закрытый контейнер.

После копирования сертификата необходимо скопировать весь контейнер в файл для переноса на АРМ удаленного клиента. Экспортируем с помощью КриптоПро CSP в формате pfx.

По такому же алгоритму создаем сертификат для сервера только по другому шаблону и устанавливаем их с помощью оснастки Сертификаты КриптоПро CSP. Не забываем про корневой сертификат который должен быть в Доверенных корневых центры сертификации.

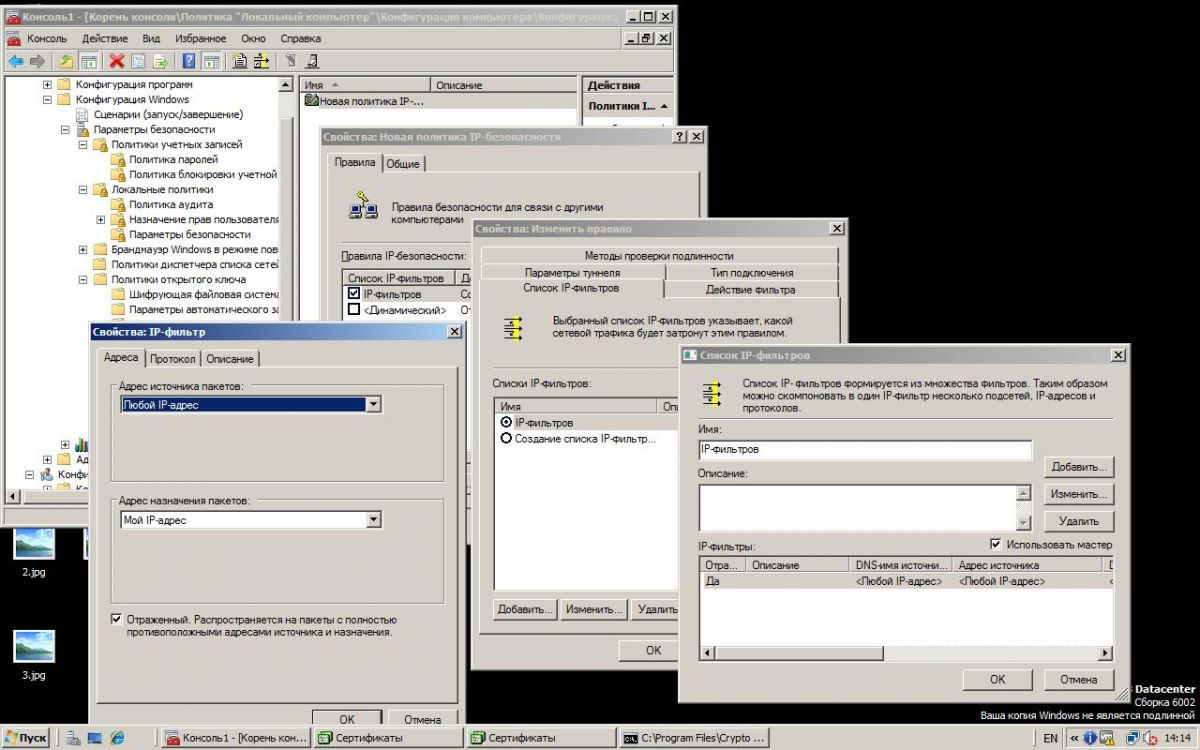

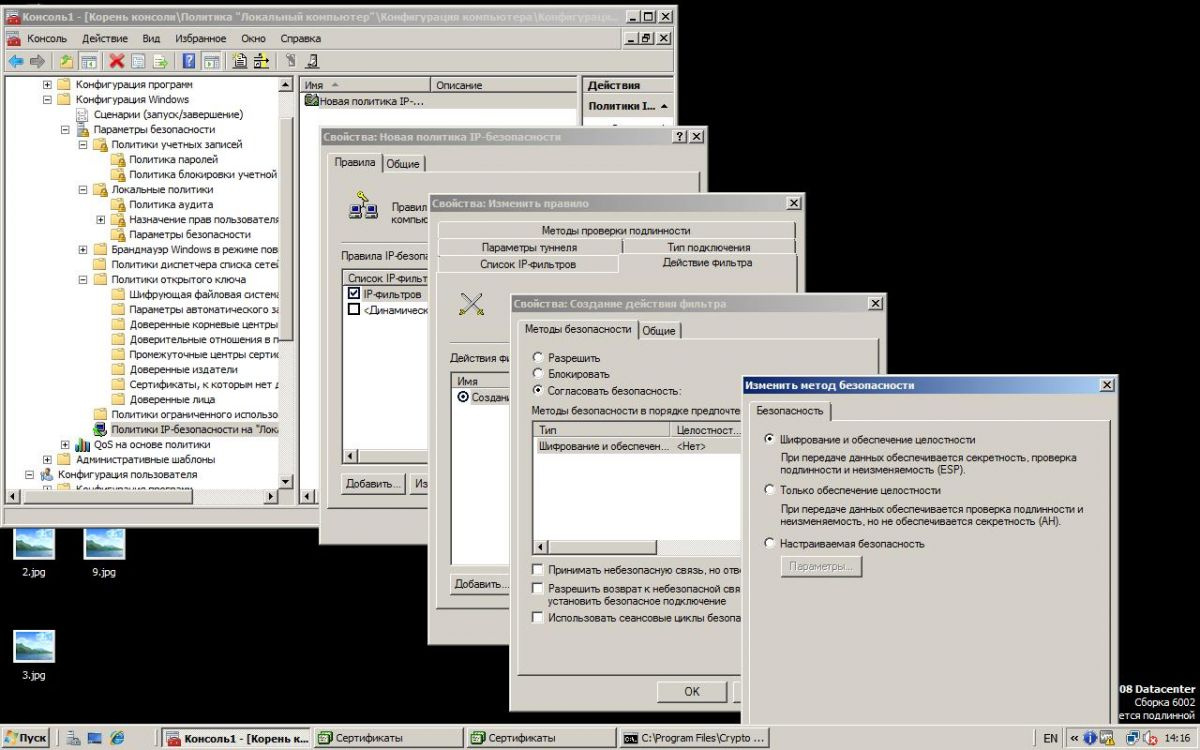

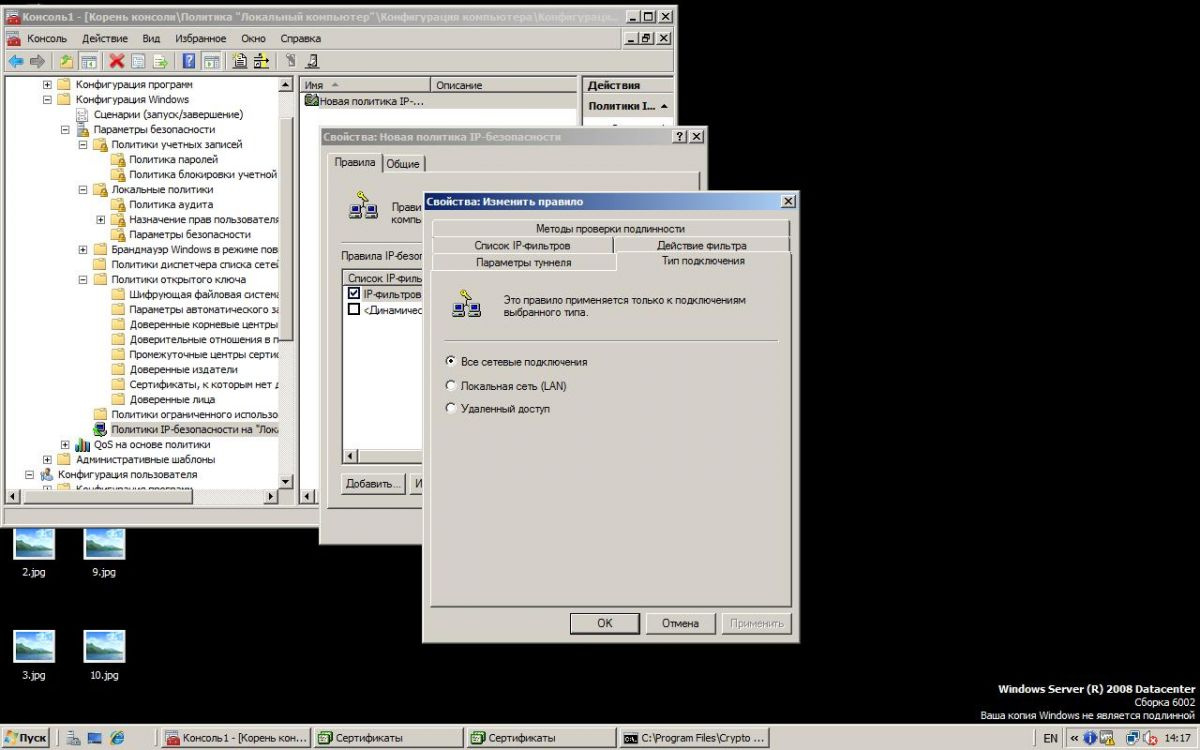

Настройка политики IP-безопасности на сервере

На вкладке «Методы проверки подлинности» добавляем Корневой сертификат.

По такому же алгоритму настраиваем политику IP-безопасности на каждой удаленном АРМ.

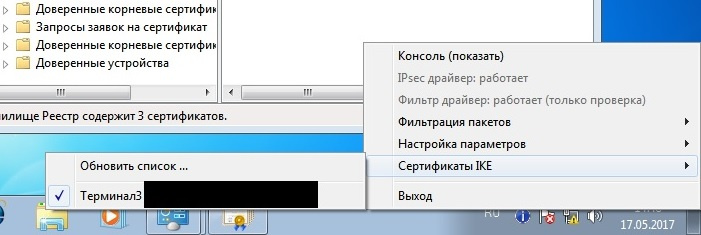

Корректность установки сертификата и проверка работоспособности IPSec, а так же логирование ошибок можно проверить с помощью утилиты КриптоПро IPSec cp_ipsec_info.exe. После нажатия меню Обновить список, Вы увидите список установленных сертификатов. На против установленного сертификата должна стоять галочка для подтверждений что все хорошо с ним.

Настройка подключения VPN к серверу

Подключение настраивается стандартно но с небольшими изменениями.