Включить RDP Windows удаленно и локально, за минуту

Включить RDP Windows удаленно и локально, за минуту

Постановка задачи

Разобрать все методы, позволяющие вам включать RDP доступ на Windows системах, понимать какие ключи реестра за это отвечают и как это можно применять на практике.

Методы активации доступа по RDP

Я могу выделить вот такие способы:

- Классический метод с использованием оснастки свойств системы Windows

- С помощью оболочки и командлетов PowerShell

- Удаленное включение, через реестр Windows

- Через GPO политику

Как удаленно включить RDP

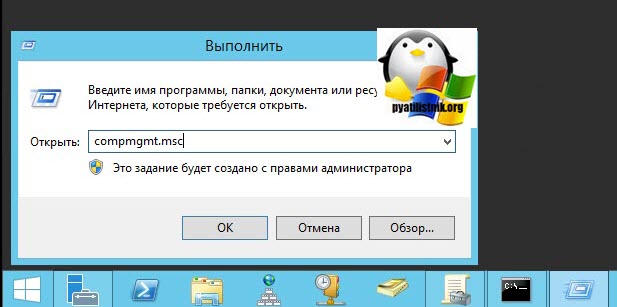

И так начну с более интересного метода. Предположим, что у вас есть сервер или компьютер, от которого у вас есть учетные данные для входа, но не активен вход через удаленный рабочий стол. И вам хотели бы его активировать. Делается все это просто. Тут мы воспользуемся удаленным доступом через консоль. Откройте окно выполнить (Сочетание клавиш WIN и R одновременно) и в открывшемся окне введите:

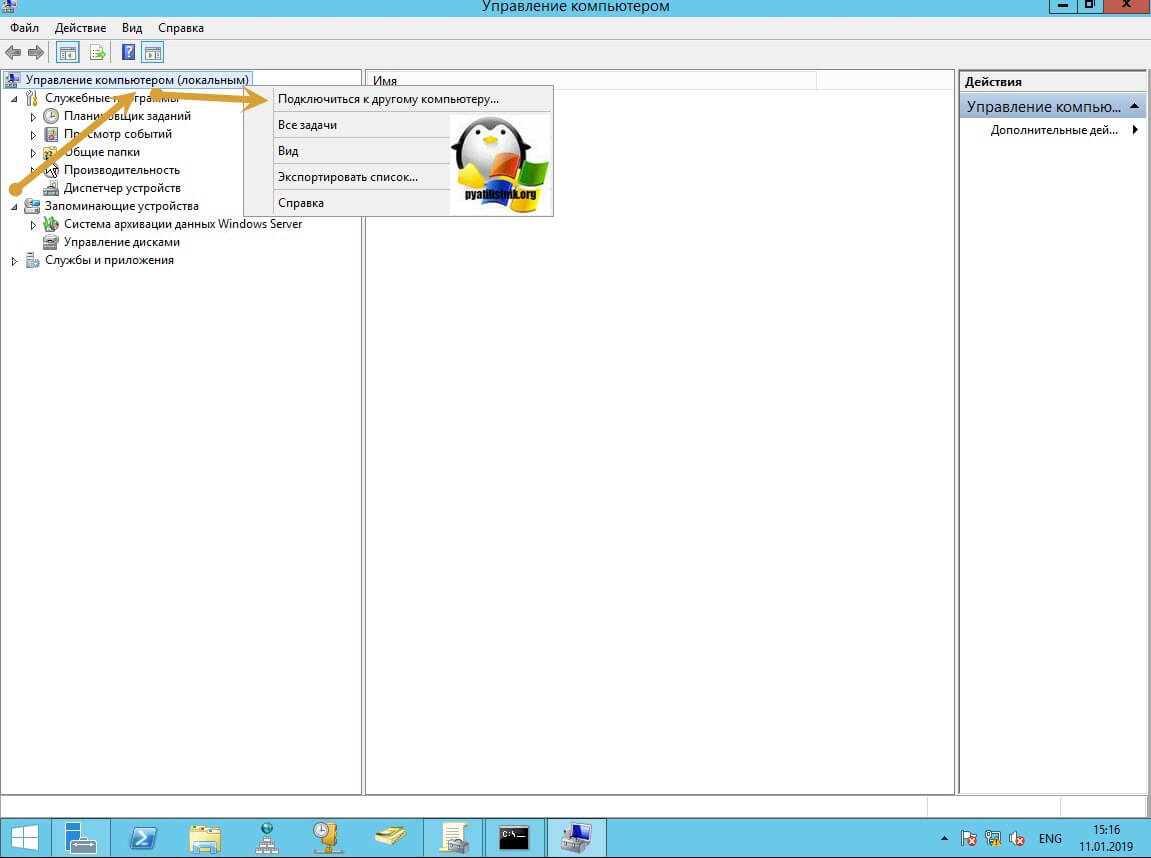

Далее щелкаете по корню «Управление компьютера (локальным)» правым кликом и в открывшемся окне выберите пункт «Подключиться к другому компьютеру»

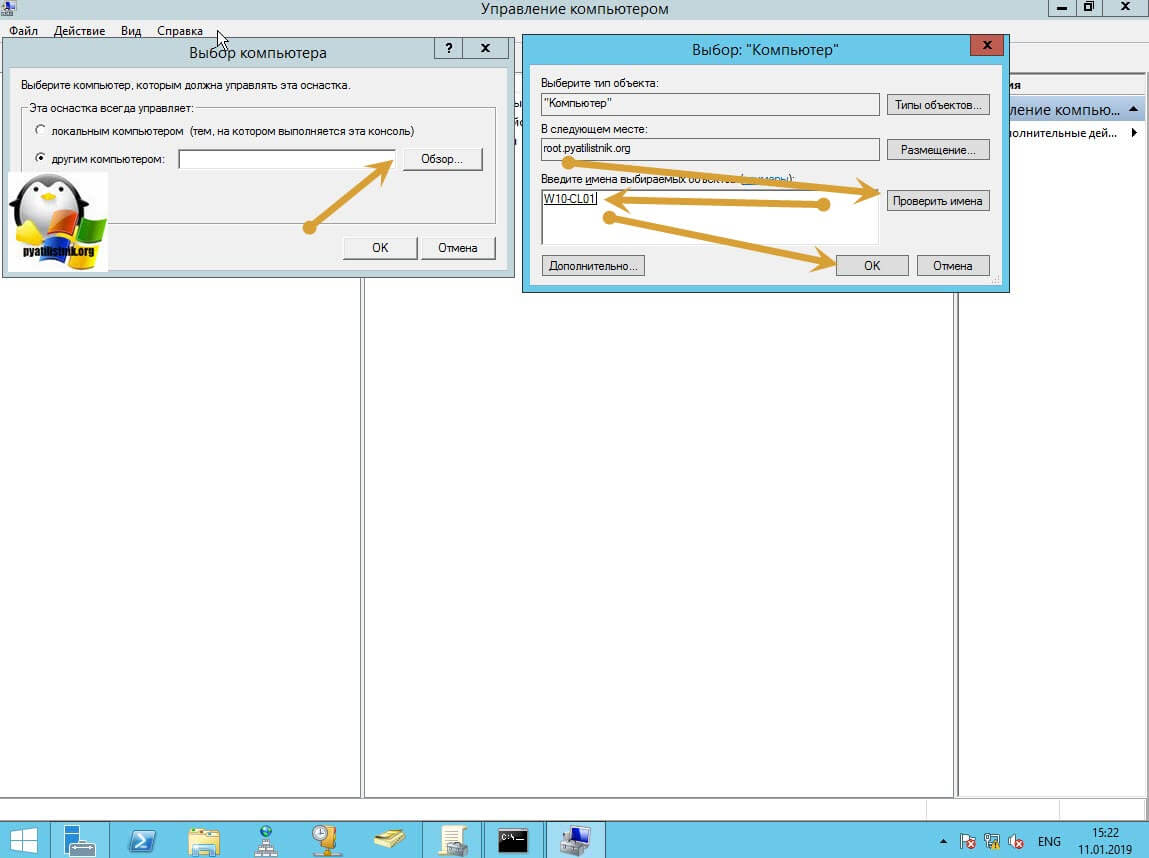

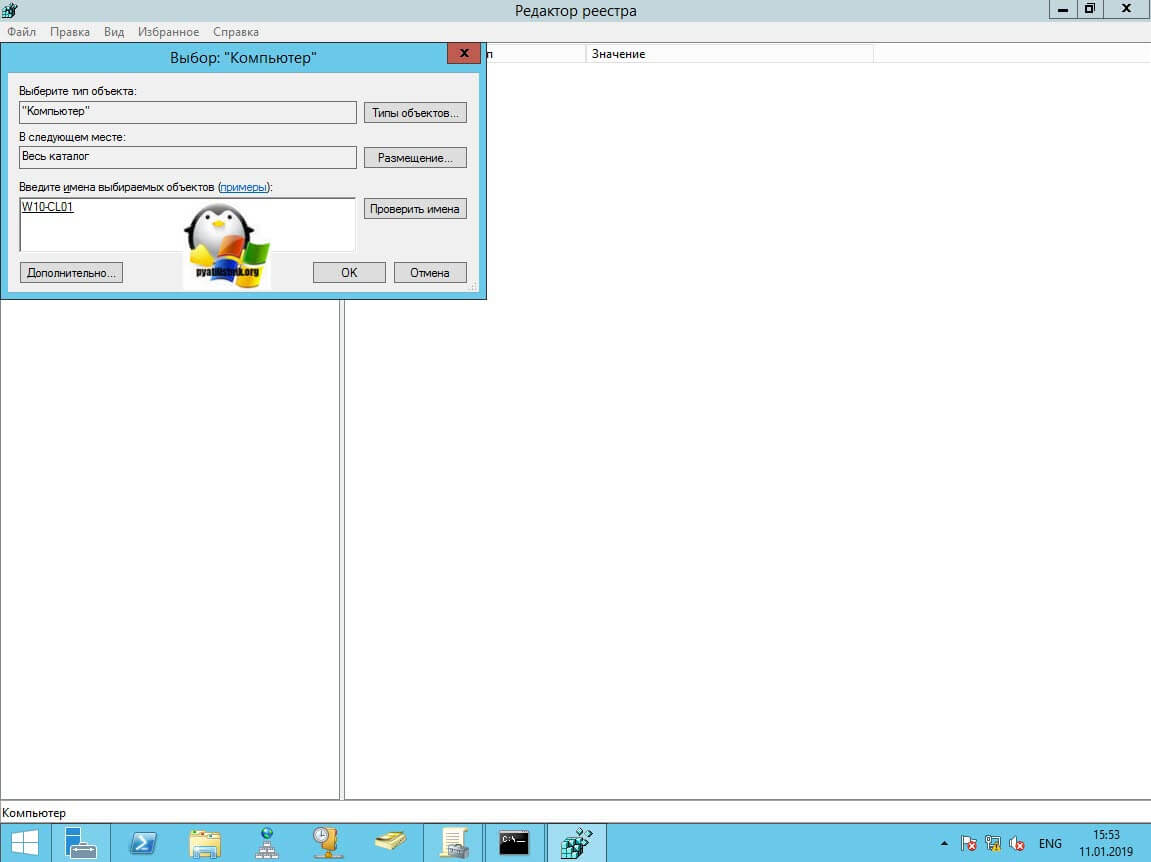

В окне выбора компьютера, вам необходимо нажать кнопку «Обзор», которое откроет второе окошко, где нужно выбрать необходимый компьютер, так как у меня доменная сеть, то мне еще проще. В моем примере это будет компьютер с операционной системой Windows 10 под DNS-именем W10-CL01. Нажимаем ок.

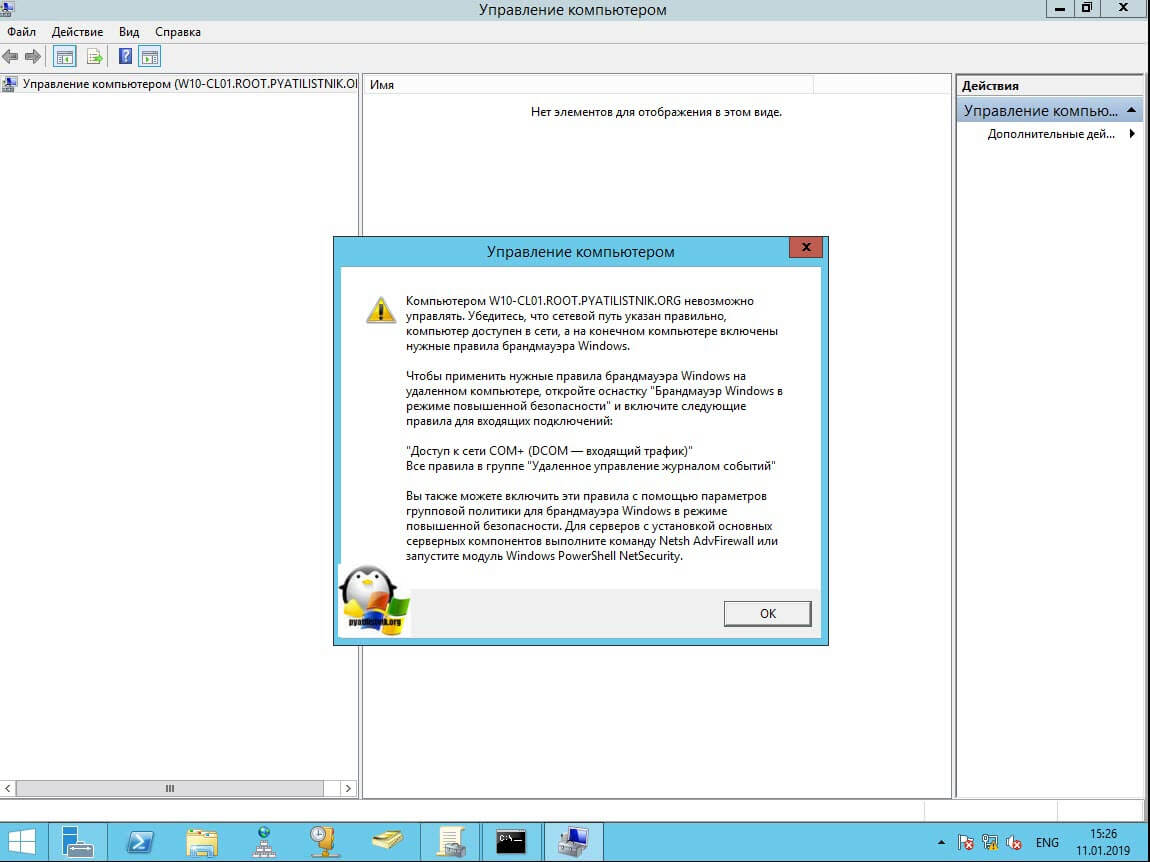

У вас будет произведено подключение к данному компьютеру. Если у вас выскочит ошибка:

В данном случае, нужно проверить две вещи:

- Доступен ли компьютер по сети, для этого проведите элементарный ping компьютера.

- Это нужно на этом компьютере в брандмауэре Windows разрешить «Удаленное управление журналом событий»

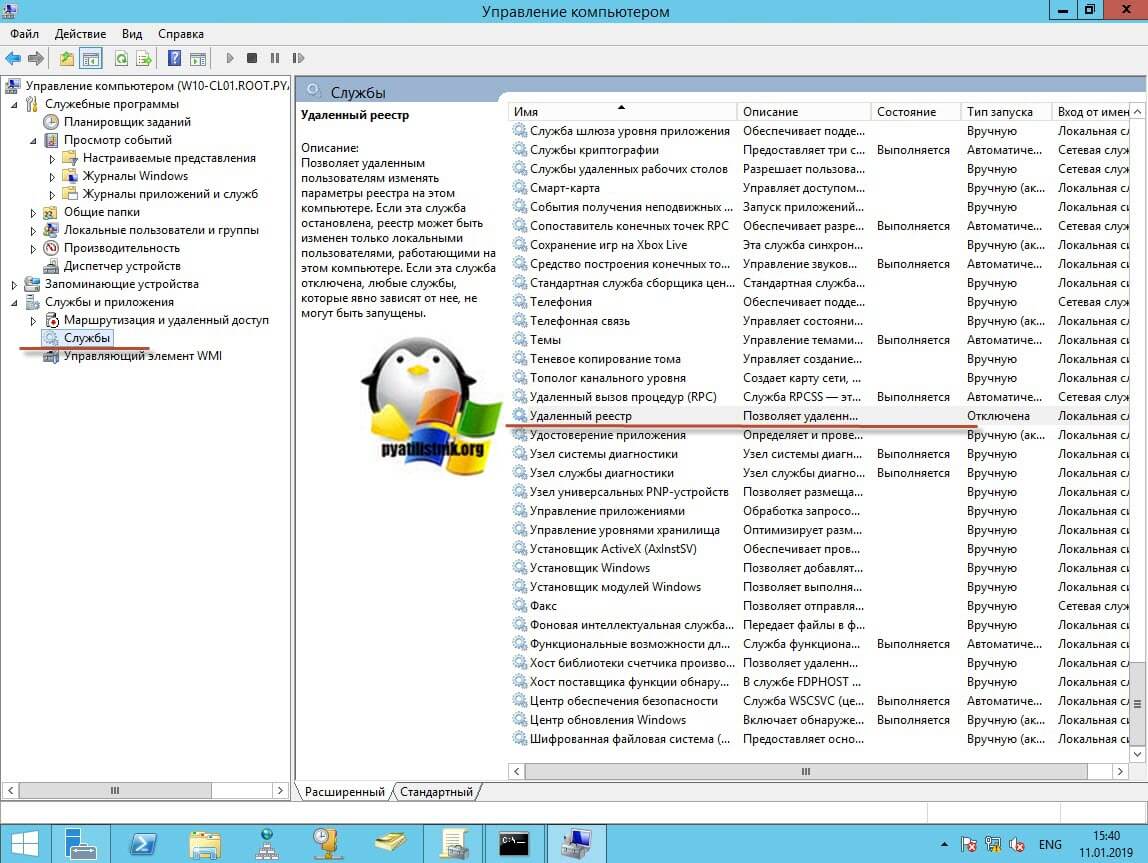

Про то как локально разрешать в брандмауэре службы и порты я говорил, посмотрите по ссылке. Если доступа нет, сделать, это локально, то ниже я приведу пример, как это сделать удаленно. Когда вы подключились к нужному компьютеру или серверу, вам необходимо перед удаленным включением RDP доступа, удостовериться, что у вас на вкладке службы, в активном состоянии запущен сервис «Удаленный реестр».

В моем примере я подключился к удаленным службам, через управление компьютером.

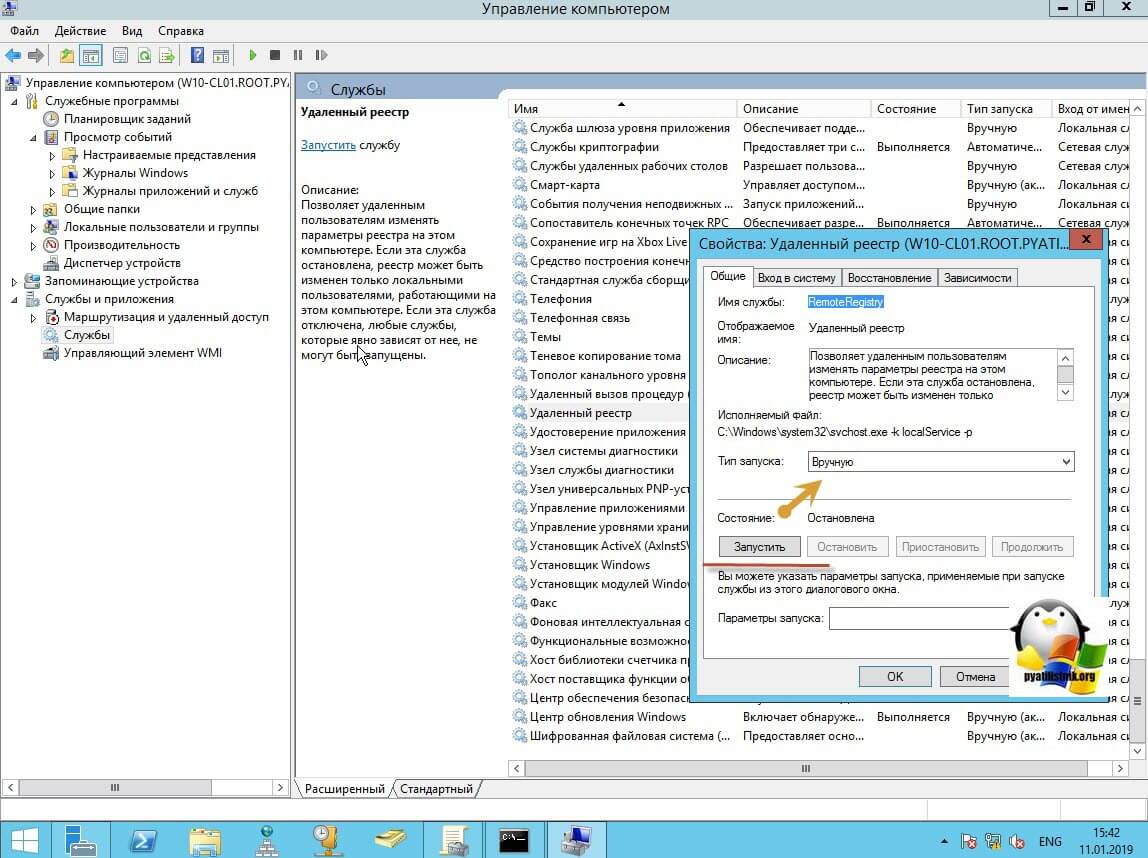

Если этого не сделать, то подключиться к реестру не получиться, и вы не сможете включить RDP по сети. Переходим в свойства данной службы и в типе запуска выставите вручную, после чего нажмите применить. После этого у вас станет активной кнопка запуска, нажимаем ее и проверяем, что сервис стартанул. После этого переходим к редактированию реестра по локальной сети.

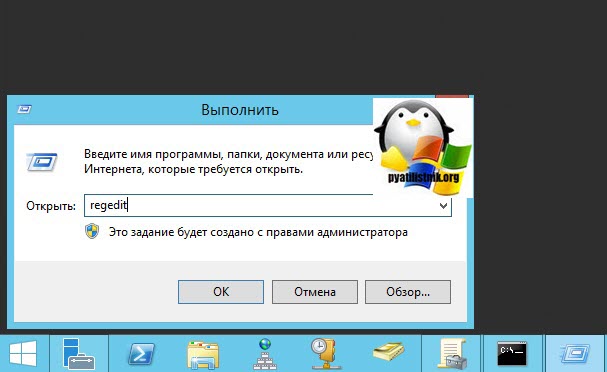

В окне выполнить введите regedit и у вас откроется реестр Windows .

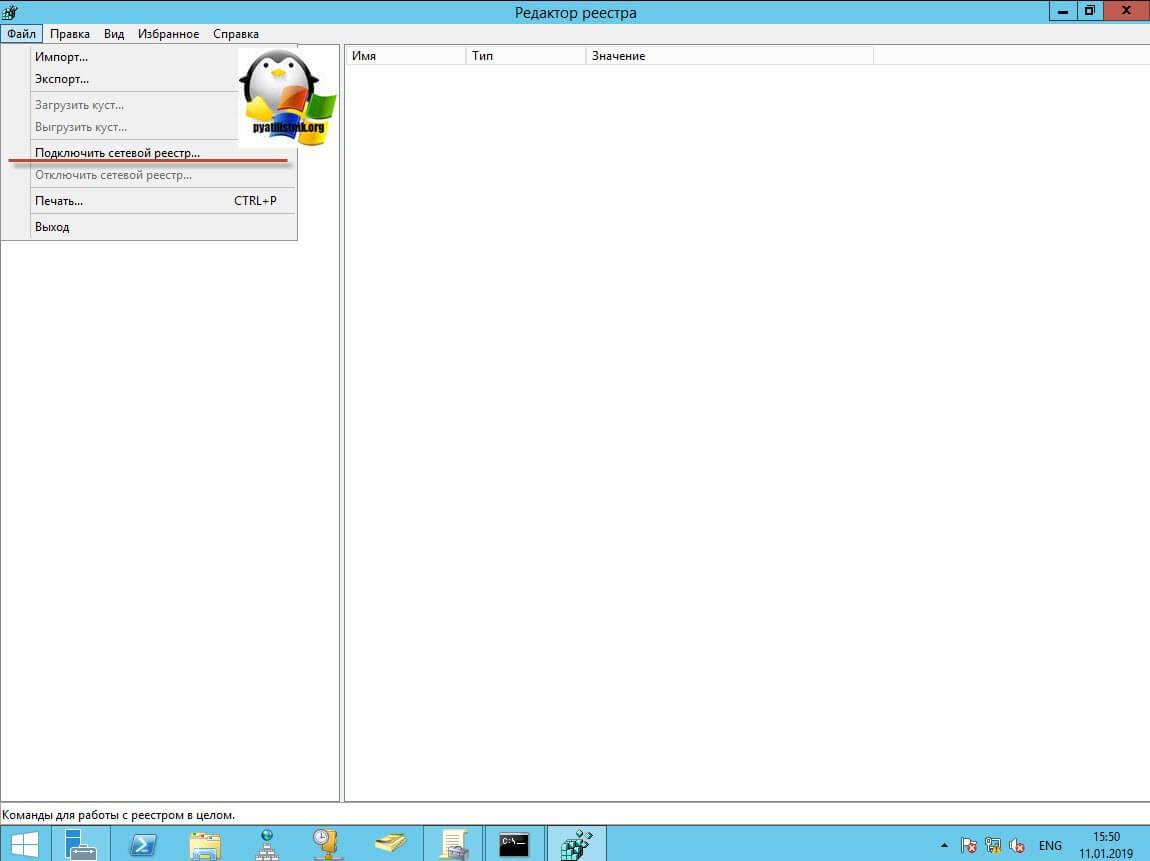

В самом верху есть меню файл, открыв его вам необходимо найти пункт «Подключить сетевой реестр».

У вас откроется окно поиска, где вам необходимо найти нужный вам сетевой компьютер или сервер, после чего нажать ок.

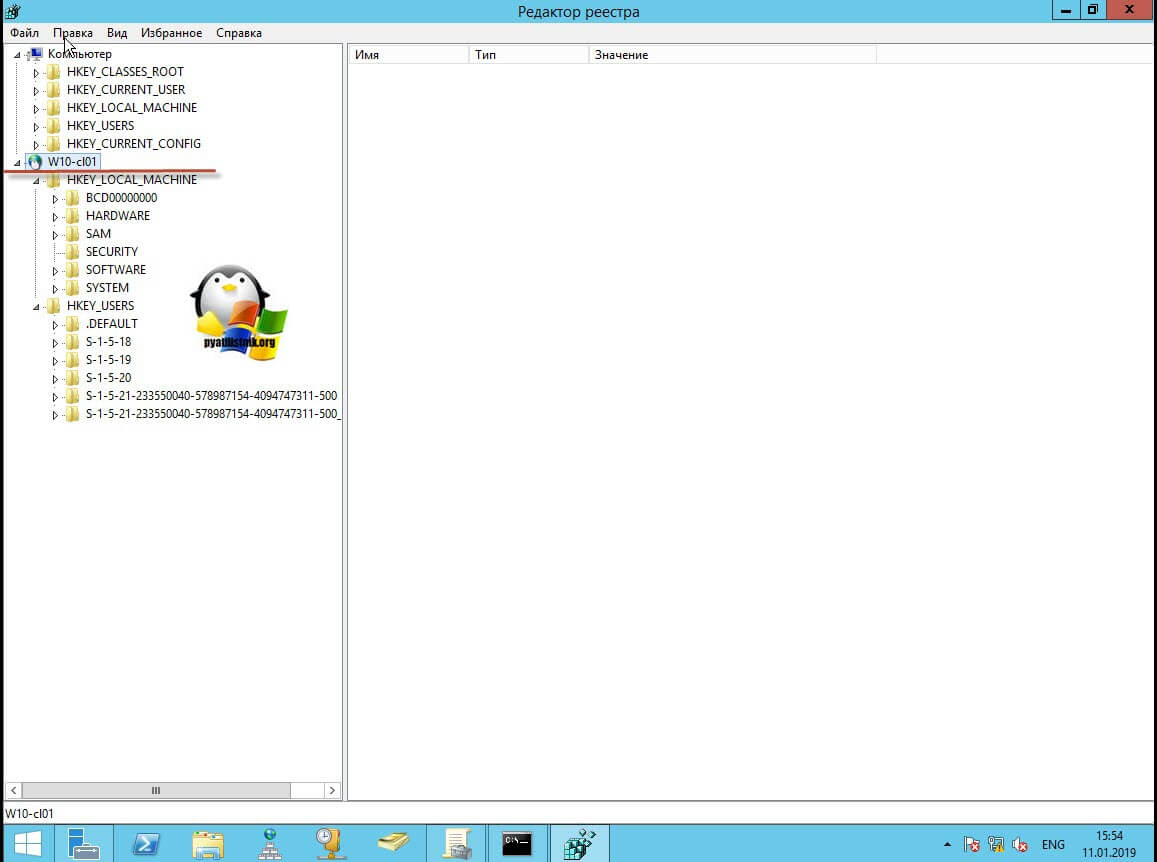

В итоге у вас в окне редактора реестра Windows появится еще один куст. Именно через данный реестр вы включите RDP службу на удаленной системе.

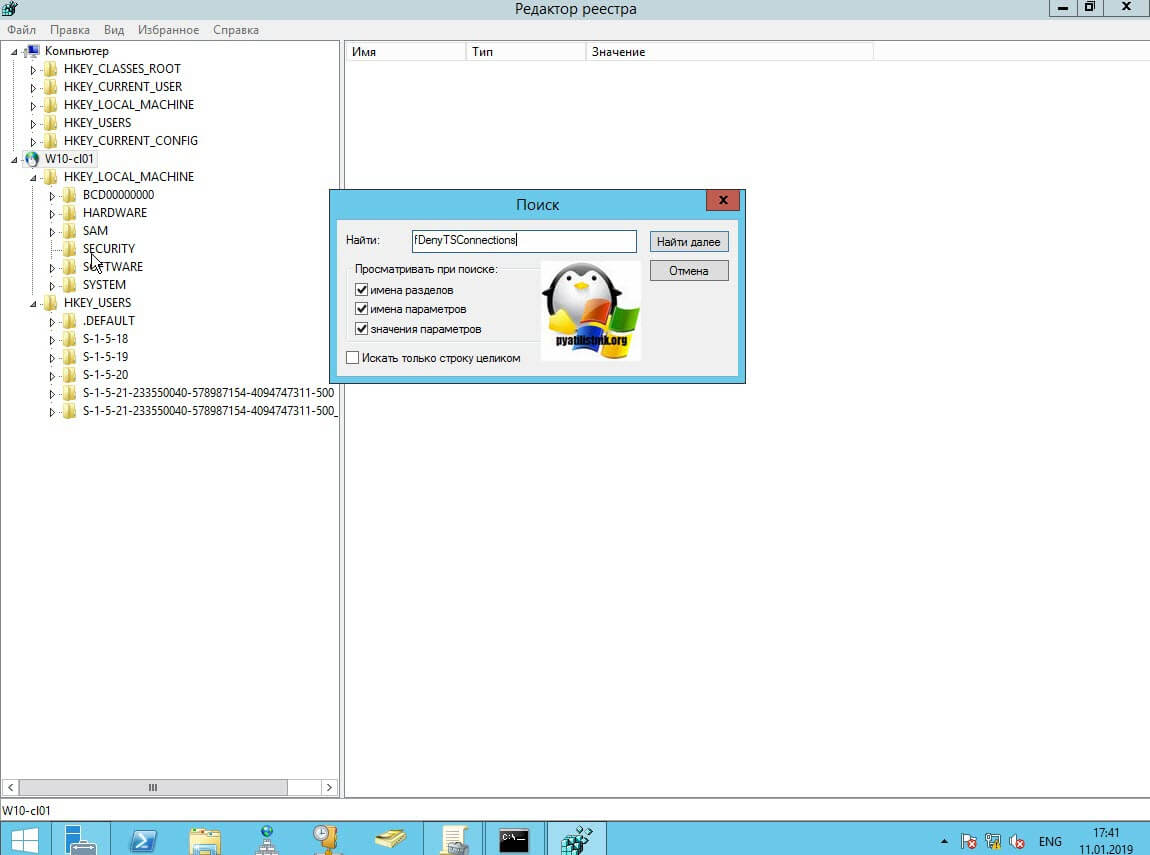

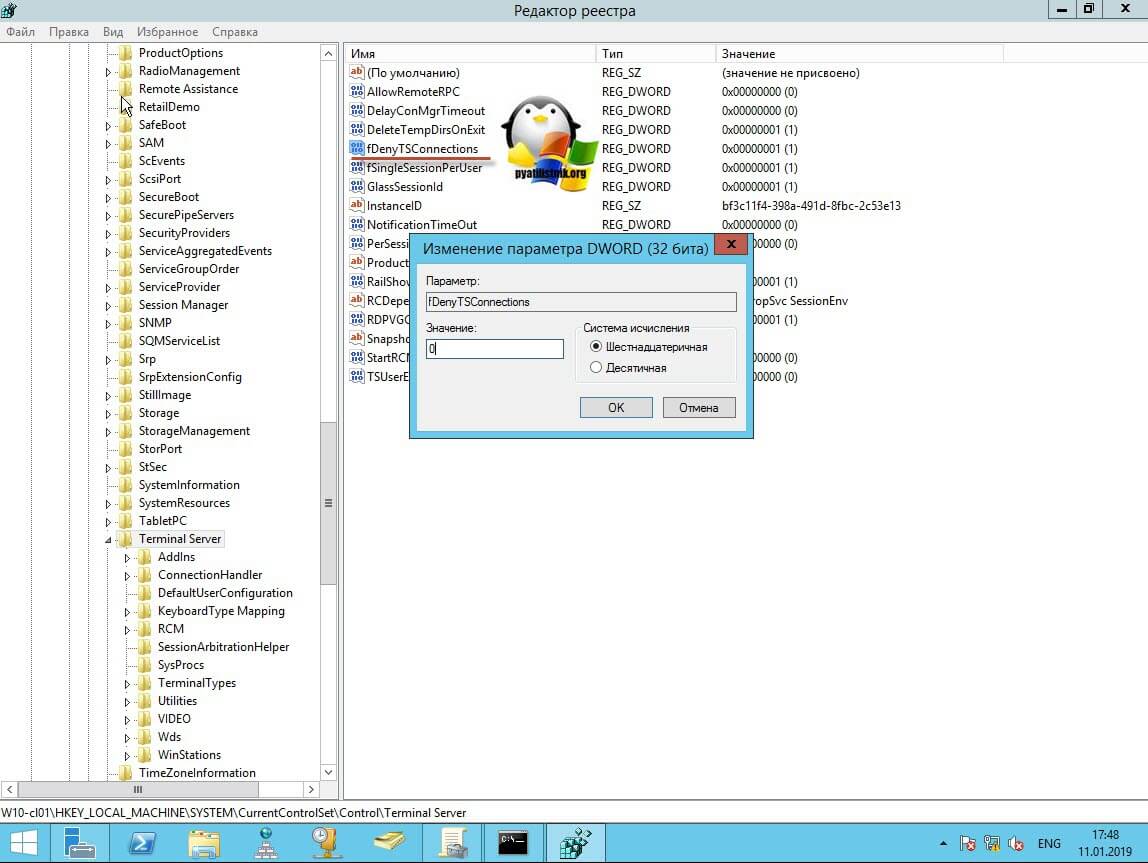

Теперь выбираем корень сетевого реестра Windows и нажимаем кнопку CTRL+F, у вас откроется форма поиска по нему. Тут вам необходимо найти ключ fDenyTSConnections.

Он также по сути должен лежать по пути:

Где ключу fDenyTSConnections вам необходимо изменить значение с 1 на 0, чтобы включить RDP доступ к удаленному компьютеру.

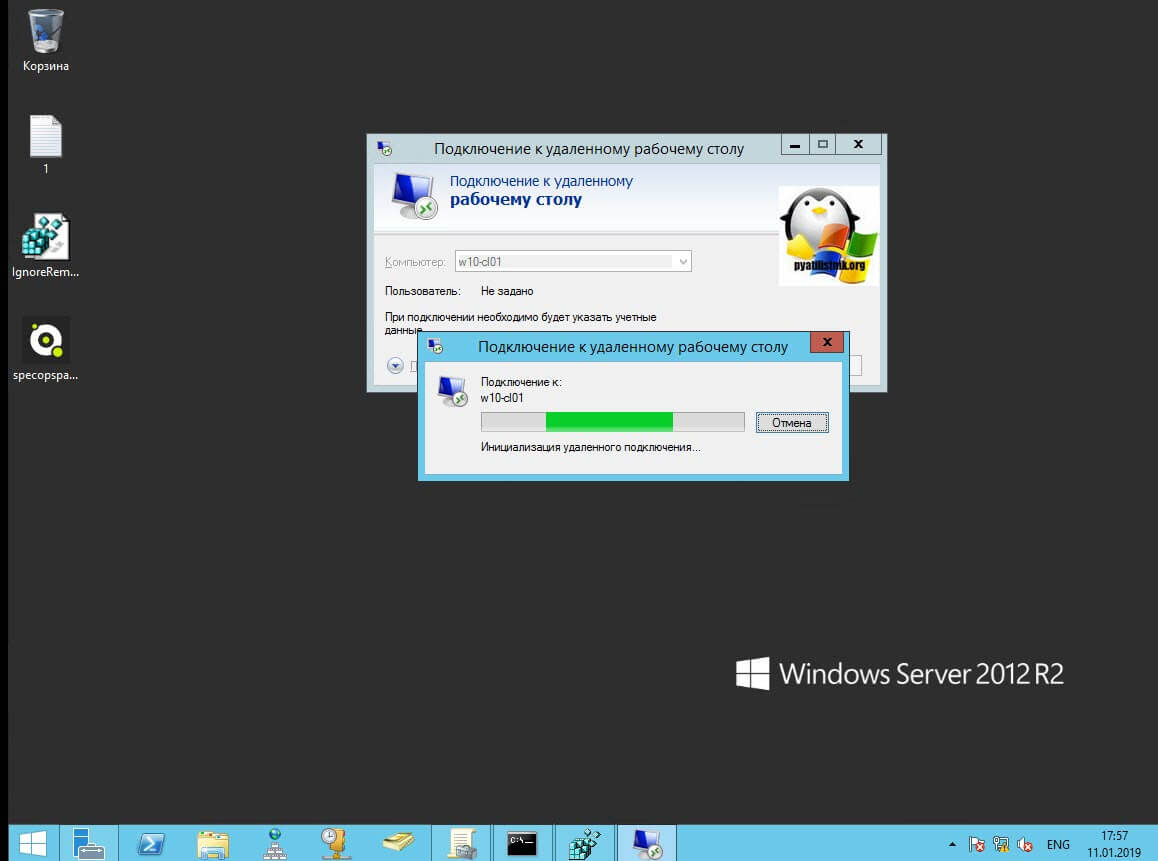

Пробуем произвести подключение, для этого откройте клиента подключения к удаленному рабочему столу (mstsc) и смотрим результат.

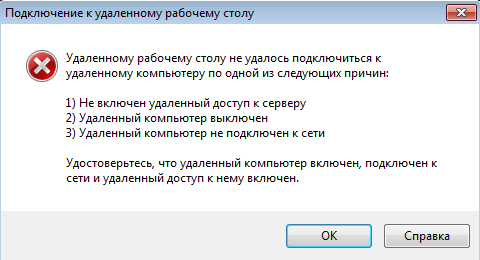

Если у вас будут закрыты порты, то вы увидите вот такую картину. При попытке подключиться у вас будет висеть инициализация удаленного подключения.

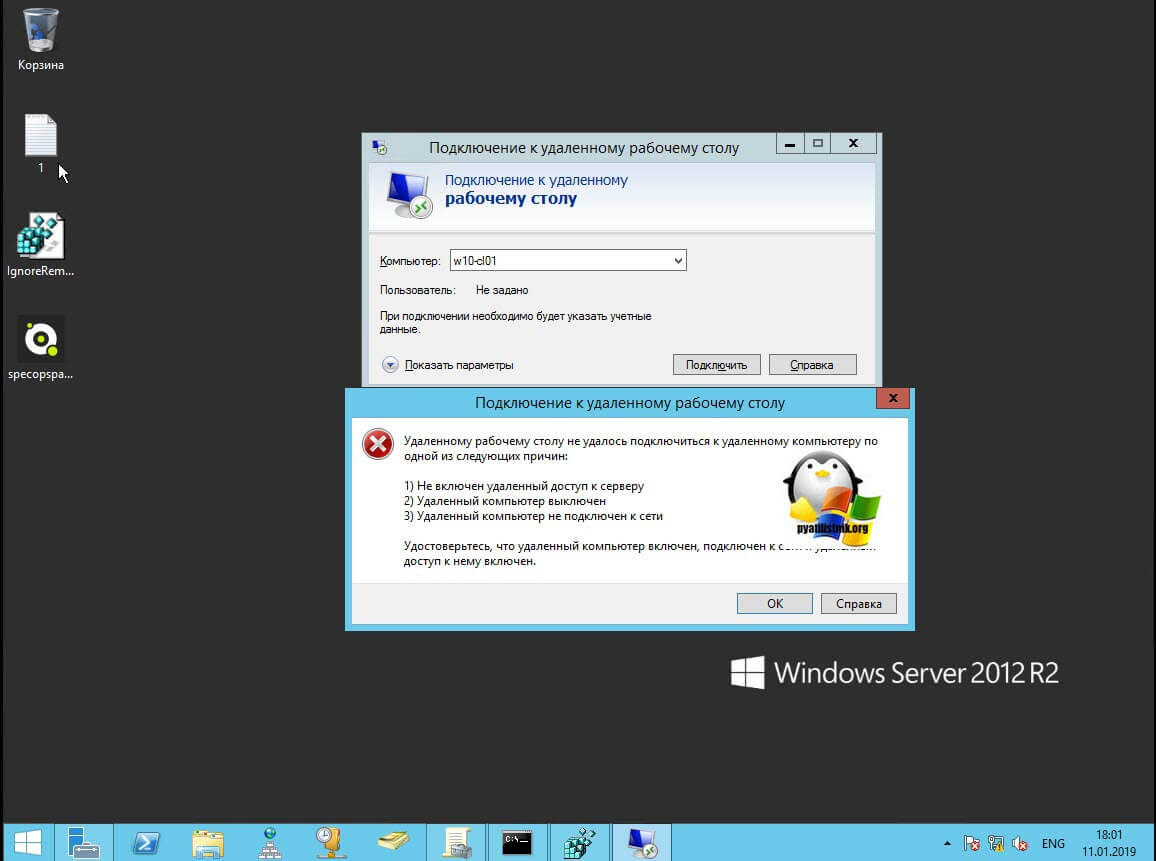

После чего вы увидите ошибку:

- Удаленному рабочему столу не удается подключиться к удаленному компьютеру по одной из следующих причин:

Не включен удаленный доступ к серверу - Удаленный компьютер выключен

- Удаленный компьютер не подключен к сети

Удостоверьтесь, что удаленный компьютер включен, подключен к сети и удаленный доступ к нему включен

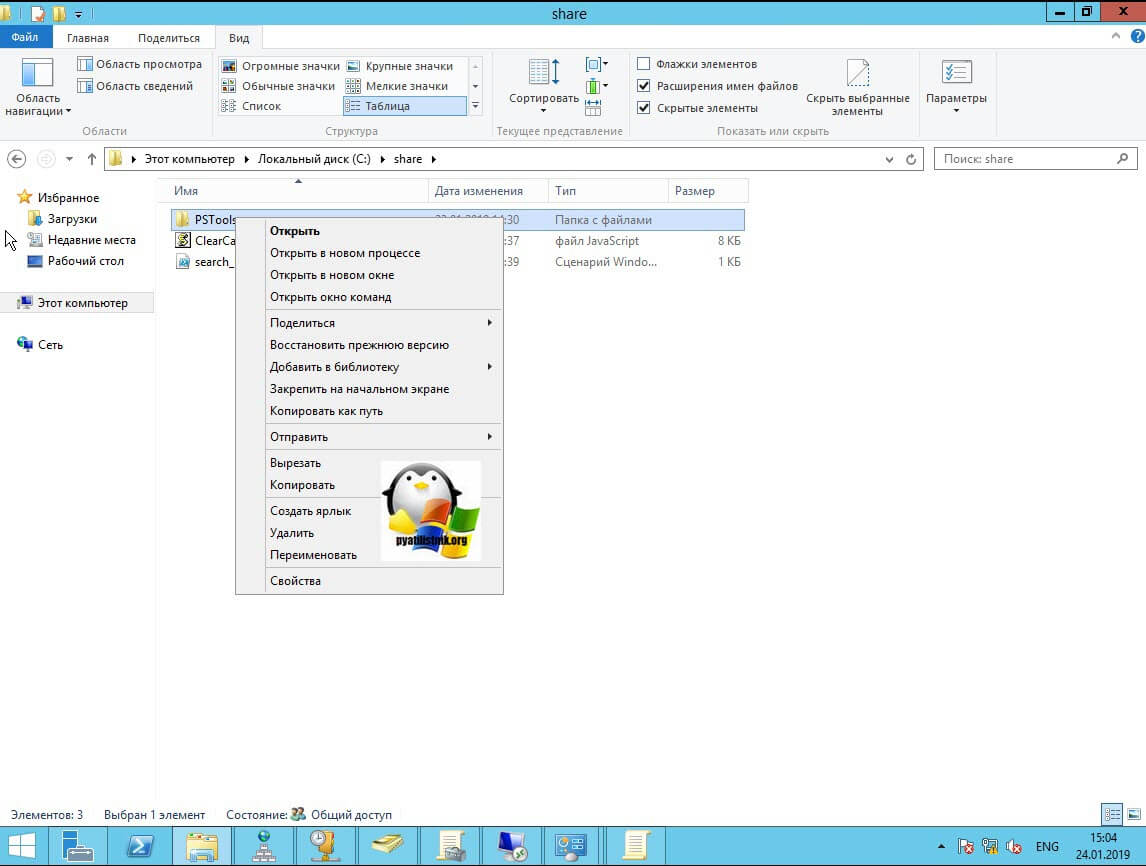

Напоминаю, что вы можете проверить доступность порта , через утилиту Telnet. Проверять нам нужно порт 3389. Вероятнее всего он не ответит. Как я и писал выше откроем порты и создадим правило в брандмауэре. Для этого мы воспользуемся утилитой PSTools.

На выходе у вас будет архив с утилитами, который нужно будет распаковать через архиватор. Когда вы распакуйте его, зажмите клавишу Shift и кликните правым кликом по папке PSTools. Из контекстного меню выберите пункт «Открыть окно команд».

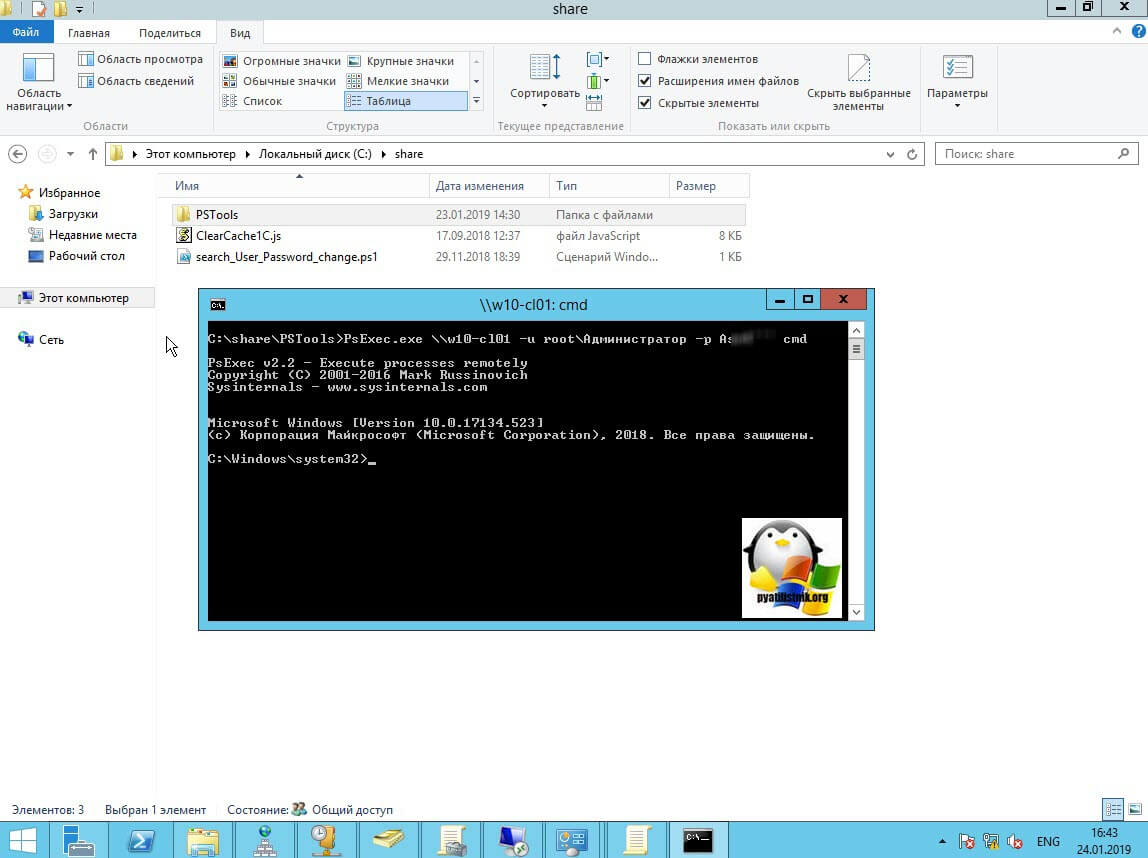

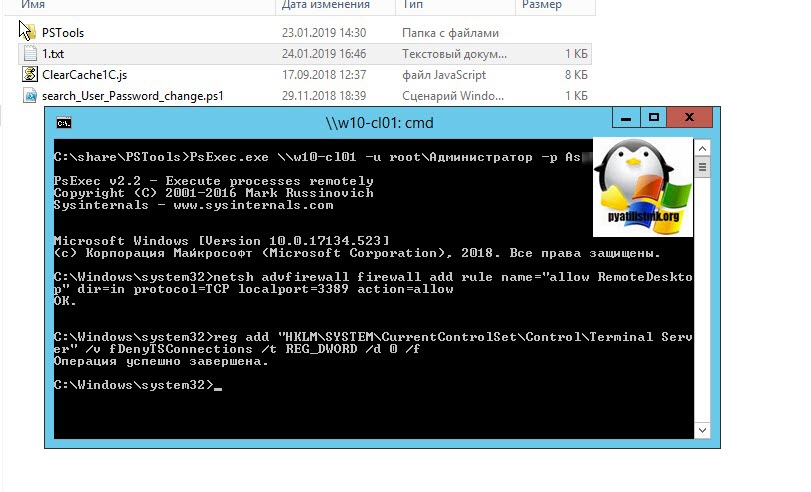

Введите вот такую команду:

Мой пример: PsExec.exe \\w10-cl01 -u root\Администратор -p пароль cmd

В итоге у вас будет произведено подключение к удаленному компьютеру, вы увидите в заголовке \\dns-имя: cmd. Это означает, что вы успешно подключены.

Далее вступает утилита командной строки netsh, благодаря ей мы создадим правило разрешающее входящие подключения по RDP.

Если вы до этого не включали через реестр доступ к удаленному рабочему столу, то так же это можно выполнить в PsExec.exe:

По идее все должно работать сразу и без перезагрузки, но если она требуется, то выполните команду:

Классический метод включения удаленного рабочего стола

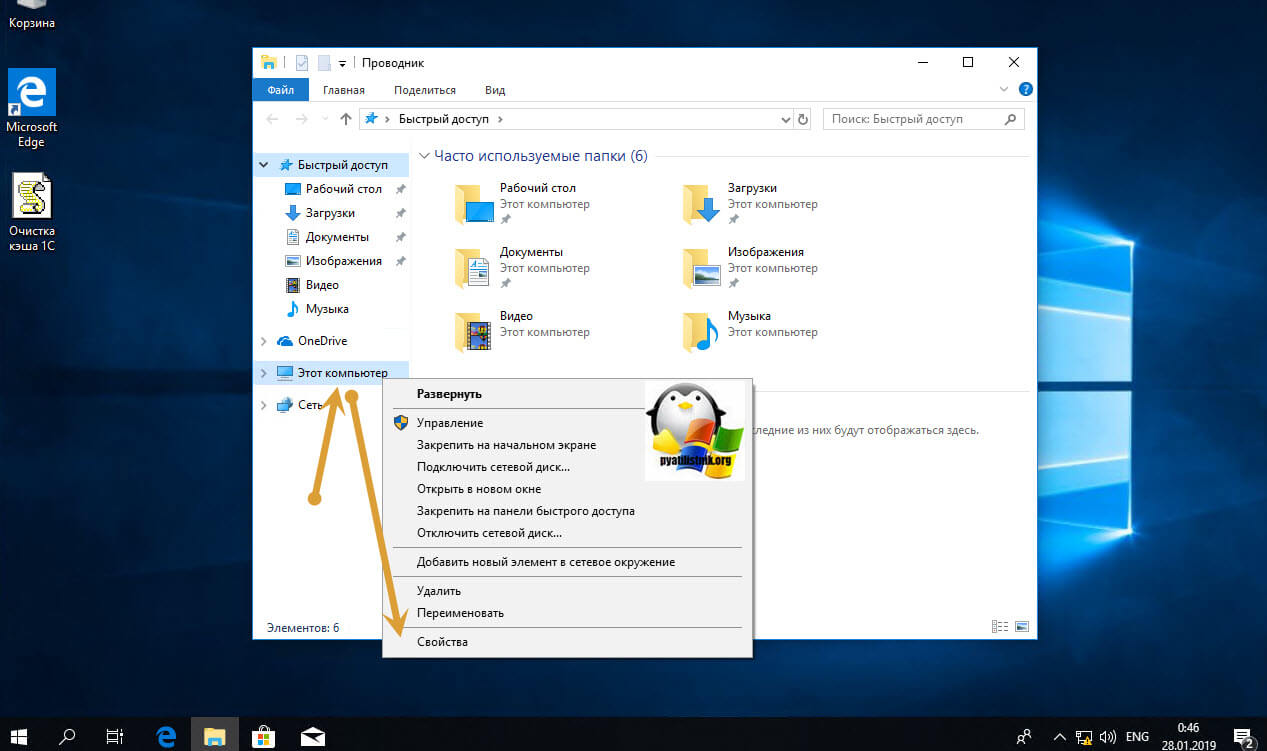

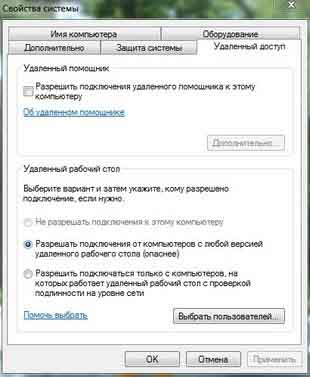

С удаленным включением служб RDP мы разобрались, теперь напомню для новичков, как можно локально его активировать. По умолчанию данная служба, как я и писал не работает. Чтобы это исправить есть два метода. Универсальный метод для любой версии Windows, я буду показывать на десятке, но для семерки, восьмерки, все будет одинаково. Откройте проводник Windows. Найдите в левой части объект «Этот компьютер (Мой компьютер)». Кликните по нему правым кликом и из контекстного меню перейдите в пункт «Свойства».

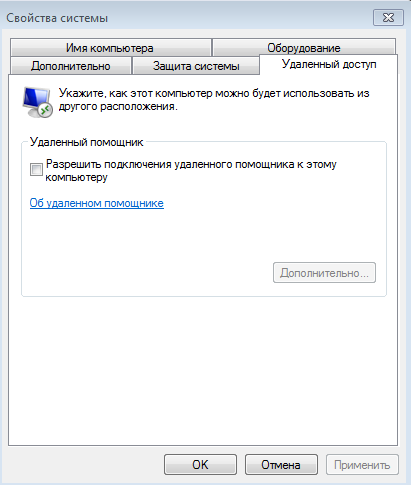

У вас откроется окно система. В правой части нажмите пункт «Настройка удаленного доступа», которое вызовет окно свойств системы. НА вкладке «Удаленный доступ», чтобы активировать службы удаленных рабочих столов Windows, вам нужно активировать пункт «Разрешить удаленные подключения к этому компьютеру». После этого у вас в системе сразу будет работать RDP доступ.

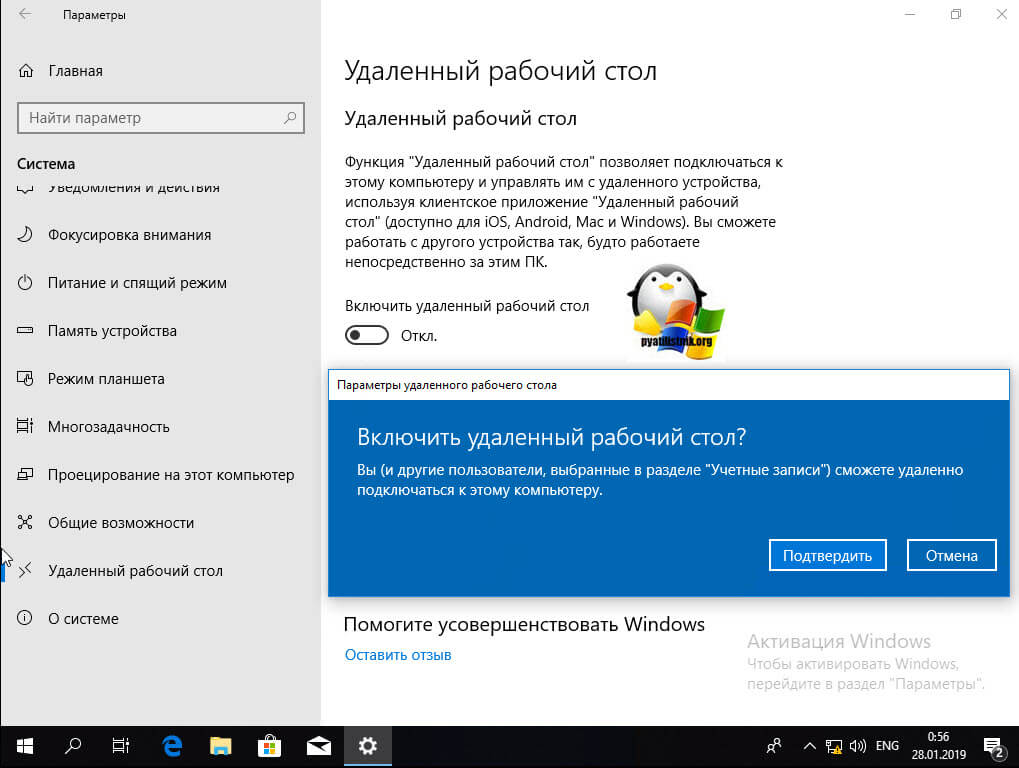

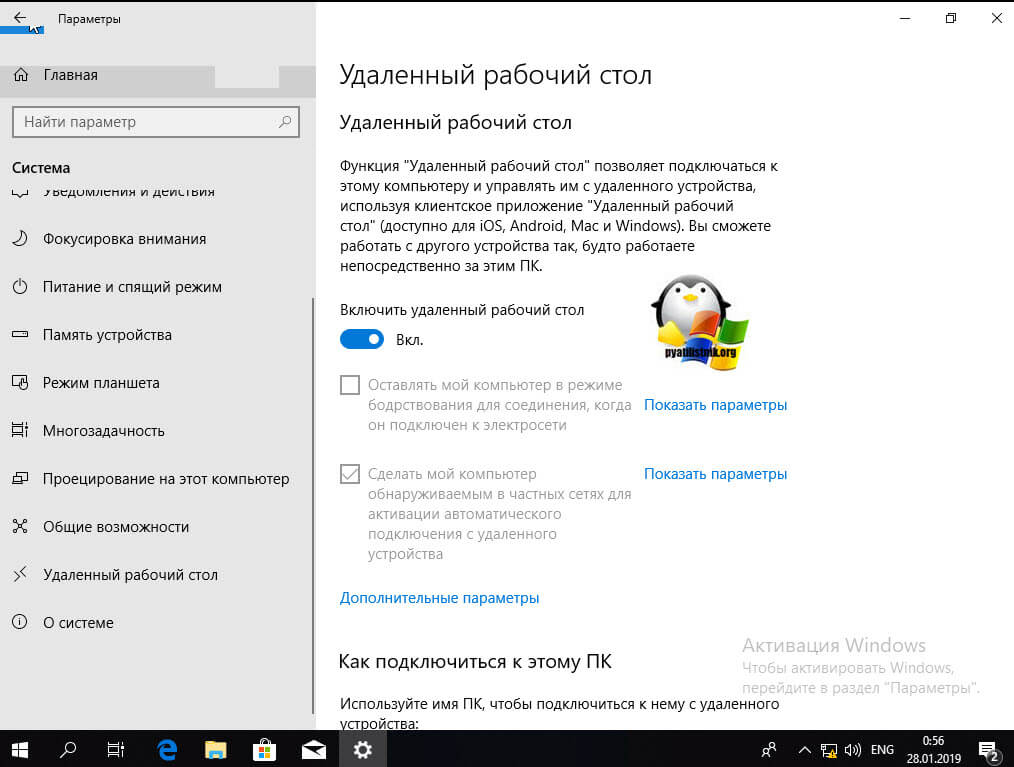

А вот метод исключительно для Windows 10 или Windows Server 2016 и выше. Вы открываете параметры Windows. Переходите в пункт система. В системе будет пункт «Удаленный рабочий стол». Активируем ползунок «Включить удаленный рабочий стол». Выскочит окно с подтверждением, говорим «Подтвердить».

Все функционал RDP активен, можно подключаться с других компьютеров. Данный метод по сути ставит все тужу галку, что мы видели и в классическом окне системы.

Этот подход можно с натяжкой назвать удаленным методом включения RDP, так как на той стороне вам потребуются руки которыми вы будите управлять по телефоны.

Как включить удаленный рабочий стол (RDP) через PowerShell

Открываем на компьютере, где необходимо включить RDP службу оснастку PowerShell.

(Get-WmiObject Win32_TerminalServiceSetting -Namespace root\cimv2\TerminalServices).SetAllowTsConnections(1,1)

Вторая команда активирует галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

(Get-WmiObject -Class «Win32_TSGeneralSetting» -Namespace root\cimv2\TerminalServices -Filter «TerminalName=’RDP-tcp'»).SetUserAuthenticationRequired(0)

Третья команда, включает правило в Брандмауэре

Enable-NetFirewallRule -DisplayGroup «Remote Desktop»

Данные команды вы можете собрать в скрипт и распространить его через групповую политику при включении компьютера или автологоне пользователя.

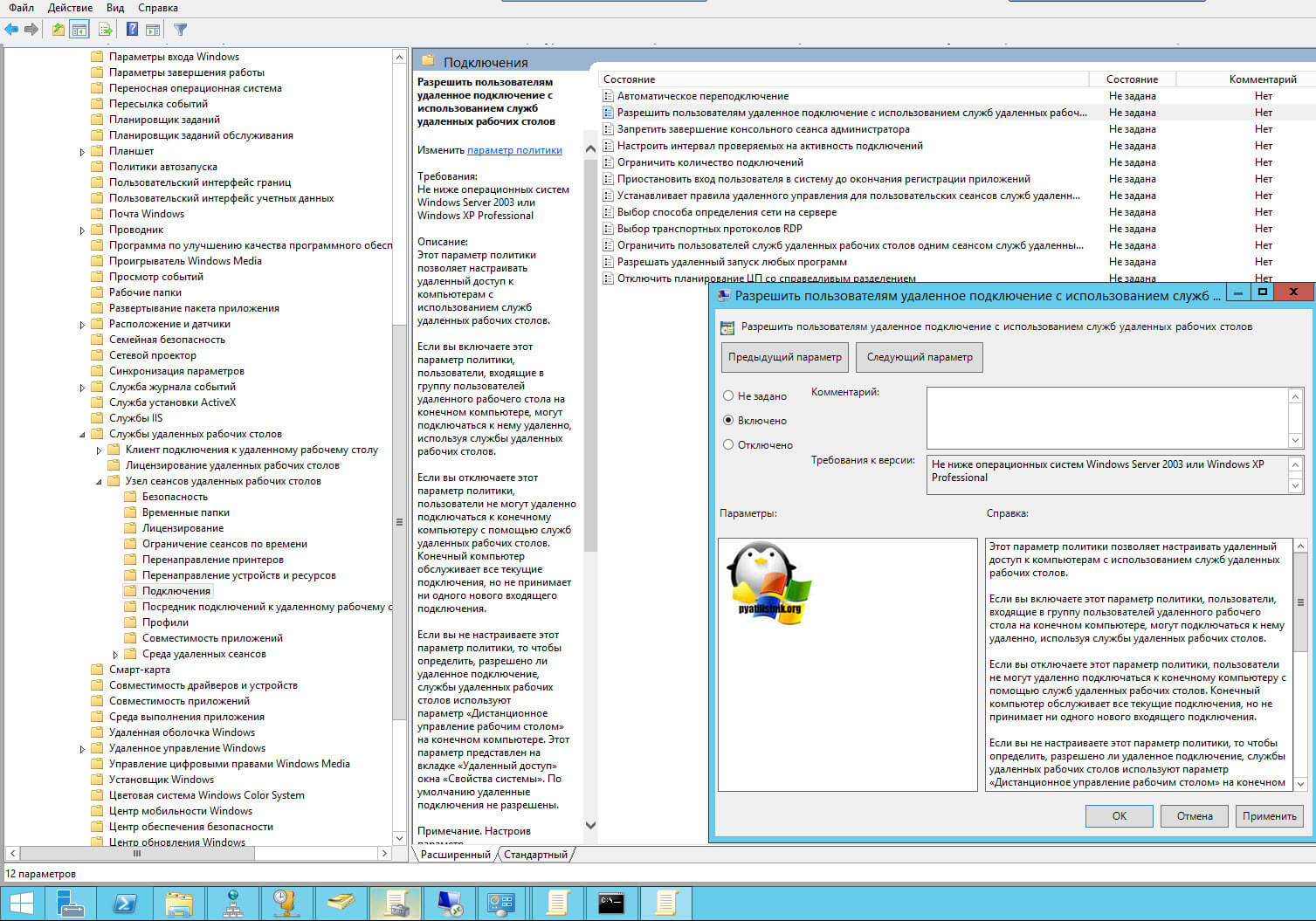

Как удаленно включить RDP через групповую политику

Данный метод включения удаленного рабочего стола на нужном компьютере возможен за счет домена Active Directory, благодаря централизованному управлению рабочих станций ваших сотрудников. Откройте редактор управления групповыми политиками. Создайте новую политику и прилинкуйте ее к нужному организационному подразделению, которое содержит нужный компьютер. После чего зайдите в свойства данной политики и измените ее настройки. Перейдите по пути:

Откройте эту настройку и включите ее. Не забываем после этого обновить групповую политику на нужном компьютере и не забываем там открыть порт для RDP. Так же политиками или локально.

Включив настройку вы можете указать конкретные ip-адреса откуда можно производить подключение или же ввести *, это будет означать, для всех.

Настраиваем RDP (remote desktop protocol)

Настраиваем RDP (remote desktop protocol) – удаленный рабочий стол

Если у Вас профессиональная или максимальная версия – Вы можете настроить вход на свой ПК через удаленный рабочий стол. Для этого нужно сделать несколько вещей.

- разрешить вход через удаленный рабочий стол (для младших версий этого меню нет)

- добавить пользователей, которые имеют право работать через удаленный рабочий стол (обычно Windows добавляет текущего пользователя автоматически)

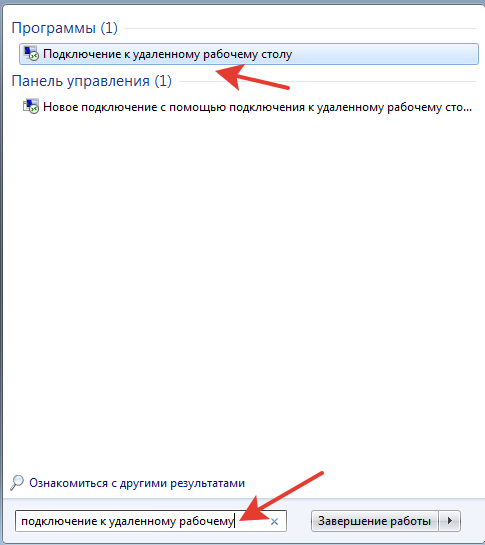

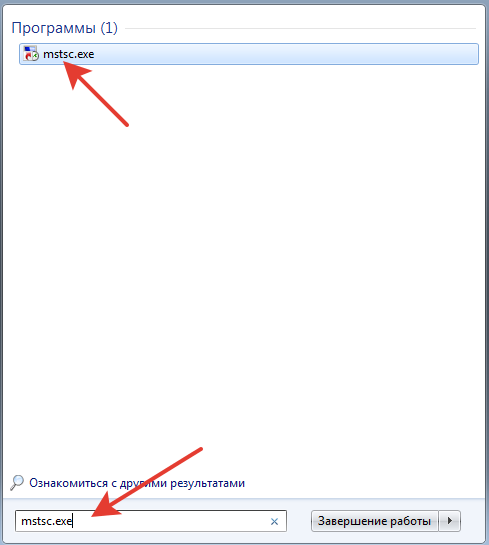

Как запустить Удаленный рабочий стол в Windows 7?

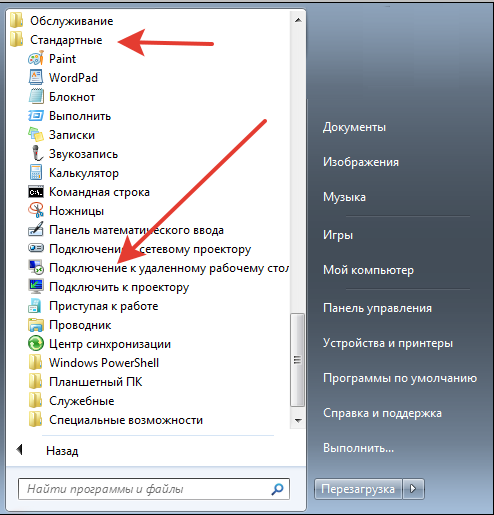

Набираем в поисковой строке “Подключение к удаленному рабочему столу” (смешно – именно так, через строку “Поиск” рекомендует MicroSoft -> откроется в новой вкладке) или “mstsc.exe” – собственно сама программа так называется

|  |

Или через папку “Стандартные” в программах. Не во всех версиях Windows есть, например в Windows 7 Started (да, та самая с программным ограничением ОЗУ в 2 Гб) такой папки нет.

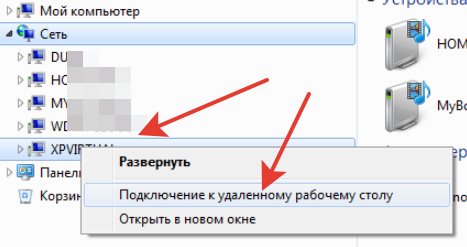

Можно и через проводник 🙂

Смотрим список сетевых ресурсов, кликаем правой клавишей мыши на нужной машине

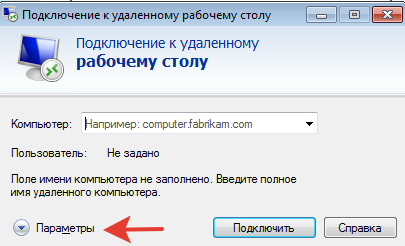

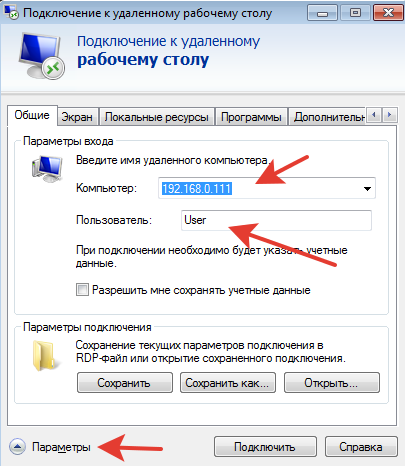

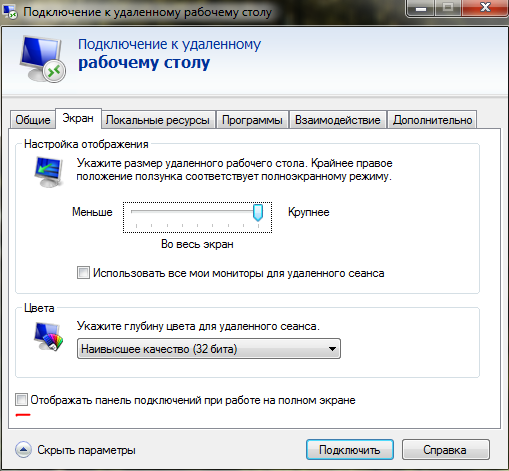

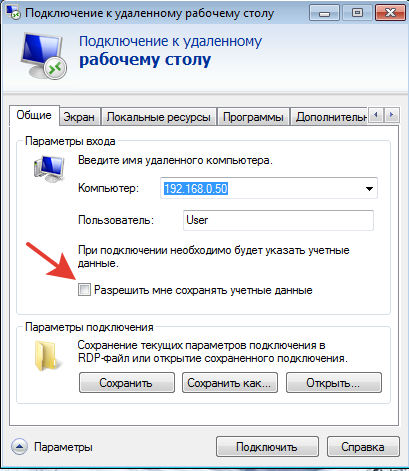

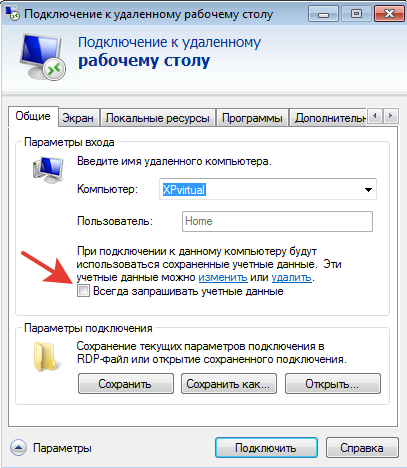

После запуска получаем форму настроек удаленного рабочего стола, нам нужен развернутый вариант (с параметрами)

На общей вкладке настраиваем:

Компьютер – или IP-адрес или название компьютера

Пользователь – юзер, под которым будем входить на удаленный ПК

Можно сохранить как ярлык на рабочем столе (еще рано, смотрим другие вкладки)

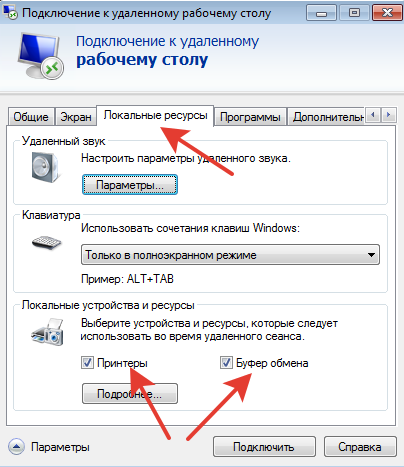

На вкладке “Локальные ресурсы” выбираем, будут ли нам доступны принтеры основного компьютера и буфер обмена.

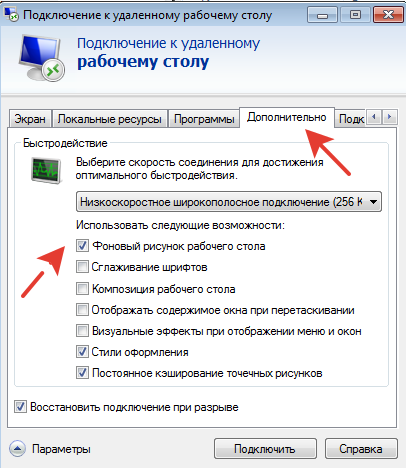

Если у Вас все ПК в местной локальной сети (т.е. скорость сети не критична) – можно на вкладке “Дополнительно” использовать фоновый рисунок рабочего стола удаленного ПК.

Ну вот, вроде все настроили – возвращаемся на первую вкладку, сохраняем как ярлык – пробуем подключиться.

Основные причины такой ситуации:

- удаленный компьютер имеет IP-адрес, назначенный ему роутером через DHCP, он периодически меняется. Необходимо в свойства адаптера прописать фиксированный IP-адрес

- забыли разрешить удаленный доступ через “Свойства” компьютера

- удаленный доступ разрешили, но забыли указать пользователя, которому можно входить

- запрещает брендмаузер Windows, необходимо добавить “удаленный рабочий стол” в исключения

- Вы сделали удаленную перезагрузку ПК и до входа локального пользователя удаленный рабочий стол не будет работать

В большинстве случаев Windows 7 всё это должна сделать сама (добавить текущего пользователя, разрешить в брендмаузере и пр.), но не всегда это работает. Т.е. например, “Удаленный рабочий стол” в список программ в бредмаузере добавлен, но галочка не установлена 🙁

Надо всё самому проверять.

Дополнительные настройки удаленного рабочего стола.

1. Есть необходимость перезагружать ПК через удаленный рабочий стол. Сама перезагрука – это не проблема – либо через диспетчер задач либо через Alt F4. (в кнопке “Пуск” этой возможности не будет). Но до входа локального пользователя удаленный рабочий стол подключаться не будет. А если ПК стоит в темной комнате, где нет никаких локальных пользователей?

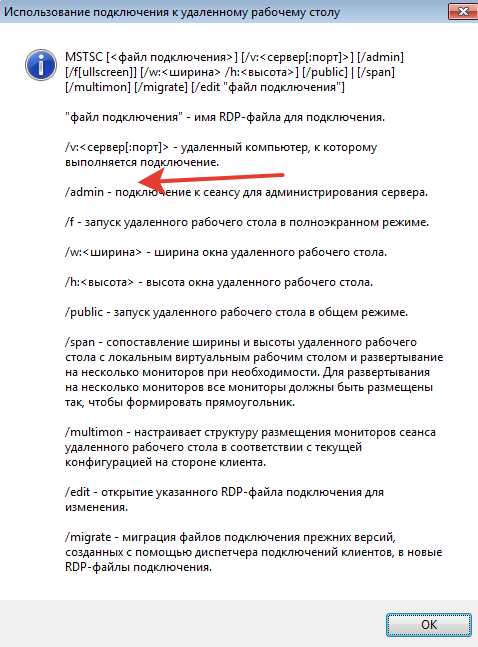

Тут сюрприз – необходимо создавать ярлык для удаленного рабочего стола через командную строку с параметром /admin

Вот так: mstsc.exe /admin

Визуально настройка ярлыка будет такая же – но система будет пускать через удаленный рабочий стол после перезагрузки удаленного ПК.

Вот полный список параметров запуска удаленного рабочего стола из командной строки

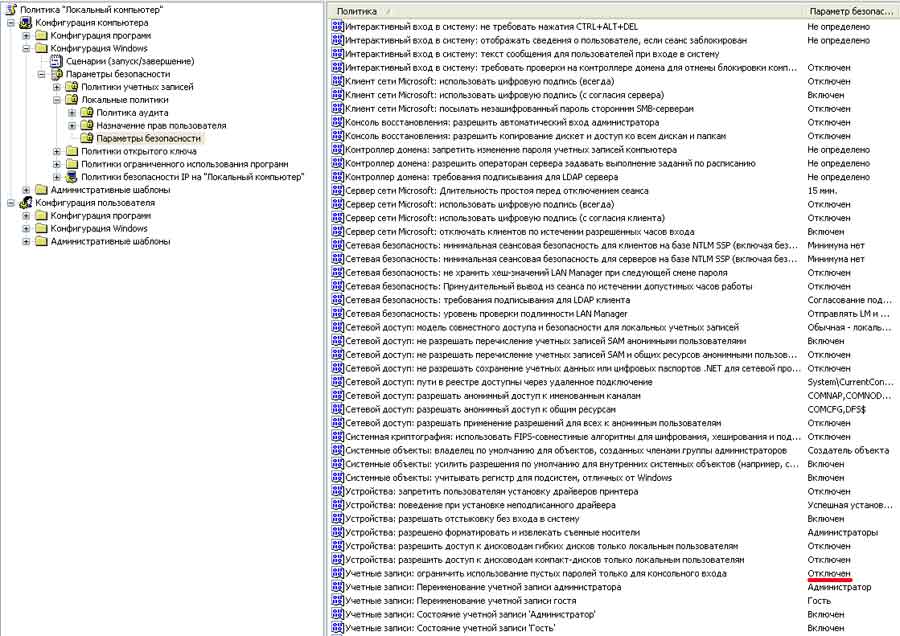

2. При необходимости разрешить вход без пароля (крайне не рекомендуется для корпоративного сегмента)

меню “Пуск” – выполнить – gpedit.msc (редактор политик) – “конфигурация компьютера” – “конфигурация windows”- “локальные политики” – “параметры безопасности” – “ограничить использование пустых паролей…..” – “отключен”

Да, на младших версиях Windows, конечно, gpedit.msc не запускается (нет этой настройки)

– Все бытовые версии Windows позволяют работать на ПК только одному пользователю (при входе нового пользователя текущий пользователь будет принудительно закрыт) в отличии от серверных вариантов. Это лицензионное ограничение – но выход есть. Немного шаманства – и все работает, смотреть здесь (открытие в новом окне)

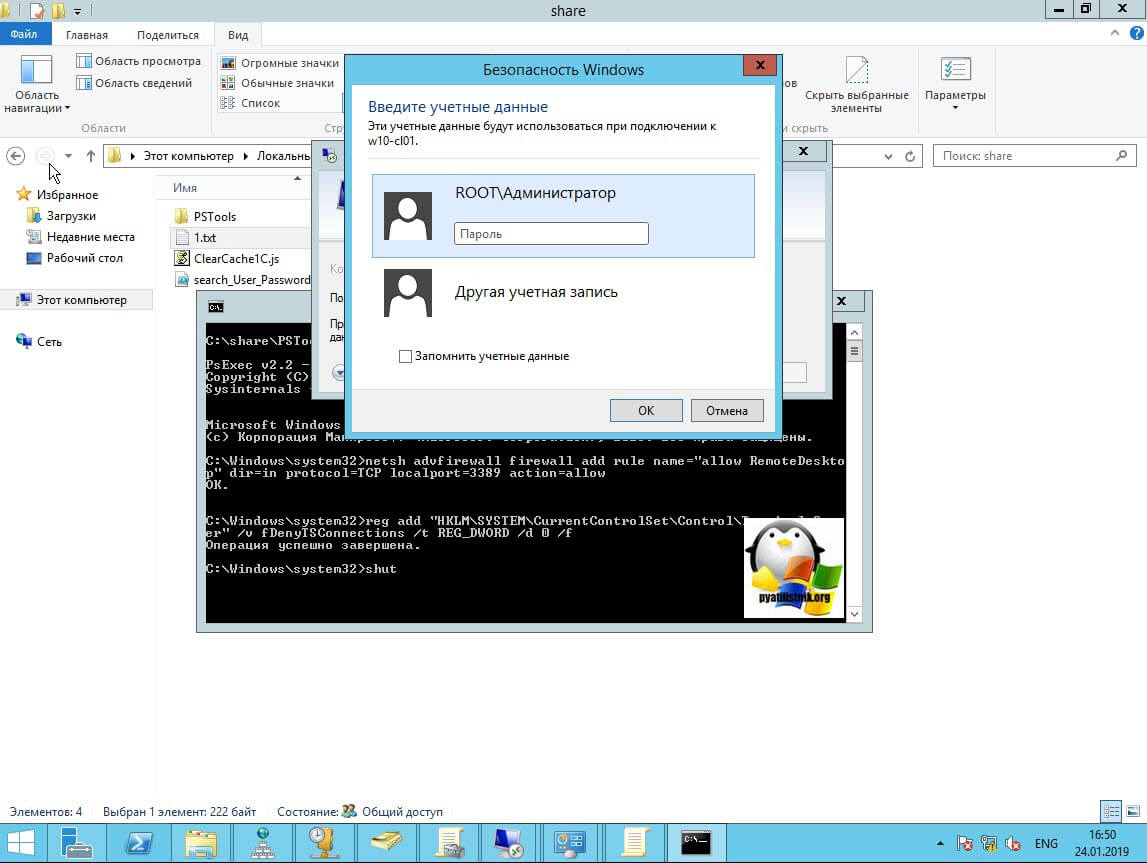

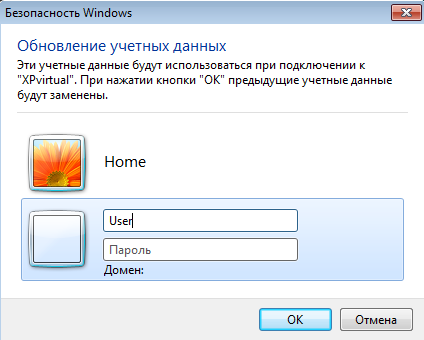

3. Автоматический вход с сохраненным логином и паролем

Есть волшебная галочка “Разрешить мне сохранять учетные данные”. Если запустить изменение еще раз – галочка сменится на “Всегда запрашивать учетные данные”

|  |

Получаем запрос на ввод данных, они сохраняются, вход на удаленную машину работает только по клику на ярлык.

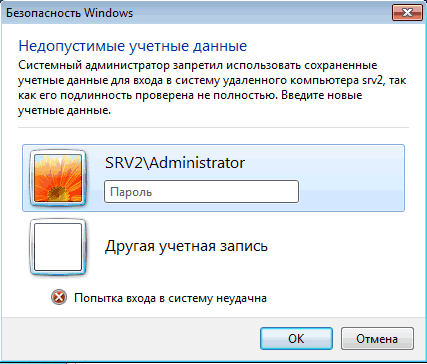

А если учетные данные не сохраняются (в Windows 7 и старше)?

Или получаем предупреждение «Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера, так как его подлинность проверена не полностью. Введите новые учетные данные.»

Дело в том, что в последних версиях Windows пароль хранится не в rdp-файле, а в отдельном хранилище (Credential Manager — Диспетчер учетных данных). Как минимум – в групповых политиках должны быть отключены следующие параметры:

- Конфигурация пользователя — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов — Клиент подключения к удаленному рабочему столу — Запретить сохранение паролей;

- Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов — Клиент подключения к удаленному рабочему столу — Запретить сохранение паролей.

Вот можно почитать подробнее (откроется в новом окне)

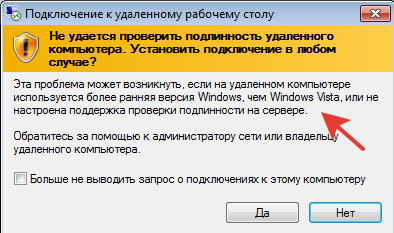

4. Иногда при подключении Вы видите такую картину – “не удается проверить подлинность удаленного компьютера”

Проверка подлинности была добавлена, начиная с Windows XP SP3. Но она там отключена по умолчанию (на Wibdows Vista уже включена).

Как включить проверку подлинности удаленного компьютера на Window XP SP3?

Идем в реестр regedit.exe (Выполнить)

Ветка HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

Открываем параметр Security Packages и ищем там слово tspkg. Если его нет, добавляем к уже существующим параметрам.

Ветка HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders

Открываем параметр SecurityProviders и добавляем к уже существующим провайдерам credssp.dll, если таковой отсутствует.

Закрываем редактор реестра. Перезагружаемся.

Если этого не сделать, то при попытке подключения компьютер запросит у нас имя пользователя и пароль, но вместо удаленного рабочего стола ответит следующее:

Подключение к удаленному рабочему столу

Ошибка при проверке подлинности(код 0×507)

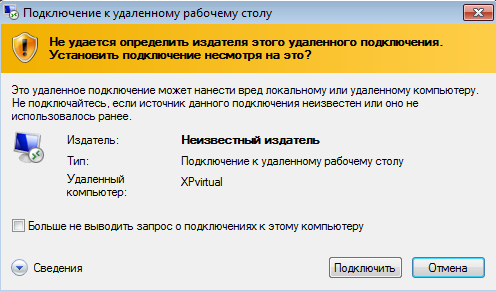

5. При подключении появляется предупреждение системы безопасности Windows

“Не удается определить издателя этого удаленного подключения”

Это означает, что файл rdp не защищен подписанным сертификатом. Для локальной сети ничего страшного тут нет, можно поставить галочку “Больше не выводить запрос…”

Сама система безопасности работает следующим образом. Параметр политики позволяет указать, могут ли пользователи запускать на клиентском компьютере неподписанные файлы протокола удаленного рабочего стола (RDP) и RDP-файлы, полученные от неизвестных издателей.

Если этот параметр политики включен или не настроен, то пользователи могут запускать на клиентском компьютере неподписанные RDP-файлы и RDP-файлы, полученные от неизвестных издателей. Перед началом сеанса RDP пользователь получит предупреждение и запрос на подтверждение подключения.

Если этот параметр политики отключен, то пользователи не могут запускать на клиентском компьютере неподписанные RDP-файлы и RDP-файлы, полученные от неизвестных издателей. Если пользователь попытается начать сеанс RDP, то он получит сообщение о блокировке издателя.

Поддерживается: Не ниже Windows Vista с пакетом обновления 1 (SP1)

| Registry Hive | HKEY_LOCAL_MACHINE |

| Registry Path | SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services |

| Value Name | AllowUnsignedFiles |

| Value Type | REG_DWORD |

| Enabled Value | 1 |

| Disabled Value | 0 |

Файл Default.rdp

Собственно – это именно файл, а не ярлык удаленного рабочего стола. Данный настроенный файл можно переслать другому пользователю, он его сохранит – и всё будет работать.

Более того – это простой текстовый файл, в котором хранятся все настройки удаленного подключения и этот файл можно открыть Блокнотом. Кстати, часть параметров не редактируется через стандартные настройки, их можно вписать руками.

screen mode id:i: – 1 – удаленный сеанс выполняется в оконном режиме, 2 – в полноэкранном. Редактируется на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

use multimon:i: – 0 – запрет поддержки нескольких мониторов, 1 – разрешение поддержки нескольких мониторов. Может использоваться в Windows 7 /Windows Server 2008 и более поздних версиях.

desktopwidth:i: – ширина рабочего стола. Выбирается на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

desktopheight:i: – высота рабочего стола. Выбирается на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

session bpp:i: – глубина цвета. Выбирается в группе ”Цвета” на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”.

winposstr:s: – позиция и размеры окна в формате WINDOWPOS

compression:i: – 0 – не использовать сжатие данных, 1 – использовать.

keyboardhook:i: – Определяет, как интерпретируются сочетания клавиш Windows. Значение этого параметра соответствует настройке в поле ”Клавиатура” на вкладке ”Локальные ресурсы” окна ”Параметры средства ”Подключение к удаленному рабочему столу”. 0 – на локальном компьютере. 1 – на удаленном компьютере. 2 – только в полноэкранном режиме.

audiocapturemode:i: – Определяет, где воспроизводится звук. Значение этого параметра соответствует настройкам ”Удаленный звук” на вкладке ”Локальные ресурсы” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – на клиентском компьютере. 1 – на удаленном компьютере. 2 – звук не воспроизводится.

videoplaybackmode:i: – 0 – не использовать RDP efficient multimedia streaming при воспроизведении видео. 1 – использовать.

connection type:i: 2 – тип соединения для достижения максимального быстродействия. Соответствует настройкам ”Быстродействие” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу” Определяется типом выбранной скорости соединения.

displayconnectionbar:i: – Отображение панели подключений при входе в систему удаленного компьютера в полноэкранном режиме. Значение этого параметра соответствует состоянию флажка ”Отображать панель подключений при работе на полном экране” на вкладке ”Экран” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – не отображать панель подключений. 1 – отображать панель подключений.

disable wallpaper:i: – запрет отображения фонового рисунка удаленного рабочего стола. Соответствует настройкам в группе ”Быстродействие”- флажок ”Фоновый рисунок рабочего стола” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – отображать фоновый рисунок. 1 – не отображать фоновый рисунок.

allow font smoothing:i:– разрешение сглаживания шрифтов. Соответствует настройкам в группе ”Быстродействие”- флажок ”Сглаживание шрифтов” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – не использовать сглаживание. 1 – использовать.

allow desktop composition:i: 0 – Соответствует настройкам в группе ”Быстродействие”- флажок ”Сглаживание шрифтов” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – не использовать сглаживание. 1 – использовать.

disable full window drag:i: – Отображение содержимого папки при перетаскивании. Значение этого параметра соответствует состоянию флажка ”Отображать содержимое окна при перетаскивании” на вкладке ”Дополнительно” окна ”Параметры” средства ”Подключение к удаленному рабочему столу”. 0 – отображать содержимое при перетаскивании. 1 – не отображать.

disable menu anims:i: – запрет визуальных эффектов. Значение этого параметра соответствует состоянию флажка ”Визуальные эффекты при отображении меню и окон” на вкладке ”Дополнительно” окна ”Параметры”. 0 – использовать визуальные эффекты, 1 – не использовать.

disable themes:i: – запрет использования тем. 0 – использовать темы. 1 – не использовать темы.

disable cursor setting:i:0 – запрет настроек курсора. 0 – настройка курсора разрешена. 1 – запрещена.

bitmapcachepersistenable:i:1 – Кэширование точечных рисунков на локальном компьютере. Значение этого параметра соответствует состоянию флажка ”Постоянное кэширование точечных рисунков” на вкладке ”Дополнительно” окна ”Параметры”. 0 – не использовать кэширование. 1 – использовать кэширование.

full address:s: – имя или IP-адрес удаленного компьютера, к которому выполняется подключение по RDP. При необходимости, можно указать номер используемого TCP порта.

audiomode:i: – определяет, где воспроизводится звук. Значение этого параметра соответствует записи в поле ”Удаленный звук” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 – на клиентском компьютере. 1 На удаленном компьютере. 2 – звук отключен.

redirectprinters:i: – использование принтеров во время удаленного сеанса. Значение этого параметра соответствует состоянию флажка ”Принтеры” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 – не использовать локальные принтеры во время удаленного сеанса. 1 – использовать автоматическое подключение принтеров.

redirectcomports:i: – использование последовательных портов локального компьютера при подключении к удаленному рабочему столу. 0 – не использовать. 1 – использовать.

redirectsmartcards:i: – использование смарт-карт локального компьютера при подключении к удаленному рабочему столу. 0 – не использовать. 1 – использовать.

redirectclipboard:i: – использовать общий буфер обмена для локального и удаленного компьютера. Значение этого параметра соответствует состоянию флажка ”Буфер обмена” на вкладке ”Локальные ресурсы” окна ”Параметры”. 0 – не использовать общий буфер обмена. 1 – использовать.

redirectposdevices:i: – перенаправления устройств, которые используют Microsoft Point of Service (POS). 0 – не использовать перенаправление. 1 – использовать.

redirectdirectx:i: – перенаправление DirectX. 0 – не использовать перенаправление DirectX. 1 – использовать.

autoreconnection enabled:i:1 – автоматическое подключение при разрыве соединения с удаленным компьютером. Значение этого параметра соответствует состоянию флажка ”Восстановить соединение при разрыве” на вкладке ”Дополнительно” окна ”Параметры”. 0 – не использовать автоматическое восстановление соединения. 1 – использовать.

authentication level:i: – уровень проверки подлинности для удаленного подключения. Определяет действия в случае, когда не удается подтвердить подлинность удаленного компьютера. Определяется настройкой группы ”Проверка подлинности сервера” на вкладке ”Подключение”. В Windows 10 – вкладке ”Подключение” соответствует вкладка ”Взаимодействие”. 0 – если не удалось подтвердить подлинность терминального сервера, то подключаться без предупреждения. 1 – не подключаться. 2 – подключаться с предупреждением.

prompt for credentials:i: – запрос пользователю на подтверждение учетных данных в случае, если они были сохранены ранее. 0 – не запрашивать учетные данные, если они были предварительно сохранены. 1 – всегда запрашивать учетные данные.

negotiate security layer:i: – уровень шифрования сессии RDP. 0 – сессия с шифрованием TLS 1.0 (SSL) будет использоваться в случае поддержки клиентом. Если клиент его не поддерживает, будет использоваться стандартное встроенное шифрование RDP. 1 – удаленная сессия будет использовать шифрование x.224

remoteapplicationmode:i: – режим работы с удаленным приложением. 0 – режим работы с удаленным рабочим столом. 1 – режим работы с удаленным приложением.

alternate shell:s: – имя альтернативной оболочки пользователя.

shell working directory:s: – рабочий каталог оболочки пользователя.

gatewayhostname:s: – имя сервера шлюза удаленных рабочих столов. Значения параметров сервера шлюза определяется группой ”Подключение из любого места” на вкладке ”Подключение” (для Windows 10 – на вкладке ”Дополнительно”).

gatewayusagemethod:i:4 – метод использования сервера шлюза удаленных рабочих столов. 0 – никогда не использовать сервер шлюза удаленных рабочих столов. 1 – всегда использовать сервер шлюза удаленных рабочих столов. 2 – не использовать сервер шлюза удаленных рабочих столов для локальных клиентов. 3 – использовать настройки по умолчанию сервера шлюза удаленных рабочих столов. 4 – не использовать сервер шлюза удаленных рабочих столов, но в настройке ”Подключение из любого места” – ”Параметры” включен флажок ”Не использовать сервер шлюза удаленных рабочих столов для локальных адресов”

gatewaycredentialssource:i:4 – используемый метод авторизации пользователя. 0 – использовать NTLM (запрос пароля) . Соответствует выбору параметра ”Метод входа” – ”Запрашивать пароль (NTLM)” в настройках ”Подключение из любого места” – ”Параметры”. 1 – использовать смарт-карты. Параметры, определяющие использование сервера шлюза удаленных рабочих столов и параметры входа и параметры подключения взаимосвязаны, и изменение одного из них, может вызвать изменение другого.

drivestoredirect:s: – перенаправление дисковых устройств локального компьютера. Значение определяется настройками на вкладке ”Локальные ресурсы” – ”Подробнее”

Поддерживаемые перенаправления периферийных устройств локального компьютера и синтаксис содержимого RDP-файла зависят от версии RDP и могут отличаться в незначительной степени.

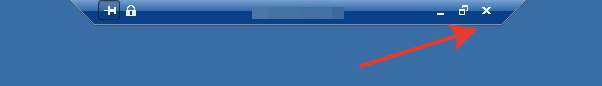

Борьба с “крестиком” терминального сеанса.

Вот он вредитель (на панели подключений при работе на полном экране) – сисадмины поймут всю боль

Проблема в том, что “крестик” только закрывает “Удаленный рабочий стол” на ПК пользователя, но оставляет на сервере открытую терминальную сессию. Если пользователей много – то все их сессии остаются на сервере открытыми и занимают память.

- Вообще убрать панель от пользователя – в настройках при создании удаленного рабочего стола (выход только через завершение сеанса)

2. Убрать сам “крестик” (выход только через завершение сеанса)

Есть специальная программа, которая крестик убирает. Смотреть здесь.

3. Ограничить время сессии (пункты 1 и 2 могут не помочь, т.к. пользователь вообще может просто выключить свой ПК и пойти домой).

Вот мечта всех админов – при закрытии (нажатии на крестик) происходит и закрытие рабочего стола и закрытие терминальной сессии на сервере. Смотреть на support Miscosoft (в новом окне)