WWDC — Windows Worms Doors Cleaner

Чисто не там, где убирают, а там, где не сорят

— Народная мудрость

Ссылка для скачивания: wwdc.exe

В отличие от фаерволов, блокирующих порты, WWDC их закрывает, отключая службы, открывающие их. Нужно устранять источник проблемы, а не симптомы.

Сомнительность пользы от фаерволов:

При использовании фаервола (производители антивирусов так и норовят впарить фаервол в комплекте с антивирусом) неискушённый пользователь рано или поздно может отключить его — потому что Интернет тормозит или потому что p2p не работает. Тут–то и откроются порты обратно.

С другой стороны, всё те же фаерволы мешают нормальной работе p2p . Раньше просто было — поставил и запустил, один раз на Разблокировать щёлкнул, и всё. А сейчас вместе с антивирусом каждому впарили фаервол, и этот фаервол ещё же настроить надо. Чем больше хостов с закрытыми портами — тем хуже для сети.

По всем этим причинам неискушённым пользователям рекомендуется вместо фаервола использовать эту небольшую программу.

man page

Windows Worms Doors Cleaner features :

Main features :

— disabling the critical windows services used by the worms

— closing so indirectly the critical ports

Aditional ones :

— displays the local opened ports

— runnable with command line parameters

— check at start the name of running processes (to detect famous worms)

— check svchost memory usage

How does it works ?

Windows Worms Doors Cleaner detects the enabled services by checking registry entries, the local open ports, and the running services.

To disable something, it only modifies existing registry entries, it doesn’t install anything nor modify any files.

Command line parameters :

The command line parameters allow administrators to use Windows Worms Doors Cleaner from batch scripts or from other programs they develop.

Thus they can automatically, by running a scheduled task for instance, disable all the services they want on a whole network without having to go on each computer manually.

A home user can use the command line parameters too to check at every windows startup that the services he wants to check are still disabled, because these ones can be enabled again by installing a software or by using windows update.

With them you can too control the behaviour of Windows Worms Doors Cleaner and to disable for instance the worms checking when launching the program.

disabling/enabling services :

-dcom:enable/disable

-locator:enable/disable

-netbios:enable/disable/manual

-upnp:disable/enable

-messenger:disable/enable

WWDC startup options :

-startup:dcom,locator,netbios,messenger,upnp

-nowormscheck

Examples :

To start WWDC without worms checking at start, create a shortcut like this :

«C:\. \wwdc.exe» -nowormscheck

To check at every Windows startup that DCOM and Locator are disabled, create the following shortcut and put it on the autostart folder :

«C:\. \wwdc.exe» -startup:dcom,locator

To call WWDC from a script to make it disabling Messenger and UPNP, add the following line on a batch file :

C:\. your_path\wwdc.exe -messenger:disable -upnp:disable

Advices :

If you start from scratch, by formating and doing a fresh install, it is strongly adviced to use Windows Worms Doors Cleaner before to connect to the Internet, and before installing any firewall.

Then, after a reboot, you can either first install your firewall or connect directly to the Internet to update your OS via Windows update.

don’t forget to check after each update/reboot that the critical services are still disabled

While doing updates, any program you install or above all any windows update can enable these critical services again, so be carefull to not connect to the Internet which such services enabled, it would be frustrating to do all again from scratch.

Урок №33 Закрыть порты с помощью WWDC — Windows Worms Doors Cleaner, и в Skype

Что такое компьютерные порты? Порт — это специальный инструмент для программ, которые работают непосредственно с выходом в интернет. Таким образом, если ваш компьютер не защищен, то каждая программа, установленная на вашем компьютере, а троянская тем более, сможет открыть необходимый ей порт. Через этот порт как раз и происходит доступ к вашим данным и их отправка на определенный адрес. Точно также любая программа извне может подключиться к любому порту вашего компьютера. Например, вам могут подбросить программу – трояна, которая откроет на вашем компьютере порт, через который спокойно вынесет всю вашу важную информацию.

Чтобы этого не произошло, необходимо пользоваться программами, которые предназначены для закрытия неиспользуемых портов и для предотвращения несанкционированного доступа. Такие программы называют Firewalls. Также избежать такой ситуации можно с помощью специальной программы WWDC — Windows Worms Doors Cleaner, которая закроет неиспользуемые и опасные порты. А ещё есть специальный сервис 2ip.ru, в котором можно проверить в безопасности ли ваш компьютер?

В этом уроке постараюсь рассказать подробно, как проверить и закрыть порты. Я проведу вас в специальный сервис 2ip.ru, где можно проверить безопасность вашего компьютера и туда, где надо будет скачать программу WWDC — Windows Worms Doors Cleaner. С её помощью будем закрывать порты, но для начала надо проверить компьютер на безопасность.

Как проверить компьютер на безопасность в сервисе 2ip.ru?

- 1. Для начала запустите программу Skype. Зачем? Потом поймёте. Далее, заходим в сервис 2ip.ru, затем жмём в горизонтальном меню «Тесты». Открылась страница, на которой надо найти в списке «Безопасность вашего компьютера», жмём.

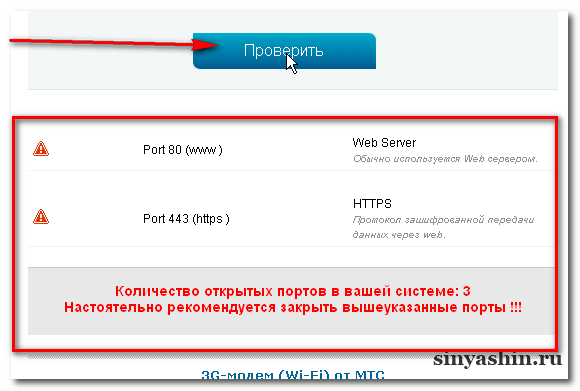

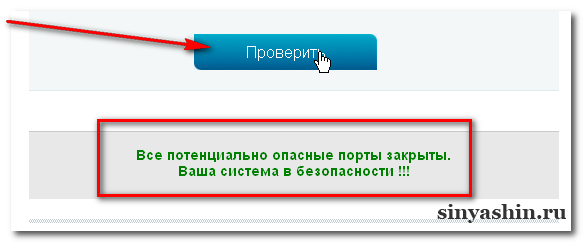

- 2. Вот на этой странице мы с вами и проверим ваш компьютер на безопасность. Жмём на кнопку «Проверить«. Нажали? Теперь ждите, пока система проверит полностью. Опаньки, ваш компьютер в опасности. Что делать? Не пугайтесь, смотрим в пункте (3.).

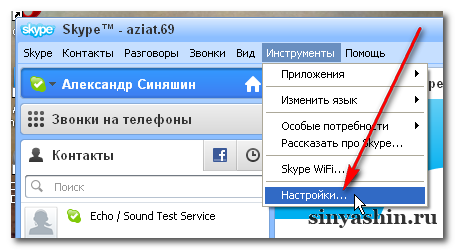

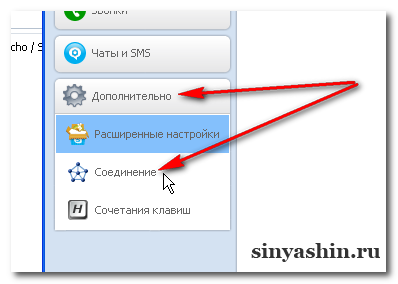

- 3. Если сервис показал плохой ответ, то вам необходимо проделать следующие шаги: Откройте Скайп, и в верхней горизонтальной вкладке жмите «Инструменты», далее «Настройки», потом откроется окно настроек программы Скайп. В левом столбце меню выбрать вкладку «Дополнительно», затем на «Соединение», жмём.

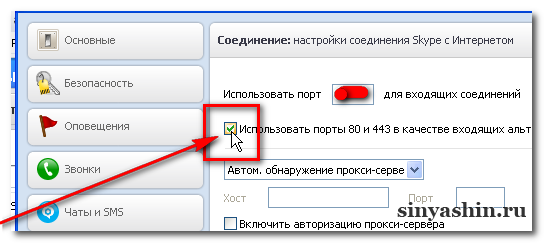

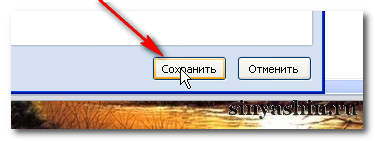

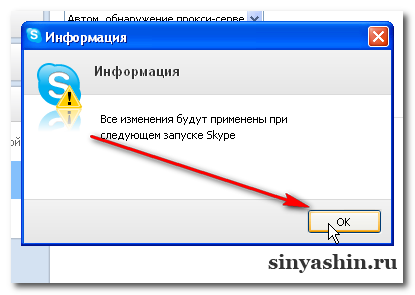

- 4. Здесь в строке «Использовать порты 80 и 443 в качестве. » снимите галочку с чекбокса. И внизу обязательно надо нажать на кнопку «Сохранить», после этого откроется информатор сообщения о том, что все изменения будут применены при следующем запуске Скайп.

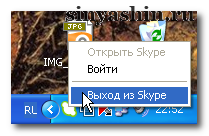

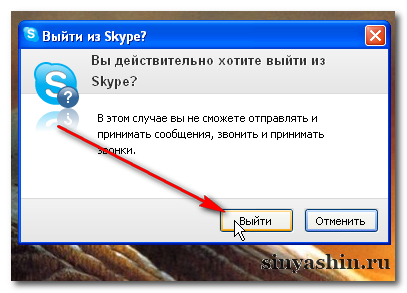

- 5. Вам надо выйти из Skype. Внизу в области уведомлений нажать на маленькую иконку Skype правой кнопкой мыши и выбрать «Выход из Skype», жмём. В следующем окне конечно жмём на кнопку «Выйти».

- 6. Вам надо ещё раз проверить на безопасность, проделайте путь как в пункте (1. и 2.). Пришли? Ну теперь давайте проверим. Ура! Ваш компьютер в безопасности. Но друзья мои, это ещё не всё, ведь вам надо скачать программу WWDC — Windows Worms Doors Cleaner из сервиса 2ip.ru.

Скачать программу WWDC — Windows Worms Doors Cleaner. Установить и проверить порты. Как закрыть порты?

- 7. Эту программу WWDC — Windows Worms Doors Cleaner скачаем в сервисе 2ip.ru. Заходим в сервис 2ip.ru и в горизонтальном меню жмём на вкладку «Статьи». Открылась страница со списком, здесь надо найти «Как закрыть порты?», жмём.

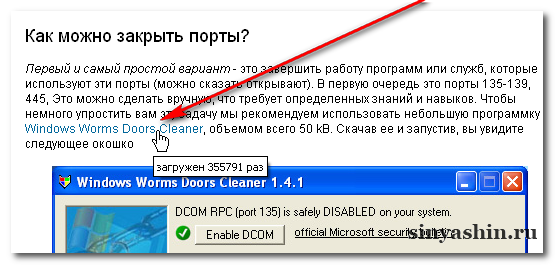

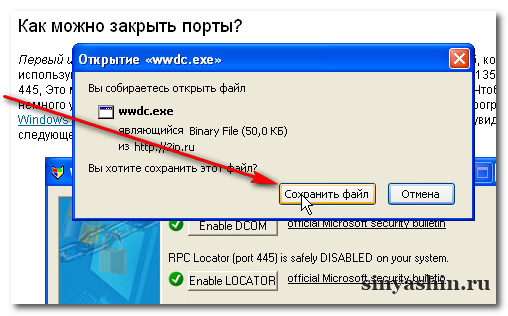

- 8. Здесь можно почитать статью о программе WWDC — Windows Worms Doors Cleaner. Прочитали? Теперь пора за действие. Посмотрите на стрелочку, там, среди статьи есть ссылка, жмём. Сервис вам предоставляет файл, и жмём на кнопку «Сохранить файл».

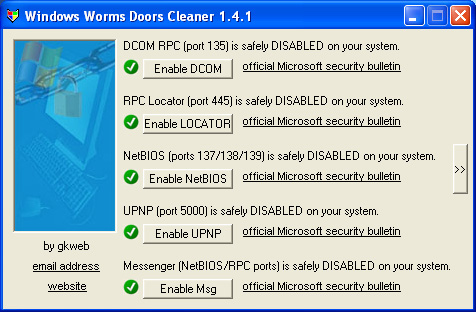

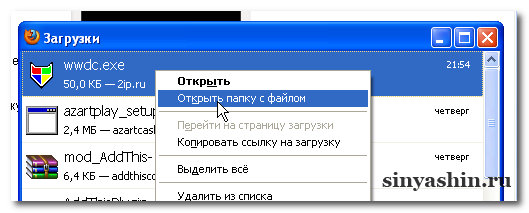

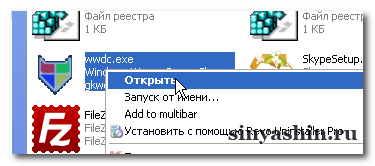

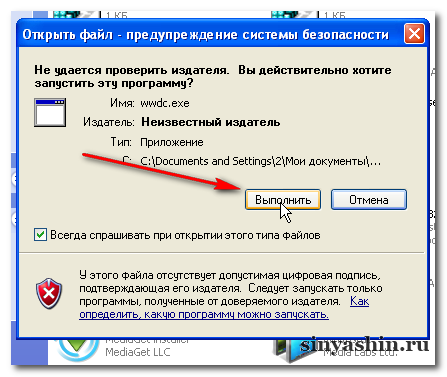

- 9. Как скачали WWDC — Windows Worms Doors Cleaner, откройте в загрузках папку с файлом, затем запустите эту программу. Внимание! Программа WWDC — Windows Worms Doors Cleaner очень маленькая и она не требует установки. Открыть файл двумя способами: либо правой кнопкой мыши выбрать «Открыть», либо двойным кликом левой кнопкой мыши по файлу. После этого всплывёт окно с предупреждением безопасности, жмём на «Выполнить».

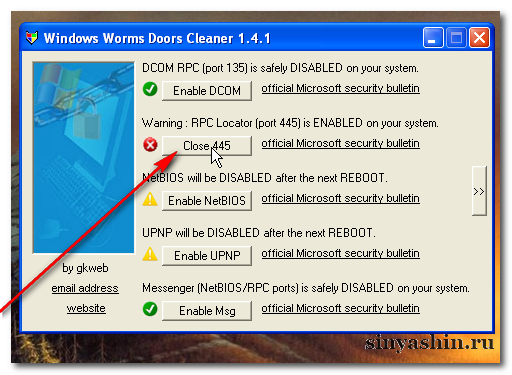

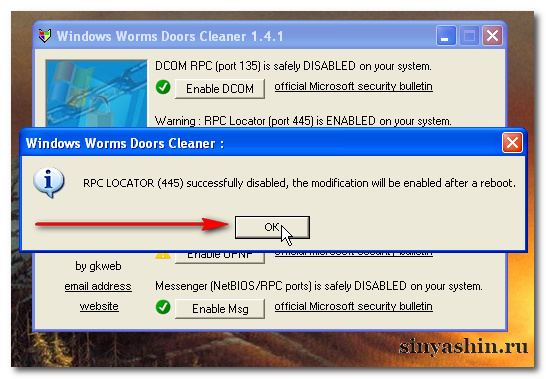

- 10. И вот перед вами открылась та самая программа WWDC — Windows Worms Doors Cleaner. И если вы обнаружили в списке красный значок с крестиком — это значит, что в вашем компьютере открыт порт. Чтобы закрыть, надо нажать на кнопку «Close».

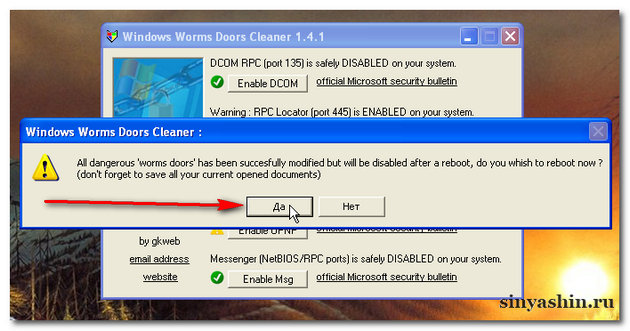

- 11. Программа сообщит вам о том, что следует перезагрузить компьютер. Вам придётся согласиться, и после очередного открытия окна жмите «ОК», далее «Да». Компьютер перезагрузится сам.

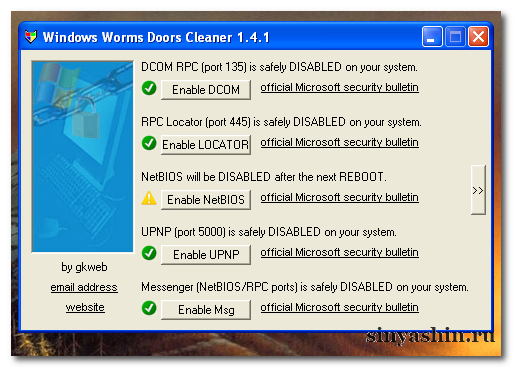

- 12. После перезагрузки проверьте ещё раз, повторно запустите WWDC — Windows Worms Doors Cleaner. И что мы видим? Всё в порядке! Закройте её.

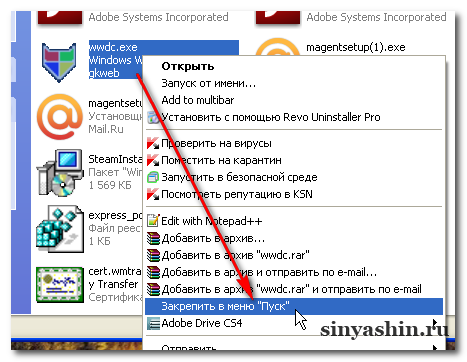

- 13. Предлагаю вам закрепить программу WWDC — Windows Worms Doors Cleaner в Пуск. Откройте папку, в которой лежит эта программа и нажав на неё правой кнопкой мыши, выбрать «Закрепить в меню Пуск». Готово!

Вкратце о WWDC — Windows Worms Doors Cleaner. После каждого закрытия порта программа будет требовать перезагрузку компьютера для того, чтобы вступили в силу изменения, произведенные вами. Как вы видите на картинке, все значки были зелёного цвета — это значит, что порты закрыты, а если покажется красный значок, действуйте как я говорил выше. По поводу Skype, по умолчанию порт открыт, но вы же не хотите, чтобы ваш компьютер подвергался риску. Даже во время разговоров по Skype с друзьями, трояны спокойно проходят через открытый порт. Если вы не знаете, что такое Skype, то здесь есть урок «Урок №32 Бесплатная программа Skype | Урок, скачать, загрузить, установить на компьютер» о том, как установить Скайп.

На этом урок заканчиваю. Поделитесь с друзьями этой информацией, и делайте ретвит. До скорой встречи!

Alexmtx › Блог › Защита от вируса-шифровальщика WannaCrypt

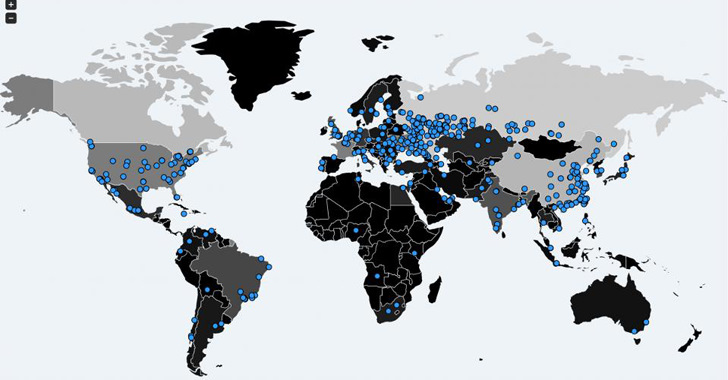

В пятницу вечером, 12.05.2017, вредоносная программа, относящаяся к классу криптовымогателей WannaCry «Ransom:Win32.WannaCrypt» нанесла ущерб многим компаниям и организациям по всему миру, включая министерство внутренних дел РФ, сотовых операторов, испанскую телекоммуникационную компанию Telefonica, больницы в Великобритании и американскую компанию доставки FedEx, а также домашним пользователям интернета. В большинстве случаев использовалась уже неподдерживаемая с 2014 года Windows XP, для которой только 13.05.2017 Microsoft пошла на беспрецедентный шаг и выпустила патч. Вирус WannaCrypt опасен только для ОС Windows и не затрагивает macOS. Примечательно, что угроза использует украденные эксплойты Агентства национальной безопасности США.

Вирус-шифровальщик WannaCrypt использует уязвимость Microsoft Windows MS17-010, чтобы выполнить вредоносный код и запустить программу-шифровальщик на уязвимых ПК, затем вирус предлагает заплатить злоумышленникам порядка 300$ в биткойнах, чтобы осуществить расшифровку данных. Вирус широко распространился в мировых масштабах, получив активное освещение в СМИ.

Самое страшное, что вирус запускается сам, без каких-либо действий пользователя. То есть можно сходить на обед, а вернувшись, обнаружить что все документы и фотографии за несколько лет уже зашифрованы, притом что никто ничего не запускал! Нет ничего хуже потерянных личных данных!

Обратите внимание на этот момент — от пользователя не требуется никакой реакции!

Обычно основной путь заражения вирусом — это электронная почта или пиратский контент, скачанный с торрентов, поэтому, во первых, избегайте скачивания контента с расширениями .js и .exe, или же, документов с макросами (в Excel или Word).

Авторы WannaCrypt воспользовались утечкой из ShadowBrokers, в результате которой миру стали известны множество ранее неизвестных уязвимостей и способов проведения атак. Среди них была и уязвимость ETERNALBLUE и связанный с ней бэкдор DOUBLEPULSAR. Первая позволяла через уязвимый протокол SMBv1 получать удаленный доступ к компьютеру и незаметно устанавливать на него программное обеспечение. Злоумышленник, сформировав и передав на удалённый узел особо подготовленный пакет, способен получить удалённый доступ к системе и запустить на ней произвольный код.

Уязвимость существует только на стороне SMB сервера. Расшарен ли у вас каталог или нет, не имеет значения, в Windows все равно запущен сервис, слушающий 445 порт. При доступе клиента к серверу они согласуют и используют максимальную версию SMB, поддерживаемую одновременно и клиентом и сервером.

Компания Microsoft еще в марте выпустила соответствующий патч для данной уязвимости, но, как показывает опыт, многие пользователи по разным причинам (как правило, из-за обновлений по сбору телеметрии и шпионажу) отключили автообновление Windows и не удосужились его установить на свои компьютеры. Уязвимость ETERNALBLUE присутствует на всех версиях Windows.

Из-за масштабности заражения компания Microsoft 13.05.2017 выпустила обновления безопасности KB4012598 даже для неподдерживаемых уже систем (Windows XP, 2003 Server, 2008 Server)!

Для заражения вам не требуется никуда кликать, ничего нажимать и ничего открывать. Достаточно иметь просто уязвимый, непропатченный и подключенный к Интернет (в том числе и через другие компьютеры, например, в локальной сети) компьютер на базе платформы Windows, чтобы стать жертвой WannaCrypt.

По истечении нескольких дней уже можно сказать, что не зря название этой атаки ассоциируется с песней Кита Урбана «Tonight I Wanna Cry» («Сегодня я хочу плакать»). Ее масштабы оказались достаточно огромными — число жертв превысило 300 тысяч.

Для шифрования используется 2048-битный ключ RSA, а «под раздачу» попадают файлы со следующими расширениями:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc

Как можно заметить, шифруются офисные файлы (Excel, Word, PowerPoint, Open Office), музыкальные и видео файлы, архивы, сообщения e-mail и почтовые архивы, файлы баз данных MS SQL, MS Access, графические файлы MS Visio, Photoshop, а также виртуальные машины и другие.

Для защиты необходимо срочно принять следующие меры противодействия:

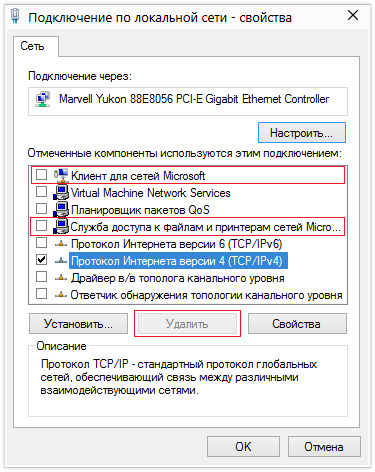

0. Отключить протокол SMBv1, удалив в свойствах сетевого адаптера (ncpa.cpl) компоненты «Служба доступа к файлам и принтерам сетей Microsoft» («File and Printer sharing») и «Клиент сетей Microsoft».

Протокол SMBv1 смело можно отключить, если в вашей сети нет ОС ранее Windows Vista и устаревших принтеров.

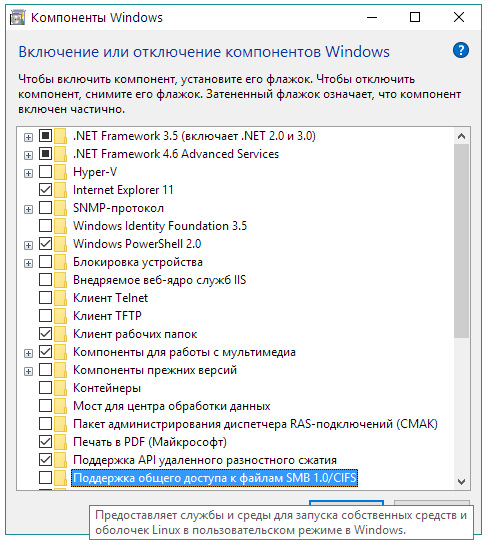

Для систем Windows Windows 8.1 и старше вообще есть возможность удалить компонент «Поддержка общего доступа к файлам SMB 1.0/CIFS» («The SMB1.0/CIFS File Sharing Support», «Старые возможности LAN Manager»). Идем в Панель управления — Программы и компоненты — Включение или отключение компонентов Windows.

Выключить SMBv1 можно через командную строку (cmd.exe) и через PowerShell (powershell.exe):

Set-SmbServerConfiguration -EnableSMB1Protocol $false

Можно удалить сам сервис, отвечающий за SMBv1

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением «DisableSMB1.cmd«

Затем запустите от имени администратора.

echo Disable SMB 1.0 Protocol

reg add «HKLM\SYSTEM\CurrentControlSet\services\LanmanServer\Parameters» /v SMB1 /t REG_DWORD /d 0 /f

reg add «HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters» /v SMBDeviceEnabled /t REG_DWORD /d 0 /f

sc config LanmanServer depend= SamSS/Srv2

sc config srv start= disabled

sc config LanmanWorkstation depend= Bowser/MRxSmb20/NSI

sc config mrxsmb10 start= disabled

sc config RpcLocator start= disabled

%SystemRoot%\Sysnative\Dism.exe /online /norestart /disable-feature /featurename:SMB1Protocol

Отключаем SMB1 через реестр

Аналогично отключается через реестр Windows (regedit.exe).

Скопируйте строки ниже, вставьте в блокноте и сохраните с именем и расширением «DisableSMB1.reg«

После этого даблклик на сохраненном файле и на вопрос о внесении изменений ответить «Да». После этого перезагрузить систему.

Windows Registry Editor Version 5.00

;Отключаем уязвимый для вируса-шифровальщика WannaCrypt протокол SMB 1.0 на стороне сервера — не будет доступа по сети из Windows XP и более ранних ОС к ресурсам этого компьютера

;Также можно удалить в свойствах сетевого адаптера компоненты: «Служба доступа к файлам и принтерам сетей Microsoft» («File and Printer sharing») и «Клиент сетей Microsoft»

;Протокол SMB 1.0 можно выключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;»SMB Signing»: EnableSecuritySignature — позволяет добавлять в конец каждого сообщения электронную подпись, что существенно повышает его защищенность

;RequireSecuritySignature — сервер будет работать только с клиентами, поддерживающими SMB Signing

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]«SMB1″=dword:00000000

«EnableSecuritySignature»=dword:00000001

«RequireSecuritySignature»=dword:00000001

;Убираем зависимость службы «Сервер» от службы «Драйвер сервера Server SMB 1.xxx»

;»DependOnService»=»SamSS Srv2″ вместо «SamSS Srv»

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer]«DependOnService»=hex(7):53,00,61,00,6d, 00,53,00,53,00,00,00,53,00,72,00,76,00, \

32,00,00,00,00,00

;Отключаем службу «Драйвер сервера Server SMB 1.xxx», которая нужна только для совместимости: обеспечение взаимодействия между Windows XP и клиентами более ранних версий ОС

;»ImagePath»=»System32\DRIVERS\srv.sys»

;srvsvc.dll — Server Service DLL — обеспечивает общий доступ к файлам, принтерам для данного компьютера через сетевое подключение

;По умолчанию используем «Драйвер сервера Server SMB 2.xxx» — обеспечивает взаимодействие между Windows Vista и клиентами более поздних версий

;sc config srv start= disabled

;Убираем зависимость службы «Рабочая станция» от службы «Мини-перенаправитель SMB 1.x»

;»DependOnService»=»Bowser MRxSmb20 NSI» вместо «Bowser MRxSmb10 MRxSmb20 NSI»

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\LanmanWorkstation]«DependOnService»=hex(7):42,00,6f, 00,77,00,73,00,65,00,72,00,00,00,4d, 00,52,00, \

78,00,53,00,6d, 00,62,00,32,00,30,00,00,00,4e, 00,53,00,49,00,00,00,00,00

;Отключаем службу «Мини-перенаправитель SMB 1.x», которая нужна только для совместимости: реализует протокол SMB 1.x (CIFS), который позволяет подключаться к сетевым ресурсам, расположенным на серверах более ранних версий ОС, чем Windows Vista и выше

;»ImagePath»=»system32\DRIVERS\mrxsmb10.sys»

;wkssvc.dll — Workstation Service DLL — создает и поддерживает клиентские сетевые подключения к удаленным серверам по протоколу SMB

;По умолчанию используем «Мини-перенаправитель SMB 2.0» — реализует протокол SMB 2.0, позволяющий подключаться к сетевым ресурсам, расположенным на серверах с ОС Windows Vista и более поздних версий

;Протокол SMB 1.0 можно отключить полностью во всех сетях, где нет ОС младше Windows Vista и устаревших принтеров!

;sc config mrxsmb10 start= disabled

1. Установите патчи-обновления MS17-010, закрывающие уязвимость ETERNALBLUE в SMB согласно вашей операционной системе:

Обновление IPS от 14 марта 2017 года Microsoft Windows SMB Remote Code Execution (MS17-010: CVE-2017-0143)

technet.microsoft.com/lib…ry/security/MS17-010.aspx

Для остальных, уже неподдерживаемых систем (Windows XP и прочих) можно скачать здесь:

www.catalog.update.micros…m/Search.aspx?q=KB4012598

2. Заблокируйте все неиспользуемые внешние соединения из Интернет как минимум по 145-му и 139-му TCP-портам

Вредоносная программа-шифровальщик WannaCrypt ищет уязвимые компьютеры, путем сканирования открытого извне TCP-порта 445 (Server Message Block — SMB). Поэтому необходимо заблокировать доступ как минимум по этому порту (а также по 139-му) из Интернет на вашем межсетевом экране или маршрутизаторе.

Просто и легко закрыть неиспользуемые порты можно при помощи программы WWDC — Windows Worms Doors Cleaner.

В отличие от файерволов, блокирующих порты, WWDC их закрывает, отключая службы, открывающие их. Нужно устранять источник проблемы, а не симптомы.