Microsoft закрыла три уязвимости нулевого дня в Windows в апрельском пакете обновлений безопасности

14 апреля 2020 года компания Microsoft выпустила апрельский пакет обновлений безопасности для Windows 10 версий 1607, 1909, 1903 и 1809, Windows 8.1 и Windows 7, а также Windows Server 2008/2012/2016 и 2019. Этот апрельский комплект патчей безопасности устраняет 113 уязвимостей в одиннадцати программных продуктах компании. Среди них: 15 критических уязвимостей, включая три нулевого дня, 93 серьезные, три со средним уровнем угроз и две уязвимости с низким уровнем влияния на систему. Причем две закрытые уязвимости нулевого дня ранее уже некоторое время эксплуатировались злоумышленниками.

Закрытые в апреле 2020 года специалистами Microsoft уязвимости нулевого дня были обнаружены ранее экспертами по ИБ из Google Project Zero и Threat Analysis Group, это:

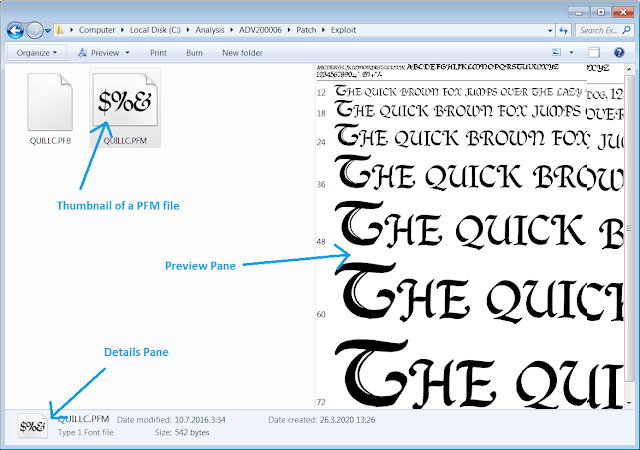

- CVE-2020-1020 — уязвимость удаленного исполнения кода в библиотеки шрифтов Windows Adobe Type Manager Library (atmfd.dll), используемую Windows для обработки шрифтов PostScript Type 1. Эксплуатация уязвимости могла производиться злоумышленником удаленно от имени пользователя. Данная проблема затронула все версии пользовательские и серверные версии Windows, кроме Windows 10;

- CVE-2020-0938 — вторая уязвимость, которая также была обнаружена в библиотеке Windows Adobe Type Manager Library, но информация о ней появилась лишь недавно. Вдобавок эксплуатации этой уязвимости препятствовали ранее рекомендованные специалистами Microsoft меры по снижению рисков, такие как отключение Preview Pane и Details Pane, то есть панелей предварительного просмотра и сведений, отключение службы WebClient, а также переименование ATMFD.DLL.;

- CVE-2020-1027 — уязвимость ядра Windows, позволяющая злоумышленникам запускать код с повышенными привилегиями и получить полный доступ к ядру системы.

Microsoft не раскрыла подробную информацию по закрытым уязвимостям, чтобы дать пользователям время на установку патчей и таким образом помешать злоумышленникам использовать их в настоящее время и разработать для них PoC-эксплоиты.

Примечательно, что в марте 2020 года Microsoft в рамках вторника патчей (Patch Tuesday) устранила 115 уязвимостей в Windows, 26 из которых были критическими, а 88 представляли серьезную опасность. Таким образом, в компании внимательно следят за текущей ситуацией в области безопасности своего ПО и стараются прорабатывать все обнаруженные проблемы, а не откладывать их не некоторое время из-за загруженности своих разработчиков, большая часть которых работает удаленно.

Ранее 6 апреля 2020 года стало известно, что Microsoft выкупила домен corp.com по соображениям безопасности, потратив на это достаточно крупную сумму. «Мы призываем клиентов придерживаться мер безопасности при создании внутренних доменных и сетевых имен, чтобы защитить корпоративные сети. Мы выпустили рекомендации по безопасности в июне 2009 года, а также обновление системы безопасности, которое помогает обеспечить безопасность клиентов. В рамках нашей постоянной приверженности обеспечению безопасности клиентов мы также приобрели домен Corp.com», — пояснила Microsoft.

24 марта 2020 года Microsoft сообщила, что в компании решили начиная с мая 2020 года приостановить выпуск всех необязательных обновлений (так называемые обновления C и D), которые не связаны с безопасностью программных продуктов, для всех поддерживаемых в настоящее время клиентских и серверных версий ОС Windows. Таким образом, Microsoft устанавливает максимальный приоритет на безопасности, чтобы в текущей ситуации обеспечить стабильность, надежность и продуктивность всех версий ОС Windows, установленных у пользователей.

20 марта 2020 года Microsoft объявила в своем блоге, что компания приостанавливает разработку стабильной версии нового браузера Edge под номером 81, в связи со сложными текущими проблемами у сотрудников и возникшими «глобальными обстоятельствами».

19 марта 2020 года Microsoft объявила, что продлевает на шесть месяцев дату окончания поддержки ОС Windows 10 версии 1709 для корпоративного и образовательного сегмента (Windows 10 Enterprise, Education и IoT Enterprise). Теперь обновления безопасности для Windows 10 версии 1709 будут выходить до 13 октября 2020 года. Ранее срок окончания поддержки этой версии ОС для корпоративных пользователей и образовательных учреждений был установлен на 14 апреля 2020 года. А с 14 апреля 2020 года стало известно, что Microsoft обновила даты окончания поддержки для Windows 10 версии 1809 и более старых программ и служб. Для Windows 10 версии 1809 последнее обновление выйдет 10 ноября 2020 года вместо 12 мая 2020 года. Также временно приостанавливаются обновления функций для выпусков Home и Pro, работающих на версии 1809. Данная мера принимается для обеспечения стабильной работы организаций во время пандемии коронавируса.

12 марта Microsoft экстренно выпустила патч KB4551762 для Windows 10 версии 1903 и версии 1909, а также Windows Server версии 1903 и версии 1909. Уязвимость CVE-2020-0796 в протоколе сетевой коммуникации Microsoft Server Message Block 3.1.1 (SMBv3) позволяет взломать SMB-сервер и SMB-клиент под управлением Windows 10 версии 1903, Windows Server версии 1903 (установка Server Core), Windows 10 версии 1909 и Windows Server версии 1909 (установка Server Core).

Обновление Windows 10 October 2020 Update 19042.508 (KB4571756) стало доступно для инсайдеров

Microsoft уже некоторое время работает над грядущей Windows 10 20H2. Сегодня компания выпускает финальную сборку этой версии и подтвердила, что официальным названием будет Windows 10 October 2020 Update.

Окончательный номер сборки обновления Windows 10 October 2020 Update 19042.508 (KB4571756), который теперь развертывается для инсайдеров Windows в канале Release Preview. «Мы считаем, что сборка 19042.508 является последней сборкой, и по-прежнему планируем продолжать улучшать общие возможности обновления October 2020 Update на компьютерах клиентов в рамках нашей обычной периодичности обслуживания», написал Брэндон Леблан из Microsoft.

Как получить Windows 10 October 2020 Update (20H2).

Первоначально обновление предлагается инсайдерам, участникам программы предварительной оценки, на канале предварительного просмотра. Это означает, что если вы хотите получить обновление, вам нужно перейти в «Настройки» > «Обновление и безопасность» > «Центр обновления Windows» и нажать «Проверить наличие обновлений», чтобы загрузить и установить новую версию.

Новое обновление за октябрь 2020 года, это сравнительно небольшое обновление функций, которое включает новый Microsoft Edge на основе Chromium и некоторые изменения в меню «Пуск». Те, кто использует версию 2004 , получат эту версию как накопительное обновление, подобное прошлогодней версии 1909. Дополнительную информацию можно узнать на официальном сайте windows. При этом стоит помнить, что это пробная версия, не рассчитанная на повседневное использование и может содержать ряд недоработок и ошибок.

Неофициальный патч 0patch устраняет две эксплуатируемые 0-day в Windows

Специалисты проекта 0patch опубликовали неофициальные патчи, устраняющие две опасные уязвимости в Windows, которые в настоящее время активно эксплуатируются в реальных атаках. Сама Microsoft обещает разобраться с этими брешами в апреле.

На прошлой неделе корпорация из Редмонда предупредила пользователей систем Windows об атаках киберпреступников, в которых используются две 0-day уязвимости.

Сообщалось, что бреши затрагивают библиотеку Windows Adobe Type Manager, которая некорректно обрабатывает специально созданный формат шрифтов — Adobe Type 1 PostScript. Эта проблема угрожает всем поддерживаемым системам Windows.

Если верить обещаниям самой Microsoft, выход соответствующего патча запланирован на второй вторник апреля — 14 число.

К счастью, с помощью вышеупомянутых уязвимостей злоумышленники могут выполнить код только в AppContainer, песочнице с ограниченными права и возможностями. Microsoft описала несколько сценариев атак, в которых киберпреступники могут обманом заставить жертву открыть специально созданный документ.

Пока техногигант работает над обновлениями безопасности, можно попробовать использовать патч, разработанный специалистами платформы 0patch. Эксперты даже записали видео работы своего фикса:

Читайте также

Правительство Российской Федерации опубликовало рекомендации по переходу госсервисов на использование отечественных методов и средств шифрования. Представленные рекомендации носят временный характер и разработаны в соответствии с законом «Об информации, информационных технологиях и о защите информации».

Текст проекта нового нормативного акта выложен для обсуждения на профильном федеральном портале.

Обнародованный документ призван оказать помощь органам власти в построении клиентской части так называемого Сервиса защищенного взаимодействия (СЗВ) — комплексной службы, обеспечивающей безопасную связь. Работы по созданию СЗВ предусматривают проектирование подсистемы с клиент-серверной архитектурой, реализующей протокол защиты транспортного уровня. По замыслу, эта подсистема должна обеспечивать единую точку доступа к ресурсам госорганов и муниципальных служб, одностороннюю аутентификацию, а также расшифровку трафика с последующей передачей на обработку в другие подсистемы СЗВ.

При создании клиентской части СЗВ разработчикам рекомендуется соблюдать следующие требования:

- свести к минимуму число компонентов, реализовать их только программными средствами, разнообразить решения;

- предусмотреть возможность функционирования на стационарных и мобильных устройствах, а также применение различных средств криптозащиты информации (СКЗИ) на стороне пользователя;

- предусмотреть техподдержку для используемых программ и обеспечить соответствие условий их эксплуатации нормам, определенным для СКЗИ;

- обеспечить русскоязычный обмен с пользователями;

- с учетом перспектив развития СЗВ предусмотреть возможность поддержки протокола с двусторонней аутентификацией и независимость от архитектур подключаемых к СЗВ информационных систем.

Аутентификация и установка защищенного соединения клиентской части должны выполняться в защищенном режиме и без взаимодействия с пользователем. К тому же эти процедуры не должны мешать работе других программ на устройстве пользователя. Функции настроек и графического интерфейса рекомендуется реализовать с учетом особенностей ОС, под которой работает клиентская часть СЗВ.

При выборе программного обеспечения разработчикам также советуют отдавать предпочтение отечественным серийным продуктам с действующей техподдержкой. Кроме того, им следует ориентироваться на встроенные или совместно используемые СКЗИ на основе TLS 1.2 с криптоалгоритмами по ГОСТ Р 34.12-2015 или МР 26.2.001-2013. При этом СКЗИ должны иметь действующий сертификат ФСБ России о соответствии требованиям к средствам защиты информации по классу КС1 и выше.