Прозрачный обход блокировок в домашней сети

Последние новости в очередной раз заострили проблему блокировок интернет-ресурсов. С одной стороны о способах их обхода написано немало, и пережевывать эту тему в очередной раз казалось бы незачем. С другой, регулярно предпринимать какие-то дополнительные действия для посещения нужного ресурса — это не совсем то, что должно удовлетворить айтишника (и не всегда то, с чем может справится человек к айти неблизкий).

Нужно простое и прозрачное для пользователей решение, которое, будучи единожды настроенным, позволит просто пользоваться интернетом, не задумываясь, что же сегодня заблокировали по заявкам очередных копирастов-плагиаторов.

Сама собой напрашивается мысль о том, чтобы обходить блокировку уже на домашнем маршрутизаторе.

Собственно, поднять на маршрутизаторе и гонять весь траффик через VPN несложно, а у некоторых VPN-провайдеров есть даже пошаговые инструкции по настройке OpenWrt на работу с ними.

Но скорости VPN сервисов все же отстают от скоростей доступа в интернет, да и VPN-сервис либо стоит денег, либо имеет массу ограничений, либо необходимость регулярного получения новых логинов. С точки зрения оптимизации затрат, как финансовых, так и временных, предпочтительней выглядит Tor, но его скорость еще хуже, а гонять через Tor торренты и вовсе идея не лучшая.

Выход — перенаправлять в VPN/Tor только траффик блокируемых ресурсов, пропуская остальной обычным путем.

Внимание: данная схема не обеспечивает анонимности просмотра заблокированных сайтов: любая внешняя ссылка раскрывает ваш настоящий IP.

Конкретная реализация на OpenWrt приведена в конце статьи. Если не интересуют подробности и альтернативные варианты решения, то можно листать сразу до нее.

Туннелирование и перенаправление траффика в туннель

Настройка VPN или Tor’а сложностей представлять не должна. Tor должен быть настроен, как прозрачный proxy (либо настроить связку из tor и tun2socks). Т.к. конечной целью явлется обход блокировок ркн, то в конфиге Tor’а целесообразно запретить использование выходных узлов на территории РФ ( ).

В Tor’а траффик перенаправляется правилом с REDIRECT ’ом на порт прозрачного прокси в цепочке PREROUTING таблицы nat netfilter’а.

Для перенаправления в VPN (или Tor + tun2socks) траффик маркируется в таблице mangle , метка затем используется для выбора таблицы маршрутизации, перенаправляющей траффик на соответствующий интерфейс.

В обоих случаях для классификации траффика используется ipset с хостами, подлежащими (раз)блокировке.

Формирование ipset c (раз)блокируемыми хостами

К сожалению, вариант «загнать все IP из реестра» в ipset не работает как хотелось бы: во-первых в списках присутствуют не все IP адреса блокируемых хостов, во-вторых в попытке уйти от блокировки IP адрес у ресурса может измениться (и провайдер об этом уже знает, а мы – еще нет), ну и в третьих – false positives для находящихся на том же shared hosting’е сайтов.

Городить огород с dpi того или иного вида не очень хочется: как-никак работать это должно на довольно слабом железе. Выход достаточно прост и в какой-то степени элегантен: dnsmasq (DNS сервер, который на маршрутизаторе скорее всего уже установлен) умеет при разрешении имен добавлять ip-адреса в соответствующий ipset (одноименная опция в конфиге). Как раз то, что нужно: вносим в конфиг все домены, которые необходимо разблокировать, и дальше по необходимости dnsmasq сам добавляет в ipset именно тот ip адрес, по которому будет идти обращение к заблокированному ресурсу.

У меня были сомнения, что dnsmasq запустится и будет нормально работать с конфигом в полдесятка тысяч строк (примерно столько записей в реестре после усушки и утряски), однако они к счастью оказались безосновательны.

Ложка дегтя в том, что при обновлении списка dnsmasq придется перезапускать, т.к. по SIGHUP он конфиг не перегружает.

Составление списка доменов

Должно происходить автоматически, насколько это возможно.

Первый вариант (который и реализован в примере): формировать список на основе единого реестра блокировок и обновлять его по cron’у.

Роскомнадзор широкой общественности реестр блокировок не предоставляет, однако мир не без добрых людей и есть минимум два ресурса, где с ним можно ознакомиться. И, что отлично, API у них тоже имеется. При разборе списка нужно учесть, что в списке доменных имен помимо собственно доменных имен присутствуют и IP адреса. Их нужно обрабатывать отдельно (или вообще на них забить: их примерно 0,1% от списка и врядли они ведут на интересующие вас ресурсы). Кириллические домены далеко не всегда представлены в punycode. Немалую часть списка занимают поддомены на одном домене второго уровня, указаны домены с www/без www и просто дублирующиеся записи. Все перечисленное в большей степени относится к списку от rublacklist.net (он в добавок еще и странно, местами некорректно, экранирован). Именно для него пришлось городить монструозный lua-script (приводится ниже), нормализующий и сжимающий список почти в два раза. C antizapret.info ситуация сильно лучше и можно было бы обойтись однострочником на awk.

Можно пойти другим путем: многие провайдеры при обращению к заблокированному ресурсу перенаправляют на заглушку об ограничении доступа. Например http://block.mts.ru/?host=/host/&url=/url/¶ms=/params/ . Подменив с помощью того же dnsmasq ( address=/block.mts.ru/192.168.1.1 ) A-запись block.mts.ru на адрес веб-сервера маршрутизатора (и разместив на нем несложный скрипт) можно локально формировать список запрошенных пользователями сети заблокированных ресурсов, добавлять их в конфиг dnsmasq, повторно делать nslookup (чтобы ip адрес добавился в ipset) и еще раз редиректить пользователя на первоначальный URL. Но необходимость каждый раз при этом перезапускать dnsmasq несколько расхолаживает. Да и работать будет только для http.

Теперь еще об одной ложке дегтя: некоторое провайдеры замечены за тем, что помимо включенных в список ркн сайтов самодеятельно блокируют и официально в списках не значащиеся. При этом блокируют тихой сапой и заглушки не выводят. Так что совсем без ручного привода не обойтись.

Дополнительные замечания

DNS серверы провайдера использовать в качестве апстрим серверов естественно не стоит. Ибо блокировка может произойти еще на стадии разрешения имени ресурса. Отдаст сервер провайдера на искомый адрес, что это CNAME block.mts.ru и все. Наиболее простое решение server=8.8.8.8, server=8.8.4.4 . Модификации провайдерами DNS-ответов сторонних серверов лично я пока не наблюдал. В случае, если начнут — можно отправлять запросы доменов из запретного списка на другой апстрим (через VPN/Tor), однако без надобности я бы конфиг не раздувал.

При использовании Tor’a можно бонусом получить возможность серфинга по .onion сайтам: Tor при разрешении имени через встроенный dns-сервер отобразит его на виртуальный адрес из заранее заданного диапазона. Дальше нужно только перенаправить обращение к этому адресу на прокси Tor’а и voila. Но еще раз напомню, что анонимности подключение с избирательным туннелированием трафика не обеспечивает.

Реализация на OpenWrt (15.05)

Сам маршрутизатор должен быть не самый плохой, особенно при использовании Tor’а. MIPS 400MHz@32MB RAM это тот минимум, который стоит рассматривать.

При наличии USB-порта недостаток встроенного флеша можно компенсировать USB-флешкой (вообще мне представляется достаточно здравой идея не использовать встроенный флеш для регулярно перезаписываемых данных).

Штатно в прошивках OpenWrt содержится урезанный dnsmasq, не умеющий ipset. Необходимо заменить его на dnsmasq-full.

Объезжаем блокировки Роскомнадзора на роутере.

Про обход блокировок здесь писали много, внесу и я свои пять копеек в борьбу за свободный контент.

Этот способ подойдет счастливым обладателям интернет-центров Zyxel у которых в домашней сети много клиентов, чтоб не настраивать каждый отдельно. А так же тем, у кого есть устройства, умеющие воспроизводить медиаконтент, а обходить блокировки — нет. Например как у меня :

Дисклеймер. Я не несу ответственность за «окирпичивание» роутера, сброс настроек и т.д. В моем конкретном случае данный способ работает.

Работоспособность проверена на Keenetic Ultra, но в теории должно работать и на других моделях:

Keenetic Lite III B

Для начала убедимся, что версия прошивки роутера не ниже «2.10.A.1.0-0».

Если это не так, то качаем отсюда http://files.keenopt.ru/experimental/ для конкретной модели роутера и желательно самую свежую.

После установки прошивки заходим в веб-конфигуратор -> переходим в раздел «Система» -> «Обновление» -> кликаем «Показать компоненты» и в разделе «Networking» ставим галку напротив «Клиент OpenVPN».

Листаем в самый низ и кликаем «Установить». Роутер — перезагружается.

Теперь нам нужен файл конфигурации. Идем на http://www.vpngate.net выбираем сервер и жмем на OpenVPN Config file.

Далее выбираем одну из конфигураций этого сервера, например с использованием доменного имени DDNS и TCP 995.

При этом на компьютер скачается файл конфигурации с расширением .ovpn. Откройте его в текстовом редакторе Блокнот (Notepad) и скопируйте все содержимое в буфер обмена (Ctrl A, Ctrl C). После чего в веб-конфигураторе Keenetic зайдите в раздел Интернет и на вкладке PPPoE/VPN добавьте соединение. В его настройках поставьте галочку Включить, добавьте Описание (например, vpngate), выберите Тип (протокол) — OpenVPN, а в поле Конфигурация OpenVPN вставьте скопированную конфигурацию из буфера обмена (Ctrl V) и нажмите Применить.

На этом настройка окончена.

Проверьте, что соединение установлено в разделе Интернет на вкладке Подключения.

Лично я подбирал конфигурации openvpn опытным путем, замеряя отклик и пропускную способность соединения.

Если вы все сделали как я написал, но блокировки не пропали, возможно стоит отключить DNS сервера провайдера через командную строку.

Для начала включаем telnet-клиент:

Теперь жмем Пуск – Выполнить…

В открывшемся окне набираем cmd и нажимаем OK. Для подключения к интерфейсу командной строки (CLI — Command Line Interface) интернет-центра введите команду telnet 192.168.1.1 и нажимаем Enter. (192.168.1.1 — адрес роутера по умолчанию, если вы его меняли, значит у вас он будет другой)

Набираем последовательно команды:

(config)> interface ISP no ip dhcp client name-servers

system configuration save

Не забудте назначить вручную в настройках ISP подключения адреса DNS серверов Google: 8.8.8.8 и 8.8.4.4

Перезагрузите роутер и проверьте, что блокировки пропали.

Если захотите вернуть настройки назад, наберите:

(config)> interface ISP ip dhcp client name-servers

system configuration save

В конце должно получиться примерно вот так:

При написании поста использованы материалы https://help.keenetic.com

Если какие-то моменты остались не понятны, постараюсь ответить в комментариях.

Всем свободного контента и хороших выходных!

Найдены дубликаты

Я думаю, стоит добавить, что в таком случаи весь трафик пойдет через VPN. Если требуется использовать только для доступа к конкретным ресурсам, то во вкладке Подключение, выставляем приоритет для VPN ниже, чем основное подключение. А потом во вкладке Прочее, создаем маршрут: указываем ip адрес сайта и выбираем использовать VPN подключение.

Вы же понимаете, что проще весь трафик пустить через VPN, чем разбираться какие хосты используют сервисы типа ГлавТВ, Seazonvar, Hdrezka и прочее, а потом еще прописывать маршруты для них. К тому же на скорости и качестве потокового видио я определенно выиграл. А еще оживил древний девайс с MoService, который по другому в принципе никак запустить не получалось, ну если только openvpn сервер отдельно поднимать.

Конечно проще. Но могут возникнуть и обратные проблемы, с тем же Стимом, например. Как альтернатива, есть файл настройки openVPN на сайте antizapret.prostovpn.org. Там через VPN идет трафик только до сайтов из списка запрещенных, а остальной как обычно. Единственное, с ходу он не заработал на Зукселе, пришлось там что-то исправлять. Я сейчас даже не вспомню что.

Я бы не особо доверял свои данные какому-то левому VPN-серваку.

Сам для себя держу прозрачный прокси с тором, который запакован в Docker.

Увы, без такого сейчас никак.

Долбаный роскомнадзор всех до печенок умудрился достать.

на Zuxel Keenetic Giga поставил DNS на DHCP сервер: 8.8.8.8 + 8.8.4.4 + 1.1.1.1

VPN не понадобился.

На моём провайдере работает

GoodbyeDPI, DPI Tunnel

Перебрал около 100 серверов с впнгейт, все тормозные, глючные и совсем недолго живущие, правда года два назад, может что-то поменялось в позитивную сторону.

Но можно купить за 100 рублей в мес, предложений навалом. Очень стабильно, но там трафик лимитирован.

А еще проще установить а-ля Frigate для браузера

Это если в домашней сети одно устройство с одним браузером. А когда в сети пара ноутов, NAS, медиацентр, TV-BOX, планшеты-телефоны. Наверное логичней настроить на обход блокировки один роутер, а не каждое устройство в отдельности. К тому же расширения для браузеров кушают дополнительные ресурсы.

Лично я такой способ использовал, чтобы решить проблему с авторизацией в играх — Overwath и Vermintide 2. И никакого криминала 🙂

Написано же выше для чего это настраивается.

у вас то же заиграла в голове мелодия it’s my life с диким русским акцентом?)

как все сложно. скачай TOR, включи в нем ява-скрипты и наслаждайся.

Пидорская радуга детектед.

такое себе решение. будет работать только до критической массы. потом начнут блокировать VPN да и все.

ну и парочку прилюдных порок

Это борьба с ветряными мельницами, которую РКН не может сейчас осилить ни технически, ни организационно.

Рекомендую выкинуть zyxel и поставить openwrt на то что есть, в том числе может и на zyxel.

Метод кривой, надо ОБЯЗАТЕЛЬНО доработать — в VPN заворачивать ТОЛЬКО ЗАБЛОКИРОВАННЫЕ, а то что есть — детсад и в морг.

Как VPN-сервисы относятся к запрету на обход блокировок

С 1 ноября 2017 года в России вступает в силу закон, который обязывает VPN-сервисы и анонимайзеры блокировать россиянам доступ на сайты, официально запрещённые в стране. Также эти сайты быть исключены из выдачи поисковиков, которые таргетируют рекламу на российских пользователей.

Если VPN-сервис или анонимайзер не подключится к «чёрному списку» Роскомнадзора, то его могут заблокировать в России. Как именно будет работать такая блокировка, неизвестно. Норма не действует на VPN-каналы, которые работают внутри компаний.

31 октября Роскомнадзор объявил, что уже тестирует совместную работу с группой компаний. Редакция vc.ru попросила представителей ещё нескольких VPN-сервисов рассказать, как они относятся к проекту.

Обсуждают работу с Роскомнадзором:

«Лаборатория Касперского», Opera VPN, Анонимайзеры Cameleoru, 2ip.ru или 2ip.io, Mail.Ru Group и «Яндекс».

Не определились или не ответили:

Сайт компании уже попадал под блокировку Роскомнадзора в начале 2017 года из-за наличия строки анонимайзера на главной странице (тогда блокировку удалось оспорить с помощью юристов). Представители сервиса говорили, что ведомство просило ввести в VPN-сервисе запрет на посещение заблокированных в России сайтов. Точно такое же требование содержится в новом законе.

В ответ на запрос 30 октября представители компании ответили, что воздержатся от комментариев.

Компания заявляла, что новые правила идут вразрез с самой идеей VPN-сервисов, но официально не объявляла, как будет действовать в этой ситуации. На запрос vc.ru в Cyberghost не ответили.

Сервис не оглашал свою позицию официально, в поддержке компании не ответили на вопрос vc.ru.

Не готовы сотрудничать с Роскомнадзором:

Служба поддержки Tunnelbear сообщила vc.ru, что сервис принадлежит канадской компании и действует по местным законам. «У нас нет серверов в России и наши правила обслуживания остаются неизменными», — сообщили они.

VPN-сервис Zenmate объявил о том, что не собирается подчиняться требованиям российских властей. «Мы разработали элегантное решение, позволяющее обнаруживать подобные случаи и переключаться автоматически в “устойчивый режим”, не причиняя серьезных неудобств пользователям. В этом режиме соединение будет перенаправлено через крупнейшие магистральные интернет-сервисы. Эти сервисы играют ключевую роль для сети, а потому их блокировка парализует интернет», — сказали в компании.

В августе 2017 года представители сервиса сообщали, что не собираются урезать возможности сервиса. На запрос в октябре 2017 года они не ответили.

Команда разработчиков под руководством сооснователя Newcaster.TV Владислава Здольникова запустила VPN-сервис TgVPN в июне 2017 года. Его можно приобрести с помощью бота внутри Telegram.

В разговоре с vc.ru Здольников сообщил, что команда проекта готовит сервис, предназначенный для работы в новых правовых условиях.

Закон об ограничении доступа к запрещённым сайтам вступит в силу 1 ноября

Роскомнадзор вместе с «Яндексом» и Opera протестировал запрет обхода блокировок через VPN.

Роскомнадзор объявил о завершении тестирования новой системы, позволяющей владельцам VPN-сервисов и анонимайзеров блокировать доступ к запрещённым в России сайтам.

По данным Роскомнадзора, в тестировании поучаствовали «Лаборатория Касперского», Opera Software AS, Mail.Ru Group и «Яндекс». Представители «Рамблера», «Спутника», «Хамелеона», а также анонимайзеров 2IP.ru и 2IP.io подтвердили готовность к взаимодействию, уточнило ведомство. Роскомнадзор оценил общую российскую аудиторию упомянутых сервисов в 10 миллионов человек.

В разговоре с vc.ru представители «Лаборатории Касперского» подчеркнули, что их защитные решения не нарушают законы РФ. «Яндекс» отметил, что режим «Турбо» «Яндекс.Браузера» не относится к VPN-сервисам. В Opera не ответили на просьбу о комментарии.

Использование личного VPN — преступление? Ответ Роскомнадзора

На волне хайпа новости о запрете VPN и анонимайзеров и почитав вносимые поправки в законодательство, я направил в Роскомндзор письмо, с просьбой разъяснить: что всё-таки можно, а что нельзя. И на сколько новые требования распространяются на частное применение технологий VPN и проксирования. И вот, через некоторое время, я получил ответ.

Собственно вот текст моего запроса (направлен через форму обратной связи на сайте регулятора):

Добрый день.

Прошу дать разъяснения по поправкам, вносимым 276-ФЗ от 29.07.2017г.

Зарубежные ИТ-компании предоставляют любому лицу, в том числе гражданам РФ, возможность аренды виртуального или физического сервера (далее — сервер) подключенного к сети Интернет для личного пользования (отказоустойчивые сервисы хранения инфорамации, совместной работы/игры и пр). Для защиты передаваемой личной информации граждане часто применяют VPN (Virtual Private Network) с принудительным шифрованием. Т.е формируется закрытый канал связи между абонентским оборудованием на территории РФ и сервером за пределами РФ. Такой сервер может выступать в качестве шлюза в сеть Интернет для VPN. При этом фильтрация трафика российскими провайдерами с целью ограничить доступ к забокированным интернет-ресурсам становится не возможной.

В результате граждане невольно могут получить доступ к заблокированным на территории РФ интернет-сайтам: зарубежные компании, не имея представительства в РФ, не исполняют требований законодательства РФ.

Поправки к 149-ФЗ от 27.6.2006г. возлагают ответственность за ограничение доступа к информационным ресурсам, доступ к которым ограничен на территории РФ на владельцев информационно-телекоммуникационных сетей, информационных ресурсов (далее ИТ-сетей), посредством которых обеспечивается доступ к сети Интернет и к заблокированным ресурсам.

Прошу Вас разъяснить:

1. Кто в описанной выше ситуации, с точки зрения 149-ФЗ, является владельцем ИТ-сетей, посредством которых становится возможным доступ к заблокированным ресурсам: организация, предоставившая в аренду сервер или лицо использующее арендованные ресурсы для создания VPN в личных целях, не связанных с предоставлением оплачиваемого доступа к VPN третьим лицам?

2. Как будет определятся сам факт наличия доступа к заблокированным ресурсам у граждан, создавших и использующих описанные выше VPN?

3. Какое наказание понесут владельцы ИТ-сетей из вопроса №1? Какие меры принуждения к исполнению 149-ФЗ будут использоваться?

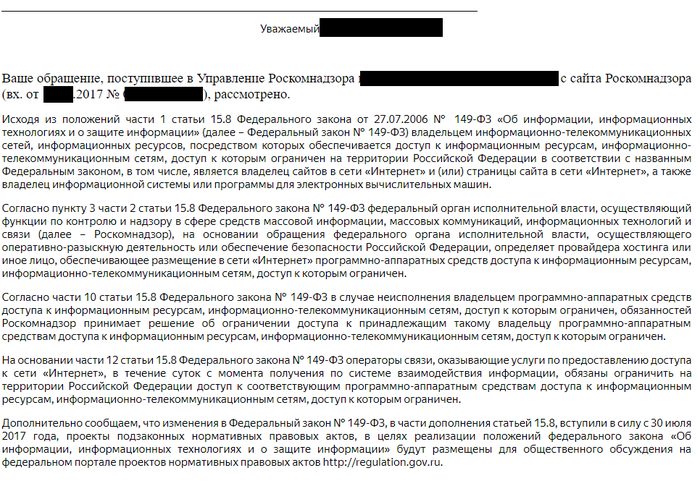

Может где-то и не очень юридически грамотно, но я постарался написать так, чтобы суть моего запроса была понятна широкому кругу лиц. В ответ я получил следующее:

Ну что, вам всё понятно? Мне — нет. Кто такой «владелец информационной системы или программы для электронных вычислительных машин»? Тот, у кого права на ПО? Т.е. разработчик, например, OpenVPN? Тот, кто установил OpenVPN на свой VPS ну никак не может быть владельцем ПО.

Далее, вот эта фраза «определяет провайдера хостинга или иное лицо, обеспечивающее размещение в сети «Интернет» программно-аппаратных средств доступа к информационным ресурсам, информационно-телекоммуникационным сетям, доступ к которым ограничен». Хостинг VPS изначального не обеспечивает доступ к запрещенным ресурсам. Он просто даёт в аренду виртуальную машину и канал связи. А вот как эта машина будет настроена, зависит от арендатора. У меня складывается стойкое ощущение, что тот, кто писал этот ответ, не понял вопрос. Что, тот кто писал ответ, про Интернет знает только, что там есть «сайты и(или страницы», что VPN бывают только публичные, а VPS и VPN — это одно и то же. Что тот, кто писал ответ, попросту технически не компетентен в вопросах ИТ и ЗИ.

А вот эта замечательная фраза «операторы связи, оказывающие услуги по предоставлению доступа к сети «Интернет», в течение суток с момента получения по системе взаимодействия информации, обязаны ограничить на территории Российской Федерации доступ к …». По какой системе взаимодействия они прикажут хостеру за пределами РФ? Да он просто не поймёт, что они хотят. И как он может «ограничить на территории Российской Федерации доступ» если его самого на этой территории нет. И его каналов нет. Ничего у него на этой территории нет.

Лично мне, после такого ответа, понятнее не стало, но, возможно, я не правильно читаю. Если у Вас есть аргументированное и понятное толкование приведённого выше ответа регулятора, прошу писать в комментариях.