Как определить, что мобильное приложение шпионит за вами. Оно совершает эти 6 действий

Утечка личных данных — одна из главных проблем цифровой эпохи. Эти же данные являются основным источником дохода для большинства крупных ИТ-компаний. Неудивительно, что разработчики всеми способами пытаются их получить. Это пять распространённых признаков приложения-шпиона.

Запрашивает доступ к данным, которые ему не нужны

Создатель софта для цифровой безопасности Avast обнаружил, что приложения для Android злоупотребляют разрешениями на использование данных и функций смартфонов. Они стабильно запрашивают доступ к файлам и возможностям, которые им не нужны.

Установил «фонарик» — потерял данные. Как приложения на Android обманывают вас

Простой пример — приложение фонарика. Для его работы необходим доступ разве что к фотовспышке, при этом приложение запрашивает доступ к контактам, микрофону или памяти. Если софт просит доступ к данным, которые ему не нужны, скорее всего, это делается для их передачи третьим лицам.

Не разрешайте приложениям доступ к данным и функциям, которые ему не нужны. Перед запуском обратите внимание, к чему софт запрашивает доступ. Если условный фонарик просит доступ к файлам на устройстве (фото, видео, документы), не разрешайте — ему это ни к чему.

Обычно пользователи в этом случае поступают так же, как с лицензионным соглашением, то есть просто принимают условия, не читая. Этим и пользуются злоумышленники. Не ленитесь и не жалейте времени — этот процесс займёт не более десяти секунд.

Имеет длинное пользовательское соглашение

Перед тем как установить приложение на свой мобильный телефон, желательно ознакомиться с его политикой конфиденциальности, так как всегда есть риск допустить утечку данных.

В условиях использования может скрываться подвох, а маскируют его, как правило, сложными формулировками. Поэтому 99% таких сопроводительных инструкций никто не читает из-за сложности восприятия языка.

«Роскачество» советует отказаться от установки приложения, если к нему предлагается слишком длинный перечень сопроводительной информации. Основные условия должны быть изложены просто и понятно. Важно обратить внимание на перечень данных, передаваемых третьим лицам — посредникам и партнёрам разработчика. Если же текст длинный и с множеством непонятных слов, скорее всего, разработчикам есть что скрывать.

Использует сторонние приложения

Пользователь Twitter под ником Joshua Maddux заметил одну странность Facebook на iPhone: когда он открывает приложение соцсети, вместе с ним открывается приложение камеры.

Эту же проблему он обнаружил на пяти разных iPhone, работающих под управлением iOS версии 13.2.2. Журналисты издания TheNextWeb проверили и подтвердили информацию. Проблема возникает, если вы предоставили Facebook доступ к своей камере.

Found a @facebook #security & #privacy issue. When the app is open it actively uses the camera. I found a bug in the app that lets you see the camera open behind your feed. Note that I had the camera pointed at the carpet. pic.twitter.com/B8b9oE1nbl

Остаётся неясным, ошибка ли это в программном обеспечении или целенаправленная слежка за пользователями. В случае с Facebook скорее стоит склоняться к первому. У соцсети ужасная репутация, прежде всего из-за передачи данных пользователей третьим лицам. Вполне вероятно, что политику конфиденциальности они и здесь не соблюдают.

Предлагает широкую базу данных

В 2018 году многие люди устанавливали приложения, которые помогали отсеивать спам-звонки. Одной из таких была GetContact. С одной стороны, такие приложения полезны, но они же могут быть и опасны.

Эти приложения получают данные о входящих звонках. Естественно, заявляют, что данные никому не передают, но на их серверы эти данные попадают. Когда вы делитесь своей контактной книгой, вы добавляете ваших друзей и знакомых в публичную базу данных. Это противоречит законам о персональных данных многих государств, в том числе России. Эта база номеров может быть продана третьим лицам для рассылки спама.

Кроме того, вы сливаете свой номер телефона. Если вы установили GetContact и разрешили доступ к контактам и вызовам, готовьтесь к наплыву спама.

К счастью, надёжные компании увидели высокий спрос на приложения, распознающие спам, и предложили свои аналоги. Теперь эта функция есть в приложениях «Яндекса», 2ГИС и «Одноклассников». Наплыв спама после разрешения доступа к личным данным не наблюдается.

Размещает у себя рекламу

Исследователи из Оксфордского университета изучили работу почти 1 млн приложений для операционной системы Android. Выяснилось, что почти 90% программ передают информацию о пользователях компании Google, которой принадлежат операционная система и магазин приложений Play Маркет.

Специалисты изучили примерно треть приложений, доступных в Google Play в 2017 г. Как оказалось, половина из них могут передавать данные 10 сторонним компаниям, а 20% приложений — более чем 20 организациям. Руководитель исследования Рубен Биннс объясняет ситуацию тем, что данные пользователей — их основной заработок.

Почти во всех исследованных приложениях размещена таргетированная реклама. Это баннеры, в которых рекомендации появляются на основе ваших поисковых запросов. Такая информация помогает маркетологам разрабатывать новую рекламу. Эти данные компании и покупают.

Оно — сервис видеоконференций. Этого достаточно

Как распознать, что вас прослушивают в Zoom. 4 проблемы сервисов видеоконференций

Этот тот тип приложений, которые по умолчанию уязвимы ко взлому. Поэтому за вами легко могут следить, вашу беседу легко сольют в открытый доступ. Так случилось с Zoom. По данным The Washington Post, в открытый доступ попали тысячи видеозвонков пользователей Zoom. На YouTube, Vimeo и других сайтах были размещены школьные занятия, сеансы у психотерапевтов, совещания и другие видеовстречи.

Издание The Intercept рассказало, что видеозвонки в Zoom не защищены сквозным шифрованием, когда доступ к беседе имеют только участники. Простыми словами: сквозное шифрование (end-to-end, E2E) — это когда система превращает текст или файлы в набор символов, а расшифровать их могут только собеседники (система сделает это автоматически). Сервис при этом может иметь доступ к этим данным, его также могут получить злоумышленники. Но, если ключа нет, значит, и возможности разобраться в них не будет.

Профессор компьютерных наук Университета Джонса Хопкинса Мэтью Грин считает, что проблема касается не только Zoom, но и других сервисов видеозвонков. В групповых видеоконференциях в принципе сложно реализовать сквозное шифрование. Это связано с оптимизацией потокового видео: системе нужно понимать, кто говорит, чтобы передавать его видеопоток с более высоким разрешением и снижать качество для других участников.

Приложений видеоконференций со сквозным шифрованием единицы. Среди них — FaceTime, доступный только на устройствах Apple. В остальных вы неминуемо будете под угрозой.

Как же быть с утечкой данных?

К сожалению, от утечки данных никуда не деться. Это основной и самый ценный товар в цифровом пространстве, на нём завязана экономика. Просто смиритесь, что ваши данные уже есть у тех, кому они нужны.

Единственное — вы можете снизить количество утечек к минимуму. Для этого смотрите, чтобы приложения не получали доступ к файлам, функциям и другим приложениям, которые им не нужны. Тогда вы хотя бы защититесь от спамеров.

Как найти и устранить шпионское ПО на iPhone

Все еще думаете, что iOS неуязвима? Это не так. Рассказываем, как защитить iPhone и не стать жертвой слежки и вымогательств.

Шпионы могут попадать и на устройства Apple, чаще всего — через уязвимости операционной системы. К примеру, компании Cellebrite и Grayshift используют такие баги, чтобы обойти защиту устройства. Эти фирмы не раскрывают свой принцип действия, но просят $15 000 за разблокировку айфона. Злоумышленникам достаточно утилиты для удаленного управления: после снятия защиты они могут без проблем установить на устройство приложения для слежки.

Существует три способа обнаружения атак на iOS: первый связан с распознаванием джейлбрейка — проведенных манипуляций с основной системой. Второй базируется на анализе потока данных, а при третьем сравнивается использование данных.

В первом случае вам понадобится приложение Lookout, Mobile Security, доступное бесплатно в магазине App Store. Эта утилита проверяет, не подвергалось ли устройство джейлбрейку, который, как правило, необходим для установки шпионского ПО.

Вторым способом распознавания будет анализ трафика. Воспользуйтесь утилитой Mitmproxy. Также обязательно установите сертификат от Mitmproxy, чтобы иметь возможность просматривать и зашифрованную информацию. Удалите сомнительные приложения и заново скачайте их из App Store.

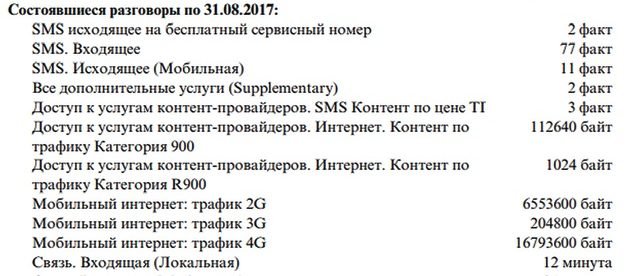

Если ничего обнаружить не удалось, но подозрения, что на вашем устройстве орудует шпионское ПО, остались, можно проанализировать и использование данных. Для этого сравните статистику расхода с вашего устройства со значением в счете за мобильную связь. Разница не должна превышать 100–200 Мбайт. Иной результат может означать, что какое-то приложение пересылает данные в фоновом режиме, втайне от самого телефона.

В iOS вы найдете такую статистику через «Настройки | Сотовая связь». Рядом с «Текущим периодом» вы увидите количество использованных мегабайтов. Теперь просмотрите соответствующую информацию в распечатке вашего оператора связи. Если разница в цифрах существенная, следует исходить из того, что какое-то шпионское приложение скрытно передает данные, не спрашивая вашего разрешения.

Надежное удаление шпионского ПО на iOS

Для блокировки шпионских атак на ваши устройства на базе iOS необходимо сбросить все настройки до заводских. При этом важно не восстанавливать никакой имеющейся резервной копии из облака. В пользовательских данных могут скрываться определенные скрытые параметры программы, способные заразить очищенный аппарат.

Как сбросить iPhone к заводским настройкам, сохранив все данные

- Для возврата телефона в исходное положение зайдите в «Настройки | Основные | Сброс» и здесь нажмите на строчку «Сбросить контент и настройки».

- После перезагрузки выберите вариант «Настроить как новый iPhone» и следуйте указаниям. В дальнейшем на такой случай следует создавать резервные копии не через iCloud, а локально из программы iTunes. Для этого сначала отключите облачное архивирование через «Настройки | Apple ID | iCloud».

- Переключателем деактивируйте опцию «Резервная копия». Теперь подключите телефон к компьютеру и откройте «iTunes». В этой программе щелкните по небольшому значку телефона в меню, а затем в окне «Обзор | Резервные копии» нажмите на «Этот компьютер» и «Зашифровать резервную копию iPhone».

- Кликом по кнопке «Создать копию сейчас» вы сохраните новый архив на локальном компьютере. В дальнейшем вы можете быстро восстановить все настройки.

Защита iOS-устройств на будущее