Платформа фильтрации windows что это

Общие обсуждения

Два контролера домена под w2k8r2 соединены медленным каналом связи (один в филиале).

На обоих валятся события 5157

«Платформа фильтрации IP-пакетов Windows заблокировала подключение.

Сведения о приложении:

Идентификатор процесса: 344

Имя приложения: \device\harddiskvolume2\windows\system32\svchost.exe»

Приложения и порты разные. Блокируются как входящие, так и исходящие соединения, но в основном между этими контролерами.

WFP реально блокирует пакеты и соединения. Из-за этого нарушается работа репликации между этими контролерами, удаленное подключение с одного на другой, заход на шару другого.

Причем на это не влияет состояние файрвола (его и отключали и разрешали все). То, что найдено на в инете или не отностися к R2 (например это http://support.microsoft.com/kb/969257) или не помогает (например это http://support.microsoft.com/kb/981889)

Вопрос на самом деле простой — как полностью отключить WPF?

Все ответы

IPSec не трогали, все по умолчанию, политику не настраивали.

IPv6 отвязан от сетевой карты, в hosts адрес ::1 закомментирован. Но это сделано после того, как были обнаружены проблемы с WFP.

Пошагово выполните следующую инструкцию (именно в том порядке, как указано, не пропуская пунктов):

1. Enable (if you need to) and start the Firewall Service (This gives you access to the Firewall MMC and inbound/outbound rules)

2. Ensure that all the domain/private and public profile are turned off.

3. Go into Outbound Rules — Disable ALL rules

4. Go into Inbound Rules — Disable ALL rules

5. Disable (or set back to manual) and stop the Firewall Service.

И отпишитесь о результате

Мнения, высказанные здесь, являются отражением моих личных взглядов, а не позиции корпорации Microsoft. Вся информация предоставляется «как есть» без каких-либо гарантий

Сделали по шагам на обоих серверах. Проблема осталась без изменений.

Кстати, бликировки происходят даже с отключенной Базовой службе фильтрации, а не только файрвола!

Может быть можно как-то деинсталлировать WFP? (речь о w2k8r2 идет)

Удалить эту платформу невозможно. Но попробуйте сделать вот что — включите на серверах политику Local Computer Policy -> Computer Configuration -> Windows Settings -> Security Settings ->Local policy -> Security options ->

Audit: Force audit policy subcategory settings ( Windows Vista or later) to override audit policy category settings. ТАкже при помощи auditpol.exe посмотрите, включено ли ведение журналов аудита на серверах и если да, то для чего

Мнения, высказанные здесь, являются отражением моих личных взглядов, а не позиции корпорации Microsoft. Вся информация предоставляется «как есть» без каких-либо гарантий

Audit: Force audit policy subcategory settings ( Windows Vista or later) to override audit policy category settings — сделал Enable.

В журнале событий безопасности перестали появляться какие либо сообщения,

в оснасте локальной политики безопасности все, в том числе Доступ к объестам в состоянии «нет аудита»,

результат auditpol для категории Доступ к объектам:

C:\Users\soap>auditpol /get /category:<6997984A-797A-11D9-BED3-505054503030>

System audit policy

Category/Subcategory Setting

Доступ к объектам

Файловая система No Auditing

Реестр No Auditing

Объект-задание No Auditing

SAM No Auditing

Службы сертификации No Auditing

Создано приложением No Auditing

Работа с дескриптором No Auditing

Файловый ресурс общего доступа No Auditing

Отбрасывание пакета платформой фильтрацииNo Auditing

Подключение платформы фильтрации No Auditing

Другие события доступа к объекту No Auditing

Сведения об общем файловом ресурсе No Auditing

5152 (F): платформа фильтрации Windows заблокировала пакет. 5152(F): The Windows Filtering Platform blocked a packet.

Относится к: Applies to

- Windows 10; Windows 10

- Windows Server2016 Windows Server 2016

Описание события: Event Description:

Это событие генерируется, когда платформа фильтрации Windows заблокировала сетевой пакет. This event generates when Windows Filtering Platform has blocked a network packet.

Это событие генерируется для каждого полученного сетевого пакета. This event is generated for every received network packet.

Note Примечание Рекомендации можно найти в статье рекомендации по мониторингу безопасности для этого события. Note For recommendations, see Security Monitoring Recommendations for this event.

XML-код события: Event XML:

Обязательные роли сервера: Ничего. Required Server Roles: None.

Минимальная версия ОС: Windows Server 2008, Windows Vista. Minimum OS Version: Windows Server 2008, Windows Vista.

Версии событий: до. Event Versions: 0.

Описания полей: Field Descriptions:

Сведения о приложении: Application Information:

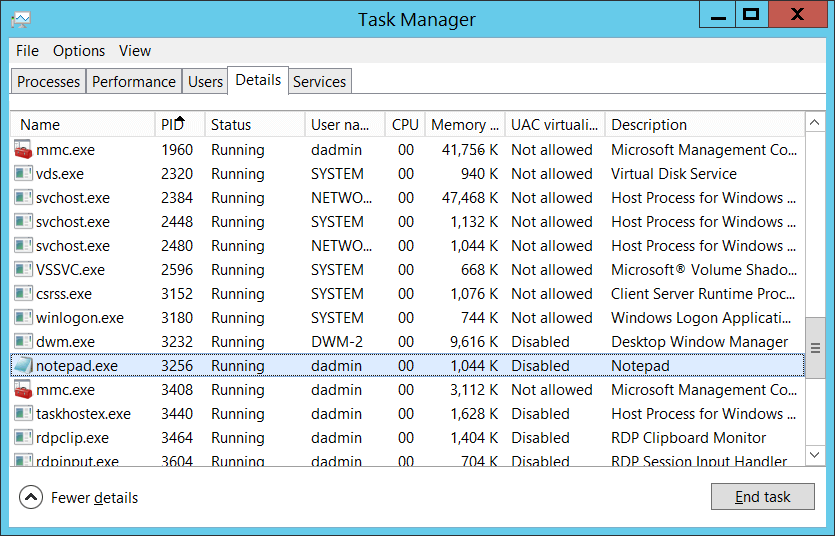

Process ID \ [тип = указатель ]: ШЕСТНАДЦАТЕРИЧный идентификатор процесса, на который был отправлен заблокированный сетевой пакет. Process ID [Type = Pointer]: hexadecimal Process ID of the process to which blocked network packet was sent. Идентификатор процесса (PID) — это число, используемое операционной системой для уникальной идентификации активного процесса. Process ID (PID) is a number used by the operating system to uniquely identify an active process. Чтобы просмотреть PID для определенного процесса, например с помощью диспетчера задач (вкладка «сведения», столбец PID), выполните указанные ниже действия. To see the PID for a specific process you can, for example, use Task Manager (Details tab, PID column):

Если преобразовать шестнадцатеричное значение в десятичное, его можно сравнить с значениями в диспетчере задач. If you convert the hexadecimal value to decimal, you can compare it to the values in Task Manager.

Вы также можете сопоставить этот идентификатор процесса с ИДЕНТИФИКАТОРом процесса в других событиях, например «4688: создан новый процесс» Information\New Process ID процесса. You can also correlate this process ID with a process ID in other events, for example, “4688: A new process has been created” Process Information\New Process ID.

Имя приложения \ [тип = UnicodeString ]: полный путь и имя исполняемого файла для процесса. Application Name [Type = UnicodeString]: full path and the name of the executable for the process.

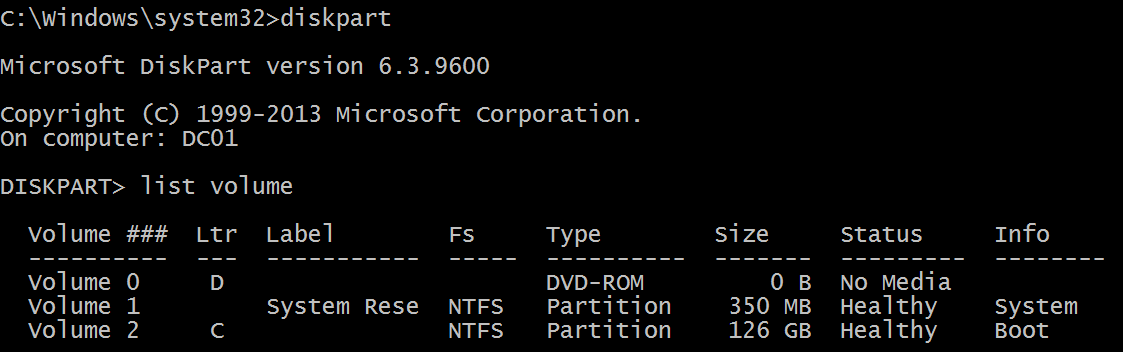

Логический диск отображается в формате \device\harddiskvolume\ #. Logical disk is displayed in format \device\harddiskvolume#. С помощью средства DiskPart вы можете получать номера всех локальных томов. You can get all local volume numbers by using diskpart utility. Для получения номеров тома с помощью DiskPart используется команда «List Volume»: The command to get volume numbers using diskpart is “list volume”:

Сведения о сети: Network Information:

Направление \ [тип = UnicodeString ]: направление заблокированного подключения. Direction [Type = UnicodeString]: direction of blocked connection.

Входящее – для входящих подключений. Inbound – for inbound connections.

Исходящие — для несвязанных подключений. Outbound – for unbound connections.

Исходный адрес \ [тип = UnicodeString ]: локальный IP-адрес, на который приложение получало пакет. Source Address [Type = UnicodeString]: local IP address on which application received the packet.

IPv4-адрес IPv4 Address

IPv6-адрес IPv6 Address

::-все IP-адреса в формате IPv6 :: — all IP addresses in IPv6 format

0.0.0.0 — все IP-адреса в формате IPv4 0.0.0.0 — all IP addresses in IPv4 format

127.0.0.1. 1-localhost 127.0.0.1 , ::1 — localhost

Исходный порт \ [тип = UnicodeString ]: номер порта, для которого приложение получило пакет. Source Port [Type = UnicodeString]: port number on which application received the packet.

Адрес назначения \ [Type = UnicodeString ]: IP-адрес, с которого был получен или инициирован пакет. Destination Address [Type = UnicodeString]: IP address from which packet was received or initiated.

IPv4-адрес IPv4 Address

IPv6-адрес IPv6 Address

::-все IP-адреса в формате IPv6 :: — all IP addresses in IPv6 format

0.0.0.0 — все IP-адреса в формате IPv4 0.0.0.0 — all IP addresses in IPv4 format

127.0.0.1. 1-localhost 127.0.0.1 , ::1 — localhost

Порт назначения \ [Type = UnicodeString ]: номер порта, который использовался на удаленном компьютере для отправки пакета. Destination Port [Type = UnicodeString]: port number which was used from remote machine to send the packet.

Protocol \ [тип = UInt32 ]: число использованных протоколов. Protocol [Type = UInt32]: number of protocol which was used.

| Обслуживание Service | Номер протокола Protocol Number |

|---|---|

| Протокол управляющих сообщений в Интернете (ICMP) Internet Control Message Protocol (ICMP) | 1,1 1 |

| Протокол управления передачей данных (TCP) Transmission Control Protocol (TCP) | 152 6 |

| UDP (User Datagram Protocol) User Datagram Protocol (UDP) | 18 17 |

| Общая Инкапсуляция маршрутизации (PPTP-данные по GRE) General Routing Encapsulation (PPTP data over GRE) | 47 47 |

| Заголовок Authentication (AH) IPSec Authentication Header (AH) IPSec | 51 51 |

| IPSec (ESP) (полезные данные безопасности) Encapsulation Security Payload (ESP) IPSec | 50 50 |

| Протокол для внешней шлюза (EGP) Exterior Gateway Protocol (EGP) | No8 8 |

| Протокол шлюза (GGP) Gateway-Gateway Protocol (GGP) | Трехконтактный 3 |

| Протокол наблюдения за узлом (HMP) Host Monitoring Protocol (HMP) | средняя 20 |

| Протокол IGMP (Internet Group Management Protocol) Internet Group Management Protocol (IGMP) | 88 88 |

| Удаленный виртуальный диск MIT (RVD) MIT Remote Virtual Disk (RVD) | 66 66 |

| OSPF — открытие кратчайшего пути сначала OSPF Open Shortest Path First | 89 89 |

| Протокол универсальных пакетов PARC (PUP) PARC Universal Packet Protocol (PUP) | 12 12 |

| Надежный протокол датаграмм (RDP) Reliable Datagram Protocol (RDP) | отображал 27 |

| QoS по протоколу резервирования (RSVP) Reservation Protocol (RSVP) QoS | 46 46 |

Сведения о фильтре: Filter Information:

Filter код времени выполнения \ [тип = UInt64 ]: уникальный идентификатор фильтра, который заблокировал пакет. Filter Run-Time ID [Type = UInt64]: unique filter ID which blocked the packet.

Чтобы найти определенный фильтр платформы фильтрации Windows по ИДЕНТИФИКАТОРу, необходимо выполнить следующую команду: netsh wfp show filters. To find specific Windows Filtering Platform filter by ID you need to execute the following command: netsh wfp show filters. В результате этой команды будет создано filters.xml файл. As result of this command filters.xml file will be generated. Вам нужно открыть этот файл и найти определенную подстроку с обязательным идентификатором фильтра (** filterId**),** например: You need to open this file and find specific substring with required filter ID ( ),** for example:

Имя слоя \ [Type = UnicodeString ]: имя слоя принудительного применения уровня приложения . Layer Name [Type = UnicodeString]: Application Layer Enforcement layer name.

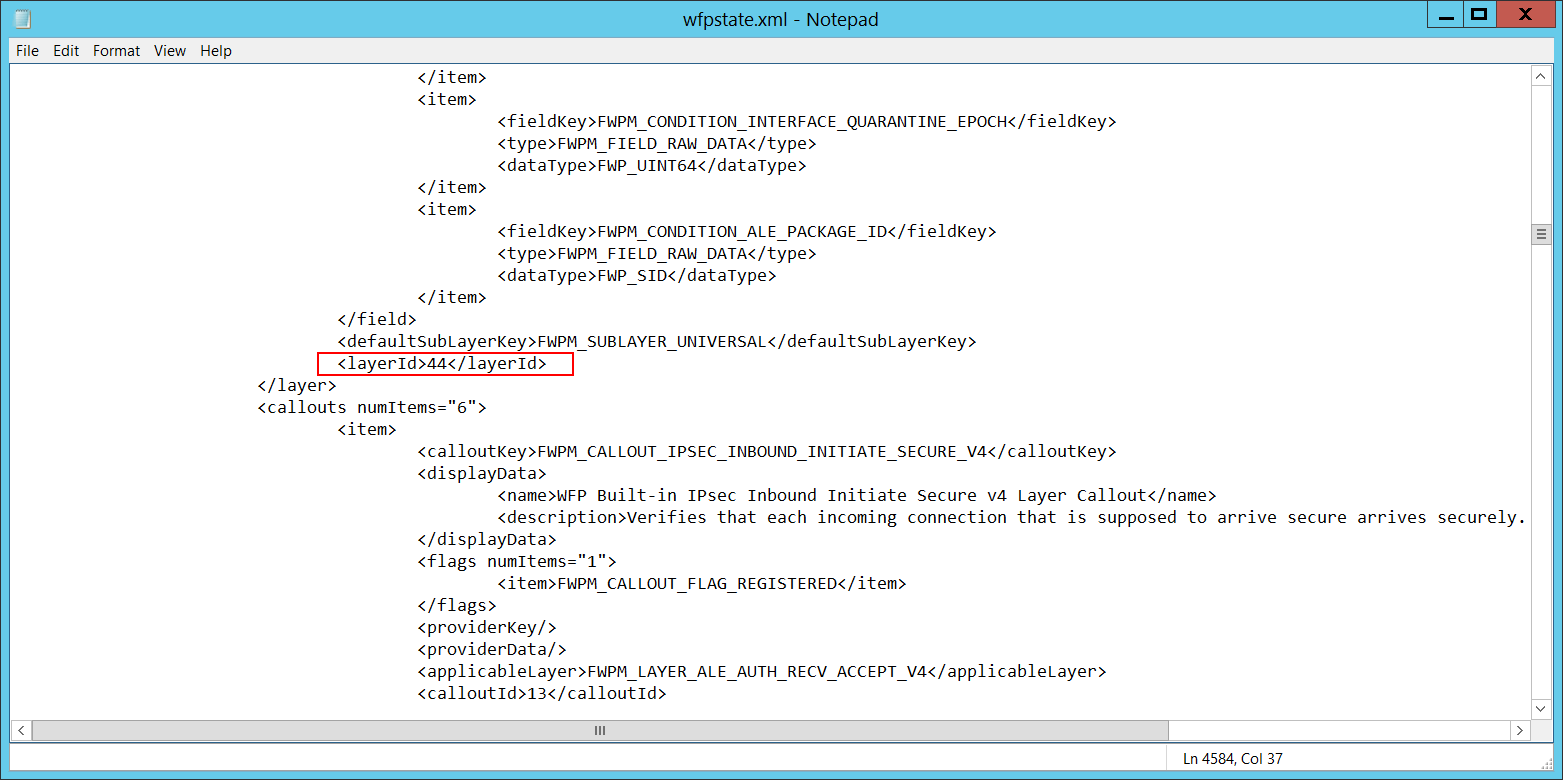

Код выполнения уровня \ [тип = UInt64 ]: идентификатор уровня платформы фильтрации Windows. Layer Run-Time ID [Type = UInt64]: Windows Filtering Platform layer identifier. Чтобы найти определенный идентификатор уровня платформы фильтрации Windows, необходимо выполнить следующую команду: netsh wfp show state (состояние). To find specific Windows Filtering Platform layer ID you need to execute the following command: netsh wfp show state. В результате этой команды будет создано wfpstate.xml файл. As result of this command wfpstate.xml file will be generated. Вам нужно открыть этот файл и найти определенную подстроку с требуемым идентификатором уровня (** layerId**),** например: You need to open this file and find specific substring with required layer ID ( ),** for example:

Рекомендации по мониторингу безопасности Security Monitoring Recommendations

Для 5152 (F): платформа фильтрации Windows заблокировала пакет. For 5152(F): The Windows Filtering Platform blocked a packet.

Если у вас есть предопределенное приложение, которое должно использоваться для выполнения операции, о которой сообщило данное событие, наблюдайте за событиями «приложение» и не эквивалентно определенному приложению. If you have a pre-defined application which should be used to perform the operation that was reported by this event, monitor events with “Application” not equal to your defined application.

Вы можете следить за тем, чтоприложениене находится в стандартной папке (например, не в каталог system32 или файлы программ) или находится в папке с ограниченным доступом (например, временные файлы Интернета). You can monitor to see if “Application” is not in a standard folder (for example, not in System32 or Program Files) or is in a restricted folder (for example, Temporary Internet Files).

Если у вас есть предварительно определенный список ограниченных подстрок или слов в именах приложений (например, «mimikatz» или «cain.exe«), проверьте эти подстроки в «Application«. If you have a pre-defined list of restricted substrings or words in application names (for example, “mimikatz” or “cain.exe”), check for these substrings in “Application.”

Убедитесь, что адрес источника — один из адресов, назначенных компьютеру. Check that Source Address is one of the addresses assigned to the computer.

Если компьютер или устройство не должны иметь доступ к Интернету или содержит только те приложения, которые не подключены к Интернету, наблюдайте за событиями 5152 , где адрес назначения является IP-адресом из Интернета (не из диапазонов частных IP-адресов). If the computer or device should not have access to the Internet, or contains only applications that don’t connect to the Internet, monitor for 5152 events where Destination Address is an IP address from the Internet (not from private IP ranges).

Если вы знаете, что компьютеру не следует общаться или общаться с определенными IP-адресами сети, проследите за этими адресами в разделе «адрес назначения«. If you know that the computer should never contact or be contacted by certain network IP addresses, monitor for these addresses in “Destination Address.”

Если у вас есть список разрешенных IP-адресов, к которым должен быть подключен компьютер или устройство, проследите за IP-адресами в разделе «конечный адрес» , который не входит в список разрешений. If you have an allow list of IP addresses that the computer or device is expected to contact or be contacted by, monitor for IP addresses in “Destination Address” that are not in the allow list.

Если вам нужно наблюдать за всеми входящими подключениями к определенному локальному порту, проследите за событиями 5152 с помощью этого «исходного порта«. « If you need to monitor all inbound connections to a specific local port, monitor for 5152 events with that “Source Port.”

Отслеживайте все соединения с помощью «номера протокола» , которое не является типичным для этого устройства или compter, например, что угодно, кроме 1, 6 или 17. Monitor for all connections with a “Protocol Number” that is not typical for this device or compter, for example, anything other than 1, 6, or 17.

Если на компьютере с параметром «адрес назначения» необходимо всегда использоватьопределенный порт назначения,****проследите за любым другимпортом назначения. If the computer’s communication with “Destination Address” should always use a specific “Destination Port,” monitor for any other “Destination Port.”