HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам

Перебор WPS ПИНов с Reaver занимает часы или даже сутки, особенно если атакуемая Точка Доступа далеко и для проверки одного и того же пина приходится делать несколько попыток.

Некоторые точки доступа уязвимы к атаке Pixie Dust, которая выполняется инструментом Pixiewps. Он позволяет раскрыть пин за минуты или даже секунды. Уязвимы не все точки доступа, поэтому после проверки на Pixie Dust, если атака потерпела неудачу, приходится браться за полный перебор.

Но до полного перебора можно попробовать ещё один эффективный метод, который включает в себя перебор по малому количеству очень вероятных ПИНов.

Эти ПИНы берутся из двух источников:

- база данных известных ПИНов;

- ПИНы, сгенерированные по определённым алгоритмам.

База данных известных ПИНов составлена для Точек Доступа определённых производителей для которых известно, что они используют одинаковые WPS ПИНы. Эта база данных содержит первые три октета MAC-адреса и список ПИНов, которые весьма вероятны для данного производителя.

Общеизвестны несколько алгоритмов генерации WPS ПИНов. Например, ComputePIN и EasyBox используют MAC-адрес Точки Доступа в своих расчётах. А алгоритм Arcadyan также требует ID устройства.

Поэтому атака на WPS ПИН может заключаться в следующих действиях, идущих по мере уменьшения их эффективности:

- Проверка на подверженность Pixie Dust

- Проверка по базе данных известных ПИНов и по сгенерированным с помощью алгоритмов ПИНам

- Полный перебор WPS ПИНов

В этой заметке я подробнее расскажу именно о втором варианте – проверка по БД и по сгенерированным ПИНам.

Данный вариант атаки автоматизирован в airgeddon. Поэтому переходим туда:

Хотя airgeddon сам умеет переводить беспроводную карту в режим монитора, никогда не будет лишним перед этим выполнить следующие команды:

Они завершат процессы, которые могут нам помешать.

Поскольку мы будет выполнять атаку методом перебора WPS ПИНа, то владельцам беспроводных карт с чипсетом Ralink, которые используют драйвера rt2800usb (чипы RT3070, RT3272, RT3570, RT3572 и т.д.), а также для карт с чипсетом Intel в данный момент недоступно использование Reaver в airgeddon, поэтому выбирайте опцию с Bully, эта программа работает с этими чипсетами чуть лучше.

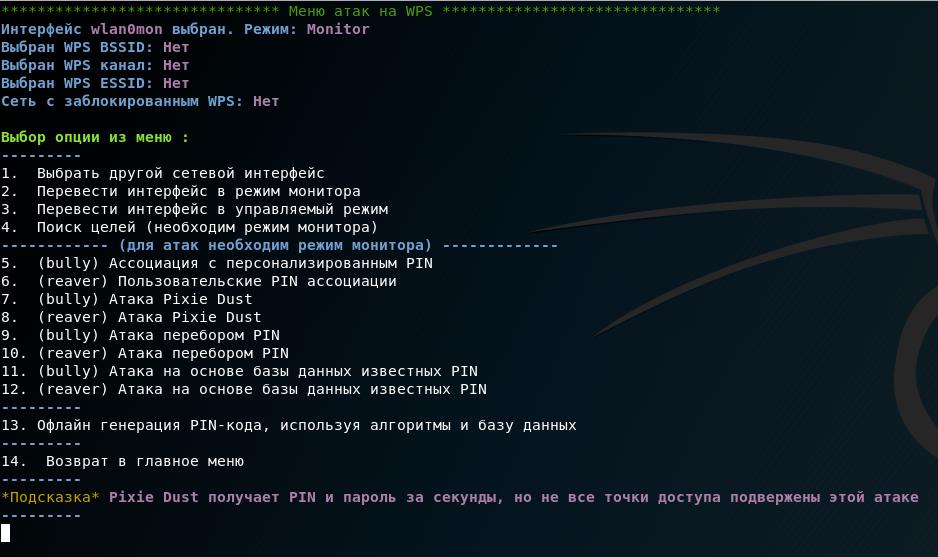

Запускаем airgeddon, переводим беспроводную карту в режим монитора и переходим в «Меню атак на WPS»:

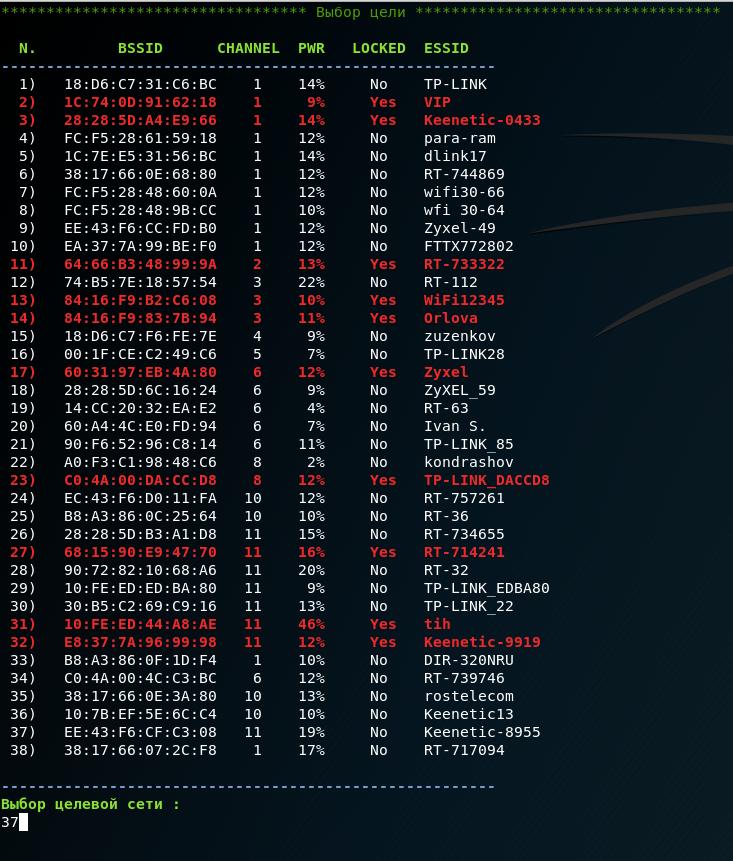

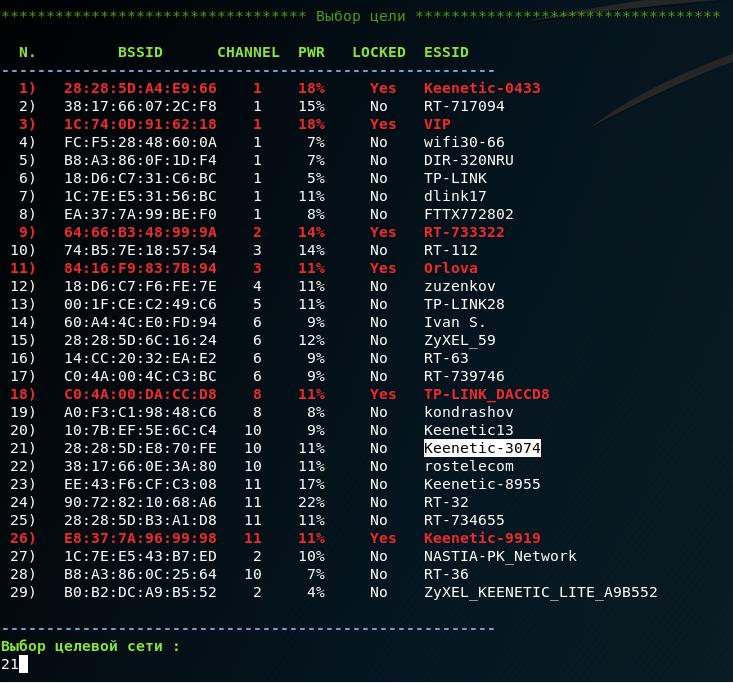

Нам нужно начать с выбора цели, это четвёртый пункт меню. ТД с заблокированным WPS помечены красным, чем выше уровень сигнала, тем выше вероятность удачного перебора ПИНа:

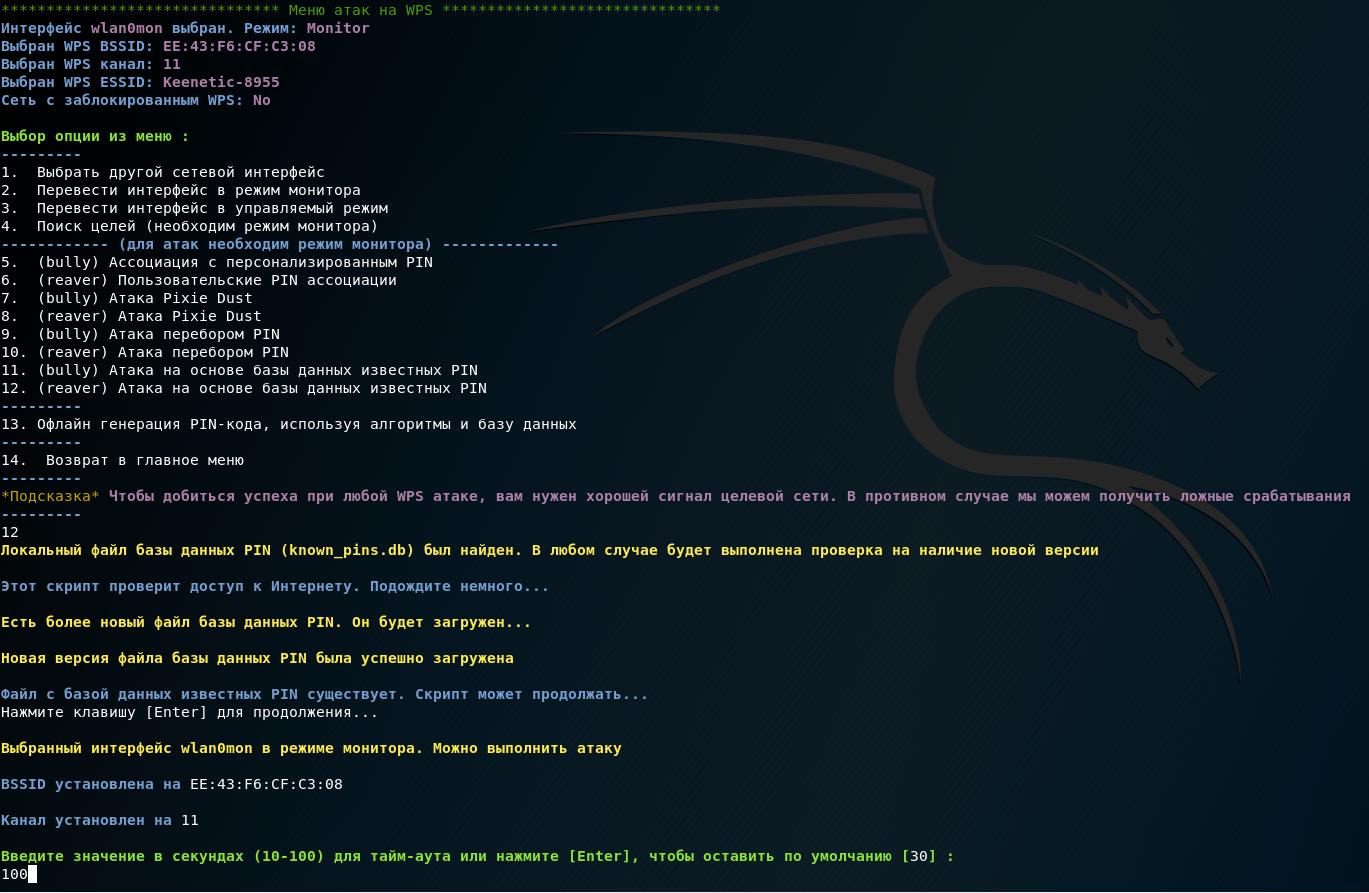

Далее выбираем пункт «12. (reaver) Атака на основе базы данных известных PIN».

У нас спрашивают про таймаут, ставьте на максимальное значение (100), поскольку ПИНов не очень много и будет обидно пропустить верный пин из-за задержек, вызванных помехами связи:

Далее мне сообщается:

Поиск в базе данных PIN. Подождите немного…

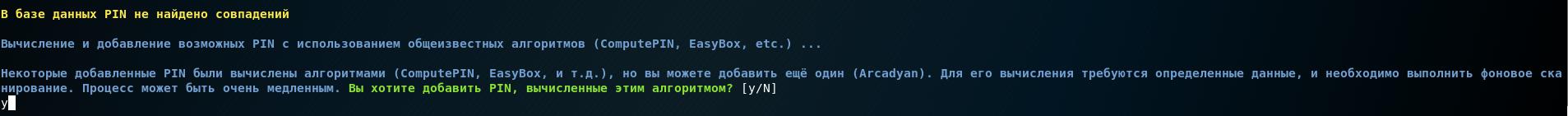

В базе данных PIN не найдено совпадений

В БД отсутствуют значения для выбранной ТД – ничего страшного, несколько дополнительных пинов будет сгенерировано алгоритмами. В любом случае будут вычислены и добавлены ПИНы из общеизвестных алгоритмов, таких как ComputePIN и EasyBox, поскольку вся необходимая информация для них уже имеется (нужен только MAC-адрес).

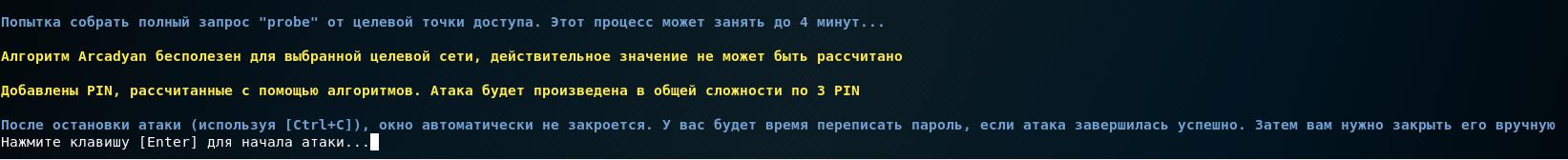

Далее программа нам сообщает:

Некоторые добавленные PIN были вычислены алгоритмами (ComputePIN, EasyBox, и т.д.), но вы можете добавить ещё один (Arcadyan). Для его вычисления требуются определенные данные, и необходимо выполнить фоновое сканирование. Процесс может быть очень медленным. Вы хотите добавить PIN, вычисленные этим алгоритмом? [y/N]

На самом деле, процесс не особо медленный – на него установлен таймаут в четыре минуты, а при хорошем уровне сигнала сбор информации завершиться быстрее. Кстати, если информация собирается все четыре минуты, а особенно если этот процесс завершился по таймауту, то это плохой признак – вероятно, сигнал слишком слабый, чтобы можно была запустить перебор ПИНов.

Я рекомендую использовать алгоритм Arcadyan и ответить y:

Далее программа сообщает:

Алгоритм Arcadyan бесполезен для выбранной целевой сети, действительное значение не может быть рассчитано

Добавлены PIN, рассчитанные с помощью алгоритмов. Атака будет произведена в общей сложности по 3 PIN

После остановки атаки (используя [Ctrl+C]), окно автоматически не закроется. У вас будет время переписать пароль, если атака завершилась успешно. Затем вам нужно закрыть его вручную

Хорошо, продолжаем как есть. Запускается автоматический подбор по каждому из пинов.

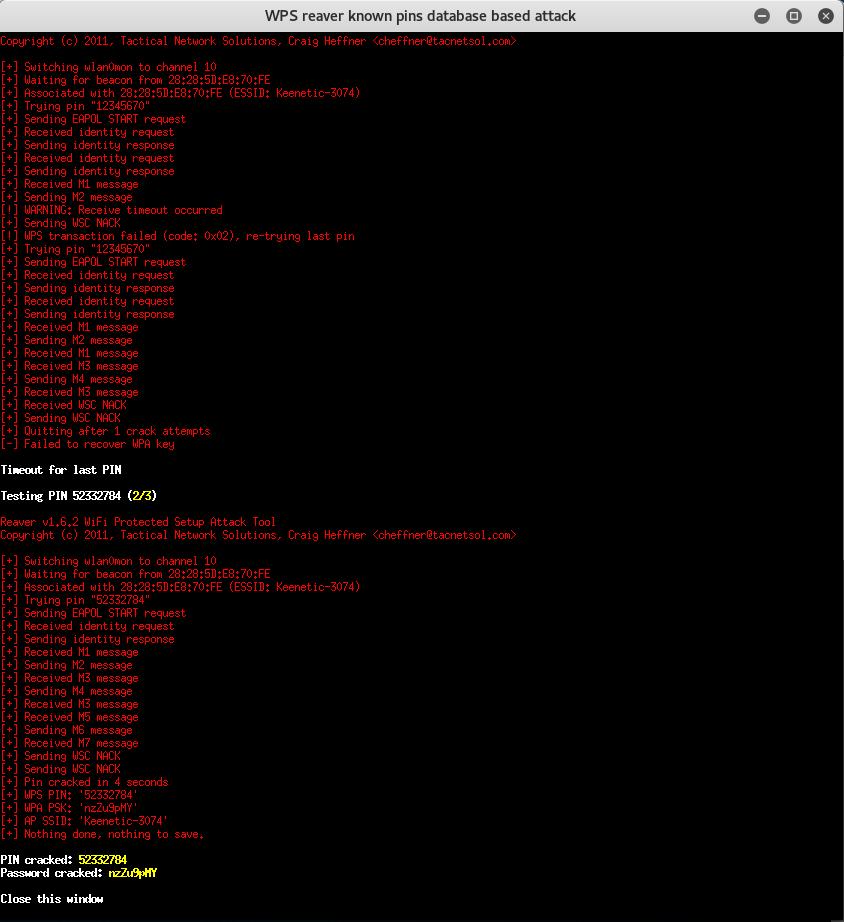

Уже второй ПИН оказался верным.

Т.е. даже если бы на ТД была блокировка после трёх неверно введённых ПИНов, мы всё равно бы успели узнать её пароль. Практически также быстро как с Pixie Dust!

Удачно завершился взлом Keenetic-8955, попробуем ещё одну ТД с именем Keenetic-*:

Можно предположить, что ТД Keenetic-* уязвимы к атакам подбора по сгенерированным алгоритмами ПИНам.

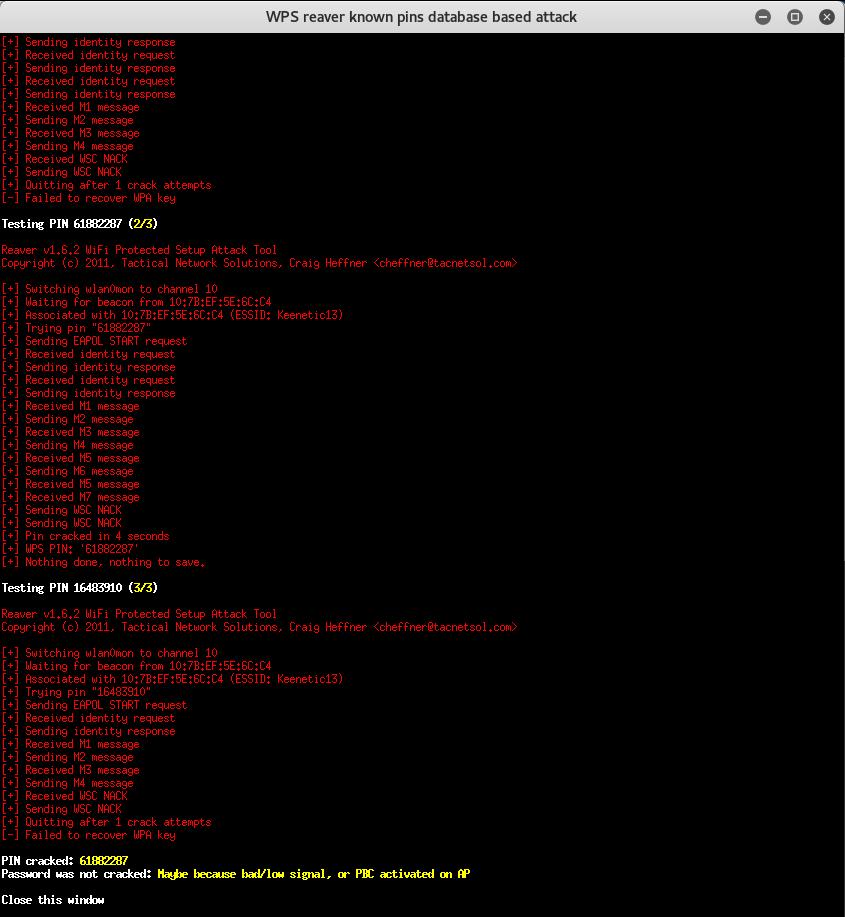

Для Keenetic13 подобран ПИН, но не удалось узнать WPA пароль (как подсказывает программа, возможно, из-за низкого качества сигнала) – пароль у меня уже есть, поэтому я не сильно расстроился:

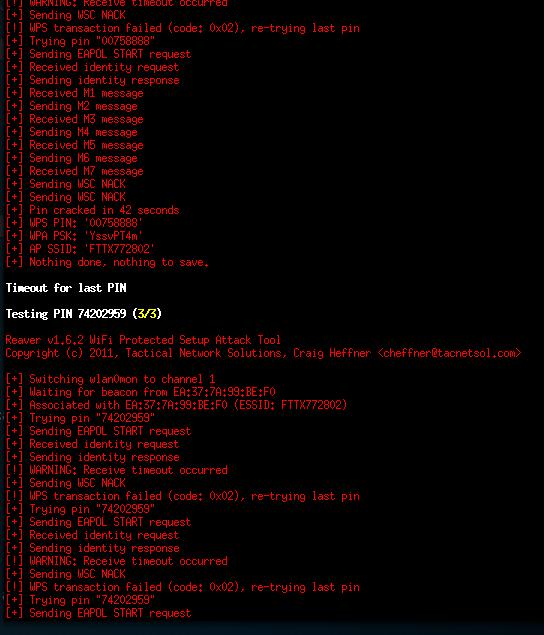

А для ТД FTTX772802 выплыл интересный баг:

Т.е. и пин и пароль были получены, но программа автоматизации этого не заметила и проскочила полученный результат, запустив тестирование следующего пина, судя по всему из-за того, что момент получения пина совпал с истечением времени таймаута.. Поэтому просматривайте внимательнее результаты работы Reaver.

Заключение

Как видим, метод атаки на WPS ПИНы из базы данных и на сгенерированные по алгоритмам ПИНы имеет право на существование. При моих тестах обычно собиралось от 3 до 35 ПИНов, атаки имели переменный успех. Но в целом, результат весьма неплохой, особенно для ТД с сильным сигналом.

Если неудача связана с тем, что перебор некоторых ПИНов не был доведён до конца и завершился из-за таймаута, то есть смысл попробовать ещё раз для тестируемой ТД,

Алгоритм Arcadyan был добавлен в airgeddon начиная с 7.22 версии, на момент написания, это девелоперская (dev) версия.

Взлом Wi-Fi через WPS: методы атаки и защиты для домохозяек

Приветствую, уважаемых читателей! В этой статье мы поговорим про взлом Wi-Fi через WPS. Юные хацкеры могут успокоиться – ничего эдакого здесь не будет (никакого Windows), халявного вайфая вам не видать, можете дальше идти играть в майнкрафт! Остальным же – устраиваемся поудобнее.

Наш портал никого не призывает к взлому! Возможные техники рассчитаны на применение на своих собственных сетях с целью улучшения их безопасности и понимания принципов работы сложных технологий. Специально для домохозяек и начинающих безопасников, жаждущих обезопасить свой дом от иноквартирного вторжения школьников.

Почему WPS?

Так почему же люди подключаются по паролю, но как только речь заходит о получении доступа к роутеру обходными методами сразу же вспоминают WPS? Все очень просто:

- Пароль – в наше время состоит не менее чем из 8 цифр-букв, которые порой предсказать очень тяжело, и никакие супер-пупер GPU здесь не помогут.

- WPS – всегда состоит из 8 цифр, есть варианты ускорения перебора, есть известные обходы.

Т.е. технология, призванная облегчить подключение к вашему устройству, облегчает и несанкционированный доступ к нему. Главное, что следует усвоить здесь – WPS состоит из 8 цифр, например, вот так:

Как защититься?

Нас в чате очень часто школьники волную вопросами типа «ну скинь прогу шоб быстро взломать». Если бы такое было – уже бы все было поломано. Но люди же ведь не дурачки, есть и надежные методы защиты. Поэтому и статья не столько показывает методы взлома, сколько говорит о том, что проще защититься и спать спокойно.

Надежные методы защиты своего Wi-Fi:

- Пароль – ставим длинный пароль из букв-цифр (не минимальные 12345678, а символов эдак на 20). Даже после перехвата хэндшейка на восстановление такого пароля на самых мощных кластерах сейчас уйдут десятилетия… Всего 20 символов, и вы в безопасности. Не сложно ведь?

- WPS – убедиться, что отключена, и по возможности не использовать ее. Исключение – подключать другие устройства через кнопку, но контролировать этот процесс воочию.

Векторы атаки

После того как мы выяснили основные проблемы WPS и методы защиты, перейдем к векторам атаки, которыми могут воспользоваться злоумышленники. Раздел создан специально для понимания направлений, которые по-хорошему нужно контролировать вручную, т.к. все домашние роутеры разные, и в разное время применялись разные методы защиты. На одних устройствах WPS включен по умолчанию, а на других нет…

По моему мнению сейчас выделяются два главных направления для взлома:

- Базы WPS PIN-кодов.

- Перебор ПИН-кодов.

Подробнее о каждом методе будет ниже.

Базы ПИН-кодов

Представьте, что вы покупаете новенький роутер, включаете его и радуетесь. Но ничего не подозреваете о скрытой угрозе – WPS на нем включен, а все роутеры этой линейки имеют один и тот же ПИН-код. Т.е. по всему миру разошлись десятки тысяч устройств с одинаковым паролем. Бред? Отнюдь…

На заре технологии такое было очень распространено. Сейчас реже. Поэтому важно убедиться сразу после настройки, что WPS отключен. А что с паролями? Ушлые люди давно составили эти базы. По точке доступа (и заводским названиям сетей) определяется модель роутера, а далее программ начинает к ней пытаться подобрать ПИН-код. На старых моделях вероятность подобной операции очень высока, на новых – близка к нулю.

Такой метод очень популярен среди «взломщиков Wi-Fi» на мобильных телефонах. Список паролей ограничен и не требует больших мощностей.

Вот некоторые мобильные приложения со ссылками на обзоры на нашем сайте, которые в теории где-то реализуют работу с базами:

Перебор WPS

С базами разобрались, но даже в простом переборе (читаем как «брут») всех возможных ПИН-кодов нашли уязвимости. Помните еще про 8 цифр?

- Стандартно нужно перебрать по очереди все 8 цифр – 100 млн. комбинаций.

- Был найден метод, который позволяет перебрать всего 4 цифры, а оставшиеся 4 цифры находятся с ним в коллизии. Итого перебор сократился до 10 тысяч комбинаций. А в переводе на время – это несколько часов в худшем случае.

На пороге открытия этого метода сокращенного перебора наверняка случился бум поломанных роутеров. Не очень старые модели вполне уязвимы к эксплуатации подобного, поэтому единственный случай защиты – отключить WPS.

Новые же модели защищены от этой атаки – во-первых, имеют по умолчанию отключенный WPS, во-вторых, вводят задержку между попытками ввода ПИН-кода и в случае подозрения на перебор блокируют атакующую машину. Как итог – время на перебор увеличивается многократно, а взлом снова становится труднодостижимым, ведь «хэндшейка» ПИН-кода здесь не словить.

Из популярных средств проведения этой атаки – reaver. Не буду много говорить о ней – намного проще будет посмотреть любой видеоролик по этой теме. Если кратко (для Kali Linux):

- Переводим наш Wi-Fi адаптер в режим мониторинга:

- Ищем все окружающие точки доступа и находим BSSID нашей, на которой собираемся проверить работу Ривера:

Вот и вся актуальная информация (а для новых моделей – неактуальная). Проверьте все на себе, а в идеале просто отключите WPS, чтобы не терять время напрасно. Можно ли взломать сейчас Wi-Fi – как по мне, это больше игра в рулетку, повезет – не повезет. Уменьшить шансы злоумышленникам и есть наша главная задача в этой игре. Так что смотрите, изучайте, а если остались какие-то вопросы – смело пишите их в комментариях ниже. Обязательно рассмотрим!

Пентестинг стандарта WPS

По моей скромной традиции, первый пост в моем блоге, после его реанимации, я напишу про Wi-Fi. Спустя год после моего отсутствия для протокола WPS, снова написали довольно неплохой скрипт, который в отличии от предыдущих, получает PIN и пароль в разы быстрее и, сам по себе проще в использовании.

Подбор PIN от WPS

В этом материале Вы не увидите брута WPA/WPA2, три года назад это было актуальным, сегодня, тратить время на изучение и принципы подбора пароля, я считаю неуместным. Я хочу рассказать о стандарте WPS.

Данная публикация не является руководством по использованию уязвимостей. Изложенный материал носит исключительно ознакомительный характер. Действия по тестированию локальных сетей выполнены в лабораторных условиях. Авторы не несут абсолютно никакой ответственности за использование материала третьими лицами.

Программа для взлома Wi-Fi

Да нет никакой программы для взлома Wi-Fi, если такой скрипт как PixieWPS или утилиту WiFite, можно назвать полноценными программами, то пусть будет по вашему. Для меня это инструменты, но никак не программы.

Вооружившись по старинке Wi-Fi адаптером, а я по-прежнему советую использовать либо TP-Link 7200ND либо Alfa Network AWUS036H. Можно приступить к установке дистрибутива Kali Linux или системы для вардрайвинга WiFislax.

Если вы сидите из под Windows, установите виртуальную машинку с дистрибутивами Linux на борту.

Взлом Wi-Fi

Для взлома Wi-Fi необходимы:

Виртуальная машина или флешка с дистрибутивом Kali Linux или WiFislax

WiFite в Kali Linux

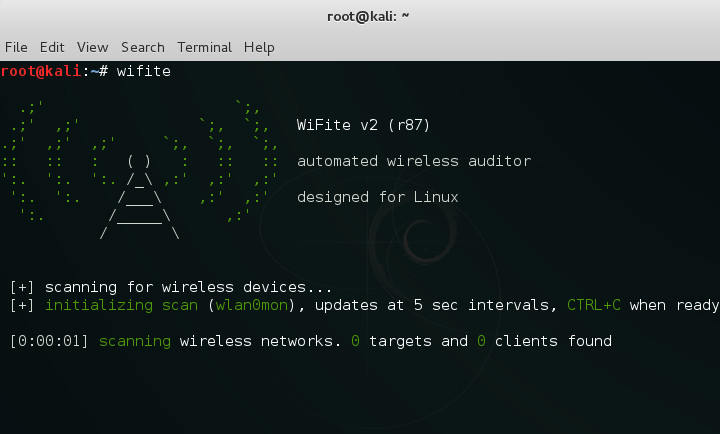

В первом примере я буду работать с утилитой для пентестинга беспроводной сети Wi-Fi под названием WiFite, она доступна «из коробки» в дистрибутиве Kali Linux. Запускаем дистрибутив Kali Linux, ищем утилиту WiFite.

Открываем командую строку, пишем:

Один мой адаптер на AWUS036NH, наотрез отказывается работать с утилитой WiFite. Важно сказать, что практически все AWUS, кроме модели 036, самой популярной, постоянно имеют проблемы то с утилитами, то с драйверами.

До недавнего времени, я считал, что чипы ATHEROS, грубо говоря — маломощные и не присоблены для таких целей и приобретать их не стоит. Ошибался. Отложив Afla Network в сторону, я подключил маленький сетевой адаптер, размером с флешку — TP-Link TL-WN722N.

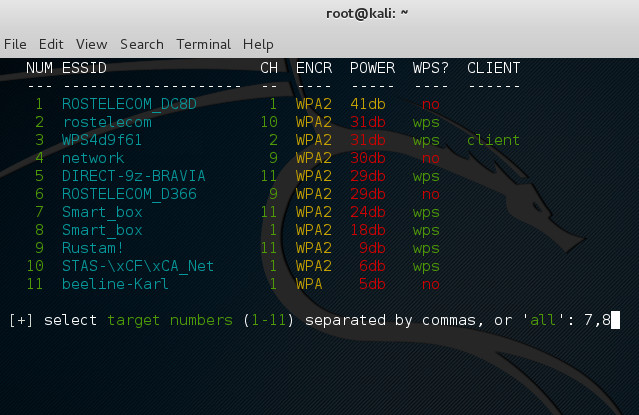

Утилита WiFite сама переводит железку в Monitor Mode и начинает «слушать» доступные сети. Мне осталось всего лишь выбрать потенциально уязвимую сеть. У меня они под номером 7 и 8. В таблице сетей обращаем внимание на доступность WPS и качество сигнала, соответственно.

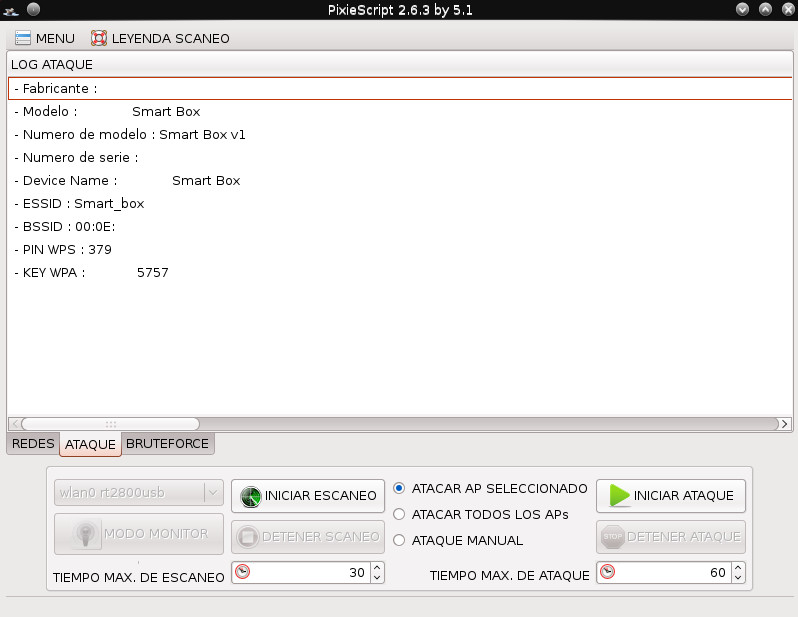

Буквально за несколько секунд получаем результат. Пароли и PINы на моих рисунках потёрты, естественно. Скрипт отдает пароли от двух уязвимых сетей. Роутеры под названием Smart-Box очень популярны в нескольких, а может быть и во всех регионах России и принадлежат провайдеру Билайн. Насколько мне известно, данный провайдер, некоторое время назад использует другие роутеры, с другими прошивками.

Важно отметить, что WiFite работает не только с WPS уязвимостью и довольно гибко настраиваться. Но я его использую достаточно редко. Второй вариант использования это уязвимости — утилита PixieWPS из «коробки» WiFislax.

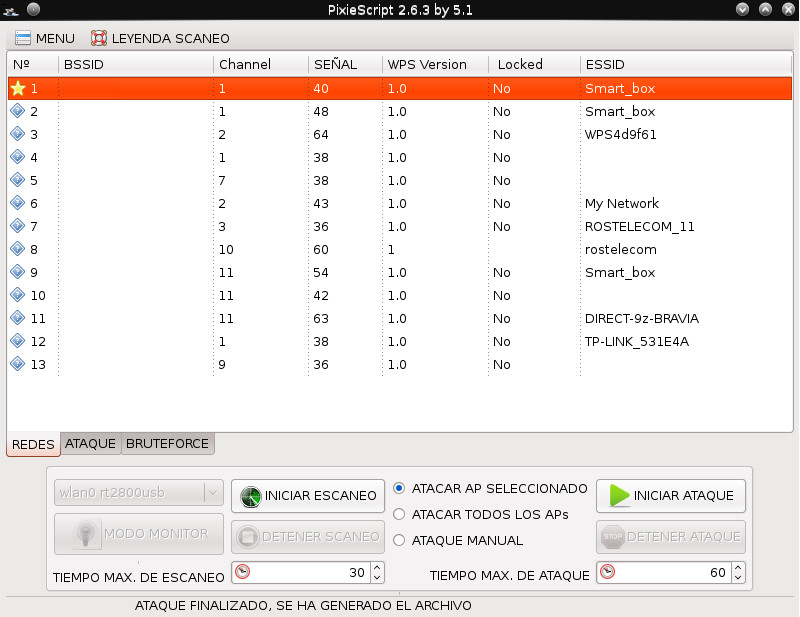

PixieScript в WiFislax

Запускаем на виртуальной машине или с флешки дистрибутив системы для вардрайвинга WiFislax. Из огромного количества скриптов, нас интересует только один, он называется В отличии от WiFite, здесь GUI интерфейс, а не командная строка.

Сам скрипт находиться в разделе Wifislax > Wpa wps

В этом скрипте работать еще проще. Открываем интерфейса, жмем на кнопку, которая активирует Monitor Mode — MODO MONITOR.

Теперь ищем доступные в окрестностях сети — INICIAR ESCANEO

Выбираем подходящую сеть по критерию доступности стандарта WPS и качестве сигнала. Выбрали? Жмем — INICIAR ATAQUE

Ожидаем. Получаем результат. Обычно напротив атакованной сети появляется звезда или галочка. Значит все окей.

Переходим на вкладку ATAQUE и анализируем полученные данные. У данного скрипта есть несколько интересных возможностей, но писать о них у меня нет возможности. Этот скрипт так же подвергается гибкой настройке и использовать его сплошное удовольствие.

Другие способы взлома Wi-Fi

Существует еще несколько способов взлома Wi-Fi роутера с использованием других уязвимостей. Но они либо дополняют данный способ, либо являются менее эффективными.